リオ五輪のサイバーセキュリティ、対策はどう行われたのか:リオ五輪、セキュリティの舞台裏(1)(2/2 ページ)

2016年8月に開催されたリオデジャネイロオリンピック。205カ国のアスリート1万1303人が参加、チケットは610万枚以上を販売したという。この全世界的スポーツイベントにおけるサイバーセキュリティ対策についての、現地担当者たちの講演の前編をお届けする。

データセンターにはテクノロジーオペレーションセンター(TOC)が置かれ、その中でセキュリティオペレーションセンター(SOC)およびセキュリティインシデントレスポンスセンター(CSIRT)が稼働した。約200人が三交代制で勤務、24時間365日の対応を実施したという。

製品・サービスとしてAkamai WAF、Umbrella、FirePOWER以外に活用されたものとしては、StealthWatch、NetSight、Cisco NGIPS、Sourcefire、Cisco Prime、Cisco ISE、シマンテックのAltiris、Splunk、McAfee、シマンテックのマネージドセキュリティサービス、Morphusの名が資料に示されている。

SOCで今回特に力を入れたのは、セキュリティ上の脅威に関するインテリジェンス(情報収集・分析)。

例えばAnonymousは、「#OpOlympicHacking」というオペレーション名で、オリンピック開催前にネットで攻撃を呼び掛けていた。また、ブラジルのハッカーが全世界のハッキンググループから支援を受けていることも明らかになっていた。ハクティビストに対して、金銭面での支援をするケースも増えているという。一方、チケット販売詐欺やフィッシングを目的とした、多数の偽Webサイトの存在があった。

そこで、脅威に関するインテリジェンス情報の共有および他の組織との高度な連携が必要だと判断。このためにコアチームを設立し、五輪に対する脅威についての情報共有プラットフォームを運営することにしたという。このチームではサイバー攻撃の予測に努めるとともに、サイバーセキュリティについての技術的側面を含む日次レポートを発行したという。

同チームでは、通信サービス事業者、世界のCERT組織、ブラジルの関係機関などと連携し、セキュリティ上の脅威にかかわる情報を収集し、分析した。この作業には日常的に世界中から情報を収集し、分析している「Cisco Taros」というシスコセキュリティインテリジェンス専門組織を活用。また、シスコのネットワーク製品の脆弱性管理については、Cisco PSIRTという専任チームが対応したという。

結果はどうだったか。リオデジャネイロオリンピック/パラリンピックの期間中(8月5日〜9月18日)に、オリンピック・バックボーンには約2.1PBのトラフィックが流れたという。オリンピックネットワークには約18万3000のデバイスが接続、このうちWi-Fi機器は9割を超える約16万8000台に上った。このうちスタッフやボランティアが約9万3000台、報道関係が約5万7000台、アスリートが約1万8000台だったという。また、この期間に約13億件のセキュリティ関連インシデント(事象)が観測されたとしている。

だが、五輪の競技に影響を与えるような事象は、全く発生しなかったという。この結果に貢献した取り組みとして、Moraes氏たちはサイバーセキュリティレスポンスチームを対象としたサイバー攻撃演習、ペネトレーションテスト、そして五輪ネットワークのユーザーを対象とした標的型攻撃のテストについて説明した。

リアルな環境で演習を実施

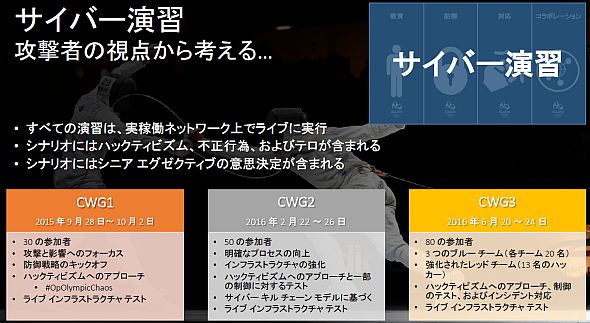

「Cyber War Games」と呼ぶサイバー攻撃演習は、レスポンスチームが最悪の状況に対応できるようにすることを目的としており、統括責任者が的確に判断できるかについても試された。

演習は3チーム構成で実施した。攻撃チームは外部の企業や個人のハッカーで構成。別のチームは演習中の制御や監視を担当した。もう1つのチームはセキュリティの脅威に対する防御を担った。

最初に実施した演習は、ハクティビストが外部のインフラシステムに対するクラッキングを行い、データの盗み出しやソーシャルネットワークへの侵入を行うというシナリオで実施。この初回の演習は、防御チームにとって非常につらい結果になったという。その後、テストを重ねながら、プロセスや手順の改善、利用ツールの調整、インフラのハードニングなどを実施したとしている。

一方、ペネトレーションテストについては、約8000時間をかけ、125のテストを行ったという。

もう1つの重要な取り組みである標的型攻撃のテストでは、ユーザーがフィッシングメールに正しく対応できるかを確かめた。2014年に初めて実施したテストでは、26%のユーザーが引っ掛かってしまった。そこで、数回に分けてユーザーに対するトレーニングを実施、フィッシングなどへの現実的な対処方法を教えた。その結果、オリンピック開催の2カ月前に実施した最終テストでは、引っ掛かった人の比率が0.3%と大幅に減少したという。

「ユーザーはサイバーセキュリティにおける最初の防御線」(Uchôa氏)。ユーザーに対する啓蒙は、セキュリティ強化に大きく貢献したとしている。

Copyright © ITmedia, Inc. All Rights Reserved.