メール詐欺を中核とするサイバー攻撃――Office 365ユーザーをどうやって守っていくか:“人の弱み”につけこむ卑劣なサイバー犯罪者が増加

近年、ますます凶暴化、巧妙化するサイバー攻撃により、企業はこれまでにない脅威にさらされている。特に最近は、ランサムウェアと大量のメールによる攻撃が激化。“人間の弱み”につけこんで、重要情報を窃取したり、金銭を脅し取ろうとしたりしている。こうした新手の脅威からユーザーやシステムを守り、ビジネスを継続していくにはどうすればよいのか。脅威に対抗し得るセキュリティソリューションはあるのか――。

サイバー攻撃のトレンドは“気が付く”ことのできないメール詐欺へ

近年のサイバー犯罪者は、インターネット技術の進展によってわれわれが想像する以上に巧妙で高度な攻撃を仕掛けてくる。また、クラウドサービスやモバイルデバイスの普及は、企業に新たな働き方をもたらしたものの、一方で攻撃者の手口を広げる結果も生み出している。

最新のサイバー攻撃のほとんどは、堅牢な企業のネットワークやシステムを狙わず、ソーシャルエンジニアリングを駆使して組織内の個人を標的とするようになっている(図1)。境界防御や脅威検知などの技術は高度に進歩しており、攻撃者もやすやすと突破することはできなくなった。ところが、人はそう簡単に成長することはできず、脆弱(ぜいじゃく)なまま。サイバー犯罪者にとっても人を狙った方が、投資対効果が高いというわけである。

モバイルデバイスやクラウドサービスは、犯罪者にとって“新しい攻撃経路”の1つに見えていることだろう。そもそも、従来のセキュリティ対策技術は、社内のネットワークやシステム、データを保護するために開発、強化されてきた。社外に持ち出されるモバイルデバイスや、社外で利用するクラウドサービスは、まだまだセキュリティ対策の甘いエリアといえる。

こうした時代で特に注意したいのは、やはり「メール」である。個人をターゲットにしたサイバー攻撃の多くは、メールを経由しているからだ。そして、現在の攻撃メールは実に巧妙になっており、一昔前の“怪しいメール”のように簡単に気が付けるようなものではなくなっている。サイバー犯罪者にとっても効率がよく、金銭メリットが大きい手法だと考えられている。例えば、ランサムウェアの被害拡大という事実が、それを物語っている。FBI(米連邦捜査局)の報告によると、メール詐欺による2015年以降の損害額は、それまでの23.7倍にも拡大しているとのことだ(前出の図1参照)。

メールを中心としたサイバー攻撃の問題を拡大している要因の1つは「セキュリティに対する投資の偏り」であると、米プルーフポイントのアシャン・ウィリー氏(グループバイスプレジデント ワールドワイド システムズエンジニアリング&カスタマーサクセス)は指摘する。

「複数のセキュリティベンダーの研究では、現在の攻撃経路のうち、メールを起点とした標的型攻撃が90%を占めているという結果が出ました。一方、調査会社のガートナーによると、ITセキュリティ製品への投資のうち、ネットワークが61%であるのに対し、電子メールを対象としたものはわずか7%にすぎないとのことでした。日本はもう少し比率が高いようですが、それでも9.5%です(※)。もちろん、ネットワークセキュリティは重要です。ですが、メールが狙われているという現状を正しく、もっと深刻に捉え、セキュリティ対策のポートフォリオを見直すべきです」(ウィリー氏)

【※】出典:Gartner Forecast: Information Security, Worldwide, 2015-2021, 2Q17 Update, 08 August 2017 ネットワーク(Firewall Equipment+IPS Equipment)/電子メールを対象としたもの(Secure E-mail Gateway)

特に、2019年、2020年に大きなイベントを控えている日本では、多くの企業がサイバー犯罪者に狙われると予測されている。大イベントが開催されるときには、サイバー攻撃は増える傾向にあるからだ。

「日本の企業は、個人情報ばかりに注目し、攻撃対象となる事業者以外は盗まれる情報などないと考えがちです。しかし、そのようなことはありません。例えば、製造業の持つ研究情報や設計図などの知的財産は非常に価値が高く、サイバー攻撃者の格好のターゲットになります。中には、買収相手の情報を入手して、不正に評価額を下げるという攻撃が行われるケースもあります」と、日本プルーフポイントのローン・フェゼック氏(マネージング ディレクター)は注意を促す。

規模が拡大するランサムウェアとビジネスメール詐欺

適切なセキュリティ対策を実施するためには、現在の脅威についてよく知っておく必要がある。今、特に注意したいのは「ランサムウェア」と「悪意のあるURL」、そして昨今注目が高まっている「ビジネスメール詐欺(Business Email Compromise:BEC)」だ。

2017年5月の「WannaCry」で大きな話題となったランサムウェアは、攻撃量が爆発的に増加しており、ベースとなるマルウェアの変種、亜種も増え続けている。ターゲットが絞り込まれているために対策しづらいという傾向があり、今後も注意が必要だ。

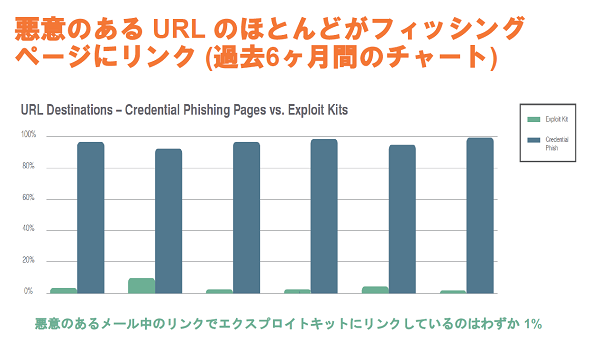

2016年はメールなどに記載されたURLをクリックすると、マルウェアのダウンロードが行われるというタイプが多かった「悪意のあるURL」攻撃だが、2017年はクラウドサービスなどの認証情報を狙う「クレデンシャルフィッシング」が主流になっているという(図2)。2017年9月には、米信用調査会社がクレデンシャルフィッシング詐欺に遭い、1億数千万件という膨大なデータが窃取された可能性があるとして話題になった。

「ビジネスメール詐欺(BEC)」は、日本では比較的新しい手法として捉えられているが、「2017年上半期だけでも問い合わせが急増している」とフェゼック氏は述べる。

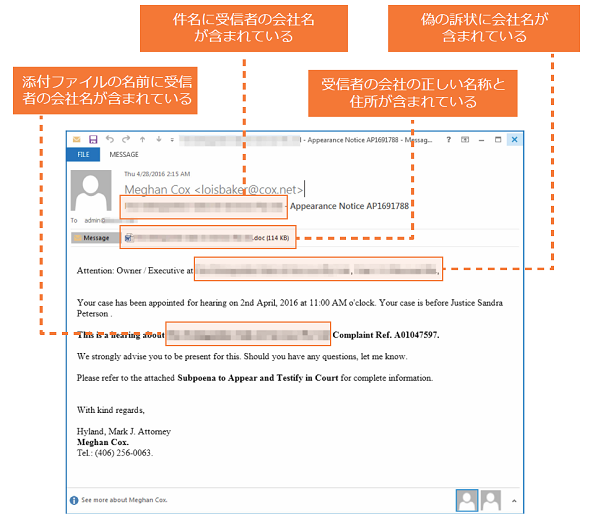

BECの要は“特定の企業の個人”に成りすます点にある。例えば、ターゲットの上司や経営者、取引先の担当者などだ(図3)。登場当初こそ、単語や文法、添付画像なども陳腐だったが、今ではコンテンツフィルタリングでも検知できないほどに精度が上がっている。取引先からのメッセージに「下記のリンクから資料をダウンロードしてほしい」などと書かれていれば、従わざるを得ないだろう。もちろん、ダウンロードするファイルの中身はマルウェアだ。

「米国では、大学生を狙って授業料を詐取するBECが注目されました。1件1件は少額ですが、ターゲットが学生全員ともなれば相当な被害額になります。長いビジネスメールのやりとりに割り込み、その中の1人に成りすましてだます手口もあります。誰もが標的になりますし、気が付くことも困難です」(ウィリー氏)

攻撃メールは配信される前に“切る”

急増、巧妙化するメールを中核とした攻撃に対しては、どのような防御策が有効になるのだろうか――。

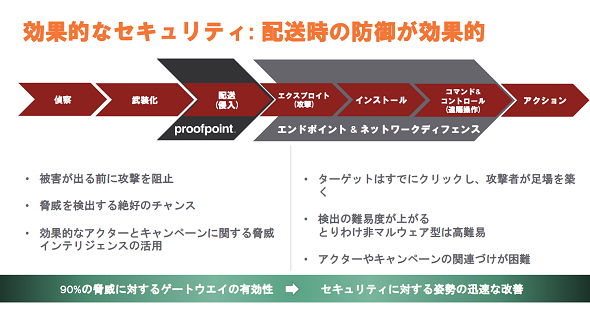

プルーフポイントは、サイバー攻撃の“キルチェーン”に注目し、メールの「配送(侵入)」時が最も検出しやすく、効果的な防御が実現できると説明する(図4)。侵入後の「エクスプロイト」「インストール」「コマンド&コントロール(C&C:遠隔操作)」のタイミングでは、攻撃者は既に足場を整え、検出しにくい環境を築いているためだ。

2002年に創業したプルーフポイントは、当初からAI(Artificial Intelligence:人工知能)/機械学習の技術を応用したスパムメール対策ツールを提供していた先進的なセキュリティベンダーである。2007年には、セキュリティベンダーとしていち早くクラウド化を推進し、クラウドサービスの保護を視野に入れたソリューションの展開を開始している。

現在はナスダック上場の独立ベンダーとして、37%という高いCAGR(年平均成長率)を達成している。グローバルでは5300社を超えるさまざまな業種、規模のユーザーを抱え、日本のユーザーも400社を数える。特に、クラウドサービスの保護が注目されているとのことだ。

「私たちは、日に10億通のメールを監視し、300以上のストアと5000万件ものアプリを常にチェックしています。主要なSNSの投稿やリンク、クラウドストレージサービスも精査し、膨大なデータを蓄積しています。これらの情報はAI/機械学習と専門の研究者(ヒト)の両方によって詳細に分析され、その結果が当社のソリューションに反映されています」(ウィリー氏)

Office 365への移行期もハイブリッドに保護するプルーフポイント

日本企業が特に気になるのは、昨今導入例が急激に増加しているMicrosoftのクラウドサービス「Office 365」の保護だろう。Office 365は最も成長が早いビジネスアプリケーションとしても知られており、2020年には企業の75%が利用するという試算もあるほどだ。

Office 365でも基本的なセキュリティ機能は提供されている。しかし、ウィリー氏は「十分な機能とはいえない」と指摘する。Office 365に標準で提供されているセキュリティ機能は、一般的な「認証チェック(SPF/DKIM)」とスパム対策の「レピュテーションフィルター機能」のみである。これだけでは、現在の高度化した成りすましメール/BECには対抗することは難しい。

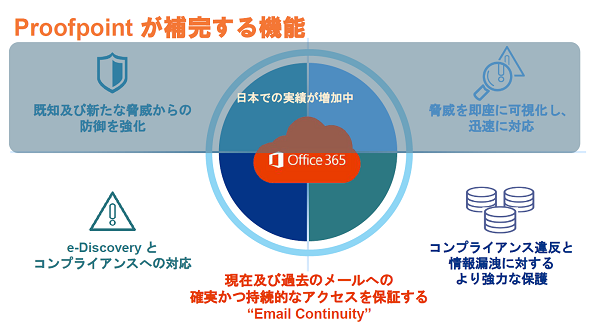

そこで、セキュリティ専業ベンダーのプルーフポイントが提供するOffice 365のメールセキュリティを強化するソリューションを組み合わせて活用することで、エンドユーザーはより安心してOffice 365を導入、利用することができるようになる。

プルーフポイントが提供するセキュリティソリューションでは、標準的なメール認証をサポートする他、「ポリシー制御」と「動的分類と解析」の機能を提供する(図5)。

- Office 365 Protection and Privacy ソリューション(日本プルーフポイント)

- 電子メールセキュリティ対策の決定版(日本プルーフポイント)

“動的な解析”は機械学習を活用した技術のことで、静的なアプローチでは発見できない類似ドメインなどを検知することを可能にする。詳細なポリシーを適用して、メッセージを細かく分類でき、攻撃の可視性を高められる点も大きな特徴だ。

「特に日本のユーザーからは、プルーフポイントのセキュリティソリューションによる“攻撃の見える化”を高く評価いただいております。『誰が』『なぜ』『何を』『どうやって』攻撃したのかを、詳しく知りたいユーザーは少なくありません。プルーフポイントが収集/分析した情報を基に、将来的な攻撃への対策を検討したり、経営層へ状況を説明したりと、幅広く活用していただいております」(フェゼック氏)

実際、Office 365を保護するためにプルーフポイントを選択するユーザーは非常に多く、ウィリー氏のチームが手掛けた導入例のうち、半数近くが採用したという。

特に今は、多くの企業でOffice 365への移行プロジェクトが活発に推進されている時期でもある。Office 365への移行は組織的にも大掛かりになるはずで、CIOやIT部門の威信をかけたプロジェクトになっている組織も少なくない。ここでウィリー氏は、Office 365移行時のメールセキュリティについて言及する。

「Office 365への移行は、相応の期間がかかるものと思われます。しばらくは既存のシステムとの並行運用が続くことでしょう。この間、どのようにしてメールの安全性を確保すればよいのでしょうか。プルーフポイントは、オンプレミスでもクラウドでも包括的に対応できるため、移行期でも確実にメールを保護できるソリューションです」(ウィリー氏)

現在のサイバー攻撃は、メールを中核としたエンドユーザーへの攻撃に切り替わっている。それらの攻撃を許してしまえば、莫大な損害を被ることを多くの事例が証明している。プルーフポイントが長年にわたって蓄積してきた経験と技術へ投資することは、そうした甚大な被害を防ぎ、安全にクラウドを活用して運用コストを抑できる結果にもつながる。

「私たちが目指すのは、最も重要な人材を守るためのソリューションです。セキュリティはコストではなく、人材保護のための投資なのです。プルーフポイントは、古いセキュリティ対策への考え方を改革するソリューションだと考えています」(ウィリー氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連リンク

提供:日本プルーフポイント株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年11月15日