画像アップロードサイト「Imgur」、2014年に170万人分のメールアドレスとパスワードが流出:セキュリティ専門家からの通報後の内部調査で確認

画像アップロードサイト「Imgur」が2014年に不正侵入され、約170万人分のユーザーアカウント情報が盗まれたことが発覚した。

画像アップロードサイト「Imgur」は2017年11月24日(米国時間)、ハッカーが2014年にImgurのシステムに侵入し、約170万人分のユーザーアカウント情報を盗んだことを明らかにした。スロバキアのセキュリティ企業ESETは2017年11月27日(現地時間)、公式ブログでこのインシデントの概要を紹介し、Imgurの対応を論評した。

以下、内容を抄訳する。

Imgurは、Webサイト「Have I Been Pwned」を運営するセキュリティ専門家のトロイ・ハント氏から2017年11月23日に連絡を受け、情報漏えい被害の発生を確認した。Have I Been Pwnedは、自分のアカウントがハッキング被害にあっていないかどうかをユーザーが確認できるサイトだ。

2017年11月23日は、米国では感謝祭の休日だったが、Imgurはハント氏の通報に迅速に対応し、流出データにユーザーのログイン資格情報が含まれていることを確認。翌日に、影響を受けたユーザーのパスワードをリセットするプロセスを開始した。

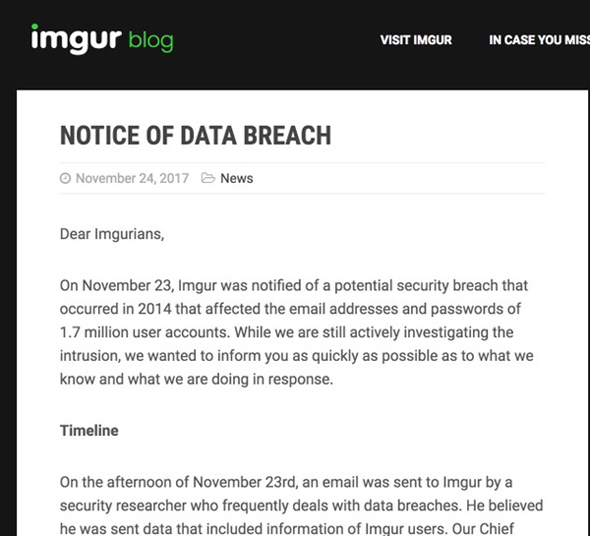

Imgurは、2017年11月24日付のブログで次のように述べ、セキュリティ侵害を受け、電子メールアドレスとパスワードが漏えいしたことを認めた。

「Imgurは2017年11月23日に、『2014年にセキュリティ侵害が発生し、170万人分のユーザーアカウントの電子メールアドレスとパスワードに影響した可能性がある』との通報を受けた。われわれはこの不正侵入について鋭意調査中だが、今、分かっていることと、われわれがどのような対応を取っているかを、皆さんにできるだけ早くお知らせしたかった」

幸い、Imgurはユーザーに他の個人情報の提供を求めていないので、これら以外に盗難にあった情報はない。本稿執筆時点でImgurは、ハッカーがセキュリティシステムを破った方法については、依然として調査中だ。

だが、Imgurは侵害を受けた2014年当時、「SHA-256」アルゴリズムでパスワードにスクランブルを適応していたことを認めている。このアルゴリズムは近年、不人気になっている。Imgurも2016年に、より強力な「BCrypt」アルゴリズムに移行したという。

「同じパスワードを複数のオンラインサービスで使ってはならない」という原則は、近年では常識となっているが、今回発覚したImgurのインシデントは、あらためてその重要性を認識させられる。パスワードを使い回していると、あるサービスで流出した場合、他のサービスでも不正行為に悪用される恐れがある。

Imgurは、そもそもハッキングを防げれば一番良かったが、それでも、以下の2つの点で称賛に値するだろう。

- Imgurは、ユーザーがアカウントを作るときに、無関係で不要な情報(本名、誕生日、住所、電話番号など)の入力を求めなかった。もし求めていたら、今回発覚したセキュリティ侵害は、ユーザーにとってより深刻な被害につながった恐れがある。企業にとっては、保持するユーザー情報が少ないほど、こうした場合に失うものも少ない

- 第2に、侵害の通報に対するImgurの対応は優れている。米国では休日だったにもかかわらず、対応に動き、アカウント保護策にすぐに着手し、被害にあったユーザーが次にすべきことについて、賢明なアドバイスを提供した

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

【Windows 11対応】MD5/SHA-1/SHA-256ハッシュ値を計算してファイルの同一性を確認する

【Windows 11対応】MD5/SHA-1/SHA-256ハッシュ値を計算してファイルの同一性を確認する

Webサイトなどで配布されているファイルは、ダウンロード時に破損したり、悪意のある攻撃者によって改ざんされていたりする可能性がある。ダウンロードしたファイルの「ハッシュ値」を計算して、正しいファイルであるかどうかをチェックする方法を解説する。 「PayPalユーザー」を狙う巧妙なフィッシングメールにご注意

「PayPalユーザー」を狙う巧妙なフィッシングメールにご注意

PayPalユーザーを狙う新手のフィッシング詐欺が報告されている。セキュリティ企業のESETが公式ブログでその手口と対策方法を解説した。 Google Playプロテクトでは検出されない――Google Playでアプリを配布し、マルウェアをタイマーで作動させる攻撃が発生

Google Playプロテクトでは検出されない――Google Playでアプリを配布し、マルウェアをタイマーで作動させる攻撃が発生

Google Playの自動検査をかいくぐるため、自身は不正コードを含まないアプリがマルウェアをダウンロードし、タイマーで作動させる攻撃手法が見つかった。