日本企業は10年で「VPN 2.0」を導入しただけ 「ゼロトラストごっこ」を終わらす現実的な生存戦略:「システムへの侵入疑いで眠れない」管理者へ

2025年11月26日開催の「ITmedia Security Week 2025 秋」で、パロンゴ 取締役 兼 最高技術責任者 林達也氏が「ゼロトラストの真の意義とその環境 〜ゼロトラストっぽさとの決別〜」と題して講演した。

林氏は、これまで多くの企業・組織のセキュリティ対策に、認証・認可やアイデンティティー(ID)管理を中心に関わってきた。経済産業省 商務情報政策局 情報プロジェクト室(2020〜2022年)にも在籍し、現在はデジタル庁 アイデンティティアーキテクト/アイデンティティユニット ユニット長も務めている。慶応義塾大学 大学院 メディアデザイン研究科(KMD)後期博士課程で、同大学のKMD研究所 所員でもある。

「自組織のシステムは今、侵入されていない。そう断言して、安心して眠れていますか?」という問いから始まった本講演で林氏は、日本の多くの企業・組織が陥っている「ゼロトラストごっこ」に対する厳しい現状を指摘。本来あるべき状況に移るために、技術に加えて技術者、経営者がどのように自らを変容させる必要があるかを解説した。本稿では、講演内容を要約する。

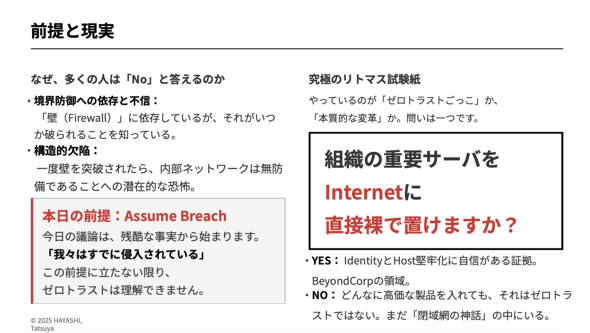

組織の重要サーバをインターネットに直接、裸で置けますか?

林氏は「われわれは既に侵入されている」という前提に立つべきだと主張する。その理解こそが、ゼロトラストセキュリティへの第一歩なのだという。林氏は、本質的な改革には「組織の重要サーバをインターネットに直接、裸で置けますか?」という問いに答えられるかにあると続ける。今、そうなっていない理由は歴史が物語っている。

「ゼロトラスト」という考え方が必要になった背景には、従来の「境界防御」型モデルを根本から覆した、数々の重大なセキュリティインシデントが存在する。林氏は、歴史に残るような攻撃事例を時系列で分析し、それぞれが現代のセキュリティアーキテクチャにどのような教訓をもたらしたかを解説する。

歴史の転換点:Operation Aurora(2009年)

2009年、Googleをはじめとする多数のテック企業が標的になった「Operation Aurora」は、一度内部ネットワークへの侵入を許した攻撃者が「信頼された正規従業員」として振る舞い、内部を自由に移動(ラテラルムーブメント)できた事実を白日の下にさらした。この事件が突き付けた教訓は境界防御の死であり、「壁の内側は、決して安全ではない」ことを表すものだった。

信頼の連鎖の崩壊:Operation Cloud Hopper(2016〜2017年)

次に世界を震撼させたのは、攻撃者がMSP(マネージドサービスプロバイダー)との信頼関係を悪用し、メンテナンス用VPN(Virtual Private Network)接続という「裏口」から顧客ネットワークに侵入した「Operation Cloud Hopper」だ。「A社がB社を信頼しているからといって、B社からのパケットを無条件に信用してはならない」というサプライチェーン攻撃における重要な教訓「信頼は推移しない」が確立された。

「環境寄生」の脅威:Volt Typhoon(2021年〜現在)

現在進行形で続く「Volt Typhoon」は、マルウェアを使わず、OS標準ツールのみを利用する「Living off the Land」(環境寄生、LotL)戦術と、感染したSOHOルーター群を踏み台にすることで「一般家庭からのアクセス」に偽装する巧妙な手口を組み合わせる。

従来の検知手法が無力化されるVolt Typhoonに対し、林氏は「なぜこのユーザーが、深夜に家庭用ルーター経由でPowerShellを実行しているのか?」といった、コンテキストの異常を理解することの重要性を強調する。

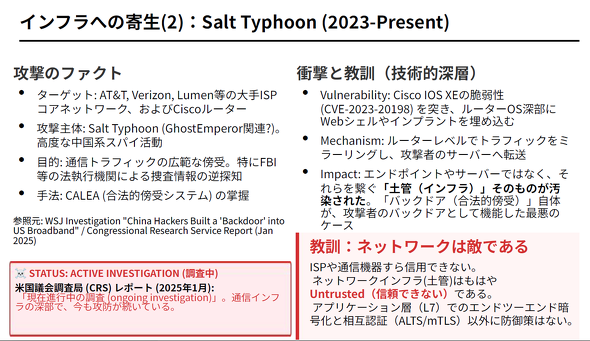

「インフラ寄生」によってネットワークも信頼できない:Salt Typhoon(2023年〜現在)

Salt Typhoonも現在進行形の脅威だ。AT&TやVerizon、LumenといったISP(インターネットサービスプロバイダー)のコアネットワーク、およびCisco Systems製ルーターをターゲットに、脆弱(ぜいじゃく)性を突くことでルーターレベルでトラフィックをミラーリングし、攻撃者のサーバに転送させる。

「エンドポイントやサーバではなく、それらをつなぐ土管(ネットワーク)そのものが汚染された。バックドア(合法的傍受)自体が攻撃者のバックドアとして機能した最悪のケース。ISPやネットワーク機器すら信用できない。アプリケーション層(L7)でのエンドツーエンド暗号化(ALTS:Application Layer Transport Security)と相互認証(mTLS:Mutual Transport Layer Security)以外に防御策はない」(林氏)

ID基盤の陥落:Storm-0558(2023年)/Midnight Blizzard(2024年)

近年、攻撃の主戦場はID基盤そのものに移っている。「Storm-0558」ではMicrosoftの署名鍵が窃取され、「Midnight Blizzard」ではMFA(多要素認証:Multi-Factor Authentication)未設定のテスト環境を起点に、本番環境の「Microsoft 365」へのフルアクセス権限を持つ悪意あるOAuthアプリが作成された。われわれが依存するIDaaS(Identity as a Service)自体が単一障害点になり得るという現実は、「IDaaSなら安心」という時代の終わりを告げていると林氏は指摘する。

国内の現実:アサヒグループHDの事件を俯瞰する

これらの事件は対岸の火事ではない。講演開催時(2025年11月)でもシステムに影響が残っていたアサヒグループホールディングス(HD)のインシデントでは、侵入から実行までに約17カ月もの長期間潜伏されていた可能性が指摘されている。これは現在の日本における境界防御の実態の一端だ。林氏は警鐘を強く鳴らす。

「攻撃者は1年以上、あなたの従業員の隣で息を潜めて生活しているかもしれない」

これらの歴史的インシデントは、既存のセキュリティモデルがいかに限界に達しているかを示している。壁に守られた「内側」はもはや存在しない。この現実認識こそが、ゼロトラストの真の定義を理解する出発点となる。

「ゼロトラスト」の再定義

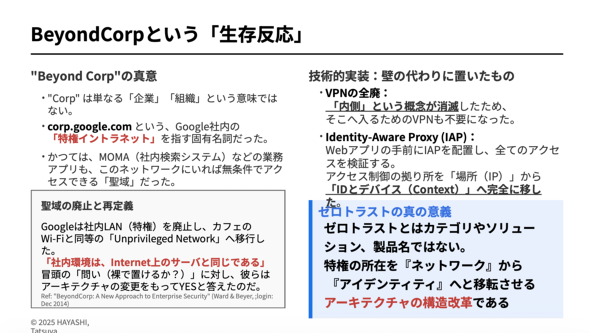

境界防御の構造的敗北を痛感したGoogleは、Operation Auroraを機に「BeyondCorp」という新たなセキュリティモデルの構築に着手した。林氏によれば、これはGoogleにとっての「生存反応」であり、単なる製品導入ではなく、セキュリティ哲学の根本的な変革だったという。

ここでの「Corp」は一般名詞ではない。Google社内に存在した特権イントラネット「corp.google.com」という固有名詞を指す。かつて、このネットワークの内側にいれば社内のあらゆる業務アプリにアクセスできる聖域だった。Googleが下した決断は、この聖域の完全な廃止だ。

Googleは社内LANを、カフェの公衆Wi-Fiなどと同等の、一切信頼できないネットワークに置き換えた。これにより、アクセス制御の基点は「場所」(IPアドレス)から「IDとデバイスの状態」(コンテキスト)へと完全に移行された。その結果、VPNは全廃され、全てのリクエストを個別に検証するIdentity-Aware Proxy(IAP)がアプリケーションの手前に配置された。

「特権の所在を『ネットワーク』から『ID』に移転させるアーキテクチャの構造改革こそがゼロトラストの本質だ」

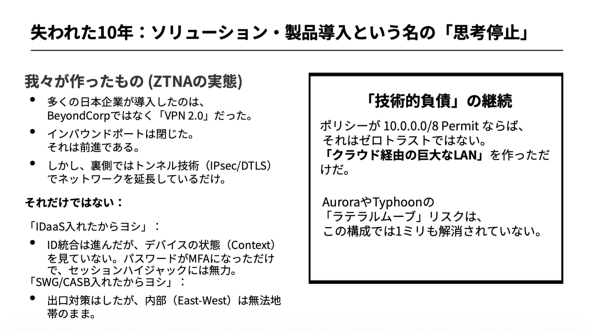

「ゼロトラストっぽさ」という技術的負債

ゼロトラストという言葉が日本で普及してから10年。しかし、林氏はその実装の多くが本質から懸け離れた「ゼロトラストごっこ」にとどまっていると厳しく指摘する。

多くの日本企業が導入したZTNA(ゼロトラストネットワークアクセス)製品の実態は、インバウンドポートを閉じただけの「VPN 2.0」に過ぎないケースが散見されると林氏。トンネル技術で社内ネットワークを延長しているだけであり、一度侵入を許せばラテラルムーブメントのリスクは全く解消されていない。

「ポリシーが『10.0.0.0/8 Permit』ならば、それはクラウド経由の巨大なLANでしかない」(林氏)

そういったケースでは、根深い問題が横たわっている。「IDaaSを入れたから安心」「SWG(Secure Web Gateway)とCASB(Cloud Access Security Broker)を入れておけば大丈夫」といった、製品導入による思考停止だ。

「ID統合は前進だが、デバイスの状態を見ていない。コンテキストを考慮しなければ無力な部分が残る。出口対策はしても、内部通信が無法地帯のままでは、潜伏した攻撃者の活動を許してしまう。これらは技術的負債の継続だ」

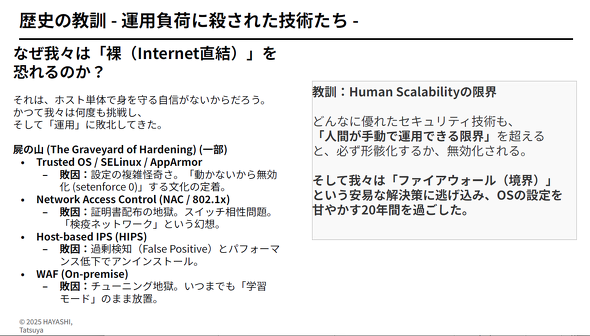

では、なぜ多くの組織は、アーキテクチャの変革ではなく、安易なファイアウォールに逃げ込んできたのだろうか。林氏は、講演冒頭の問い「組織の重要サーバをインターネットに直接、裸で置けますか?」に触れ、その歴史的背景を考察する。

かつて、SELinuxやNetwork Access Control、Host-based IPS(Intrusion Prevention System)といったホスト堅牢(けんろう)化技術は存在したが、その複雑さと運用負荷の高さから現場で形骸化していった。この過去の失敗が、境界防御型という分かりやすいセキュリティモデルへの深い文化的依存を生み、今日の技術的負債を永続させている。

現状から脱却し、現実的な一歩を踏み出すには、理想論ではない具体的な戦略が求められる。

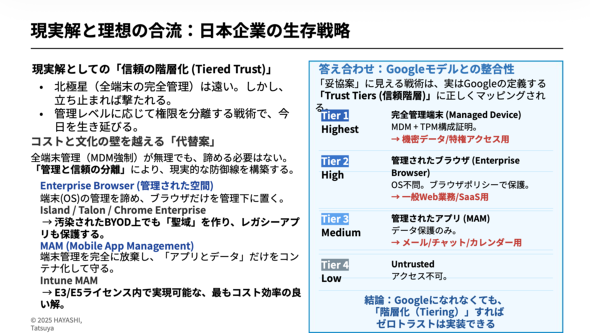

「信頼の階層化」――日本企業のための生存戦略

全従業員に高価なライセンスを付与した完全管理端末を配布する――Googleが「北極星」と表現するような理想的なゼロトラストは、多くの日本企業にとって非現実的だ。しかし、林氏は「諦める必要はない」と語り、コストと文化の壁を越えるための現実的なアプローチを提唱する。

まず直視すべきは、コスト問題、BYOD(Bring Your Own Device)におけるプライバシーへの抵抗感、そしてMDM(Mobile Device Management)とEDR(Endpoint Detection and Response)の役割混同の3つだ。

特に「EDRを入れたからMDMは不要」という「EDR神話」は「致命的な誤解だ」と林氏。MDMは「戸締まり」(予防)であり、EDRは「監視カメラ」(事後対応)だ。監視カメラがあっても戸締まりがなければ泥棒は入り放題であり、EDRだけでは先述のLotL攻撃には無力だ。加えて、TPM(Trusted Platform Module)といったハードウェアでの防御も必要になる。

コストやプライバシー、EDR神話の問題を解決するために林氏が提示したのが、「信頼の階層化」という現実的な生存戦略だ。これは、Googleの「Trust Tiers」モデルを参考に、デバイスの管理レベルに応じてアクセス権限を分離するアプローチだ。

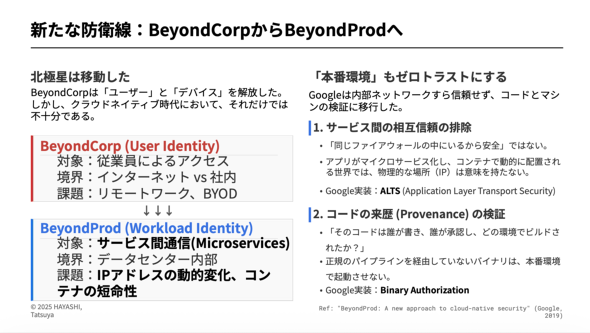

BeyondProdとIDの未来

ゼロトラストの概念は、もはや従業員のアクセス(BeyondCorp)だけにとどまらない。「北極星は移動した」と林氏は語り、防衛線がクラウドネイティブ環境におけるサービス間通信に拡張された「BeyondProd」の世界を解説した。

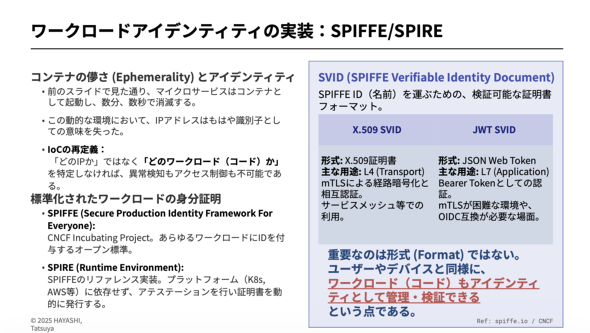

BeyondProdとは、データセンター内部ですら信頼せず、マイクロサービス間の通信(ワークロードID)を検証するモデルだ。IPアドレスが意味を成さなくなったコンテナ環境で重要なのは「どのIPか」ではなく「どのワークロードか」「どのコードか」を特定することだ。

その実装標準として、林氏はCloud Native Computing Foundation(CNCF)のプロジェクト「SPIFFE/SPIRE」(Secure Production Identity Framework for Everyone/SPIFFE Runtime Environment)を紹介した。プラットフォームに依存せず、あらゆるワークロードに検証可能なIDを動的に付与するオープンな仕組みだ。

さらに未来に目を向けると、分散したID管理機能を連携させる「Identity Fabric」という概念や、自律的にタスクを実行するAI(人工知能)エージェント自体にIDを付与する考え方、NIST(米国立標準技術研究所)モデルを具体化するOpenID FoundationによるAuthZEN(Authorization Exchange)やSSF(Shared Signals Framework)といった標準仕様など、ID管理はより動的かつ相互接続された世界に向かっている。

変化を抱擁し、射撃しつつ前進せよ

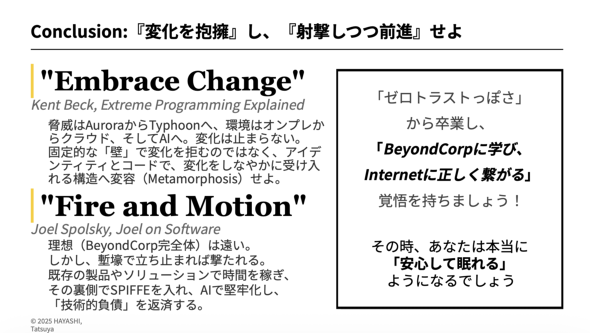

講演の最後に、林氏はゼロトラストモデルへの移行における、あるべき姿勢として、エンジニアリングの世界から2つの言葉を引用した。

1つ目は、エクストリームプログラミング(XP)の提唱者ケント・ベック氏の「Embrace Change」(変化を抱擁せよ)だ。脅威や環境が絶えず変化する中で、固定的な「壁」に固執するのではなく、IDとコードを核として、変化にしなやかに対応できる構造へと自らを変容させていく必要がある。

2つ目は、ソフトウェア開発者のジョエル・スポルスキー氏の「Fire and Motion」(射撃しつつ前進)。理想は遠いかもしれないが、塹壕の中で立ち止まっていればいずれ撃たれてしまう。完璧な計画を待つのではなく、既存のセキュリティ対策で時間を稼ぎながら、その裏で少しずつでも技術的負債を返済し、アーキテクチャの本質的な改善を進めるべきだ。

最後に、林氏は「『ゼロトラストっぽさ』から卒業し、『BeyondCorp』に学び、インターネットに正しくつながる』覚悟を持ってほしい」と呼び掛ける。その先にこそ、講演冒頭の問いに対する真の答え、すなわち「本当に安心して眠れる」状態が待っているのだ。

林氏は、これまでのITmedia Security Weekで「認証」をテーマに何度か講演している。今回編集部では、その認証の重要性を別角度から焦点を当てるべく、ゼロトラストをテーマにした講演を依頼した。もはやゼロトラストと認証・認可はほぼ同義であり、検知・対応だけではなく防御の視点でも重要性が高まっている。しかし、IDaaSの利用がゴールではない。林氏には、その事実を丁寧に解説していただいた。

製品の導入がセキュリティ向上の中心ではなくなった今、まずは今回語られたような考え方へと意識を改めることこそが、企業・組織ができる「射撃しつつ前進」の第一歩になる“行動”なのではないだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

小学生でも多要素認証の今、企業の認証/ID管理は使いにくい、不自由にもほどがある 未来は変容するのか

小学生でも多要素認証の今、企業の認証/ID管理は使いにくい、不自由にもほどがある 未来は変容するのか

2024年2月27日、アイティメディアが主催するセミナー「ITmedia Security Week 2024 冬」の「多要素認証から始めるID管理・統制」ゾーンで、パロンゴ 取締役 兼 最高技術責任者 林達也氏が「デジタルアイデンティティー時代のID管理・認証/認可の変容と社会受容」と題して講演した。産官学でデジタルアイデンティティーをウオッチし、策定にまで関わる同氏が、ゼロトラスト時代に重要な認証、認可の現在を、「社会受容」というキーワードを絡めて解説するセッションだ。 ゼロトラスト、Digital Identity Wallet、Passkey――“デジタルアイデンティティー”の歴史と最新動向

ゼロトラスト、Digital Identity Wallet、Passkey――“デジタルアイデンティティー”の歴史と最新動向

2022年11月に開催された「ITmedia Security Week 2022 冬」の「クラウド&ゼロトラスト」ゾーンにおいて、パロンゴ 取締役 兼 最高技術責任者/LocationMind 取締役の林達也氏が「加熱する変容:デジタルアイデンティティー時代の基礎と次世代動向」と題して基調講演に登壇した。林氏がこれまで追いかけ続けてきたデジタル世界におけるアイデンティティーと、その変容について解説し、デジタルアイデンティティーの最新動向を紹介するセッションとなった。 【7pay、Omni7問題】企業、利用者、メディア、エンジニアは何を教訓にすべきか

【7pay、Omni7問題】企業、利用者、メディア、エンジニアは何を教訓にすべきか

2019年7月、NPO日本ネットワークセキュリティ協会が「今知りたい! システムを守る認証の実態」セミナーを開催。「認証」と「セキュリティ」をキーワードに3人の登壇者が、現在、事業者そして利用者ができることを語る会となった。