2009年12月9日、大阪、第二吉本ビルディングにて「@IT セキュリティソリューションLive! in Osaka いま、担当者が求めるセキュリティの最適解」(主催:アイティメディア株式会社 @IT編集部)が開催された。

@IT編集部主催として3回目の大阪開催となる本セミナーでは、電子メールだけでなくさまざまな「セキュリティ対策」をテーマに講演が行われた。本記事では、その中でも「暗号化」を中心とした、2つのセッションについてレポートしよう。

| イベントレポート インデックス | |

| セッション1:日本ベリサイン 「情報漏洩を生む新たなセキュリティリスクとSSLサーバ証明書の2010年問題」 |

|

| セッション2:日本PGP 「情報資産を守る根幹対策 〜 暗号化対策の範囲と方法」 |

|

| セッション1:日本ベリサイン | |

情報漏洩を生む新たなセキュリティリスクと |

|

●ショッピングサイトで重要なのは価格よりも「信頼感」

|

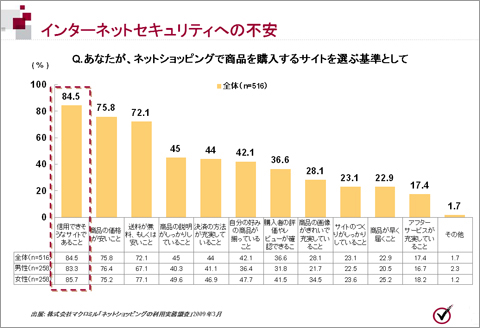

Webブラウザにおけるセキュリティ対策として、一番最初に思い浮かぶのはSSL通信だろう。錠のマークが表示されていれば、通信が暗号化されており安心である、ということについては一般のインターネット利用者でも認知が進んでいる。ネットショッピングで利用するWebサイトを選ぶときにも、SSL通信による暗号化が行われているかどうかが判断基準の1つになっている。

日本ベリサイン SSL製品本部 ダイレクトマーケティング部の牧野俊雄氏は、「マクロミルが調査した結果によると、ネットショッピングで商品を購入する基準としては、単に価格が安いことではなく、『信頼できるサイトであること』が重要視されている」という。ここでいう「信頼できるサイト」の主な判断要因としては、SSL通信の有無や企業の知名度、そしてプライバシーポリシーが表示されているかなどが挙げられる。その中でもやはり一番大きな要因は冒頭に挙げた錠のマーク、SSL通信だろう。牧野氏はこれらのポイントについて、「セキュリティを可視化することがWebのデザイン要素として重要」と述べる。

| 図1 商品を購入するWebサイトを選ぶ基準、第1位は「信用できそうなサイトであること」 (マクロミル「ネットショッピングの利用実態調査」2009年3月より) |

一方、その錠のマークの信頼感が揺らぐ事件も起きている。一部のフィッシング詐欺サイトにおいて、厳格な審査を経ずに発行されたSSLサーバ証明書を使用した、「錠マーク付きのフィッシング詐欺サイト」が登場しているのだ。SSLサーバ証明書を発行するための認証方法として、発行業者がドメインの存在のみをチェックして発行する「ドメイン認証型」と、企業が存在することをチェックして発行する「企業認証型」の2種類があるが、その区別が一目では分からないことに問題がある。

そこで注目されるのは、企業認証のチェックをさらに厳格化するとともに、Webブラウザ側でも一目で分かる仕組みを取り入れた「EV SSL証明書」だ。このEV SSL証明書に対応するサイトは、Webブラウザのアドレスバーが緑色になり、Webサイトを運営する組織名も表示され、セキュリティを可視化できることが特長だ。IE 7以降やFirefox 3.0以降、Google Chromeなど、すでに日本市場における約85%のWebブラウザがEV SSL証明書に対応し、フィッシング対策協議会のガイドラインでも推奨されている。

| 【関連記事】 5分で絶対に分かるEV SSL証明書 http://www.atmarkit.co.jp/fsecurity/special/133evssl/evssl00.html |

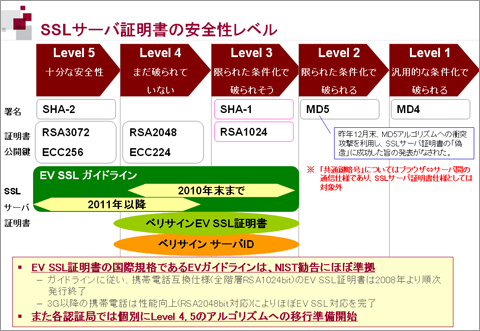

●暗号の「2010年問題」もクリア

暗号化の世界には「暗号アルゴリズムの2010年問題」というものが存在する。米国商務省国立標準技術研究所(NIST)が、現在利用されている暗号技術を、2010年末までにより安全なアルゴリズムへと交代させていく方針を打ち出しているのだ。特に日本では、家電や携帯電話などの多くの機器がインターネット接続を行い、かつ機器の寿命が長いために顕著な問題となることが予想される。

日本ベリサインのEV SSL証明書およびサーバID(企業認証型証明書)は、この問題をクリアする暗号化手法やハッシュ関数を利用している。日本ベリサインでは利用者の利便性を損なうことのない形で、本問題への対応を進める方針であることを述べた。

| 図2 ベリサインのEV SSL証明書は2010年問題もクリアする |

|

さらに詳しい資料を、TechTargetジャパンでご覧いただけます。 【講演資料】情報漏洩を生む新たなセキュリティリスクと SSLサーバ証明書の2010年問題  |

| セッション2:日本PGP | |

情報資産を守る根幹対策 〜 暗号化対策の範囲と方法 |

|

●暗号化が守るもの、それはデータと「企業の社会的評価」

|

日本PGP

代表取締役 北原 真之氏 |

止まらない個人情報の漏えい事件。その対策の1つ「暗号化」はどのように行うべきなのだろうか。暗号化ソリューションを提供する代表的な企業の1つ、日本PGP 代表取締役 北原真之氏は暗号化の“使いどころ”を解説した。

情報セキュリティに関連する法律や基準といえば、個人情報保護法やISMS、PCI DSSなどが思い浮かぶだろう。これらの基準では、「暗号化対策」が具体的に言及されているのをご存じであろうか。

特にカード処理業務に携わる組織が守るべき基準をまとめたPCI DSSでは、その12要件のなかで暗号化や暗号鍵の厳格な管理を求めている。また経産省による個人情報保護法に関するガイドラインでも、情報漏えいの事故が起きたときの対象者への連絡、および事実関係の公表について「高度な暗号化などの秘匿化が行われている場合は省略してもよい」としているのだ。

| 【関連記事】 5分で絶対に分かるPCI DSS http://www.atmarkit.co.jp/fsecurity/special/126pcidss/pcidss00.html |

情報漏えい事故を起こした企業は直接的な賠償コストだけでなく、社会的評価の低下をまねく。それを守るために大変有効な手法、それが暗号化だ。

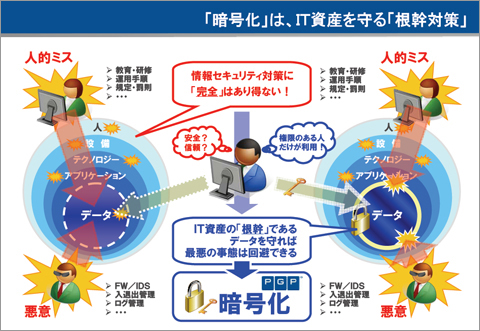

ではいったい、「何を」「どのように」暗号化すべきなのか。着目すべきは「コアとなるデータ」だ。業務の中心にあるデータに着目し、権限がある人のみがデータにアクセスできるという状況にする必要がある。それにより、うっかりミスや悪意に歯止めをかけるのだ。

| 図3 企業に遍在するデータを取りまく脅威、その根幹対策は暗号化である |

●誰が盗聴しているか分からない電子メール

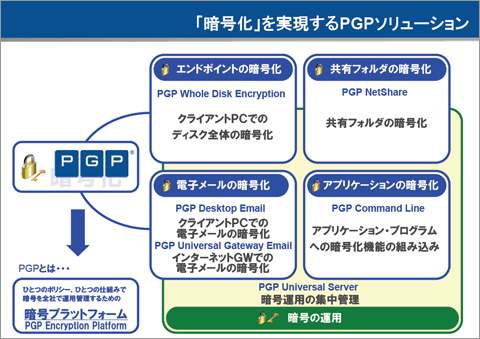

企業内ではありとあらゆる場所にデータが偏在している。そこで北原氏は、暗号化するべき4つのポイントを挙げた。

- エンドポイントの暗号化

- 共有フォルダの暗号化

- 電子メールの暗号化

- アプリケーションの暗号化

この中で最も身近なものは「電子メール」だろう。北原氏は、インターネットについて、「誰も保証していないネットワークであると再認識する必要がある」と述べる。インターネットを利用する電子メールは、その仕組み上、どのISPを経由するかは分からない。悪意あるISPが存在した場合、電子メールを盗聴される可能性もある。その対策として暗号化が挙げられるが、運用、特に鍵の管理が煩雑となるため、なかなか導入が進まないのが実情だ。

PGPが提供する「PGP Universal Gateway Email」ソリューションでは、この暗号化の導入において「エンドユーザーに負担をかけない」ことに重点を置いている。この製品はインターネットの境界に置くことで、社内から社外へと送信されるメールを自動的に暗号化するので、送信者はメール暗号化のためにソフトウェアをインストールする必要も、送信時に意識する必要もない。そして大きなポイントとして、社内ネットワークでは平文による通信が行われるので、既存のウイルス対策やメールアーカイブ、メールフィルタリングが「そのまま」利用できることがポイントだ。

北原氏は「電子メールの暗号化は、添付ファイルだけをパスワード付きZIP圧縮ファイルに変換し、別のメールでパスワードを送るというやり方もある。この方法ではパスワードを平文で送ることになるため、盗聴される可能性もあるうえに、いまはZIPパスワード解除のためのツールも登場している」と述べ、「PGPの手法では公開鍵暗号方式を使ってデータを保護する。PC1台に含まれる情報はたかがしれているかもしれないが、電子メールとして流れる情報の流量を考えると、電子メールの経路暗号化による対策は重要」とした。

日本PGPは、そのほかの暗号化すべきポイントでもソリューションを用意している。例えば、エンドポイントの暗号化のための「PGP Whole Disk Encryption」、共有フォルダの暗号化を行う「PGP NetShare」、そしてアプリケーションに暗号化機能を組み込む「PGP Command Line」などだ。北原氏は「暗号化対策で重要なのは鍵の管理。そのために日本PGPでは暗号化の基盤である『PGP Encrypt Platform』を提供している。これですべての暗号化をPGPで管理、運用できる」とした。

| 図4 PGPが提供する各種暗号化ソリューション |

提供:日本ベリサイン株式会社

日本PGP株式会社

アイティメディア営業本部

制作:@IT 編集部

掲載内容有効期限:2010年2月11日

イベントレポート

インデックス |

|

| セッション1:日本ベリサイン 「情報漏洩を生む新たなセキュリティリスクとSSLサーバ証明書の2010年問題」 |

|

| セッション2:日本PGP 「情報資産を守る根幹対策 〜 暗号化対策の範囲と方法」 |

|

ホワイトペーパー ダウンロード |

|

|

|

スポンサー |

|

|

|

主催 |

|

|

【講演資料】情報漏洩を生む新たなセキュリティリスクとSSLサーバ証明書の2010年問題

【講演資料】情報漏洩を生む新たなセキュリティリスクとSSLサーバ証明書の2010年問題