OSを超えたセキュリティを実現する「McAfee Deep Defender」:ハードウェアが見張り番、瞬時に継続的にルートキットを監視

ウイルス対策ソフトを導入していても長年気付けないこともあるステルス型マルウェア、「ルートキット」。マカフィーはインテルとの密接な協力により、CPUというハードウェアの力を借りてルートキット侵入の試みを瞬時に見つけ出す技術を開発した。これまでのウイルス作者と対策の「いたちごっこ」という構図を変えてしまう可能性も秘めている。

侵入されても長年気付かない? ルートキットの脅威

自社からの情報流出が報告されたので慌てて調べてみたら、実は1年以上も前から社内の端末がマルウェアに感染していた。ウイルス対策ソフトを導入していたのに、まったくそれに気付かなかった――こんな事件がけっして他人事ではない時代が到来している。

いま、感染していることをユーザーに気付かせない見えない脅威「ステルス型マルウェア」が増加している。その代表が、システムファイルやログに改ざんを加え、自分自身を隠しながら情報を盗み出す「ルートキット」だ。

マカフィーによるとここ数年、このルートキットが急増している。当初は、高いスキルを持った限られた人物にしか作ることができなかったが、最近ではGUI上で設定を行うだけで簡単に「マイ・ルートキット」を作成できてしまうツールが流通している。標的型攻撃やStuxnetに見られる高度な攻撃に使われることも珍しくはない。

この見えない脅威がやっかいなのは、OSそのものに改ざんを加えてしまうこと。大本のOSが信頼できないのだから、その上に乗っているアプリケーションでいくらスキャンを行っても、結果は信頼できない。ソフトウェアで検査するという従来の方法とはまったく異なる、新しい方法が必要だ。

その新しい対策を実現するのが、マカフィーがインテルと共同開発した技術「McAfee DeepSAFE」をベースにした「McAfee Deep Defender」である。

ハードウェアが見張り番、侵入前のブロックを実現

マカフィーのテクニカルエンジニア、宮本浩二氏によると、例えばCD-ROMからブートした環境など、改ざんされたOSからは隔離された外部の環境からスキャンを行うという具合に工夫を凝らせば、OSを改ざんしたルートキットの検出は可能という。ただ、この方法は定期的に社内の全PCをスキャンするなどの運用は困難だ。さらに、もし見つかったルートキットを削除すると、OS自体の動作に支障が生じる恐れがある。

McAfee Deep Defenderは、インテルのハードウェア技術を活用し、こうした課題を解決しながらルートキットを確実に見つけ出すことができる。主な特徴は、以下の3つだ。

ハードウェアというシステムの外側からスキャンする

ルートキットはひとたび侵入すると、自分自身の活動の痕跡を見えなくするために、OSのシステムファイルも含めさまざまな部分に改ざんを加える。このため、OS上で動いているアプリケーションは、たとえセキュリティソフトであっても信頼できない。

そこでIntel VT-xという、OSの「外側」にあるハードウェアから見張りを行うことで、ルートキットにだまされることなく確実に検出できる。

感染「前」にリアルタイムにブロック

繰り返しになるが、ルートキットに感染するとシステムに改ざんが加えられる。内側からは検出が困難な上、OSに影響を与えることなく駆除することが非常に困難になる。

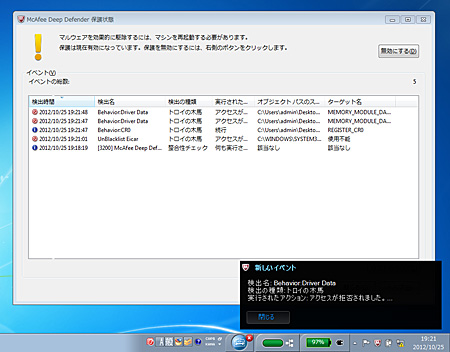

これに対しDeep Defenderは、ハードウェア側からシステムを常に監視し、ルートキットの感染を未然に防止する。ルートキットは感染時にまずカーネルメモリの特定の領域にアクセスしようとする特徴があるが、Deep Defenderはこの動き(カーネルメモリイベント)を検出し、ルートキットがシステムに入り込もうとする「瞬間」をとらえてブロックする。この検出方法であれば、感染後のルートキットを検出・除去する際に生じるさまざまな問題を避けることができる。

振る舞い検知で亜種をまとめてブロック

「SpyEye」などのルートキット作成ツールの登場によって、新たな亜種が次々に登場している。Deep Defenderはこれら亜種それぞれについて定義ファイルを作成する代わりに、振る舞い検知によって亜種をひとまとめにブロックしてくれる。

「例えば、ルートキットそれぞれに『このツールで作成されたものならば、カーネルメモリのこの部分にアクセスを試みようとする』という特徴がある。その特徴を踏まえ、カーネルメモリに書き込もうとする瞬間をとらえてブロックする」(宮本氏)。

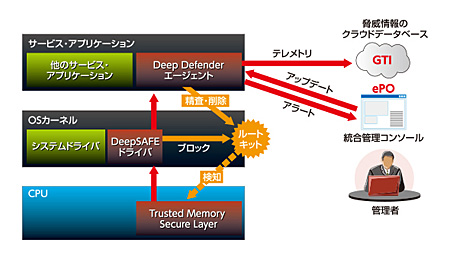

同時に、マカフィーの脅威情報データベース「Global Threat Intelligence(GTI)」とも連携し、誤検出を防ぐ仕組みも実装している。ほかのマカフィー製品が、「グレーのものの中から怪しいものを検出する」ためにGTIを利用しているのに対し、Deep Defenderではホワイトリスト情報を活用し、止めてはいけないものを除外する仕組みだ。

「もしOSに入り込まれてしまうと、駆除するのは非常に難しい。ルートキットに入られないようにすることが一番重要だ。その意味で、リアルタイムの検知がここまでのレベルでできるのはマカフィーだけだ」(マカフィー マーケティング本部 プロダクトマーケティング部 スペシャリスト 松久育紀氏)。

インテルとの長い協力関係が裏打ちする技術

Deep Defenderの何よりもユニークなポイントは、ソフトウェア単体で実現した製品ではなく、インテルとの共同開発に基づくハードウェア支援型技術を活用していることだ。改ざん不可能なハードウェアの活用は、「外側からの見張り」を実現するだけでなく、処理の高速化というメリットをもたらしてくれる。

Deep Defenderは、Intel VT-xの機能を利用した「Trusted Memory Security Layer」、OS起動時に最初にロードされる「DeepSAFEドライバ」、OSの上でサービスとして動作する「Deep Defenderエージェント」という3つのコンポーネントで構成されている。もし外部からカーネルメモリに対するアクセスがあった場合、Trusted Memory Security Layerはそれをすばやく検出し、DeepSAFE ドライバに挙動を調査するよう指示。問題が見つかればブロックするという仕組みだ。

ここで、Trusted Memory Security LayerがIntel VT-xをベースにしていることが効いてくる。もしソフトウェア単体で、常にカーネルメモリに対するアクセスを監視しようとすると非常に重たい処理になってしまう。Intel VT-xの力を活用することで、「瞬間的に、かつ定常的に見張ることができる」(宮本氏)。

このような仕組みが実現できた背景には、マカフィーとインテルとの密接な協力関係があった。マカフィーは2011年3月にインテルの傘下に入ったが、それ以前から数年にわたって協力しており、エンジニア陣が日々、コミュニケーションを取りながら開発してきた技術がDeepSAFEであり、Deep Defenderだという。「これは一朝一夕にできることではない」(宮本氏)。

「まさにOSを超えたセキュリティであり、セキュリティ業界の地図を塗り替える、新しいセキュリティプラットフォームと言える」(松久氏)。今後もこの技術をベースに、ハードウェアと強力なタッグを組んだ新たな製品が登場してくる可能性は高いという。

「いたちごっこ」の対策を変える切り札の可能性

Windows XPなど古いOSのサポート切れのタイミングも近づいている。OSの更新に伴うPC入れ替えのタイミングで徐々に、Deep Defenderを活用できる環境は広がっていくことになるだろう。現に米国では、重要インフラや金融、ヘルスケアなど、重要な情報を取り扱う業界を中心に、採用事例が相次いでいるという。

マカフィーではDeep Defenderを、「McAfee VirusScan Enterprise」やホスト型IPS製品「Host Intrusion Prevention(HIP)」といった既存のセキュリティ製品と組み合わせて提供することで、真の意味での多層防御を実現し、クライアントを強力に保護していく。

「これまでウイルス対策はいたちごっこと言われてきた。何か対策しても、ウイルス作成者はすぐそれを逆手に取って、新たな手口で侵入を試みてきた。特にルートキット対策についてはウイルス作成者側が圧倒的に優位な状況にある。その状況が、この新しいプラットフォームによって逆転できるかもしれない」(宮本氏)。

■この記事に関連するホワイトペーパー

ルートキットの手口と対策総まとめ 適切なエンドポイントセキュリティ実現のために

ルートキットは、深い層での動作によって潜伏が可能になること、複雑な脅威を隠す役割を担うという2つの特徴がある。その手口および、適切なエンドポイントセキュリティを実現するための対策をまとめたホワイトペーパー。

■この記事に関連するホワイトペーパー

2007年以降急増しているルートキット。ステルス化されたマルウェアの脅威を防ぐには、OSを超えた対策が必要だ。既知だけでなく「未知」のルートキットをも検出するために必要な機能とは。

関連記事

ハードウェアの力を借りて見えない脅威に対策せよ

ハードウェアの力を借りて見えない脅威に対策せよ

ここ数年、情報を盗み出していることを気付かせない「ステルス型マルウェア」が増加している。こうしたステルスマルウェアはPCへの感染に成功すると、ユーザーやセキュリティ対策ソフトに見つからないようこっそりと活動する。それを見つけ出すには、OSの外側から改ざんされていないかどうかをチェックする新しい仕組みが必要だ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:マカフィー株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2012年12月31日

ホワイトペーパー

ルートキットは、深い層での動作によって潜伏が可能になること、複雑な脅威を隠す役割を担うという2つの特徴がある。その手口および、適切なエンドポイントセキュリティを実現するための対策をまとめたホワイトペーパー。

2007年以降急増しているルートキット。ステルス化されたマルウェアの脅威を防ぐには、OSを超えた対策が必要だ。既知だけでなく「未知」のルートキットをも検出するために必要な機能とは。

マカフィー テクニカルエンジニア 宮本浩二氏

マカフィー テクニカルエンジニア 宮本浩二氏 マカフィー マーケティング本部 プロダクトマーケティング部 スペシャリスト 松久育紀氏

マカフィー マーケティング本部 プロダクトマーケティング部 スペシャリスト 松久育紀氏