インフラ管理者とセキュリティ担当者の距離を縮める「これからのクラウドセキュリティ」とは:API連携でAWSのセキュリティを「自動化」

セキュリティ強化を目的としてクラウド採用を決める企業も増加しつつある昨今だが、「クラウドにすれば全てを“お任せ”にできる」と安易に考えてはいないだろうか? クラウドならではのメリットを生かし、セキュリティを実現するには、どこまでをサービス事業者に任せ、どこからは自力で守るのかを見極めることが肝要だ。本稿では、そのクラウドセキュリティの勘所を探っていく。

セキュリティにも求められ始めた「俊敏性」

新規サービスの開発や既存システムの更改に際して、まずクラウドから検討する「クラウドファースト」が重視されるようになって久しい。コスト削減や俊敏性、柔軟性といった特徴を備えるクラウドは、ビジネスの要件を迅速に形にし、いち早く収益を得るために不可欠なインフラとなりつつある。開発者と運用担当者が一体となって、迅速な開発、改善を実現していこうとするいわゆる「DevOps」の動きが進んでいることも、この流れを後押ししている。

クラウドが登場したばかりのころには、セキュリティ面からその採用に難色を示す企業も少なくなかった。だが最近では、限られたリソースしか持たないユーザー企業が自力でインフラ運用を行おうとするよりも、データセンターの入退室管理やネットワーク、ストレージといったインフラの保護を、専門事業者が24時間365日体制で実施し、第三者による監査の下で運用しているクラウド基盤の方が、むしろ安心だと捉えられるようになってきた。

こうした状況について「セキュリティ強化を目的としてクラウドを採用する企業が増えてきた。それも、公開するWebサーバだけでなく、業務を担う基幹システムをオンプレミスからクラウドに移行する動きが加速している」と、トレンドマイクロ プロダクトマーケティング本部 クラウド&サーバセキュリティグループ グループ長 福井順一氏は述べる。

前述の通りインフラ部分のセキュリティが担保されているのがクラウドの長所だが、セキュリティ面ではまだ2つの課題が残されている。1つは、「基盤よりも上のアプリケーションやコンテンツレイヤーのセキュリティの確保が必要である」という点。そしてもう1つは、「俊敏性や柔軟性といったクラウドのメリットを生かし、インフラの変更にすぐに追随できる『俊敏なセキュリティ』をどのように実現するか」という点だ。

クラウドサービスの最大手であるAmazon Web Service(以下、AWS)と、そのパートナーとしてセキュリティ技術を提供しているトレンドマイクロでは、この2つの課題をどのように解決しようとしているのだろうか。本稿では、トレンドマイクロが提案するAWSセキュリティのアプローチを紹介しよう。

「責任分界点から上のセキュリティ」、どう実現する?

「re:invent」といったイベントやブログなどでも紹介されている通り、AWSではセキュリティ強化に向けてさまざまな取り組みを実施している。

例えば、インフラ運用に当たっては第三者認証や監査によってセキュリティを担保するとともに、クラウド上に仮想ネットワークを構築し、企業からのVPN接続を実現する「Amazon Virtual Private Cloud(VPC)」や、AWSへのアクセス時の認証と権限管理を実現する「AWS Identity and Access Management(IAM)」、Webアプリケーションに対する一般的な攻撃からシステムを保護する「AWS Web Application Firewall(AWS WAF)」といったセキュリティ機能を提供し、顧客がニーズに応じてそれらを実装できる環境を整えてきた。

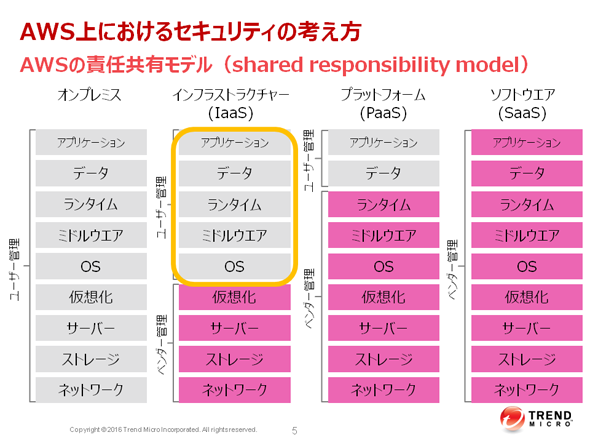

これらの機能を活用することで、ネットワークやストレージといったインフラおよび仮想化レイヤーの部分までのセキュリティはある程度確保できる。しかし、「その上で動作するOSやアプリケーション、データの保護」は、ユーザー自身の責任であることを忘れてはならない。

「AWSが担保しているのはあくまでもインフラの部分であり、その上のコンテンツセキュリティや脆弱(ぜいじゃく)性を狙う攻撃からの防御はユーザー自身が実施しなくてはならない。その『責任分界点』をしっかり意識して運用に取り組む必要がある」と福井氏は言う。

特に気を付けたいのが、これまでオンプレミス環境で運用することの多かった「基幹システム」をクラウドに移行するケースだ。基幹システムは一般に、ファイアウォールやIPSといったセキュリティ機器によって守られた「内部」に置かれ、外部からの攻撃に直接さらされることはなかった。そのため、「パッチ適用」をはじめとするセキュリティに関するルールは緩くなりがちだった。加えて、昨今のサイバー攻撃の攻撃経路を考えると“内部サーバだから安全”という考え方では危なくなってきている。こうしたセキュリティの考え方のまま、ITシステムを取り巻く環境の変化やAWS移行時の「責任分界点」を意識せず基幹システムをクラウドに移行してしまうと、意図しないアクセス範囲の変更などによって大きな被害に遭うリスクを生むことにつながりかねない。

こうした事態を招かないためには、「クラウド事業者側が守るのはどこからどこまで、自社が責任を持って管理すべき範囲はどこか」をきちんと見極めた上で、多層防御を実現していくことが重要だ。クラウドでは全ての対策を自力で行う必要はないが、同時に全てを丸投げできるわけでもない。

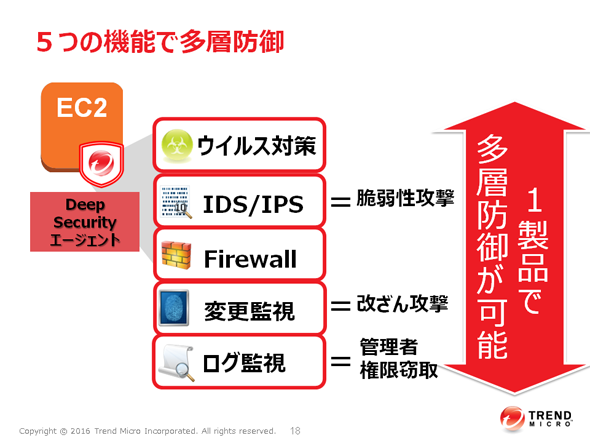

そこでトレンドマイクロがユーザーのセキュリティ対策を支援すべく提供しているのが、総合サーバセキュリティ対策製品「Trend Micro Deep Security(TM)」(以下、Deep Security)だ。Deep Securityは「ウイルスなどの不正プログラムの検出機能」に加え、OSやアプリケーションの脆弱性を狙う攻撃からサーバを保護する「IDS/IPS機能」や「Webレピュテーション」「変更監視(改ざん検知)」「セキュリティログ監視」といった複数のセキュリティ機能を備えた統合セキュリティ製品だが、とりわけAWSとの親和性が高いことを特徴としている。例えば、AWSの管理コンソール「AWS Management Console」と連携することでシームレスな運用管理が可能となる他、「Amazon Linux」を始め、AWSがサポートしている多様なプラットフォームに対応するカバレッジの広さなども同製品の強みだ。

AWS自身が提供するセキュリティ機能とTrend Micro Deep Securityの双方を活用することで、インフラレイヤーから上位のコンテンツレイヤーまでをカバーしたサーバの多層防御を実現できるようになる。

AWSとAPIで連携し、セキュリティを“自動化”するDeep Security

多くのインフラ管理者にとって、セキュリティ対策は“本業”ではない。ビジネス目的を達成するためのインフラを迅速かつ低コストで提供することがインフラ担当者の役割であり、セキュリティはその一部に過ぎない。そこで、インフラ技術者の限られたリソースの中でセキュリティを実現するために、「セキュリティ設定を可能な限り自動化していこう」という動きが近年起き始めている。

自動化は、クラウド本来のメリットである「伸縮性」や「柔軟性」を生かす上でも必須の要素だ。「インスタンスは迅速に作成できても、そこにセキュリティポリシーを手動で設定するのを待たねばならない」などという事態になっては、そもそも何のためにクラウドを採用したのか分からなくなってしまう。これからのセキュリティには、クラウドインフラとの連携機能が必須といえるだろう。

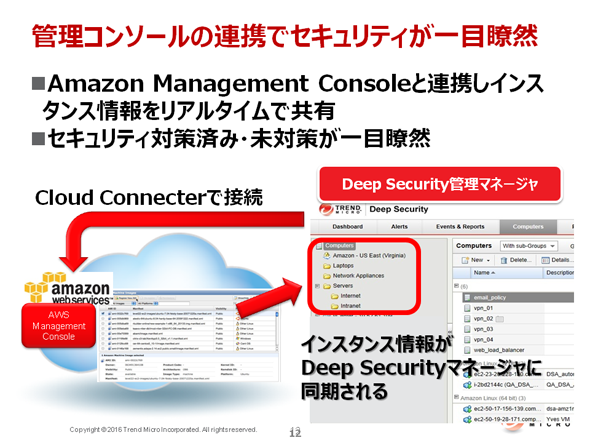

これに対してDeep Securityは、AWSとAPIで連携することにより、インフラ構築からセキュリティ適用までを自動的に実現する仕組みを整えている。例えば、Amazon Management Consoleと連携することで、AWS上で追加したインスタンスの情報をDeep Security側で認識し、Deep Securityのエージェントインストールからセキュリティポリシー設定の適用までを自動的に行う。この自動化機能は、負荷の増大/減少に応じて自動的にインスタンスを追加/削除するAWSの「Auto Scaling」機能にも対応している。Deep Securityのこうした機能により、インフラ管理者の手を煩わせることなく、ビジネスのスピードに応じて安全なインフラ構築を実現できるようになる。

開発者、セキュリティ担当者、運用担当者の距離を縮め、クラウド時代のスピードを実現する

このようにトレンドマイクロはAWSのパートナーとして、ITシステムのクラウド移行をセキュリティ面から支援し、AWSと親和性の高いセキュリティ製品を提供している。さらに、AWSでのインフラ運用を手助けするさまざまなツールも作成し、GitHub上で公開している。

それらの中には、「Chef」や「Ansible」といったオープンソースの構成管理自動化ツールを活用し、AWS上のインスタンス生成からDeep Securityのデプロイまでを“ワンクリックで”行えるツールや、「AWS上のインスタンスでセキュリティ対策を導入しているかどうか」をチェックできるツールなど、開発から運用までの各ステップを支援するものが含まれている。さらに、AWSのセキュリティ評価サービス「Amazon Inspector」が発見した脆弱性に対応するIPSのシグネチャを探し、自動適用するといったツールも準備しているという。

なお、これらツールの詳細は、2016年6月1日〜3日にかけて開催される「AWS Summit Tokyo 2016」でのトレンドマイクロの講演「クラウドネイティブにセキュリティを活用する! APIを連携して実装する方法」で紹介される予定だ(関連リンク参照)。当日のスピーカーであるトレンドマイクロ セキュリティエキスパート本部 プリセールスSE部 エンタープライズパートナーSE課 シニアエンジニア 岩瀬由季氏は、同社のこうした取り組みについて「いわゆるDevとSecとOpsの距離を縮め、クラウドのスピードに追随できるセキュリティを実現するものだ」と述べる。

「多層防御」と「自動化」、双方を実現するセキュリティの実現はもう始まっている

さらに岩瀬氏は、こうした開発と運用の両面にセキュリティを反映し、セキュリティ運用の自動化に取り組む意欲的な企業が既に現れ始めていると言う。

例えばある企業では、Deep Securityの変更管理機能を活用し、AWS上で運用している公開サイトの変更状況を常に監視しているという。そして“意図しない変更”を検出した際には、自動的にサイトを元の状態に復元することでサイトの健全性を保つ仕組みを実現しているそうだ。

「Deep Securityと『AWS Lambda』のようなサービスを組み合わせることで、ログの監視や変更監視による不審な挙動を検出した後で、コンテンツの再プッシュを自動化することが可能だ。これにより、仮にファイアウォールやIPS、WAFなどの多層防御を突破され、サイトを改ざんされたとしても、被害を最小限に抑える仕組みを実現できる」(岩瀬氏)

セキュリティ強化のためにクラウドを採用するのは、もはや当然の選択となってきている。その上でこれからは、クラウドのメリットを最大限に享受しつつシステム管理者の負荷を減らすための「インフラと深く連携したセキュリティ自動化の仕組み」がますます重要になるだろう。こうした仕組みを実現するDeep Securityとそれを取り巻くツール群からは今後も目が離せない。

TREND MICRO、Trend Micro Deep Security、Deep Securityはトレンドマイクロ株式会社の登録商標です。

本ドキュメントに記載されている各社の社名、製品名およびサービス名は、各社の商標または登録商標です。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:トレンドマイクロ株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2016年6月30日

トレンドマイクロ プロダクトマーケティング本部 クラウド&サーバセキュリティグループ グループ長 福井順一氏

トレンドマイクロ プロダクトマーケティング本部 クラウド&サーバセキュリティグループ グループ長 福井順一氏

トレンドマイクロ セキュリティエキスパート本部 プリセールスSE部 エンタープライズパートナーSE課 シニアエンジニア 岩瀬由季氏

トレンドマイクロ セキュリティエキスパート本部 プリセールスSE部 エンタープライズパートナーSE課 シニアエンジニア 岩瀬由季氏