無線LANの必需品。今こそ「認証サーバ怖い」を粉砕せよ!:運用が面倒というのは都市伝説

「社内の無線LANで認証サーバの運用? とんでもない」と考える担当者の方々に、知っていただきたいことがある。これは企業無線LAN運用の常識であり、本格利用には避けて通れないトピックだ。

無線LANは、あらゆる企業で当たり前に使われるようになった。PCやスマートデバイスなどの端末の接続では、有線LANに代わり、企業におけるインフラの主役になったといっても良い状況だ。

インフラになったからこそ、無線LANの運用性と安全性にこだわる企業が増えている。多くの企業において、無線LANはもはや、一部のエリアや端末をカバーするためだけのものではない。また、つながりさえすればいいというものでもない。社内の大部分の端末が接続し、重要な社内業務を行うための基盤になったからこそ、安定したスピードと運用性、そして強固なセキュリティが求められているのだ。

では、無線LANをインフラとして使うようになった企業は、運用性とセキュリティを確保するために、最低限、何をすればいいか。その答えははっきりしている。認証サーバの導入だ。

「うちはパスワードで十分だ。MACアドレス認証だってやっている。それで問題なく使えている。認証サーバなど、贅沢だし、運用が面倒なのではないか」。そう考える人も、まずは以下の点だけはお読みいただきたい。

事前共有鍵とMACアドレス認証は、企業のセキュリティ対策としては力不足

SSIDとパスワード(「事前共有鍵」、「PSK : Pre-Shared Key」と呼ばれている)の組み合わせは、家庭で無線LANを導入する際にはよく使われている。家庭でも無線LANは身近な存在になっているが、自宅でPCやスマートフォンを無線LANに接続する際、近所の家庭のSSIDが多数表示されることに驚き、不安を感じた経験を持つ人もいるだろう。

ご存知のように、無線LANは、その場にいなくても(ネットワーク機器にケーブルを繋がなくても)電波をつかめる距離にいる人なら、簡単に接続を試みることができる。便利な半面、十分なセキュリティ対策が施されていなければ、不正侵入されてしまうリスクは高まるだろう。

そこで、セキュリティ意識の高い人であれば、自宅の無線LAN アクセスポイントのSSIDを通知しない設定にしたり、接続できる端末のMACアドレスを制限したりして、他人が自宅ネットワークに侵入してこないよう自衛している。

企業でも、小規模な無線LAN環境や、そこから徐々に利用を拡大してきたケースでは、上記の「意識の高い」家庭と同じようなセキュリティ対策にとどまっているところがまだまだ多いようだ。

「複数のアクセスポイントを運用するようになっても、同じSSID/事前共有鍵を設定しておけば、目に見えた不便はないだろう。事前共有鍵とMACアドレス認証で保護されているから、セキュリティ的にも問題はない」と考えてしまう。

これは企業の無線LANを運用する上で、非常に危険な“落とし穴”にハマってしまっている可能性が高い。「家庭には家庭、企業には企業にふさわしい対策」があるのだ。

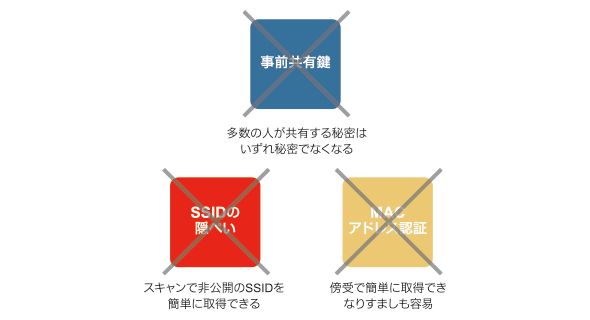

まず、SSIDを隠ぺいしても、大したセキュリティ対策にはなっていない。隠ぺいした場合は、端末側から自分のSSID名でアクセスポイントを探し、アクセスポイントはこれに応答する仕組みになっている。このため、専門知識を持たない人でも、自分の周囲の無線LANアクセスポイントをスキャンして、隠ぺいされたSSIDを集めることができてしまう。

MACアドレスについても同じだ。無線LAN通信において、MACアドレスは暗号化されておらず、簡単に傍受・取得できてしまう。また、MACアドレスを偽装することも非常に容易だ。傍受によって取得したMACアドレスを任意の端末にセットし、これを使ってアクセスすれば、MACアドレス認証は潜り抜けられる。

明確な悪意を持った攻撃者の前には、SSIDの隠ぺいやMACアドレス認証は無力で、結局のところ事前共有鍵によってのみ守られているといってもよい。

だからといって「それでも、事前共有鍵があるから大丈夫だ」と言えるかというと、残念ながら、これも厳しい。

まず、退職した社員などのことを考えるべきだ。事前共有鍵は、その名前のとおり、アクセスポイントと、それに接続する端末間で事前に共有するカギであり、特定多数で“使い回している”パスワードだ。退職した社員は、この「全社的な秘密」を知ったまま辞めることになるかもしれない。また、たとえこの人が悪意を持っていなくとも、事前共有鍵が漏れることは十分考えられる。ソーシャルエンジニアリング的手法を駆使して、情報の取得を図る攻撃者にとって、狙いやすい標的だからだ。事前共有鍵は、残念ながらセキュリティ強度が高いとは言い切れない。

また、社員が業務で使うPCやスマートデバイスの紛失や盗難を100%防ぐこともできない。そして、盗難や紛失時の、端末のセキュリティ的な状態は、モバイルデバイス管理(MDM)などの仕組みを導入していない限り分からない。攻撃者が、このPCやスマートデバイスを操作できる状態になれば、事前共有鍵はほぼ全ての場合、端末に記憶された状態になっているはずなので、堂々と社内ネットワークに不正侵入できてしまう。

そこで、企業としては、人事異動のタイミングや、端末の盗難あるいは紛失が発覚した場合、即座に事前共有鍵を変える必要が出てくる。だが、これは、社内の全アクセスポイントと、それらに接続する全端末の設定を変更することを意味する。当然、作業が完了するまではネットワークを利用することはできない。不定期に大規模な作業が発生し、その都度、ネットワークが利用できなくなる。今や企業インフラの主役に躍りでた無線LANでそんな運用が許されるだろうか。

事前共有鍵では運用・セキュリティの両面で限界がある。だからこそ企業無線LANの世界では、認証サーバを使った個別の認証(IEEE 802.1X EAP認証)が標準となっている。この認証方式は、IDパスワードによる単純な認証から、電子証明書用いた強固な認証まで広く対応できている点も、多くの企業で利用されている理由の1つだ。特に昨今、スマートデバイスの活用が進むなかで、ユーザーを個別に認証するだけでは内部の不正接続を完全には防げない状況が顕著化しており、証明書認証を採用するケースが増えている。

簡単でなければ認証サーバも電子証明書も普及しない

だが、「認証サーバ」「電子証明書」といった言葉を聞くと、いかにも複雑で面倒そうだし、高いコストが掛かるのではないか。そうした懸念を持つのはもっともだ。実際、全ての企業無線LANにとって認証サーバが必需品であるならば、既にもっと身近な存在になっていているはずだ。

残念なことに、その有効性は理解しつつも「認証サーバや電子証明書は構築や運用が複雑で、自分たちの手に負えないので導入しない」と言い切る人もいる。

確かに現在でも、市場には専門知識を要求する複雑な仕組みがあふれている。「セキュリティのためなら複雑なのは当然」と言わんばかりだ。

しかし、冒頭に述べた通り、企業の規模に関係なく、全社員、そして場合によってはスマートデバイスを含めた全端末が、無線LANに接続するのも当たり前になってきている。そこで、中堅・中小企業における、やって当然の無線LANセキュリティ対策を、簡単・低コストにしてくれる製品として注目すべきなのが、ソリトンシステムズの認証サーバ「NetAttest EPS」だ。

NetAttest EPSは、電子証明書の発行・管理ができるオールインワン認証アプライアンスだ。RADIUS認証サーバ、電子証明書を発行するプライベート認証局(CA)機能、その他、ワンタイムパスワードなどの機能を全てボックス型の装置に組み込んでいる。

この製品の良さは、まず国産の製品であり、英語や英語の字面を訳しただけの、難解な画面やマニュアルと格闘しなくていいことにある。もちろんサポートも日本語で提供されている。日本の企業が安定的で長期間使える製品を求めていることを熟知しており、そうした製品になっていることだ。

システムの導入も簡単で、初期設定ウィザードに導かれるままに、入力や確認をしていくだけだ。

パスワード認証については、ユーザーアカウント名とパスワードの組み合わせを、この製品に登録すればよい。「面倒なのは、ユーザーアカウント情報のメンテナンスだ。きめ細かく管理していけないから認証サーバの導入をためらっている」という担当者もいるだろう。そういう人を助ける工夫も、しっかりと組み込まれている。

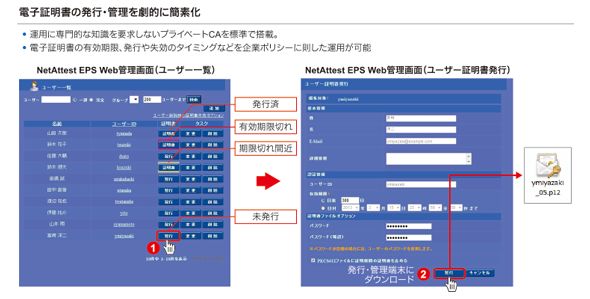

NetAttest EPSでは、Windowsドメインと連携する機能を備えている。この機能では、無線LANユーザーから認証要求を受けた時に、可否をWindowsドメインサーバに委ねることができる。また、使ってみると誰もが最も驚くのは、電子証明書の発行、再発行、失効といった一連のプロセスの管理機能だ。ユーザーID管理リスト画面から個別のユーザー証明書の発行というボタンを押すと、証明書の有効期間(例えば「365日」)あるいは有効期限(例えば「2017年8月30日」)など、最小限の情報が求められる。入力ができたら、「発行」ボタンを押すだけで、証明書ファイルが作られる。このファイルを端末上で実行すれば証明書の投入は完了する。

もし、投入する対象の端末が日本全国に散らばっていたり、大量にあったりして個別の対応が厳しい場合には、証明書発行プロセスを大幅に自動化するワークフロー機能にも注目していただきたい。この機能では、ユーザー自身が、Webブラウザや専用アプリケーションから、電子証明書の発行を申請できる。担当者がこの申請を承認すると、ユーザーは自身で自らの電子証明書をダウンロードできるようになる。

NetAttest EPSは、強固な無線LAN認証システムをシンプルに運用できるよう、徹底的に追求された製品だ。ユーザーアカウントおよび電子証明書の管理自体に加え、システムを運用する上でうれしい周辺機能も充実している。

まず、NetAttest EPS自体の二重化が簡単に行える。複数拠点で構成される企業などでは、1対Nの冗長化機能を使って、各拠点にこの製品を展開することもできる。ファームウェアアップデートも簡単だ。データのバックアップはほぼ自動的に行われ、万が一の場合の復旧にも余裕をもって対応できる。

今回の内容を詳しく解説した資料は、ソリトンシステムズのWebサイトから入手できる。企業における無線LAN利用でやるべきことをしっかりとクリアするために、NetAttest EPSを役立てていただきたい。

ホワイトペーパーダウンロード

MACアドレス制限は“効果ゼロ”〜NetAttest EPSで見直す企業無線LANのセキュリティ〜

スマートフォンやクラウドの進展により、企業の無線LAN環境のセキュリティ対策が急務になりつつある。特に危惧されるのは、MACアドレスフィルタリングやPSK認証といった穴の多い技術を使い続けることのリスクだ。本当に必要とされる無線LANセキュリティ対策とは何か。ソリトンシステムズが提供する提供する認証サーバーアプライアンスの機能を紹介しながら、求められる無線LANセキュリティの姿を提案したい。

>>> ダウンロードはこちら

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社ソリトンシステムズ

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2016年7月31日

関連リンク

関連ホワイトペーパー

スマートフォンやクラウドの進展により、企業の無線LAN環境のセキュリティ対策が急務になりつつある。特に危惧されるのは、MACアドレスフィルタリングやPSK認証といった穴の多い技術を使い続けることのリスクだ。本当に必要とされる無線LANセキュリティ対策とは何か。ソリトンシステムズが提供する提供する認証サーバーアプライアンスの機能を紹介しながら、求められる無線LANセキュリティの姿を提案したい。

アンケート

現在、記事に関連して、ネットワークに関するアンケートを実施しております。

ご回答いただいた方の中から抽選で3名様にAmazonギフト券5000円分をプレゼントいたします。ぜひアンケートにご協力ください。

家庭と同様な無線LANセキュリティ対策は、はるか昔に破たんしている

家庭と同様な無線LANセキュリティ対策は、はるか昔に破たんしている