既存スイッチをフル活用する「分散型セキュリティ」というやり方:「Interop Tokyo 2016」ブースレポート

IoT、そしてモバイル5G時代を目前に控え、通信キャリアにもさらなるセキュリティ対策が求められている。問題ある通信を“エッジ”で止めるには、セキュリティ機器を顧客の数だけ設置する必要があるが、コスト上非現実的だ。それならば、「既存のL2スイッチとセキュリティ機器を連携させればよいのでは?」。そんな視点から生み出された、キャリアグレードの新たなセキュリティソリューションを紹介しよう。

ブースは常に人だかり、注目集まるキャリアグレードの“セキュリティ”

2016年6月8〜10日、幕張メッセにて「Interop Tokyo 2016」が開催された。その中で、通信事業者やデータセンター事業者向けの100ギガビットイーサネット(GbE)対応のスイッチ「Apresia26004」の展示を行っていたのが日立金属だ。Interop初日、開場直後にブースに立ち寄ったところ、既に多くの来場者が熱心に説明に聞き入っていた。そのお目当ては、キャリアグレードのこのL2スイッチ上で「セキュリティ」を提供するというソリューションだ。

「DDoS攻撃」「内部からの攻撃」――通信キャリアを取りまく脅威の現状

インターネット上の脅威は減ることがない。2015〜2016年、日本国内でも相次いで金融機関や公共組織に対する「DDoS攻撃(Distributed Denial of Service Attack)」が観測されている。これらの攻撃には、相手企業への脅迫だけでなく、政治的主張などを目的とするハクティビズム的なもの、さらには国家が関与していると思われる攻撃も含まれる。DDoS攻撃対策は、通信キャリアを選ぶ上で大きなポイントになり得る。

また、今後拡大していくであろう「IoT(Internet of Things)」もセキュリティ上の懸念の1つだ。警視庁によれば、Telnetで利用されるTCP23番ポートに対するアクセスは増加の一途だという。これは、ルーターやWebカメラ、デジタルビデオレコーダーなどに組み込まれたLinuxが何らかの方法でのっとられ、攻撃の踏み台として悪用されているためと推察される。

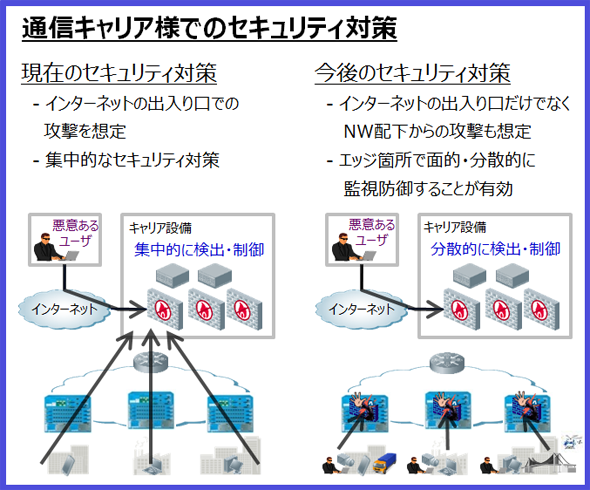

サイバー攻撃に対する防御といえば、これまでは「出入り口」で防ぐという考え方が主流だった。社内ネットワークの内側と外側を分け、頑丈で強固な「壁」を立てるというものだ。つまり、入り込んでくる攻撃をいかに検知し、防御するかというのが基本的な考え方だった。

しかし、IoTが普及すれば膨大な数の端末からやってくる大量のトラフィックを処理する必要がある。そのとき、このような境界領域に対する“集中的な”セキュリティ対策では限界がある。例えば、IoT端末などがマルウェアに感染し、大量の端末が知らずにのっとられてしまった場合、脅威は“内側の”ネットワークからやってくる。モバイル端末の普及がますます進んでいくことを考えれば、もはや「自社網内は安全だ」という前提は通用しない。今、通信キャリアがセキュリティに注目しているのは、このような背景がある。

こうした現状を踏まえると、出入り口を強化する「集中型セキュリティ対策」から考え方を変え、「分散型セキュリティ対策」を実現することが、今後のサイバー攻撃に対する有効な策となる。インターネットとの出入り口だけでなく、内部ネットワーク配下からの攻撃も想定し、エッジ箇所において分散的に監視防御を行う方法だ。

分散型セキュリティ対策の課題である「コスト」をどう解決するか

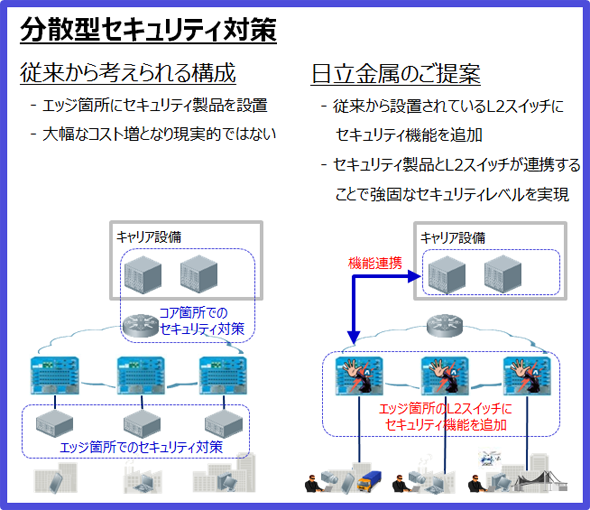

このように、キャリアにおいて有効な分散型のセキュリティ対策だが、「コスト」面での課題も抱えている。エッジ部分を守るためには、キャリアにとってエッジの数、つまり顧客の数だけ守るべき部分が存在する。全てのエッジ部分に、パケットを監視する「DPI(Deep Packet Inspection)装置」を設置することは、コスト的にも物理的にも現実的ではないだろう。

キャリアがコア箇所にセキュリティ監視のためのDPI装置を入れ、エッジルーターと連携して監視を行うという方法も考えられるが、これは結局、社内網に入った後で脅威を検知することになるため、水際での対策にはなり得ない。

では、他に考えられる対策はないのだろうか? こうした問題意識の下に、日立金属が提案するのが同社の「APRESIA」を用いたソリューションだ。このソリューションでは、エッジのL2スイッチとして導入されているAPRESIAに「機能追加」をする形で、エッジのスイッチとキャリア設備として導入しているDPI装置を連携し、各ユーザー拠点の出入り口部分で、仮想的に監視を行う。

エッジ装置を高機能化し、次世代ネットワークで求められる機能を提供

このソリューションでは、「監視」「転送」「脅威検知」「対策指示」の4段階でセキュリティ対策を行う。Interop Tokyo 2016日立金属ブース内では、この「監視」「転送」部分のデモが行われていた。

ネットワークのエッジ部分に設置された「Apresia26004」(下図左)でトラフィックを監視し、問題のあるトラフィックを、キャリア設備として用意しているセキュリティ装置に転送する。詳細解析の結果、問題があると判断した場合には、エッジ装置であるAPRESIAが該当のポートをシャットアウトし、通信フローを止める。これこそが、キャリアが求めるセキュリティを“コストを抑えた形で”実現する日立金属の回答だ。

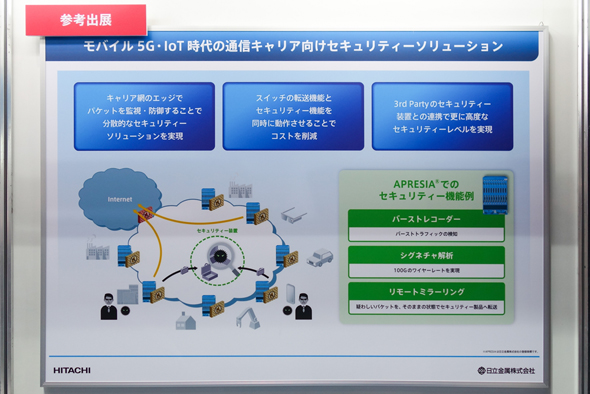

通信キャリアが必要としている「IoT時代」「モバイル5G時代」のセキュリティを確保する

このAPRESIAの新ソリューションは、これまでキャリアが導入していたL2スイッチを、さらに「高機能化」するというコンセプトで作られている。今回APRESIAに追加されたセキュリティソリューションにおける新機能は、「バーストレコーダー」「シグネチャ解析」「リモートミラーリング」の3つだ。

「バーストレコーダー」は、トラフィックの流量を計測し、定常の通信の中から数100μSecオーダー(100万分の1秒)のバーストトラフィックを検知できる。事前に設定したしきい値を超過したトラフィックを保存、分析することができ、しきい値を超過した通信は「リモートミラーリング」により、セキュリティ解析製品へ転送することで、詳細な解析ができる。

例えばTCP SYNフラッド、DNS、NTP、SSDP、CHARGENなどによるDDoS攻撃の発生の有無や、攻撃内容の特定、キャリアが用意したDNSサーバへの攻撃監視などが可能だ。IoT機器やM2M端末を収容することを想定しており、監視対象を収容ポート/VLANに設定することで、キャリアネットワーク内からのバーストトラフィックも検知できる。キャリアグレードで必要な細やかな監視が可能で、その解析結果によってトラフィックコントロールが可能になる。

「シグネチャ解析」は、特徴的なバイト列を基にトラフィックを解析・制御する。特筆すべきは、この処理が「100Gbpsの“ワイヤーレート”」で行えることだ。よくある「セキュリティ機能をオンにすると処理性能が落ちてしまうため使いづらい……」といった事態に陥ることがない。また、疑わしいトラフィックは「リモートミラーリング」でキャリア設備のセキュリティ装置に転送することが可能だ。

ポイントはコストと安全の“両方取り”

このように、エッジ部分に個別に専用機器を置くことはコスト的に非現実的だが、現在あるものに機能を追加することで、あたかも「エッジ部分にセキュリティ機器を置いたかのような機能」が実現できる。

ポイントはあくまで、「スイッチはスイッチとして働く」という点にある。エッジのスイッチで全ての対策を行うのではなく、既存のさまざまな機器を連携させることで機能を実現するのだ。キャリアグレードにおいてもセキュリティを無視できない今、このようなソリューションは注目に値する。Interop Tokyo 2016での“熱気”は、その注目度を率直に表していたように見えた。

これまで、キャリアグレードのL2スイッチは、「速度」ばかりが注目されがちだった。しかしこれからは、速度に加え、コスト感と、何よりも「セキュリティ」が重要になってくる。

また、キャリアが柔軟性を発揮できるよう、しきい値の設定やトラフィック識別パターン設定を細かく指定できることも重要だ。APRESIAの新ソリューションではこれらの点をクリアしており、コストを掛けることなく「監視」「転送」を実現し、セキュリティ対策における「脅威検知」「対策指示」というステップにつなぐことができる。

今後、IoT時代を迎えるに当たり、キャリアにおけるセキュリティ対策は集中型から分散型という「新定番」へと移行していくかもしれない。そのときには、既存の機器を活用することで、コストを掛けず、かつ処理性能も落とさずにサイバー攻撃対策を実現するAPRESIAの新ソリューションにぜひ注目したい。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日立金属株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2016年8月7日

Interop Tokyo 2016の「APRESIA」ブース

Interop Tokyo 2016の「APRESIA」ブース