2017年のランサムウェアは巧妙化かつ凶悪化。企業はどう立ち向かうべきか:ランサムウェア対策を企業で行う際の3つの課題

2017年も引き続き重要となるランサムウェア対策。ランサムウェア対策を企業で行う際の3つの課題とは何か。その課題を解決するために必要な対策を解説しよう。

2016年は、ランサムウェアの被害が拡大した年。

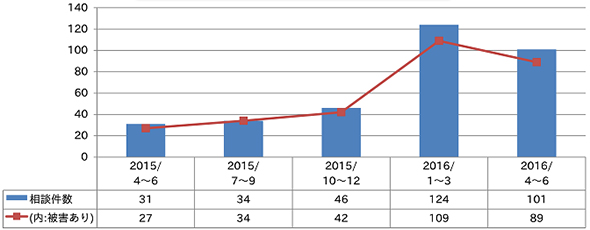

2016年は「ランサムウェア」の被害が急速に拡大した年として広く認識されたといえるだろう。独立行政法人情報処理推進機構(IPA)が発表した2016年上半期の相談件数推移を見れば明らかだ。

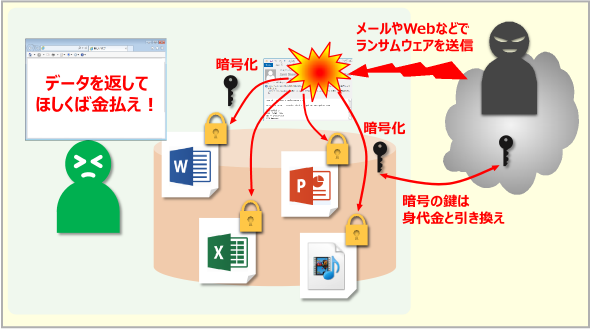

そもそも「ランサムウェア(Ransomware)」とは、ユーザーのデータを「人質」に取って、その身代金を要求するマルウェア(悪意のあるプログラム)のことだ。「ランサム(ransom)」とは「身代金」という意味で、ランサムウェアに感染すると、ユーザーデータ(文書や画像、映像、その他のユーザーファイルなど)が勝手に暗号化され、利用できなくなる。

例えば「文書1.doc」というファイルの内容が暗号化されて「文書1.doc.vvv」のように名前が変更され、同時に、how_recover.htmlといったファイルが生成される。このファイルには、暗号化を解除してほしければ代金(身代金)を払うように促すメッセージが書き込まれている。ファイル名やユーザーへの通知方法は、他にもいろいろなパターンがある。

また最近出回っているとされるのが、チェーンメールのように「他の人を感染させたら自分だけは助かる」ランサムウェアや、「1個解除するならいくら、5個ならいくら、そして全部ならいくら」と個数に応じた金額が設定されているばかりか、さらに「再感染したくなければツールを買え」というようなランサムウェアなどだ。

2017年は、2016年のように「どこを見てもランサムウェア」という状況ではなくなり、むしろ落ち着いてさえ見えるかもしれない。だが、攻撃手法が巧妙化し、攻撃内容は凶悪化してくるだろうと予測するセキュリティソフトメーカーもある。また、暗号化で“人質”を取るのではなく、データを盗み「公開されたくなければ金をよこせ」といった要求をするような進化も見られるようになった。そのため、引き続きランサムウェア対策は行わなければならないのだ。

ランサムウェア対策に必要なこと

ランサムウェアに感染してしまった場合、残念ながらユーザーができることはそう多くない。ウイルス対策ソフトウェアでランサムウェアなどを除去できたとしても、暗号化されてしまったファイルを取り戻すこと(暗号を復号すること)はほぼ不可能と考えるべきだ。

例えば「TeslaCrypt」というランサムウェアは、256bit長のキーを使ったAES暗号化をデータに施す。そのキーを総当たりで解読するには非常に長い時間がかかり、現実的にほぼ不可能である。

感染したらバックアップから復旧させるしかないが……

よってランサムウェアに感染してしまった場合は、暗号化されたファイルの復号は諦めて、バックアップから復旧させるのがベストだろう。システムがロックされていたり、ユーザーデータ以外も暗号化されているような場合は、システムを完全に初期化したり、可能であればOSごと再インストールしたりするのが望ましい。

しかし、それには多くの時間がかかってしまうのはいうまでもない。ビジネスの現場で活用されるPCが感染した場合、台数によっては大きな損失となってしまうだろう。やはり、一番の対策は感染すること自体を防ぐことにあるのだ。

【無料でもできる対策1】「怪しい」サイトにはアクセスしない、届いたメールもむやみにクリックして開かない

ランサムウェアは他のマルウェアと同様に、不正なスクリプトが仕込まれたサイトへの訪問、閲覧や、手元に届いたスパムメールのクリックなどで感染する。そのため、いわゆる「怪しい」サイトにはアクセスしない、届いたメールもむやみにクリックして開かない(特に添付ファイル付きのメール)、(スマートフォンの場合は)公式サイト以外からはアプリをダウンロードしない、といった当たり前の対策が求められる。

【無料でもできる対策2】セキュリティソフトの導入

これも常識といえるが、Windows Defenderなど無料で導入できるセキュリティソフトを導入しよう。ランサムウェアだけではなく多くのマルウェアを検知・駆除することができる。加えて大切なのは、ウイルス定義ファイルなどを最新の状態に保つことだ。

一方で、ウイルス対策ソフトウェアや不要なファイルをクリーンアップするツールなど正規のソフトウェアを装ったマルウェアもあるので、当然それらにも注意する。

【無料でもできる対策3】脆弱性をなくす

感染はブラウザやメール経由で広がることが多いため、ブラウザやプラグイン、メールクライアント、OS、Java、Adobe Flash Playerなどは常に最新のセキュリティパッチを適用しておくことも必要だ。

ランサムウェア対策を企業で行う際の3つの課題

個人のPCならこれで十分かもしれないが、企業の端末となると無料でできる範囲は限られている。企業の情報システム部門、管理者に掛かる負担が増加するのは火を見るより明らかだ。

【対策1】については、いわゆる「ITリテラシーが低い」社員を教育するのは難しいかもしれない。エンドポイント(端末)の制御・管理が求められる。

【対策2】のウイルス対策ソフトの導入など当たり前だが、もし1台でも入っていない端末があれば、そこが大きなセキュリティホールとなってしまうことだけは間違いない。加えて大切なのは、ウイルス定義ファイルなどを最新の状態に保つことだ。これも端末の制御・管理が求められる。

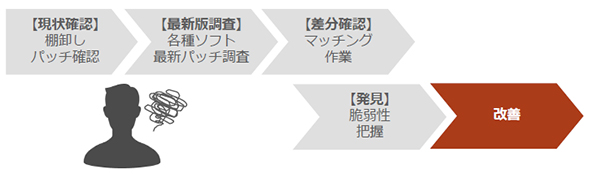

【対策3】の「脆弱性をなくす」対策に当たっては、棚卸し・パッチ確認などの「現状確認」→各種ソフトウェア・最新パッチ調査→それらの差分の確認→脆弱性把握という作業が必要となり、人的にかつデイリーで行うことは非現実的とすらいえる。企業は、この業務については「ルーチンワークとしてできるだけ工数を掛けずに行いたい」と考えるのではないだろうか。

ダッシュボード、自動脆弱性診断機能で「脆弱性対策」の管理工数を下げる

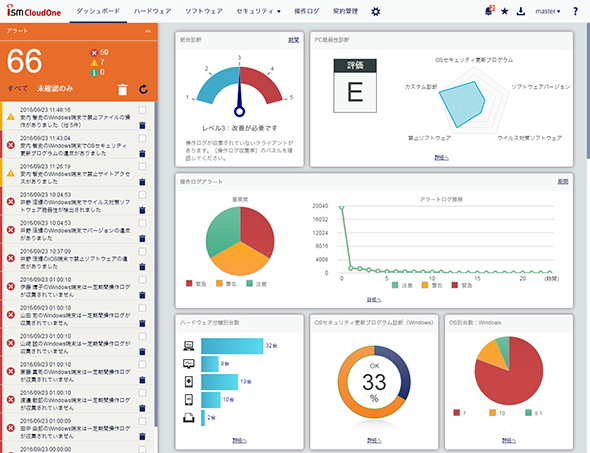

この課題を解決するセキュリティマネジメントツールがクオリティソフトの「ISM CloudOne」だ。

ISM CloudOneの管理画面は運用のしやすさを第一に考えて設計されており、クライアント管理業務の運用導線を意識したインタフェースとなっている。

アラートパネル

左側に設置されたアラートパネルでは、エンドポイントの脆弱性への対策や、情報漏えいの起因となる行動をアラートとして確認できる。アラートパネルは、対処が終了したときにはゴミ箱に捨てていくことで簡易チェックタスクとして扱うこともできる。

レポートパネル

右側のレポートパネルでは、企業のセキュリティ状態をグラフで分かりやすく表示。端末およびソフトウェアの管理、またパターンファイルに基づく脆弱性診断、未知のマルウェアの検知状況、修正パッチの適用状況をレポート化して一覧できる。

自動脆弱性診断機能

サイバー攻撃で狙われやすい脆弱性を自動で診断。端末の状態とPCのあるべき姿がまとまった「セキュリティ辞書」を突き合わさせ、どのPCにどのような脆弱性があるか一覧で表示する。これにより、管理者はスムーズに脆弱性のある端末への対処を行うことが可能となる。

「セキュリティ辞書」とはISM CloudOneが独自で持っている、OSのパッチ、ソフトウェアのアップデート状況、ウィルス対策ソフトの状況などが登録されたデータベースのことだ。この辞書は毎日更新されるため最新の状態がキープできるのだ。

亜種、新種のマルウェアにも対応できる、ふるまい検知機能

加えて、ISM CloudOneにはエンドポイントを多層で防御する「ふるまい検知機能」がある。

ランサムウェアをはじめ、マルウェアが作られる頻度は増え続け、多様化する一方だ。「1秒につき4.5種の新種が作られている」ともいわれ、既存のウイルス対策ソフトではまかない切れないスピードだ。また、「ゼロデイ攻撃」といわれる未知の脆弱性を突いた攻撃やパターンマッチングのアンチウイルスソフトでは取り逃がしてしまうような未知のマルウェアにも、このふるまい検知機能なら対応できる。ふるまい検知機能を使うことにより、より万全なセキュリティ対策を施すことが可能となる。

5つのエンジンで未知の脅威をブロック

ふるまい検知機能は、5つのエンジンで未知の脅威をブロックする。

1つ目の「ZDPエンジン」はゼロデイ攻撃を防御する。ZDPエンジンで防御できずマルウェアが侵入してしまった場合、2つ目の「Staticエンジン」でプログラムの構造を分析。3つ目の「Sandboxエンジン」は、マルウェアの特徴を抽出して数値化し、仮想化環境を構築した上で実行させることにより未知のマルウェアを検出する。4つ目の「HIPSエンジン」で実際に動かした場合の挙動を監視し、最後は、今までのナレッジをデータベース化し挙動を監視する「機械学習エンジン」で未知のマルウェアを検出する。

検知実績

検知実績としては、ディスクレベルで暗号化を行うランサムウェア「PETYA」、日本年金機構への標的型メール攻撃で使用されたマルウェア「Emdivi」、国内のオンラインバンキングユーザーを狙った不正送金マルウェア「URLZone」、“複合機からの自動送信”を装いWord文書ファイルを実行してしまうことで感染するマルウェア「SHIFU」、多言語に対応した暗号化型ランサムウェア「Locky」、Adobe Flash Playerの脆弱性(CVE-2015-12など)がある。

読者の中には、これらの検知実績のうち幾つかを目にしたことがある方もいることだろう。ふるまい検知機能が持つ5つのエンジンの性能が伺い知れる。

まずは30日間無料の「脆弱性診断チェック」から

ISM CloudOneが有する、これらの機能によって企業の情報システム部門、総務担当者に掛かる負担が大いに減らせることは想像に難くないだろう。ISM CloudOneは、30日間無料で利用できるトライアルサービスも用意されている。診断レポートが確認できるため、まずは現状の把握を行ってみてはいかがだろうか。

参考記事

Copyright © ITmedia, Inc. All Rights Reserved.

提供:クオリティソフト株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年2月28日

「ランサムウェア」相談件数の推移(

「ランサムウェア」相談件数の推移( ユーザーファイルを暗号化するランサムウェア(記事「

ユーザーファイルを暗号化するランサムウェア(記事「 脆弱性対策は必要。だが工数が掛かる……

脆弱性対策は必要。だが工数が掛かる…… ISM CloudOneのダッシュボード

ISM CloudOneのダッシュボード 5つのエンジンで未知の脅威をブロック

5つのエンジンで未知の脅威をブロック