ژذ“àٹO‚ج‹؛ˆذ‚©‚çپgژèٹش‚ب‚ƒ~ƒX‚ب‚پhƒrƒWƒlƒX‚ًژç‚é•û–@پF•W“IŒ^چUŒ‚‘خچôپAURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپAƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚ً“چ‡

•W“IŒ^چUŒ‚‚ب‚ا‚جƒTƒCƒoپ[چUŒ‚‚ھ‘ٹژں‚¬پAڈî•ٌکR‚¦‚¢ژ–ŒڈپEژ–Œج‚ھ‘½”‚µ‚ؤ‚¢‚éپB‚µ‚©‚µٹé‹ئ‚ًژو‚èٹھ‚ƒZƒLƒ…ƒٹƒeƒB‹؛ˆذ‚حٹO•”‚©‚ç‚جچUŒ‚‚¾‚¯‚إ‚ح‚ب‚¢پBƒrƒWƒlƒXƒپپ[ƒ‹چ¼‹\پiBECپjپAƒtƒBƒbƒVƒ“ƒOƒTƒCƒg‚ض‚جƒAƒNƒZƒX‚ب‚اپAٹé‹ئ“à•”‚ة‹Nˆِ‚·‚éƒٹƒXƒN‚àٹmژہ‚ة—}‚¦‚ب‚¯‚ê‚خ‚ب‚ç‚ب‚¢پBٹé‹ئ‹K–ح‚ً–â‚ي‚¸ƒZƒLƒ…ƒٹƒeƒBگlچق‚ھŒہ‚ç‚ê‚ؤ‚¢‚錻ژہ‚ة‘خ‚µپAپgژذ“àٹO‚ج‹؛ˆذپh‚©‚çŒّ—¦“IپEŒّ‰ت“I‚ةژ©ژذ‚ًژç‚é‚ة‚ح‚ا‚¤‚·‚ê‚خ‚و‚¢‚ج‚¾‚낤‚©پH 1999”N‚ة’ٌ‹ںٹJژn‚µ‚½پuGUARDIANWALLƒVƒٹپ[ƒYپv‚إ‘½گ”‚جƒ†پ[ƒUپ[‚ة’m‚ç‚ê‚éƒZƒLƒ…ƒٹƒeƒBƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚جکV•ـپAƒLƒ„ƒmƒ“ITƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“ƒY‚ةکb‚ً•·‚¢‚½پB

ٹO•”پA“à•”پA‚¢‚¸‚ê‚àˆہ‘S‚بWeb’تگM‚ًژہŒ»‚·‚é‚ة‚ح

پ@ƒTƒCƒoپ[چUŒ‚‚ھ”NپXچ‚“x‰»پAچI–‰»‚µ‚ؤ‚¢‚é’†پAٹé‹ئ‚حڈي‚ةƒZƒLƒ…ƒٹƒeƒB‹؛ˆذ‚ة‚³‚炳‚ê‚ؤ‚¢‚éپB“ء‚ة‹ك”N‚حپgچUŒ‚‚ج‹Zڈp“I‚بƒnپ[ƒhƒ‹پh‚ھ‰؛‚ھ‚ء‚ؤ‚¢‚邱‚ئ‚à–â‘è‚ًˆê‘wگ[چڈ‰»‚³‚¹‚ؤ‚¢‚éپB‚³‚ç‚ة‚±‚±چإ‹ك‚إ‚حپAƒ‰ƒ“ƒTƒ€ƒEƒFƒA‚ًƒTپ[ƒrƒX‚ئ‚µ‚ؤ’ٌ‹ں‚·‚éRaaSپiRansomware as a ServiceپjپAƒtƒBƒbƒVƒ“ƒOƒپپ[ƒ‹چUŒ‚‚ًƒTپ[ƒrƒX‚ئ‚µ‚ؤ’ٌ‹ں‚·‚éPhaaSپiPhishing as a Serviceپj‚ب‚اپAƒNƒ‰ƒEƒh‚ً—ک—p‚µ‚½پuas a Serviceپv‚ة‚و‚éچUŒ‚‚ھ‹}Œƒ‚بچL‚ھ‚è‚ًŒ©‚¹‚ؤ‚¢‚éپB

پ@پu‚³‚ـ‚´‚ـ‚بƒTƒCƒoپ[چUŒ‚‚ھƒNƒ‰ƒEƒhƒTپ[ƒrƒX‰»‚³‚ê‚ؤ‚¨‚èپA’mژ¯‚ج‚ب‚¢ڈ‰گSژز‚إ‚àٹب’P‚ةژہچs‚إ‚«‚é‚و‚¤‚ة‚ب‚ء‚ؤ‚¢‚ـ‚·پB”ئچك‚ھƒTپ[ƒrƒX‰»‚³‚êپAپgCrime as a Serviceپh‚ئ‚µ‚ؤچL‚ـ‚ء‚ؤ‚¢‚é‚و‚¤‚بڈَ‹µ‚إ‚·پB‚¢‚ي‚خچUŒ‚‚ج"ƒJƒWƒ…ƒAƒ‹‰»"‚ھگi‚ٌ‚إ‚¢‚é‚ج‚إ‚·پv‚ئŒê‚é‚ج‚حپAƒLƒ„ƒmƒ“ITƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“ƒYپiˆب‰؛پAƒLƒ„ƒmƒ“ITSپj‚جƒZƒLƒ…ƒٹƒeƒBƒٹƒTپ[ƒ`ƒƒپ[پAگ¼‰Yگ^ˆêژپ‚¾پB

پ@‚±‚ê‚ـ‚إ‚àƒcپ[ƒ‹‚ًژg‚ء‚ؤƒtƒBƒbƒVƒ“ƒOƒپپ[ƒ‹‚ب‚ا‚ً‚خ‚ç‚ـ‚ژèŒû‚ح‚ ‚ء‚½‚ھپAچإ’لŒہ‚ج’mژ¯‚ح•K—v‚¾‚ء‚½پB‚ئ‚±‚ë‚ھچ،‚حWebƒTƒCƒg‚إŒںچُ‚·‚ê‚خچUŒ‚‚جƒcپ[ƒ‹‚©‚çژg—p•û–@‚ـ‚إ‚جƒKƒCƒh‚ھٹب’P‚ةژè‚ة“ü‚ء‚ؤ‚µ‚ـ‚¤پBŒآگlڈî•ٌ‚ب‚ا‚ً“گ‚ٌ‚¾Œم‚حپAƒTƒCƒgڈم‚إڈî•ٌ‚ً”„‹p‚µ‚ؤŒ»‹à‰»‚·‚éƒuƒ‰ƒbƒNƒ}پ[ƒPƒbƒg‚ـ‚إ‘¶چف‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤پB

پ@پuڈ¬Œ‚¢‰ز‚¬ٹ´ٹo‚ج•W“IŒ^چUŒ‚‚ھ‘‚¦‚ؤ‚¢‚éˆê•ûپAگج‚ب‚ھ‚ç‚جƒoƒ‰‚ـ‚«Œ^‚جƒtƒBƒbƒVƒ“ƒOƒپپ[ƒ‹‚حچUŒ‚‚ئ‹C•t‚¯‚ب‚¢‚ظ‚ا‚ةچI–‰»‚µ‚ؤ‚¢‚ـ‚·پB‚³‚ç‚ةƒtƒBƒbƒVƒ“ƒOƒTƒCƒg‚حچً”Nژ“_‚إƒ‰ƒCƒtƒTƒCƒNƒ‹‚ھ4پ`8ژٹش‚ئ‚ا‚ٌ‚ا‚ٌ’Z‚‚ب‚ء‚ؤ‚¨‚èURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒfپ[ƒ^ƒxپ[ƒX‚ً“ْژں‚إچXگV‚µ‚ؤ‚¢‚½‚ç“’êŒں’m‚إ‚«‚ـ‚¹‚ٌپB‚آ‚ـ‚èپA‚±‚ê‚ظ‚ا”ئچك‚جƒnپ[ƒhƒ‹‚ھ‰؛‚ھ‚èچUŒ‚ژè–@‚àچI–‰»‚µ‚ؤ‚¢‚éچ،پAٹé‹ئ‚ح‚à‚ح‚âƒZƒLƒ…ƒٹƒeƒB‘خچô‚ئ‚µ‚ؤƒAƒ“ƒ`ƒEƒCƒ‹ƒXƒ\ƒtƒg‚³‚¦“ü‚ê‚ؤ‚¨‚¯‚خ–œ‘S‚ئ‚¢‚¤ژ‘م‚إ‚ح‚ب‚‚ب‚ء‚ؤ‚«‚ؤ‚¢‚ـ‚·پBƒ}ƒ‹ƒEƒFƒA‚ةٹ´گُ‚·‚邱‚ئ‚ً‘O’ٌ‚ةپAٹ´گُ‚µ‚½ŒمپA‚ا‚ج‚و‚¤‚ةڈî•ٌکR‚¦‚¢‚ً–h‚®‚©‚ًچl‚¦‚邱‚ئ‚ھڈd—v‚إ‚·پv

پ@‚½‚¾‚µپA—¯ˆس‚·‚ׂ«‚حپuƒZƒLƒ…ƒٹƒeƒB‹؛ˆذ‚حٹO•”‚¾‚¯‚إ‚ح‚ب‚پA“à•”‚ة‚à•،گ”‘¶چف‚·‚éپv‚ئ‚¢‚¤‚±‚ئ‚¾پBگ¼‰Yژپ‚ح‚ ‚è‚ھ‚؟‚ب‹ï‘ج—ل‚ً‹“‚°‚éپB

پ@پu—ل‚¦‚خپAڈî•ٌکR‚¦‚¢‚جژهŒ´ˆِ‚حڈî•ٌ‚جٹا—ƒ~ƒX‚âŒë‘€چى‚ب‚ا‚إ‚·پBژہ‚حڈî•ٌکR‚¦‚¢‚ج‰ك”¼گ”‚حپA‚±‚¤‚µ‚½“à•”“I‚ب—vˆِ‚ة‚و‚ء‚ؤگè‚ك‚ç‚ê‚ؤ‚¢‚é‚ج‚إ‚·پBژ†”}‘ج‚âUSBƒپƒfƒBƒA‚ج’u‚«–Y‚ê‚©‚ç‚جکR‚¦‚¢‚à‚¢‚ـ‚¾‚ة‘½‚¢‚إ‚·‚ھپAچإ‹ك‚ح•s—pˆس‚ةƒNƒ‰ƒEƒhƒTپ[ƒrƒX‚ضƒtƒ@ƒCƒ‹‚ًƒAƒbƒvƒچپ[ƒh‚µ‚ؤ‚µ‚ـ‚¤‚ب‚اپAWeb’تگM‚©‚ç‚جکR‚¦‚¢‚ھ‘‚¦‚ؤ‚¢‚ـ‚·پv

پ@‚إ‚حپA‚±‚¤‚µ‚½ٹO•”پA“à•”‚ج‹؛ˆذ‚ة‚و‚é”يٹQ‚ً–h‚®‚½‚ك‚ة‚حپA‚ا‚ج‚و‚¤‚بƒAƒvƒچپ[ƒ`‚ھ—LŒّ‚ب‚ج‚¾‚낤‚©پBگ¼‰Yژپ‚حپAپuٹO•”پA“à•”‚ج—¼–ت‚إپgˆہ‘S‚بWeb’تگMپh‚ًژہŒ»‚·‚邱‚ئ‚ھڈd—v‚إ‚·پv‚ئژw“E‚·‚éپB

پ@2018”N8Œژ‚ة”•\‚³‚ꂽپAIPAپi“ئ—§چsگ–@گlڈî•ٌڈˆ—گ„گi‹@چ\پj‚جپuڈî•ٌƒZƒLƒ…ƒٹƒeƒB10‘ه‹؛ˆذ2018پi‘gگDپjپv‚إ‚حپAپu“à•”•sگ³‚ة‚و‚éڈî•ٌکR‚¦‚¢پv‚âپu”ئچك‚جƒrƒWƒlƒX‰»پiRaaS ‚âPhaaS‚ب‚اپjپv‚ھ‹“‚°‚ç‚ê‚ؤ‚¢‚éپB‚±‚ê‚ç‚حپAپuƒCƒ“ƒ^پ[ƒlƒbƒg‚ضƒAƒNƒZƒX‚·‚é“à•”‚©‚ç‚ج’تگMپv‚âپuƒCƒ“ƒ^پ[ƒlƒbƒg‚ً‰î‚µ‚½ٹO•”‚©‚ç‚جچUŒ‚پv‚ًƒ`ƒFƒbƒN‚µ–h‚®‚±‚ئ‚ھ‚إ‚«‚éپB‹ï‘ج“I‚ة‚حپAƒ}ƒ‹ƒEƒFƒA•sگ³’تگMژص’f‚ب‚ا‚ج•W“IŒ^چUŒ‚‘خچôپAURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپAٹO•”‘—گMƒfپ[ƒ^‚جŒںچ¸‚ب‚ا‚ة‚و‚èپAWeb‚ض‚جڈî•ٌکR‚¦‚¢‚ً–h‚®‚ئ‚¢‚¤ƒAƒvƒچپ[ƒ`‚¾پB

“àٹO‚ج‹؛ˆذ‚©‚çژ©ژذ‚ًژç‚éپuGUARDIANWALL Webƒtƒ@ƒ~ƒٹپ[پv

پ@‚»‚¤‚µ‚½چl‚¦•û‚ج‰؛پAƒLƒ„ƒmƒ“ITS‚©‚ç’ٌ‹ں‚µ‚ؤ‚¢‚é‚ج‚ھپuGUARDIANWALL Webƒtƒ@ƒ~ƒٹپ[پv‚¾پB‚±‚ج–¼ڈج‚ًŒ©‚ؤپAƒپپ[ƒ‹Œë‘—گM‚â•W“IŒ^ƒپپ[ƒ‹چUŒ‚‚ب‚ا‚ة‚و‚éڈî•ٌکR‚¦‚¢‚ة‘خ‰‚µ‚½ƒLƒ„ƒmƒ“ITS‚جƒپپ[ƒ‹ƒZƒLƒ…ƒٹƒeƒBگ»•iپuGUARDIANWALL Mailƒtƒ@ƒ~ƒٹپ[پv‚ً‘z‹N‚·‚é•û‚à‘½‚¢‚ج‚إ‚ح‚ب‚¢‚¾‚낤‚©پB

پ@‚ئ‚¢‚¤‚ج‚àپAGUARDIANWALL Mailƒtƒ@ƒ~ƒٹپ[‚ح1999”N‚ج’ٌ‹ںˆب—ˆپA3000ژذˆبڈمپA460–œƒ†پ[ƒUپ[‚ھ—ک—p‚·‚éپu17”NکA‘±چ‘“àƒVƒFƒANo.1پvپiپ¦پj‚ًŒض‚鑽‚‚جƒ†پ[ƒUپ[‚ة‚ئ‚ء‚ؤگg‹ك‚بگ»•iپBGUARDIANWALL Webƒtƒ@ƒ~ƒٹپ[‚ح‚»‚جƒپپ[ƒ‹ƒZƒLƒ…ƒٹƒeƒB‚إ’·”N”|‚ء‚½‹ZڈpƒmƒEƒnƒE‚ًURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚â‘—گMƒfپ[ƒ^Œںچ¸‚ة‰—p‚µ‚½‚à‚ج‚ئ‚ب‚ء‚ؤ‚¢‚é‚ج‚¾پB

پ¦•xژmƒLƒپƒ‰‘چŒ¤2018ƒlƒbƒgƒڈپ[ƒNƒZƒLƒ…ƒٹƒeƒBƒrƒWƒlƒX’²چ¸‘چ——پiƒپپ[ƒ‹ƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒcپ[ƒ‹پj‚و‚è

پ@GUARDIANWALL Webƒtƒ@ƒ~ƒٹپ[‚ج’†ٹj‚ئ‚ب‚é‚ج‚ھپAWebƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒ\ƒtƒgپuGUARDIANWALL WebFilterپv‚¾پBGUARDIANWALL WebFilter‚حپA‚¢‚ي‚ن‚éWeb Proxy‚ئ‚µ‚ؤ“®چى‚·‚éپB

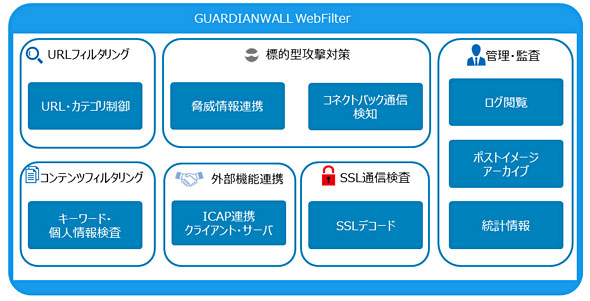

گ}1پ@WebƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒ\ƒtƒgپuGUARDIANWALL WebFilterپv‚جٹT—vگ}پBWeb Proxy‚ئ‚µ‚ؤ“®چى‚µپA“àٹO‚©‚ç‚جWeb‚ض‚جƒAƒNƒZƒX‚ًƒ`ƒFƒbƒNپBٹeژي‹@”\‚إ‹؛ˆذ‚ًƒuƒچƒbƒN‚·‚éپsƒNƒٹƒbƒN‚إٹg‘هپt

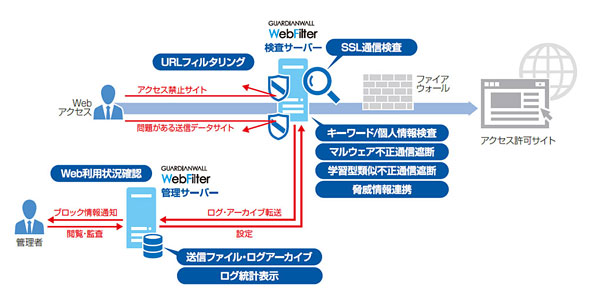

گ}1پ@WebƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒ\ƒtƒgپuGUARDIANWALL WebFilterپv‚جٹT—vگ}پBWeb Proxy‚ئ‚µ‚ؤ“®چى‚µپA“àٹO‚©‚ç‚جWeb‚ض‚جƒAƒNƒZƒX‚ًƒ`ƒFƒbƒNپBٹeژي‹@”\‚إ‹؛ˆذ‚ًƒuƒچƒbƒN‚·‚éپsƒNƒٹƒbƒN‚إٹg‘هپtپ@ٹO•”‚©‚ç‚جƒTƒCƒoپ[چUŒ‚‚ج“ü‚èŒû‚ح‚ظ‚ئ‚ٌ‚ا‚ھWeb‚ئƒپپ[ƒ‹‚ئŒ¾‚ي‚ê‚ؤ‚¢‚éپB“à•”‚©‚çٹO•”‚ض‚جڈî•ٌکR‚¦‚¢‚ة‚آ‚¢‚ؤ‚àپAŒِٹJWebƒTپ[ƒo‚جگف’èƒ~ƒXپAƒtƒBƒbƒVƒ“ƒOƒTƒCƒg‚âC&CƒTپ[ƒo‚ئ‚ج’تگM‚ب‚اپAWeb‚ھ‹N“_‚ة‚ب‚邱‚ئ‚ھ‚ظ‚ئ‚ٌ‚ا‚¾پBچإ‹ك‚حƒپپ[ƒ‹‚àWebƒپپ[ƒ‹‚ئ‚µ‚ؤ—ک—p‚·‚éƒXƒ^ƒCƒ‹‚ھچL‚ھ‚ء‚½پBڈ]‚ء‚ؤپAWeb‚ض‚ج“àٹO‚©‚ç‚جƒAƒNƒZƒX‚حProxy‚ً’ت‚·‚±‚ئ‚إ‚ظ‚ئ‚ٌ‚ا‚ج’تگM‚ًƒ`ƒFƒbƒN‚إ‚«‚é‚ئ‚¢‚¤‚ي‚¯‚¾پB

پ@GUARDIANWALL WebFilter‚ھ’ٌ‹ں‚·‚éژه‚ب‹@”\‚حپAURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپAƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپA•W“IŒ^چUŒ‚‘خچôپA‘—گMƒtƒ@ƒCƒ‹پEƒچƒOƒAپ[ƒJƒCƒuپAƒچƒO“Œv•\ژ¦‚ب‚ا‚¾پB

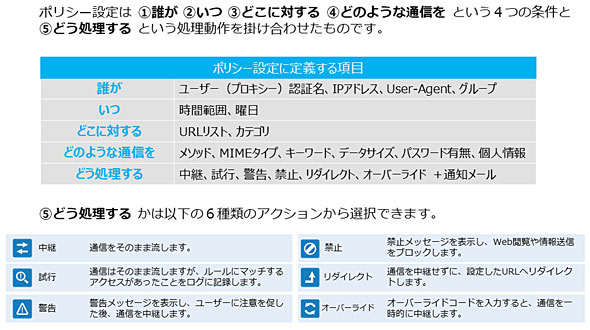

پ@URLƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚إ‚ح1.4‰ˆبڈم‚جURL‚ً72‚جƒJƒeƒSƒٹ‚ة•ھ—ق‚µ‚½گ¸“x‚جچ‚‚¢URLƒfپ[ƒ^ƒxپ[ƒXپiURLDBپj‚ًژg—p‚·‚éپB‹ï‘ج“I‚ة‚حپAگ¢ٹE6‰ƒ†پ[ƒUپ[ˆبڈم‚ض‚ج•غŒىژہگر‚ًژ‚آCYRENژذ‚جURLDB‚ً—ک—p‚·‚邱‚ئ‚إپAWebƒTƒCƒg–ش—…—¦99.9پ“پiƒLƒ„ƒmƒ“ITS’²‚×پj‚ًژہŒ»پBURL‚âƒJƒeƒSƒٹ’Pˆت‚إ—eˆص‚ةƒAƒNƒZƒXگ§Œہ‚ً‚©‚¯‚邱‚ئ‚ھ‚إ‚«‚鑼پAƒ|ƒٹƒVپ[گف’è‚ة‚و‚èپAپu’N‚ھپvپu‚¢‚آپvپu‚ا‚±‚ة‘خ‚·‚éپvپu‚ا‚ج‚و‚¤‚ب’تگM‚ًپvپu‚ا‚¤ڈˆ—‚·‚éپv‚©‚ًڈ_“î‚ة‘g‚فچ‡‚ي‚¹‚ؤژہچs‚·‚邱‚ئ‚ھ‰آ”\‚¾پB

پ@پu‘Oڈq‚ج‚و‚¤‚ةپAƒtƒBƒbƒVƒ“ƒOƒTƒCƒg‚جƒ‰ƒCƒtƒTƒCƒNƒ‹‚ھ’Z‚‚ب‚ء‚½‚±‚ئ‚إپAURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒfپ[ƒ^ƒxپ[ƒX‚جƒAƒbƒvƒfپ[ƒg‚ھٹش‚ةچ‡‚ي‚ب‚¢ƒPپ[ƒX‚ھ‘‚¦‚ؤ‚¢‚ـ‚·پBWebƒTƒCƒg–ش—…—¦‚جچ‚‚¢URLDB‚ً—ک—p‚·‚邱‚ئ‚إپA‚»‚¤‚µ‚½ƒٹƒXƒN‚ًچإڈ¬‰»‚µ‚ؤ‚¢‚ـ‚·پB‚ـ‚½پAگف’肵‚½ƒ|ƒٹƒVپ[‚ةˆê’v‚µ‚½’تگM‚ًپw‚ا‚¤ڈˆ—‚·‚é‚©پx‚ة‚آ‚¢‚ؤ‚àپAپw’تگM‚ً‚»‚ج‚ـ‚ـ—¬‚·پxپw‹ضژ~ƒپƒbƒZپ[ƒW‚ً•\ژ¦‚µپAWeb‰{——‚âڈî•ٌ‘—گM‚ًƒuƒچƒbƒN‚·‚éپx‚ب‚ا6ژي—ق‚جƒAƒNƒVƒ‡ƒ“‚ً—pˆس‚µ‚ؤ‚¢‚ـ‚·پB‚±‚ê‚ة‚و‚èپAٹ댯‚بWebƒTƒCƒg‚ة‚و‚é”يٹQ‚ً–h‚®‚ئ‚ئ‚à‚ةپA‘خڈˆ‚·‚ׂ«’تگM‚ج‘I•تپA‚»‚جŒم‚ج‘خ‰‚ـ‚إژ©“®‰»‚·‚邱‚ئ‚إپAWeb—ک—pژز‚ج‹ئ–±‚ً–W‚°‚¸پA‰^—pژز‚ج•‰’S‚ًŒyŒ¸‚µ‚ب‚ھ‚çپAگl“Iƒ~ƒX‚ًٹmژہ‚ة–hژ~‚إ‚«‚é‚ج‚إ‚·پv

گ}3پ@ڈ_“î‚بƒ|ƒٹƒVپ[گف’è‚ھ‚إ‚«‚éURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‹@”\پBٹا—ژز‚ج‰^—p•‰’S‚ً—}‚¦‚ب‚ھ‚çپAژذ“à—R—ˆ‚ج‹؛ˆذ‚ًٹmژہ‚ة–hژ~‚·‚éپsƒNƒٹƒbƒN‚إٹg‘هپt

گ}3پ@ڈ_“î‚بƒ|ƒٹƒVپ[گف’è‚ھ‚إ‚«‚éURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‹@”\پBٹا—ژز‚ج‰^—p•‰’S‚ً—}‚¦‚ب‚ھ‚çپAژذ“à—R—ˆ‚ج‹؛ˆذ‚ًٹmژہ‚ة–hژ~‚·‚éپsƒNƒٹƒbƒN‚إٹg‘هپtچ‚“x‚ب“ْ–{Œê‰ًگحڈˆ—‹Zڈp‚ً—p‚¢‚½ƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚إڈî•ٌکR‚¦‚¢‚ً–hژ~

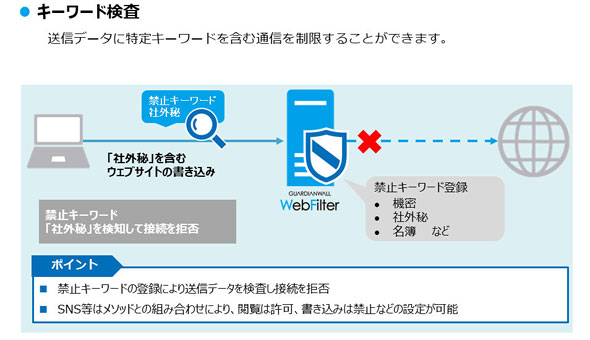

پ@ˆبڈم‚ج‚و‚¤‚بURLƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚جگ¸“x‚جچ‚‚³پAگف’è‚جڈ_“îگ«‚حپAGUARDIANWALL WebFilter‚ج“ء’·‚ج1‚آ‚ئ‚ح‚¢‚¦پA“¯—l‚ج‹@”\‚حپA•iژ؟‚جˆل‚¢‚±‚»‚ ‚êپA‘¼ژذگ»•i‚ة‚à‘¶چف‚·‚éپB‚»‚ج“_پAGUARDIANWALL WebFilter‚ب‚ç‚إ‚ح‚ج‘ه‚«‚بƒAƒhƒoƒ“ƒeپ[ƒW‚ئ‚ب‚ء‚ؤ‚¢‚é‚ج‚ھپAچ‚‚¢“ْ–{Œê‰ًگحڈˆ—‹Zڈp‚ً—p‚¢‚½پuƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپv‹@”\‚¾پB

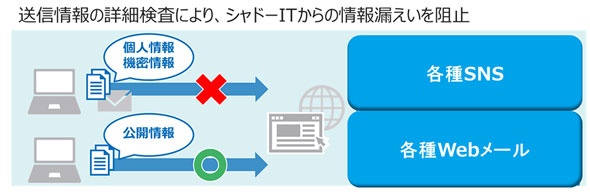

پ@پuƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚ة‚حپA‘—گMƒfپ[ƒ^‚ة“ء’èƒLپ[ƒڈپ[ƒh‚ًٹـ‚ق’تگM‚ًگ§Œہ‚·‚éپwƒLپ[ƒڈپ[ƒhŒںچ¸پx‹@”\پA‘—گMƒfپ[ƒ^‚ةŒآگlڈî•ٌپEƒ}ƒCƒiƒ“ƒoپ[‚ًٹـ‚ق’تگM‚ًگ§Œہ‚·‚éپwŒآگlڈî•ٌŒںچ¸پx‹@”\‚ھ‚ ‚è‚ـ‚·پBŒںچ¸‚·‚é‘—گMƒfپ[ƒ^‚حپAOffice 365‚ب‚ا‚جWebƒپپ[ƒ‹‚âSNS‚ض‚جڈ‘‚«چ‚ف‚ً‘خڈغ‚ئ‚µ‚ـ‚·پv

گ}4پ@“ْ–{Œê‰ًگحڈˆ—‹Zڈp‚ً—p‚¢‚½پuƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپv‹@”\پBگف’肵‚½ƒLپ[ƒڈپ[ƒh‚âŒآگlڈî•ٌ‚ب‚ا‚ھپAWeb‚âWebƒپپ[ƒ‹‚ب‚ا‚©‚çٹO•”‚ةکR‚¦‚¢‚·‚邱‚ئ‚ً–¢‘R‚ة–h‚®پsƒNƒٹƒbƒN‚إٹg‘هپt

گ}4پ@“ْ–{Œê‰ًگحڈˆ—‹Zڈp‚ً—p‚¢‚½پuƒRƒ“ƒeƒ“ƒcƒtƒBƒ‹ƒ^ƒٹƒ“ƒOپv‹@”\پBگف’肵‚½ƒLپ[ƒڈپ[ƒh‚âŒآگlڈî•ٌ‚ب‚ا‚ھپAWeb‚âWebƒپپ[ƒ‹‚ب‚ا‚©‚çٹO•”‚ةکR‚¦‚¢‚·‚邱‚ئ‚ً–¢‘R‚ة–h‚®پsƒNƒٹƒbƒN‚إٹg‘هپtپ@پuپw‹@–§پx‚âپwژذٹO”éپx‚ب‚اپA‚ ‚ç‚©‚¶‚ك‹ضژ~ƒLپ[ƒڈپ[ƒh‚ً“oک^‚µ‚ؤ‚¨‚«پA‘—گMƒfپ[ƒ^‚ة‚»‚جƒLپ[ƒڈپ[ƒh‚ھٹـ‚ـ‚ê‚ؤ‚¢‚½ڈêچ‡‚ةگع‘±‚ً‹‘”غ‚µ‚ـ‚·پB“ء’è‚جƒLپ[ƒڈپ[ƒhŒںچ¸‚إ‚ح”Œ©‚ھ“‚¢Œآگlڈî•ٌ‚ة‚آ‚¢‚ؤ‚àپA“–ژذ‚ج“ء‹–ژو“¾چد‚ف‚ج“ئژ©‹Zڈp‚ًژg‚ء‚ؤƒuƒچƒbƒN‚µ‚ـ‚·پBƒ}ƒCƒiƒ“ƒoپ[‚حƒ`ƒFƒbƒNƒfƒWƒbƒg‚ًŒںچ¸‚·‚邱‚ئ‚إگ³ٹm‚بŒں’m‚ھ‰آ”\‚إ‚·پv

گ}5پ@‰ïژذ‚جƒlƒbƒgƒڈپ[ƒN‚ً‰î‚·‚é’تگM‚إ‚ ‚éˆبڈمپAƒVƒƒƒhپ[IT‚ة‚و‚éڈî•ٌکR‚¦‚¢‚ة‚àٹmژہ‚ة‘خڈˆ‚إ‚«‚éپsƒNƒٹƒbƒN‚إٹg‘هپt

گ}5پ@‰ïژذ‚جƒlƒbƒgƒڈپ[ƒN‚ً‰î‚·‚é’تگM‚إ‚ ‚éˆبڈمپAƒVƒƒƒhپ[IT‚ة‚و‚éڈî•ٌکR‚¦‚¢‚ة‚àٹmژہ‚ة‘خڈˆ‚إ‚«‚éپsƒNƒٹƒbƒN‚إٹg‘هپtپ@‚±‚ê‚ç‚حHTTPS‚إˆأچ†‰»‚³‚ê‚ؤ‚¢‚éڈَ‘ش‚إ‚àژہژ{‰آ”\‚ب‘¼پAŒںچ¸ƒچƒO‚ةٹـ‚ـ‚ê‚éƒNƒŒƒWƒbƒg”شچ†‚ب‚ا‚ج‹@”÷ڈî•ٌ‚ًپAژw’èڈًŒڈ‚ةٹî‚أ‚¢‚ؤƒ}ƒXƒN•\ژ¦‚·‚éپuƒvƒ‰ƒCƒoƒVپ[ڈî•ٌ•غŒىپv‹@”\پi“ء‹–ڈoٹè’†پj‚ة‚و‚ء‚ؤٹا—ژز‚©‚ç‚جڈî•ٌکR‚¦‚¢‚ً–h‚°‚é“_‚àƒ|ƒCƒ“ƒg‚¾پB

‚¢‚©‚ة‹ئ–±‚ً‘jٹQ‚¹‚¸‚ةپA•W“IŒ^چUŒ‚پA“àٹO‚ج‹؛ˆذ‚©‚çژ©ژذ‚ًژç‚é‚©

پ@ˆê•ûپA•W“IŒ^چUŒ‚‘خچô‚ئ‚µ‚ؤ‚حپA“ء’èƒTپ[ƒo‚ئ‚ج’·ژٹش‚ج’تگM‚ًŒں’m‚·‚é‚ئژ©“®“I‚ةƒuƒچƒbƒN‚·‚éپuƒRƒlƒNƒgƒoƒbƒN’تگMŒں’mپv‹@”\‚âپA•W“IŒ^چUŒ‚ƒپپ[ƒ‹‚ب‚ا‚ةٹـ‚ـ‚ê‚é‹؛ˆذURLڈî•ٌ‚ًژَ‚¯ژو‚邱‚ئ‚ھ‚إ‚«‚éپu‹؛ˆذڈî•ٌکAŒgپv‹@”\‚ًژ‚آپB‹؛ˆذURLڈî•ٌ‚حپAƒLƒ„ƒmƒ“ITS‚جپuGUARDIANWALL Mailƒtƒ@ƒ~ƒٹپ[پv‚âƒgƒŒƒ“ƒhƒ}ƒCƒNƒچ‚جپuDeep Discovery InspectorپiDDIپjپv‚©‚çژ©“®‚إکAŒg‚³‚ê‚éپB‹؛ˆذURLڈî•ٌ‚ًژg‚¤‚±‚ئ‚إپAٹù’m‚ج‹؛ˆذ‚ة‚‚ي‚¦پA–¢’m‚ج‹؛ˆذ‚ج‰آ”\گ«‚ھچ‚‚¢URL‚àƒuƒچƒbƒN‘خڈغ‚ئ‚·‚邱‚ئ‚ھ‰آ”\‚¾پB

پ@‚±‚ج‘¼پAپuٹْٹشپvپuژٹش”حˆحپvپu“ء’è‚جURLپv‚ب‚اŒںچُڈًŒڈ‚ًژw’è‚·‚邱‚ئ‚إپAWebƒAƒNƒZƒXƒچƒO‘S‘ج‚©‚ç“ء’è‚جƒچƒO‚ً’ٹڈo‚إ‚«‚éپuƒچƒOپv‹@”\پAWebƒپپ[ƒ‹‚ج“Y•tƒtƒ@ƒCƒ‹‚âWebƒTƒCƒg‚ةƒAƒbƒvƒچپ[ƒh‚³‚ꂽƒtƒ@ƒCƒ‹‚ًƒAپ[ƒJƒCƒu‚µ‚ؤپu—ک—pژز‚ھ‚ا‚ج‚و‚¤‚بƒtƒ@ƒCƒ‹‚ًٹO•”‚ض‘—گM‚µ‚½‚©پv‚ًٹm”F‚إ‚«‚éپuƒAپ[ƒJƒCƒuپv‹@”\پAƒ†پ[ƒUپ[‚جWeb—ک—p‚ج“Œvڈî•ٌ‚ًƒOƒ‰ƒt‰»‚µ‚ؤ‰{——‚إ‚«‚éپu“Œvڈî•ٌپv‹@”\‚ب‚اپAƒZƒLƒ…ƒٹƒeƒBƒcپ[ƒ‹‰^—p‚جŒoŒ±‚ھگَ‚¢’S“–ژز‚ة‚ئ‚ء‚ؤ‚à‰ك‹ژ‚⌻ڈَ‚ً”cˆ¬پE•ھگح‚µ‚â‚·‚¢‹@”\‚ً”ُ‚¦‚ؤ‚¢‚éپB

پ@پu‚±‚¤‚µ‚½‹@”\ŒQ‚حپA‚¢‚©‚ة‹ئ–±Œّ—¦‚ً‘jٹQ‚¹‚¸‚ةƒZƒLƒ…ƒٹƒeƒB‚ً’S•غ‚·‚é‚©‚ئ‚¢‚¤پAƒZƒLƒ…ƒٹƒeƒB‘خچô‚ج‘O’ٌ‚ًƒNƒٹƒA‚إ‚«‚é‚و‚¤ٹJ”‚µ‚ؤ‚¢‚ـ‚·پBGUARDIANWALL WebFilter‚حپA•W“IŒ^چUŒ‚‘خچô‚àٹـ‚ك‚½‘چچ‡“I‚بWebƒtƒBƒ‹ƒ^ƒٹƒ“ƒOƒ\ƒtƒg‚إ‚·پBٹO•”پA“à•”‚ج‹؛ˆذ‚©‚çŒّ‰ت“IپEŒّ—¦“I‚ةƒrƒWƒlƒX‚ًژç‚邱‚ئ‚ھ‚إ‚«‚ـ‚·پv

پ@گ¼‰Yژپ‚حپuژ©ژذ‚جƒZƒLƒ…ƒٹƒeƒB‘خچô‚ة‚آ‚¢‚ؤپAˆب‰؛‚جƒ|ƒCƒ“ƒg‚ةچi‚ء‚½ٹm”F‚ً‚؛‚ذ‚¨ٹ©‚ك‚µ‚½‚¢پv‚ئکb‚·پB

- Œ»چف—ک—p‚µ‚ؤ‚¢‚éƒZƒLƒ…ƒٹƒeƒBƒcپ[ƒ‹‚حپA‹@”\‚ج—L–³‚¾‚¯‚إ‚ب‚پAژ©ژذ‚جƒZƒLƒ…ƒٹƒeƒBƒ|ƒٹƒVپ[‚ً–‚½‚µ‚ؤ‚¢‚é‚©

- ‹ئ–±‚ةƒtƒBƒbƒg‚·‚éڈ_“îگ«‚ً”ُ‚¦‚ؤ‚¢‚é‚©

- ٹا—ژز‚ج‰^—p•‰‰×‚ًŒyŒ¸‚إ‚«‚ؤ‚¢‚é‚©

- ‚¤‚ء‚©‚èƒ~ƒX‚âگف’èƒ~ƒX‚ب‚اگl“Iƒ~ƒX‚ً–hژ~‚إ‚«‚ؤ‚¢‚é‚©

- •W“IŒ^چUŒ‚‘خچô‚ـ‚إˆêŒ³“I‚ةƒJƒoپ[‚إ‚«‚ؤ‚¢‚é‚©

پ@ˆê”ت‚ةپAƒZƒLƒ…ƒٹƒeƒB‘خچô‚حƒ|ƒCƒ“ƒgƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ج‘g‚فچ‡‚ي‚¹‚ھ‹پ‚ك‚ç‚ê‚é‚ب‚اپAٹا—ژز‚ة‚ئ‚ء‚ؤ”دژG‚ة‚ب‚è‚ھ‚؟‚ب‚à‚ج‚¾پB‚»‚ج“_پA“àٹO‚جƒZƒLƒ…ƒٹƒeƒBƒٹƒXƒN‚ً—}‚¦‚éƒLƒ‚‚ئ‚ب‚éWebƒtƒBƒ‹ƒ^ƒٹƒ“ƒO‚جٹد“_‚إ‘خچô‚ًژہژ{‚·‚éƒAƒvƒچپ[ƒ`‚حپAٹé‹ئ‹K–ح‚ً–â‚ي‚¸پA“±“ü‚µ‚â‚·‚گ¬‰ت‚àڈم‚°‚â‚·‚¢‘خچô‚ئŒ¾‚¦‚é‚ج‚إ‚ح‚ب‚¢‚¾‚낤‚©پB

Copyright © ITmedia, Inc. All Rights Reserved.

’ٌ‹ںپFƒLƒ„ƒmƒ“ITƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“ƒYٹ”ژ®‰ïژذ

ƒAƒCƒeƒBƒپƒfƒBƒA‰c‹ئٹé‰وپ^گ§چىپFپ—IT •زڈW•”پ^Œfچع“à—e—LŒّٹْŒہپF2018”N12Œژ27“ْ

ƒLƒ„ƒmƒ“ITƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“ƒY

ƒLƒ„ƒmƒ“ITƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“ƒY