サイバーセキュリティの新常識NIST CSFをベースとした「サイバーリスク検診」とは:「サイバーリスク検診」を誌上体験

情報漏えいや不正アクセスなどが大きなニュースとなる昨今、企業の情シスは大きな悩みを抱えている。複雑化、多様化するサイバー攻撃に、どう対策すればいいのか分からないからだ。そんな悩みを解決する「サイバーリスク検診」を体験してみよう。

従来の境界防御だけで大丈夫?

うーん、うーん、困ったなぁ。

どうしたんですか!?

最近、いろいろと情報漏えいのニュースをテレビでもやっているだろう?

はい、セキュリティに対する意識が高くなっているのは、良いことですよね!

確かにそうなんだが、それに影響を受けた社長が「セキュリティ対策は万全なのか?」とうるさいんだよ。最低限の対策はやってきたつもりだが、最近のサイバー攻撃は複雑でよく分からないから、まだ足りない気もするんだ。でも、セキュリティの専門要員はいないし、これ以上対策を強化するためには何から手を付けたらいいのか……。

近年、日本の企業や政府機関は多様なサイバー攻撃を受けている。攻撃対象は大手企業だけではない。攻撃者はむしろセキュリティ対策の甘い中堅、中小企業を狙っているのだ。そして、それらの企業を足掛かりに本来のターゲットである大手企業を攻撃する。攻撃者が対策が十分ではない取引先企業に侵入し、そこからメールで攻撃したり、納品物にマルウェアを混入させたりする事例もある。これらは「サプライチェーンリスク」と呼ばれ、大手企業の海外拠点や工場などもよく狙われる。

これまで多くの企業がISMS(Information Security Management System)などをもとにアンチウイルスソフトやファイアウォール機器を導入し、ウイルスの侵入やサイバー攻撃を防いできた。だが現在はサイバー攻撃が高度化、多様化し、攻撃を防ぐことが困難になっている。そこで、侵入されることを前提とした新たな対策が必要となっている。これまで実施してきた自社のセキュリティ対策が、新しい脅威に十分対応できるのかどうかを早急に確認し、新たな攻撃に備える必要がある。

NIST CSFをベースにした「サイバーリスク検診」とは

そんな情シスご担当者のために、ソフトバンクは「サイバーリスク検診」を提供しています!

サイバーリスク検診?

簡単に言いますと、社内のセキュリティ対策状況を可視化できるツールですね。病院でもお医者さんが診断するときに一つ一つ質問があり、それに答えると問診票を作っていただけますよね? その企業版と思っていただければ!!

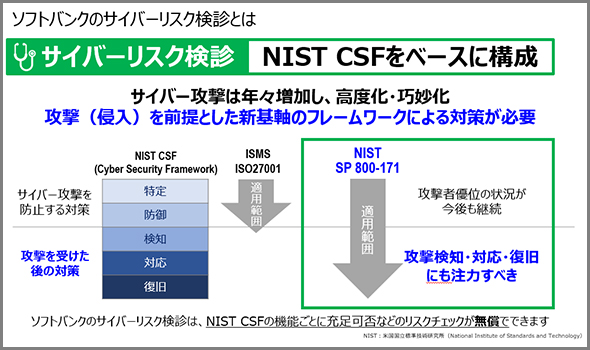

ソフトバンクの「サイバーリスク検診」は、NIST CSF(NIST サイバーセキュリティフレームワーク)をベースに構成した、企業のセキュリティ対策状況を検診する仕組みだ。

NIST(National Institute of Standards and Technology:米国標準技術研究所)は米国商務省傘下の研究機関で、さまざまな分野の技術標準を定めている組織。欧州でもNIST CSFベースで法令整備が進められており、実質的な国際標準として認知されている。日本においても2020年から防衛省の公共調達で準拠必須となる予定だ。また、日本の重要産業においても同水準のセキュリティレベルが求められるなど、組織がサイバーセキュリティ対策を向上させる指針としてこれを参照している。

従来、多くの日本の企業や組織ではセキュリティ認証基準であるISMSをセキュリティ対策の基準としてきた。ISMSは、サイバー攻撃を「特定」し「防御」するといった「攻撃を防止する対策」が主な適用範囲であり、侵入された後の「検知」にはわずかしか踏み込んでいない。これに対して、NIST CSFでは「検知」「対応」「復旧」という攻撃を受けた後の対策までを適用範囲としており、攻撃を受け侵入されることを前提とした具体的な対策に踏み込む内容となっている。

このNIST CSFをベースとしたものが、ソフトバンクのサイバーリスク検診だ。

これは、ソフトバンクがセキュリティ専門家の知見をもとに厳選した30項目の問診を受けることで、NIST CSFの機能(特定/防御/検知/対応/復旧)ごとに充足可否などのリスクチェックを容易に行える。

30問の設問のうち2問を誌上体験

実際にやってみましょう! 例えばQ19は「攻撃の標的と手法を理解するために、検知した情報セキュリティ事象を分析している」かどうかとなっています。働き方改革などで従業員の皆さんが外でお仕事をする機会が増えたり、クラウドサービスを利用することが増えてきたりしていると思います。NISTの考え方では「巧妙な手段で侵入“されているかもしれない”リスクを可視化するために『検知』したインシデントを分析する必要がある」としていますが、いかがでしょうか?

うーん、ここまで自前でやるリソース(人員)はないなぁ。SOC(Security Operation Center)を設置するなどして、検知、分析する仕組みが必要ってNISTは言っているんだね。

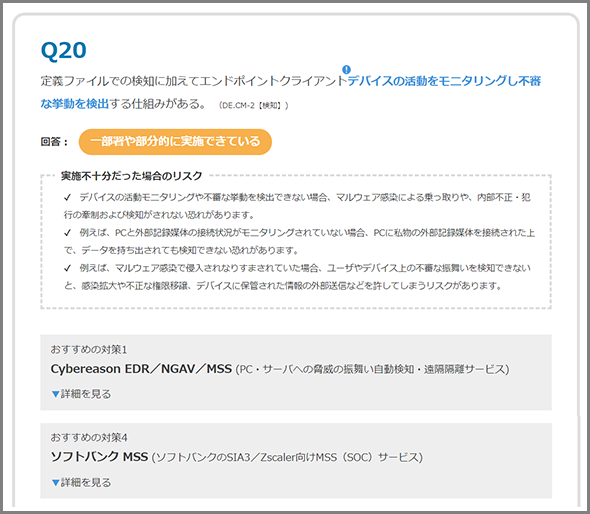

他にもQ20は、「定義ファイルでの検知に加えてエンドポイントクライアントデバイスの活動をモニタリングし不審な挙動を検出する仕組みがある」かどうかとなっています。社内、社外問わず従業員が利用する端末を常時モニタリングすることが前提で、不審な振る舞いや挙動をリアルタイムに「検知」しなければならないとしています。先ほどお伺いした通り、リソースの問題もあるかと思いますがいかがでしょうか?

確かに今は半数以上の攻撃がアンチウイルスソフトをすり抜けるっていうしね。あと、社外勤務時のセキュリティ対策が後手後手なのを悩んでいて……。エンドポイントでの「振る舞い検知」と社外でも使えるようなクラウド型のサービスが必要だな。

サイバーリスク検診では30問の設問に対し「全社的に実施できている」「一部署や部分的に実施できている」「現在実施できていない/今後実施予定」の3つの選択肢から当てはまるものを選び検診を進める。

設問の画面では、それぞれの設問に対し実施不十分だった場合のリスクなどもすぐに確認できるような解説が用意されている。

特定、防御、検知、対応、復旧のうち、どこが足りないかが一目で分かる

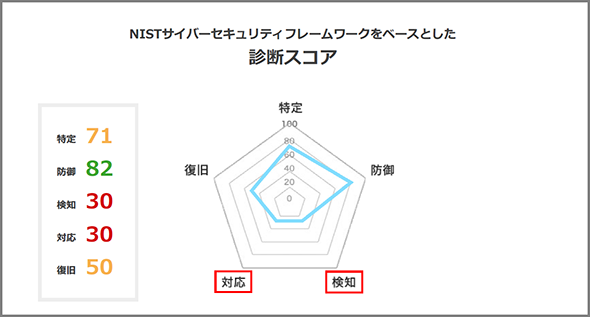

診断結果が出ましたね! 診断スコアのレーダーチャートを見ると、「防御」の項目は高いスコアですね。一方で「検知」「対応」の項目はスコアが低くなっています。侵入前提の対策で、例えばEDR(Endpoint Detection and Response)などが必要かと思いますが、検討は進んでいますか?

まさに今、従来のセキュリティ対策だけでは不十分だと思って、いろいろと検討しようとしているところなんだ。ただ、今の業務でもパンパンなのに新しい仕組みを入れても運用に手が回らなくなるんじゃないかと心配なんだ……。

診断結果は500点満点のトータルスコア中、問診結果が数値化された獲得点数が表示される。またNIST CSFで定義してる「特定」「防御」「検知」「対応」「復旧」という、機能ごと100点満点中の獲得点数がそれぞれ数値化され、それらが一目で分かるレーダーチャートを表示する。他にも設問ごとに「改善余地あり」の項目を表示し、それに対する「おすすめの対策」を提示する。診断結果はPDFで出力でき、そのままメールなどで関係者に配布することも可能だ。

Q20の「実施不十分だった場合のリスク」を見ても、対策実施に向けて検討を進めた方が良いと思います! 診断結果では「おすすめの対策」として、EDRの商材と併せて「ソフトバンクMSS」が出ています。常時監視、異常時通報および一次対応までアウトソースすることで、懸念されていたリソース不足を解消できると思いますがいかがでしょうか?

ソフトバンクさんに運用代行業務をお願いできるんだね! じゃあ、詳細説明と見積もりをもらおうかな。

「おすすめの対策」では、AIを活用した企業向け次世代エンドポイントセキュリティ対策プラットフォームの「Cybereason EDR」や、ソフトバンクのセキュリティ監視センターから24時間365日体制で企業のセキュリティシステムを運用、監視する「マネージドセキュリティサービス(MSS)」だけではなく、企業の状況に合わせて最適な対策をソフトバンクが提案する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:ソフトバンク株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2020年3月11日

悩める情シス部長

悩める情シス部長 頼れるソフトバンク営業

頼れるソフトバンク営業

ソフトバンクのサイバーリスク検診とは

ソフトバンクのサイバーリスク検診とは Q19実施画面のスクリーンショット

Q19実施画面のスクリーンショット Q20実施画面のスクリーンショット

Q20実施画面のスクリーンショット 診断スコアイメージ

診断スコアイメージ 診断結果

診断結果