ポストパンデミック時代に向け振り返る、ニューノーマルが残したもの:セキュリティは「情報管理」と「人材育成」で決まる

予測不能な変化が起こり続ける時代を企業が生き抜くためには、柔軟なビジネス環境の実現と変化に対応できるセキュリティモデルを考えることが重要だ。「ITmedia Security Week 2021夏」の「New Normalとは何だったのか」ゾーンでは、企業が今後目指す方向性についての講演があった。

ニューノーマルが削り出した、変わらぬ「セキュリティの本質」

新型コロナウイルス感染症(COVID-19)の流行を機に、一気に「ニューノーマル」の働き方が広がった。これはわれわれに何をもたらしたのか。基調講演「New Normalとは何だったのか、今後の方向性をプロが語る」では、NEC サイバーセキュリティ戦略本部 本部長の淵上真一氏とアスタリスク・リサーチ エグゼクティブ・リサーチャの岡田良太郎氏が意見を交わした。

ニューノーマルは外発的にもたらされた変化なので、企業のテレワークやクラウド活用において、見た目は同じでも本質に違いが生じている可能性があると両氏は捉えている。

「以前から虎視眈々(たんたん)とデジタルを活用した高速化、効率化という変革の機会を狙っていた人にとってはまたとない追い風、ビッグチャンスとなったはずです。慎重に検討して判断してもらうという時間すらない状態でしたから、情報システム部門にせよ、セキュリティ部門にせよ、すでに腹案があったか、あるいは的確な情報源や、アドバイスのパスを確保していたかどうかで大きく差が付きました」(岡田氏)。

一方で、後れを取ってはならないという恐怖心から、抜本的な解決を抜きにして無理に取り繕い、取りあえずオンライン化しただけで何の学びも得ていない企業もあるという。同じように見えても「デジタル格差」は広がっているわけだ。

ではニューノーマルは、セキュリティ面においてどのようなインパクトをもたらしたのか。「コロナ禍による環境の変動で、とにかく事業を止めないために環境整備することが、圧倒的1位のプライオリティになりました。結果として、セキュリティに関しては、とにかく事業継続をサポートするものでなければいけないと強く印象付けられました」と岡田氏は振り返った。

淵上氏はIT人材育成の経験から、次のように加えた。「これまで十何年間にわたって、セキュリティとはITを最大限に活用するための最小限の配慮であり、ビジネスに直結しないと意味がないと伝え続けてきました。セキュリティの本来あるべき姿が明瞭に削り出された1年でした」

一方でこれからは、その「後片付け」が課題になる。この1年はさまざまなクラウドサービスの導入が進んだが、認証方法や情報の保存先、暗号化の有無などが検証されていないものも含まれている。「可用性、完全性、機密性というセキュリティの3要素のうち、可用性に偏り過ぎてしまったきらいがあります。業務を回すことを優先してやり方を変えたのはいいのですが、実は、自分たちが定めてきた既存のルールに違反しており、破ってはいけない/いいルールの違いが分からなくなってしまった」(淵上氏)

セキュリティ担当者が本領を発揮するのは、まさにこれからだ。「追い風に乗って進めたようには今後は進まないでしょう。今のうちに速やかにロードマップに落とし込み、計画を整備したり、自分たちの活動の弱点への対策計画を洗い出したりすることで、推進力が途絶えないようにすることが重要です」(岡田氏)

最後に淵上氏は、ありとあらゆるもののスピードが変わり、スピードを軸に事業の在り方や取り組みを考えなくてはならない時代に変化したことを踏まえ、「セキュリティはビジネスイネーブラーだという本質が分かりやすくなってきました。その本質を見抜いて取り組むことが今後の方向性として重要になってくるでしょう」と語った。

岡田氏は「この1年で変わったことを大切にしつつも、セキュリティ技術は他の技術と同様に、事業のサポートに不可欠だということを覚えておきましょう。ただ、技術そのものが事業の勢いを生み出すわけではない点を忘れてはいけません。特にセキュリティは、孤高の裏方として、スタッフ部門や事業部門との横の連携を図り、変革を支えなければなりません。ポストパンデミック時代が到来したときに、せっかく獲得しかけた新たなパラダイムに向けて、これまでのような追い風に頼らずに取り組む挑戦があります」と、対談の最後に述べた。

日々のセキュリティ対策も情報管理も3つのディフェンスラインで取り組むNEC

基調講演では昨年1年間で体験したことを踏まえて、今後の活動を見直していくべきと強調されていた。まず取り組むべきなのは情報管理だ。

コロナ禍でも、NECは10万人規模のリモートワークを安全に運用して事業を継続している。果たしてどのようにセキュリティ対策と情報管理を進めているのだろうか。

同社のサイバーセキュリティ対策やCSIRT(Computer Security Incident Response Team)業務を統括する、経営システム本部 CISOオフィス 本部長代理の田上岳夫氏が「事例から考える、New Normal時代の情報管理のあり方」と題するセッションで同社の取り組みを紹介した。

田上氏によるとNECでは、次のような考え方に基づいてセキュリティ対策を進めている。役割や責任を明確にして管理することが必要であり、そのためには見える化が重要だという。

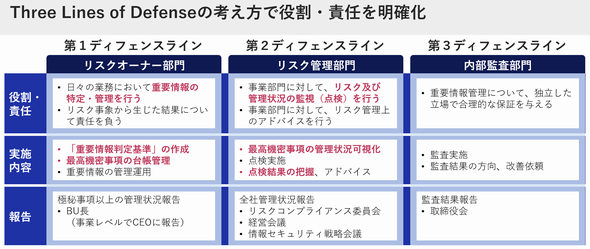

役割や責任を明確にして管理するために、「Three Lines of Defense」の考え方で取り組んでいる。

事業を行う中でリスクオーナーとして日々のセキュリティを管理する事業部門を「第1ディフェンスライン」、全社的なルールやリスク管理規定を定めるIT部門やコンプライアンス部門を「第2ディフェンスライン」、そして第三者の立場で監査を行う内部監査部門を「第3ディフェンスライン」とし、それぞれの役割と責任を明確にして、協力し合いながら進めていく「Three Lines of Defense」という考え方だ。

NECのセキュリティ対策の基本が“数えること”から始まっているため、見える化を重要視した。具体的な防御では、単一の対策に頼るのではなく多層的な対策を取る「多層防御」を採用した。

これらは共に、「情報管理においても重要な考え方です」と田上氏は付け加える。情報管理は、情報そのものをいかに把握し、分類し、管理するか、プロセスやルールを整備する取り組みだ。サイバー攻撃が高度化する中、攻撃による侵入を完全に防ぐことは不可能であり、情報流出のリスクを低減するため、経営として重要な情報を特定し、厳格に管理・保護する必要がある。NECは、「企業秘密管理規程」を改正し、秘密情報の区分を変更、重要情報の取り扱いを強化した。

重要情報管理においてもThree Lines of Defenseがとても重要な考え方になる。重要情報を判定する基準を第2ディフェンスラインが定め、第1ディフェンスラインではそれをモノサシにして自分たちの事業で扱う情報を分類し、必要に応じて事業部門を束ねるトップが承認した上で、ルールに沿って保存していく。このとき、セキュアストレージの構築やレッドチームによる診断などにより、セキュリティが十分に確保された環境を用意することで、機密度の高い重要情報を重点的かつ厳格に管理する。

さらに、重要情報に限らず、秘密情報については「Need to Know」の原則に基づくアクセス制御やMicrosoft Officeなどの文書ファイルへの自動暗号化(「InfoCage FileShell」による)を実施している。

「各ディフェンスラインの役割や責任、承認プロセスを明確にして、管理できる枠組みを作ることがポイントです」(田上氏)。もちろんこのプロセスが適切に運用できているかどうかをチェックする第3ディフェンスラインの役割も重要だ。

サイバー攻撃の複雑化に伴って、完全な防御も、全ての情報を守ることも難しくなっている中では、『これが漏れたら致命的な影響が生じる』という情報を特定し、多層的に手厚く、厳格に管理する必要がある。そこではリスクオーナーを明確にするThree Lines of Defenseに基づき、判断基準と扱い方のルールを明確にし、事業部門が自ら判断して管理できるようにすることが肝心だ。「IT面でそれを支援する仕組みを用意して、第三者評価を受け、説明責任を果たしていくことも不可欠です。何よりサイクルを通して改善を続けることが大事です」(田上氏)

古くて新しい「セキュリティ人材不足問題」、3つの分野に分けて解決を

基調講演の内容を踏まえると、情報管理と並んで特に取り組むべきなのは人材育成だ。

セキュリティ人材はどのように育成し、確保すればいいのか。淵上氏が再び登壇し「本当に必要な『セキュリティ人材』とは」と題するセッションを通して、解決の糸口となる考え方を紹介した。

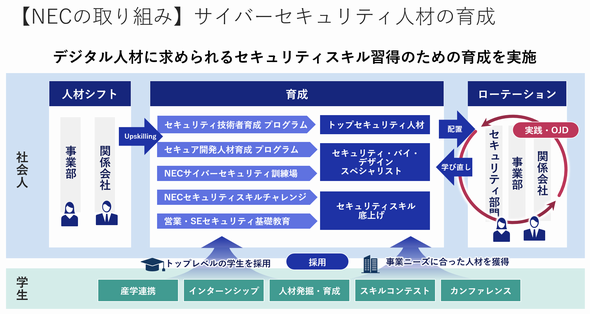

淵上氏は「一般ユーザー」「IT部門」「情報セキュリティ専門の技術者」という3つの分野に分けて整理することで、解決に向けたアプローチを提示した。各分野で課題を解決することでそれぞれ良い影響が生じ、複合的に解決へとつながるという。

1つ目の一般ユーザーの課題解決に必要なのは、セキュリティに対する意識の向上だ。それも、体系的にある程度の深さで満遍なく知識を持つ「リテラシー」よりも、自分の身近なところで「ここに危険がある」と気付き、自ら注意を払って行動することのできる「アウェアネス」を身に付けることが必要だという。「これにより、IT部門や情シスがセキュリティ面でサポートする場面を減らすこともできます。また、サイバー世界の公衆衛生『サイバーハイジーン』にとっても必要な考え方です」(淵上氏)

2つ目はIT部門のセキュリティスキル向上だ。「観点の一つとして、基本的なセキュリティスキルに加え、CSIRTの要素を考えたスキル、より一般的な言葉でいうと『リスクマネジメント』の視点を持つことが重要です」(淵上氏)

NECでは、新たに入社してきた社員に対し、セキュリティアウェアネスを幅広く高めつつ、各階層や役割に応じて異なるトレーニングを実施している。そこで得たスキルが定着し、本当にその人のものとなって業務で生かせるように、適切な人材シフトやローテーションを図っている。「採用から育成、実業務に至るまでの『タレントマネジメント』の中で人材を育成することが特徴です」(淵上氏)

3つ目の課題は、情報セキュリティに特化した専門技術者の育成、確保だ。情報セキュリティの特化型人材には、「セキュリティエンジニア」という大きな枠組みから一歩踏み出し、セキュリティの分野の中でも自分が何に強いのかを明確にし、役割を整理する必要がある。「こんなことができる人が欲しいという現場からのアプローチに加え、ITスキル標準(ITSS+)や統合セキュリティ人材モデルを参照しながらスキルを捉えるアカデミックなアプローチも有用です」(淵上氏)

企業にとっては、外資系のIT企業との人材獲得競争の中でこうした特定の分野に長けたエンジニアをどう確保し、エンゲージしていくかが課題となるだろう。待遇はもちろん、働き方や環境、そして企業としてどのような戦略を採るべきかという視点が求められる。

NECもまさに、特化型人材をどのようにエンゲージさせていくか模索中だ。実は既に優れたセキュリティエンジニアが多く働いており、特にセキュリティ技術センターには、平均年齢34歳という若手エンジニアが集まっているそうだ。

淵上氏は次のように述べ、セッションを締めくくった。「特化人材とビジネスをつなぐ“面テープ”になる人材が必要です。特化人材も、技術の探求と同時に、ビジネスに貢献することで充実感を持ちたいと考えています。それには、ビジネスと技術の間に入り、程良い強度で広くつなげていく面テープのような人材が必要であり、そこにフォーカスすると解決の糸口が見つかるかもしれません」

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本電気株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2021年8月11日

左からNECの淵上真一氏、アスタリスク・リサーチの岡田良太郎氏

左からNECの淵上真一氏、アスタリスク・リサーチの岡田良太郎氏

NECの田上岳夫氏

NECの田上岳夫氏