ログの統合管理はセキュリティ対策の「最後の砦」――サイバー攻撃の詳細を調査・報告、被害の拡大を防止するために必要な手段とは:そのログ、ただためているだけではもったいない

意識している人は少数派かもしれないが、ビジネスがさまざまなITシステムやクラウドサービスに依存する中で日々大量に生成されているのが「ログ」だ。一般にログというと、「障害が発生したときなどにシステム管理者が参照するもの」といったイメージが強いかもしれない。だが実は、今深刻化しているサイバー攻撃に備えたセキュリティ対策の「最後の砦」として活用できる。どのように活用すべきかを見ていこう。

入口/出口の対策に偏重しがちなセキュリティ対策の課題

近年、企業システムの重要なデータを暗号化したり、盗み出したりして金銭を要求する「ランサムウェア」をはじめ、サイバー攻撃による被害がますます増えている。VPN機器の脆弱(ぜいじゃく)性を悪用して侵入したり、なりすましメールでユーザーをだましたりと、さまざまな手口が用いられている。

企業も手をこまねいていたわけではない。アンチウイルス製品やEDR(Endpoint Detection and Response)といったエンドポイントセキュリティの強化に加え、インターネットと社内システムの間で不正な通信を遮断するファイアウォールやIDS/IPS(侵入検知/防御システム)などのネットワークセキュリティ対策を講じ、多層防御で侵入を防ごうと取り組んできた。

だが、「攻撃と防御はいたちごっこ」と言われるように、攻撃者は対策を踏まえ、新しい脆弱性を見つけては悪用したり、巧妙な攻撃手法を編み出したりしてくる。またITシステムが拡大し、複雑化するにつれて発生する設定ミスや漏れに付け入るケースも報告されている。残念ながら防御の壁をいくら高くしても完璧ということはあり得ず、侵害されてしまう可能性がある。

問題は、直接的な対策ばかりに注力していると、万一攻撃を受けて被害が発覚したときに「一体どのような経路で侵入されたのか」「何がどのくらい被害に遭ったのか」「他に影響はないのか」といった事柄を把握するのが難しいことだ。事実関係が把握できなければ、改正個人情報保護法など法規制が求めるユーザーや関係各社への通知や、当局への速やかな報告もできない。つまり、企業としての説明責任、社会的責任を果たせないことになる。

「取りあえずためているだけ……」ではもったいない、進まぬログ活用

インフォサイエンス プロダクト事業部 ジェネラルマネージャー 兼 コンサルティング統括マネージャー 安達賢一郎氏は、次のように話す。「セキュリティ対策の必要性がこれまでになく叫ばれる中、さまざまな脅威の実情を把握し、重要な情報を保護する上で、あらゆるシステム機器から出力されるログをきちんと記録し、管理し、活用することが求められています」

あらゆるシステム、サービス、機器から出力されるログという記録の中身をたどることで、「何がきっかけでマルウェアに感染したのか」「その結果、どんなファイルやシステムにアクセスされたのか」といった事柄を把握し、迅速に手を打つことができる。万一、情報漏えいなど深刻なセキュリティインシデントが起きた際の原因究明や被害範囲の特定を迅速化し、被害を最小限に抑える役にも立つ。

インフォサイエンス プロダクト事業部 セールス統括マネージャーの堀江翼氏は「セキュリティ対策に完璧はあり得ません。しかしログは最も確実な証跡として残ります。ログをきちんと管理し、保存しておくことが、入口/出口のセキュリティ対策を補い、より強固にします」と述べる。

中にはこうした認識を持ち、ログを保管している企業ももちろんあるだろう。業種によっては法的規制の側面から、年単位での保管が求められている場合もあるはずだ。

ただ、ここでほとんどの企業が別の課題に直面する。ログを収集したのはいいが、「どう活用すればセキュリティ運用やインシデント対応に生かせるのか」が分からないというケースだ。「ログを取ってはいるものの、どう見ればいいか分からない場合もあれば、そもそもただ保管しているだけで、何ら活用していない企業も多々あります」(堀江氏)

ログ自体は設定さえ変更すれば出力されるが、その保管には相応のコストがかかる。大量のログを長期にわたって保存していくとディスク容量はどんどん圧迫される。それに応じてストレージを増設するには、多額の投資が必要だ。にもかかわらず、うまく活用できず知見が得られないままでは「何のためのログ収集かよく分からない」という状態になりかねない。しかも、各システムから出力されるログが散在し、統合的に解析できない状態では、全体を包括しての状況把握も困難だ。

幅広いログを収集して一元管理し、可視化する「Logstorage」

ログの重要性を認識し、活用するに当たって必要なのは、さまざまなシステムが出力するログを一元的に、効率的に保存し、人間がぱっと見て分かる視認性の高い形で可視化することだ。そうした機能を提供する製品が、インフォサイエンスが開発、提供する「Logstorage」だ。

Logstorageの特徴の一つは、幅広いソフトウェアやネットワーク/セキュリティ機器のログに対応していることだ。クライアント端末はもちろん、データベースやWebサーバ、ファイアウォールやプロキシサーバ、アンチウイルス製品など、400種類以上の製品からログ収集の実績がある。

また、「Microsoft 365」をはじめとするクラウドサービスや、ファイアウォール、資産管理製品など、日本国内でシェアの高い製品については、Logstorage連携パック(アドオン)としてログ収集ツールやレポートテンプレートなどを備えている。また、Logstorageを導入したその日からすぐにログを運用することも可能だ。

Logstorageの開発を担当する、インフォサイエンス プロダクト事業部 製品開発統括マネージャーの児玉昭平氏は「特定のシステムのログだけを見るのではなく、全てのシステムからログを吸い上げて企業全体で見てみると、また違った見え方が出てきます」と説明する。

2つ目の特徴は、ログのデータを圧縮し、効率良く保管できることだ。通信や金融など特定の業界ではログを一定期間保存することを求めている。単純にデータベースに保存するだけではとめどなく容量が増加するところを、Logstorageは独自に開発したログ圧縮機能によって効率的に保存できるようにした。また、保存したログがうっかり削除されたり、攻撃者によって改ざんされたりするリスクに対処するため、ログを安全に保管する仕組みも備えている。

「ログをためておくだけでもストレージのコストはかかります。そこをぐっと圧縮することで、コストを抑えつつ、セキュリティ対策を強化できます。また、ログのローテーションも自動化できるので、その部分でも運用の効率化、コスト削減につながります」(堀江氏)

3つ目の特徴は、多くの企業が悩む「ログの活用」を実現できることだ。

Logstorageでは、複数の異なるシステムからログを収集し、横断的に分析できる。例えば、「特定のユーザーがどのPCを起動してどのファイルサーバにアクセスし、どのように操作した後に、どんなWebサイトと通信したのか」という流れを追い、「どんな経路で侵入されたか」「どのシステムが攻撃の対象となったのか」を把握できる。

「一般にログ管理はシステムごとに行われており、『このログはあのシステムの管理者に聞かないと分からない』ということになりがちで、必要なログを収集するための調整だけでも多くの時間がかかってしまいます。しかし、セキュリティ対策において時間はコストと同じです。Logstorageを用いれば、統合管理したログを横串で見ることができ、圧倒的に短い時間で状況を把握できます」(堀江氏)

これは、被害を最小限に抑える上でも重要なポイントだ。一般にサイバー攻撃者は、情報を盗み出してすぐにダークマーケットで売買することはあまりなく、発覚するのはしばらく時間がたってからだ。「企業システム全体のログを統合的に管理、監視し、機密情報にアクセスされたり、情報を持ち出されたりといった状況をすぐに把握することで、悪用される前にきちんと調査し、犯人特定に結び付けることにも活用できます」(安達氏)

それも、外部からの不正アクセスによるインシデントだけでなく、オンプレミスやクラウドサービスの設定ミスに起因する問題も把握可能だ。

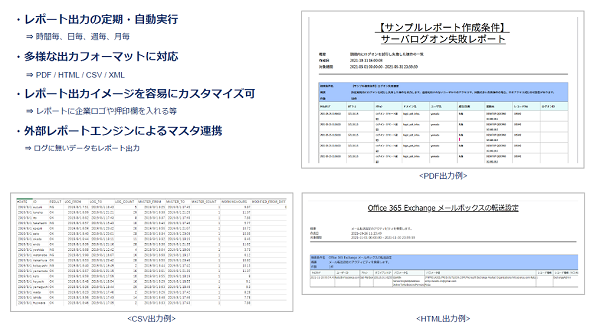

さらに複数のログを横串で検索し、異常な兆候があればアラートを送ったり、解析した内容をレポートとして出力したりすることも可能だ。PCI DSS(Payment Card Industry Data Security Standard)など標準的なセキュリティガイドラインの中には、ログを監査し、日次でレポートを出力することを求めているものもあるが、Logstorageのレポートをそのまま活用できる。

国内での豊富な実績、SIEM製品との連携で運用の自走に成功したケースも

インフォサイエンスでは、2001年からLogstorageの開発を続けてきた。

「Logstorageは開発、販売、保守を全て国内で行ってきた純国産製品です。日本企業からのさまざまな要望や改修依頼を受け止め、サポートも含めて十全に対応してきました」(安達氏)

ログの圧縮機能をはじめ、日本語で出力されるログへの対応や国産製品も含めた幅広いソフトウェアや機器への対応といった特徴はこうして積み重ねられてきたもので、それが4400社以上という導入実績につながっている。

さらに、一元管理したログの活用をさらに加速するSIEM(Security Information and Event Management)製品「Logstorage-X/SIEM」も開発、提供している。

海外ベンダー製の高価なSIEM製品を導入したものの運用し切れず、コストがかさむだけという状態に陥っていたある金融機関では、Logstorageを導入してログの一括管理を実現するとともに、リアルタイムでの相関分析が必要な一部のログだけをLogstorage-X/SIEMに転送し、解析する仕組みに移行した。アラートを元に、Logstorageにためたログに対してフォレンジック調査をする仕組みまで自動化した結果、それまで外部のSOC(Security Operation Center)サービスに委託していた運用も自社でできるようになり、コストを大幅に削減した。

「セキュリティへの関心が高まる中、ログ管理の本質を理解することなくSIEMという言葉だけが先行している側面もあります。そのSIEMで何をしたいのかというポリシーをLogstorageとLogstorage-X/SIEMに落とし込むことで、社内の情報システム部門だけで運用できる体制を実現できます」(堀江氏)

インフォサイエンスでは「今後も国産製品として、お客さまの声を聞きながら、今のニーズに合った機能を追加、ブラッシュアップしていきます」(児玉氏)という。

ログは設定さえすれば、どんどんたまっていく。「それを生かすも殺すも、ログの重要性をどれだけ認知しているかによるでしょう。ログには無限の情報が含まれています。その重要性を認識し、管理し、活用することで、ログの付加価値はどんどん高まりますし、逆に管理しなければ、インシデント発生時の対応が遅れ、マイナスが発生してくるでしょう」(堀江氏)

連日のようにサイバー攻撃による被害が報じられている中、エンドポイントやネットワークでのセキュリティ対策も重要だ。だが安達氏は「それでも新たな攻撃はあり得ます。そういった部分をカバーする最後の砦(とりで)として、ログ管理を捉えることが重要でしょう」と呼び掛けた。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:インフォサイエンス株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2022年6月19日

インフォサイエンスの安達賢一郎氏

インフォサイエンスの安達賢一郎氏 インフォサイエンスの堀江翼氏

インフォサイエンスの堀江翼氏

インフォサイエンスの児玉昭平氏

インフォサイエンスの児玉昭平氏