トレンドマイクロ、サンドボックス活用の解析アプライアンス:他製品と連携し「点」ではなく「線」での分析を支援

トレンドマイクロは6月27日、仮想OS環境上で疑わしいファイルを実行し、マルウェアかどうかを解析するアプライアンス製品「Deep Discovery Advisor」を発表した。

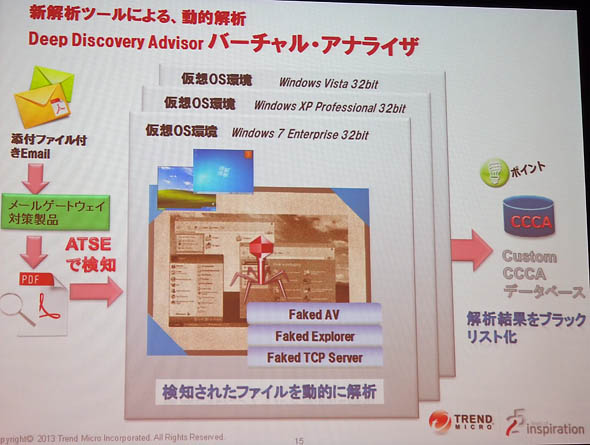

トレンドマイクロは6月27日、仮想OS環境上で疑わしいファイルを実行し、マルウェアかどうかを解析するアプライアンス製品「Deep Discovery Advisor」を発表した。同社のセキュリティ製品で検知した疑わしいファイルを仮想環境上で実行し、挙動を詳しく分析して標的型攻撃を検出し、迅速な遮断やその後の対応につなげるという。

Deep Discovery Advisorは、同社のメールゲートウェイ製品「InterScan Messaging Security Virtual Appliance」やWebゲートウェイ製品「InterScan Web Security Virtual Appliance」、ネットワークトラフィック監視製品の「Deep Discovery Inspector」などと連携して動作する。これらセキュリティ製品が検出した「疑わしいファイル」を受け取り、サンドボックス上で実際に動作させてマルウェアかどうかを判断する。その結果は各製品にフィードバックされ、適宜メールや接続をブロックする仕組みだ。

「従来のウイルス対策は、白か黒かのパターンマッチングが中心だった。しかし、最近の標的型攻撃は、『黒とは言い切れないが怪しい』というものが多い」と同社エンタープライズマーケティング部 部長代行 大田原忠雄氏は述べ、Deep Discovery Advisorは、その脅威の特定を支援するものだと説明した。

解析結果は同時に、Deep Discovery Advisor内の「Custom CCCA データベース」に蓄積される。悪意あるファイルが通信を試みるC&CサーバのIPアドレスやURLなどをブラックリスト化し、エンドポイント保護製品の「ウイルスバスターコーポレートエディション」をはじめ同社製品群にフィードすることで、不正な通信をブロックし、連鎖的なマルウェアのダウンロードを防止する。

Deep Discovery Advisorはまた、不審なファイルの解析結果や不正な通信先、ログなどのつながりを可視化し、分かりやすく表示する「スレットコネクト」機能も備えている。脅威を「点」ではなく「線」としてとらえることで、全体像の把握を支援し、「駆除したつもりが、実は他の端末も感染していた」といった事態を防ぐという。相関性の洗い出しを支援し、根本的な対策につなげるための、専門家によるサポートサービスも併せて提供していく。

「通信的特徴」「相関性」への着目を

標的型攻撃の手法はますます多様化、高度化している。トレンドマイクロ セキュリティエバンジェリストの染谷征良氏によると、2010年10月以降発生した標的型攻撃「Taidoor」では、検体30件、通信先のC&Cサーバは29件確認された。別の標的型攻撃「IXESHE」でも、検体サンプルは30件、確認できたC&Cサーバは45件に上っており、中には標的のシステム内部の端末をC&Cサーバ化しているケースも見つかったという。

「そのつど新しい不正プログラムが作られ、標的型攻撃に使われている。C&Cサーバも、そのつど新たに設置されるものもあれば、使い回されているものもある」(染谷氏)。つまり、標的型攻撃に使われるマルウェア(ツール)だけに着目していては、攻撃の全体像は把握できない。共通する通信的特徴などを見極めていくことが重要になるという。

「攻撃手法やツールに着目した対策は大前提だが、C&Cサーバという攻撃基盤と通信の特徴に応じたアプローチが標的型攻撃対策の鍵となる。さらには、攻撃手法やツールと攻撃基盤、通信の特徴の相関性を見る対策が重要になる」(染谷氏)。Deep Discovery Advisorはその対策を支援するものになるという。

Deep Discovery Advisorの価格はハードウェア3年保守付きで1418万円からで、8月26日から受注を開始する。またDeep Discovery Advisorと連携させるため、InterScan Messaging Security Virtual Applianceをはじめ各製品を順次アップデートしていく。

Copyright © ITmedia, Inc. All Rights Reserved.