絶対に負けられない戦いで負けない人材を育成するさまざまな取り組み:セキュリティ・アディッショナルタイム(3)(1/2 ページ)

アスリートの育成には、トップレベルの選手の育成と裾野の拡大の両方が必要だ。セキュリティ人材の育成にも同じことが言えるだろう。今、国内では人材育成を目的に、それぞれの問題意識に沿った特色を持つさまざまな取り組みが進んでいる。

アスリート育成、重視すべきはトップか裾野か

2020年の東京五輪開催に向けて、さまざまなスポーツで選手の強化が始まっている。選手の育成に関しては、主に二つの方向性があるだろう。一つは優れた素質を持った人材を発掘、選抜し、少数精鋭で世界で戦えるトップアスリートを育てていく方向。もう一つは、広く競技人口を拡大し、競技に親しみを持ってもらいながら裾野を広げていく方向。育成にかけられる予算は限られてはいるが、どちらも大切だ。

同じことが、とかく不足が叫ばれる「セキュリティ人材」についても言えるのではないか。セキュリティ人材と言ったときに具体的にどんな人物像を描くかは人によってまちまちだが、世界に互するスキルを備えた「トップガン」の育成を進めると同時に、セキュリティ技術についての理解を広げ、裾野を拡大していく。そうして広がった裾野から次のトップガンになり得る人材が生まれると同時に、その人材を生かす素地が広がってくるのではないだろうか。

そんな人材育成のきっかけの一つとして、Capture The Flag(CTF)のような競技会がある。そのCTFにさまざまなバリエーションが生まれつつあるようだ。

世界と戦える人材を発掘する「SECCON」

日本国内におけるトップガン育成を目的とした取り組みとしては、やはり「SECCON」が挙げられるだろう。2015年2月に開催された決勝戦には、日本国内の予選を勝ち抜いたチームだけでなく、米国や中国、韓国、台湾など海外からもトップクラスのチームが参戦し、2日間に渡って戦いを繰り広げた。

SECCONは、世界で通用する情報セキュリティ人材の発掘・育成を目的に、知識や技能を含めたセキュリティの総合力を競うコンテストだ。学生向けの「SECCON CTF」に、社会人も参加可能な「CTFチャレンジジャパン」を統合し、2013年から開催されてきた。並行して、バイナリコードを読み解く目を養う「バイナリかるた」やアセンブラコードへの理解を深める「アセンブラ短歌」といった、楽しみながら知識を競う競技も生み出している。

2月のSECCON 2014決勝戦は、優勝者に、先日米国で開催された「DEFCON CTF」の参加権が与えられることから、世界各国の強豪チームが参加。DEFCON CTFでも知られるチーム「PPP」など海外から11チームが参加し、攻防戦形式でハイレベルな争いを繰り広げた。結果は、韓国から参戦した「TOEFL Beginner」が1位、台湾の「HITCON」が2位、続いてPPPという順位で、日本勢は残念ながら上位に食い込めなかった。だがSECCON副実行委員長の寺島崇幸氏は、「国内だけでなく、海外の強豪チームと手合わせすることにより、自分たちの実力がどのくらいかが分かる」と、その意義を語った。

またSECCON実行委員の一人である佐々木良一教授は「攻撃は世界中からやってくる。従って、こうした攻撃から守るには世界に通用する人材が必要だ。CTFを通じて手を動かし、競い合うことによって、トップガンになり得る人材の発掘につなげられれば」と述べている。

日本ならではの、文字通り「目を見張る」テクノロジが活用されていることもポイントだ。

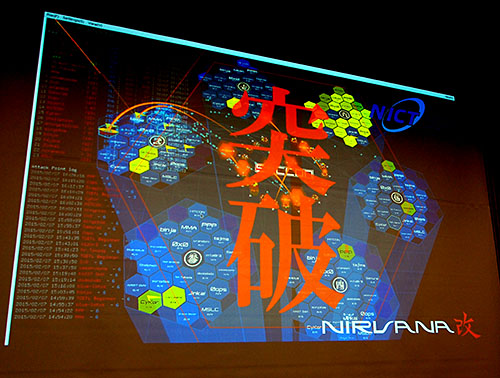

CTFというものは、はた目には参加者がPCに向かっているだけのように見え、競技の状況が分かりにくい。そこでSECCONでは、情報通信研究機構(NICT)が開発を進めているセキュリティ分析プラットフォーム「NIRVANA改」にSECCON用カスタマイズを加えて競技状況をビジュアライズし、各チームの状況が一目で分かるような工夫を凝らしている。

NIRVANA改は、もともとは標的型攻撃対策のために開発された、サイバー攻撃の統合解析プラットフォームだ。この機能によって「どのチームがExploitを投げたか」「どんなふうにツールを自動化してチームサーバーを守っているか」といった具合にCTFの競技状況が手に取るように分かる。それも、クールなビジュアル効果が施されているため、HITCONなど複数の海外チームからも「可視化ツールが非常に印象的だった、他のCTFでも採用されてほしい」と好評だった。

SECCON決勝戦には山口俊一情報通信技術(IT)政策担当大臣も視察に訪れ、2020年の東京五輪開催やIoTの普及といった動きを背景に「これまで以上にサイバーセキュリティは重要になる。こうした分野に詳しい人材は、のどから手が出るほど欲しい」と述べ、今後の活躍に大きな期待を寄せた。

なお今年度の「SECCON 2015」は、実際にゲームのセキュリティ診断を行い、その概要と対応策をプレゼンテーションする「SECCON 2015 横浜大会 CEDEC CHALLENGE」を皮切りに、続々と予選が行われる予定だ。

動き回ってお腹が空くCTF? 京都すばる高校が初の取り組み

このように世界のトップレベルを目指す戦いが繰り広げられる一方で、大半の人々にとってCTFは「何だか難しそう」「一体どうやって問題を解いているの? 自分には無理」と思われがちだ。ましてや一般の高校生にとっては高いハードルとなる。そこで、CTFという形式を取りつつ、情報セキュリティに対する理解を深めることを目的とした「入門編CTF」と言える取り組みも行われている。

京都府立京都すばる高校は2015年7月14日、情報科学科の2年生75名を対象としたCTFを実施した。京都府警サイバー犯罪対策課やラックの協力を得て実施したものだが、CTFのことを知っている人ほど「こんなCTFってあり?」と思わせるユニークな大会となった。

京都すばる高校は情報教育に力を入れている。生徒に一台ずつPCを配布し、情報科学科では1年生と2年生でC言語を、3年生はJavaを学習するなどプログラミング教育を実施しており、ITへのアレルギーはない。とはいえ、学生の多くは「PCよりもむしろスマートフォンに親しみを持っている世代」でもある。

今回のCTFは、「こうした学生が、情報セキュリティやコンピューターの動きについての理解を深めることを目的にしたもの」と、問題を作成したラックの谷口隼祐氏は述べた。メールに使われるエンコードやCookieを用いたWebのセッション管理の仕組みなど、難しい用語は分からなくとも、日頃から接している仕組みを材料にした問題を用意。時には手だけでなく体全体を動かし、楽しみながらコンピューターやセキュリティの仕組みを学習した。

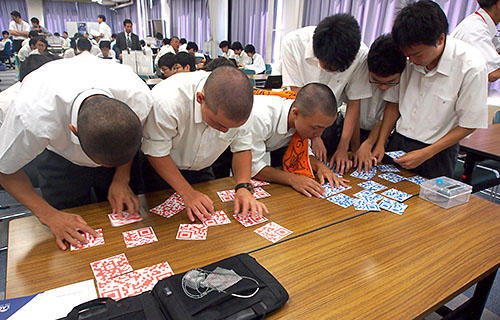

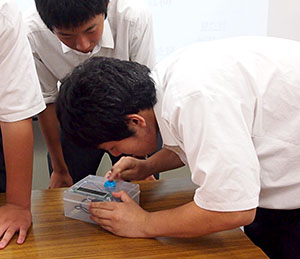

例えば携帯電話でよく使われる「QRコード」は、文字列を符号化したものであり、ぐちゃぐちゃに見える図形には一定のルールがある。それを理解してもらうため、QRコードを4分割し、ダミーのピースも交えたパズルを解いて解読する問題や、文字化けを通じてUTF-8などエンコードの仕組みを理解する設問を用意した。また、画像に埋め込まれたGPS情報を読み取る問題を通じて、デジタルカメラで普通に撮影した映像に、プライバシーにつながるさまざまな情報が含まれることの理解も促した。

cygwinのコマンドを活用し、「コンピューターによって自動化することで、ラクに、しかも正確に作業ができる」という事実を理解する問題があった一方で、ボーナス問題として、ボタン連打で得点を挙げられる問題も用意。また、初歩のソーシャルエンジニアリングとして、人を訪ね歩いてキーワードを聞き出さなければならない場面もあり、部活の朝練後に参加していた生徒が「動き回ってお腹が空いた」と笑顔を見せるほど盛り上がった。

さらに、事前学習で紹介したWiresharkでpcapファイルを解析したり、ディレクトリトラバーサルやSQLインジェクションと言ったWebアプリケーションの脆弱(ぜいじゃく)性を応用したりするなど、一般的なCTFにも登場する問題も用意された。「攻撃手法を学生に教えるのはどうかという意見もあるかもしれないが、攻撃手法を知らなければ守ることはできない。そのためにこうした問題を盛り込んだ」(谷口氏)

CTFという形式にほとんどなじみのなかった生徒たちだが、中には驚くほどスムーズに問題を理解し、得点を重ねる生徒もいた。「普段は、自分の趣味で取っている写真を効率的に整理するためにプログラムを作ったりしている」というこの生徒は、CTFを通じて「ファイルの偽造が思ったよりも簡単に行えることが分かり、こんなところまで気を付ける必要があるのだということを初めて認識した。実際にやってみて、不正アクセスのリスクがいろいろなところにあることを理解できた」と述べている。

おそらくこのCTFに参加した生徒全員が必ずしもセキュリティの専門家になるわけではないだろう。だが、情報科学科学科長の青山三枝子教諭は、「今回学んだ知識を、プログラミングやITといった分野で、それぞれ何らかの形で生かしていってほしい」と述べ、今後のステップアップに期待を寄せた。

Copyright © ITmedia, Inc. All Rights Reserved.