“クラウド世代”の学生たちが直面した「実物のセキュリティ」――触れて分かった苦労と楽しさ:セキュリティ・ミニキャンプ in 沖縄 2016レポート(2/2 ページ)

2016年12月16日から18日にかけて開催された「セキュリティ・ミニキャンプ in 沖縄 2016」。後半は、17、18日に行われた専門講座の模様をレポートする。

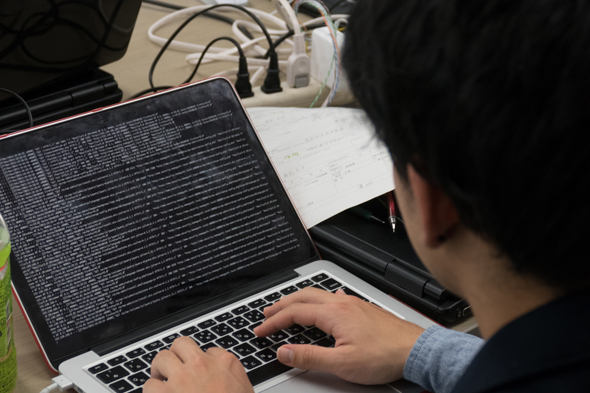

疲労と満腹感に負けずログ解析に励む参加者たち

全国大会もそうだが、セキュリティ・キャンプの夜は長い。夕食後には、川口洋氏による「ログ解析実践」が行われた。

この実習は、自社が管理しているWebサーバで複数回にわたって「アクセスできない」「ショップで注文できない」といったトラブルが発生したという想定の下、チームで協力し、各種のログを元に原因を調査するという内容だ。障害の原因は内部に起因するのか、それとも外部の不正アクセスによるものか、不正アクセスだとすればどんな手法で侵入されたのか、原因を切り分けて追跡するスキルを身に付けてもらうことが狙いだ。

ただし、「ログ」と一口に言っても、ECサイトが稼働しているWebサーバならば、アクセスログやエラーログ、secureログやmessageログなど、多種多様なログが記録される。参加者らはこれら複数のログを行ったり来たりしながら、grepやlessコマンドを活用して障害発生前後のログの内容を確認し、互いの画面を見比べたり、ノートに記入したりしながら演習を進めていった。

現実の世界では、たとえログを出力する設定にしていても、侵入に成功した攻撃者が証拠隠滅のためにそれを消去してしまうこともある。川口氏はこうした状況を再現しつつ、インシデント発生前後に欠落したログがあれば、他のログにも欠落やヒントがないかを確認し、疑わしいコマンドを実行したユーザー名を探し出し、そのアカウントの作成時期を確認し、当該時刻のWebサーバのアクセスログを再びチェックする……という具合に、複数のログを丹念に見ていくことが原因追及につながると説明した。

ただでさえ、ログの解析は集中力とカンを要する作業だ。遅い時間まで実習に取り組んだ参加者には疲れも見えたが、実際のインシデントは往々にして、夜中や週末のように「なぜこのタイミングで……」と言いたくなるときに起こる。川口氏は「トラブルが起きたときにあちこちのログを見て読み解く技能は、セキュリティに限らずどんなエンジニアにとっても必須の能力」と述べ、ぜひこのスキルを磨いていってほしいと述べた。

ガチガチにすればOKではない、サーバを守る技術を実践

専門講座2日目(2016年12月18日)の午前中には、サーバ管理者の立場になってサーバの堅牢化に取り組み、不正アクセスからサーバを守る「セキュリティ対策演習」が行われた。講師を務めたレキサス Appli&Webチーム ミドルウェアエンジニアの又吉伸穂氏は、初心者を対象にしたハードニング競技「Mini Hardening」の運営メンバーでもある。演習を通じて参加者らは、沖縄で定期的に開催されているHardening Projectのエッセンス「守る技術」に取り組んだ。

今回は、「社内の別の担当者がWeb上の情報などを頼りに適当に構築したLAMPシステムを守る」というシナリオだ。参加者らは、検索エンジンでIPAの文書やコマンド、MySQLやWordPress、ftpdの設定などについて調べながら、堅牢化に取り組んだ。

この演習では、Hardening Project同様、WebやFTPといったサーバ上で動作しているサービスの可用性も求められる。演習中には、「このページにSQLインジェクションがあるよ」「どうやって直す?」「うーん、サーバ止めちゃうのが一番だけど……」といった会話も漏れ聞こえ、単に「ガチガチにすればいい」というのではない、現実に即した対策を模索していたようだ。

競技終了後には、各チームがどのような対策を実施したか、簡単にプレゼンテーションを行った。多くのチームは、パスワードの変更などの作業は済ませたものの、その後講師側が仕掛けたリスト型攻撃やDDoS攻撃、サーバ運用には不必要なphpMyAdminを狙った攻撃などへの対応に追われたようだ。中には、パーミッション変更を試みたが、ミスして管理画面にアクセスできなくなる、といった「管理者あるある」的な落とし穴を経験したチームもあった。

クラウドサービスの普及によって、コンソールでボタンを押すだけで仮想マシンを構築できる時代になりつつある。そのため「普段は仮想マシンを作って壊して……という程度で、詳しい設定法やパラメータを知らなかったので戸惑った」と率直に漏らした参加者がいた。同時に「ただ本を読んで勉強するよりも楽しくて、なぜこういう設定が必要なのかも身に付いた」「将来はインフラ関連の仕事をしたいという思いが一層強くなった」と心強い感想を述べた参加者もあった。

サービスやツールを活用して効率的なマルウェア解析を

最後の講義は「マルウェア動的解析」。以前は沖縄県警でハイテク犯罪解析官を務めていたというユニークな経歴を持つ沖縄工業高等専門学校 メディア情報工学科教授の伊波靖氏が、ランサムウェアをはじめとするマルウェアの動作画面を示しつつ、「アンチウイルスは次々に出てくるマルウェアを解析して特徴点を拾い、対策を行っている。しかしこれだけたくさん出てくると、何らかの形で解析を自動化しないとつらい」と、効率的な解析の必要性を述べた。

マルウェア解析と一口に言っても、幾つかの方法がある。具体的には、VirusTotalなどのサイトを活用してファイルを調べる「表層解析」、仮想環境で実際に動かしてどのような動きをするかを見る「動的解析」、逆アセンブルツールなどを用いてソースコードを解析する「静的解析」の3つだ。

実習で参加者たちは、伊波氏の研究室でマルウェア研究に携わる学生が作成した疑似トロイの木馬を対象に、表層解析と、Cockoo Sandboxを用いた動的解析に取り組んだ……が、残念ながら時間切れ。伊波氏は、仮想環境特有の情報を検出して検出を回避するEvasiveマルウェアも存在することにも言及し、今後の学習につなげてほしいとした。

丸二日間、会場となった国際協力機構(JICA)沖縄国際センターに缶詰になった参加者たち。「沖縄に来た実感があまりない」と苦笑いしつつも、チームで協力して進めた演習を楽しんだようだ。中には、中学生向けにIT、特に「Linuxとbashに触れてほしい」という熱意を持って高専祭でCTFを企画・実施した学生も参加しており、「今回の演習で大いに刺激を受けた。自分たちのCTFももっとビジュアライズして、楽しんで興味を持ってもらえるようにしたい」と述べていた。

こうした演習の様子を紹介すると、「自分には難しくてとても無理」とハードルの高さを感じる学生がいるかもしれない。しかしある参加者は、「数年前に北海道のミニキャンプに参加したが、そのときは手も足も出なかった。だけど今回はかなり奥深くまで勉強することができ、自分がスキルアップしていることを実感できた」と語り、さらに「全国大会への参加も視野に入れて勉強していきたい」と語っていた。全国大会同様、ミニキャンプも通過点だ。臆することなく、学生にしかないこのチャンスをぜひ生かしてほしい。

Copyright © ITmedia, Inc. All Rights Reserved.