情報危機管理コンテストで考える――人材は育てるもの? それとも育つもの?:セキュリティ・アディッショナルタイム(17)(1/3 ページ)

さまざまなセキュリティインシデントに対応する能力をコンテスト形式で鍛える「第12回情報危機管理コンテスト」の決勝戦が、2017年5月25〜27日に和歌山県田辺市で開催された。競技シナリオにもない脆弱(ぜいじゃく)性を見つけたチームあり、意識的に初参加者を加えたチームあり、これまでのコンテストの枠を超えた戦いが繰り広げられた。

さまざまなセキュリティインシデントの経験を経て、事故前提型の対策が提唱されるようになり、いざというときに備えたプロセスや体制作りに取り組む組織が増えてきた。だが往々にしてセキュリティインシデントというものは、事前の想定範囲内には収まらず、「過去問」通りに解こうとしても、うまくいかないことの方が多い。それでも、過去問を解こうとして身に付けた知識や考え方、ものの見方は、これから未知の問題に取り組む際に役立つはずだ。

ならば、プレッシャーがかかるものの、安心して失敗できる環境でさまざまなインシデントに対応する経験を積み、未知の問題に直面してもパニックに陥ることなく取り組むメンタルと技術的なスキル、チーム内外にまたがるコミュニケーション手法を若い技術者に学んでもらおう――こうした狙いの下、情報セキュリティ人材の育成を目指す「第12回情報危機管理コンテスト」の決勝戦が、2017年5月25日から27日にかけて和歌山県田辺市で開催された。

「サイバー犯罪に関する白浜シンポジウム」との併催で行われるこのコンテストは、2017年で12回目を迎える。参加チームは年々増加し、今回は、学生有志が2〜4人1組で構成する26チームが参加した。企業へのコンサルタント役としてセキュリティ面でのアドバイスを行う一次予選、オンラインで実施する二次予選を通過した5チームが、半日にわたる本戦に挑んだ。

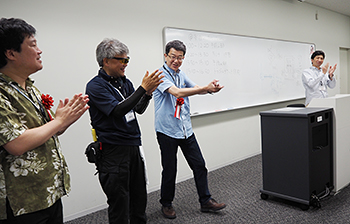

「年々、全体のレベルが向上している」と、審査委員の高倉弘喜氏(国立情報学研究所)が評価した通り、各チームとも持てるスキルをフル動員し、電話やメールで問い合わせに対応しながら「Webページが表示されない」「機密情報がWebに書き込まれている」といったインシデントに対処した。審査の結果、全員10代の学生、しかも初出場の木更津工業高等専門学校のチーム「Yone-labo」が経済産業大臣賞を受賞。技術を継承しながら第1回から参加し続けてきた常連校、関西大学の「KobaIPS」が文部科学大臣賞を受賞した。

Yone-laboのメンバーに自ら経済産業大臣賞を手渡した世耕弘成経済産業大臣は、祝辞の中で、わが国のセキュリティにおいて「情報共有」「セキュリティ技術の開発と実装」「人材育成」の3つが課題になっていると指摘。その上で「情報危機管理コンテストは実践的対応力の育成を目指すものであり、ここでの経験を生かして我が国の情報セキュリティの屋台骨として活躍する人材になってほしい。また、ここに参加している周囲の人々はぜひそうした人材を評価し、処遇してほしい」と述べた。

予選結果にも現れた参加校のレベルアップ

情報危機管理コンテストの決勝戦は、一次予選、二次予選をくぐり抜けた5チームで戦う。サイバーセキュリティへの関心とともにコンテストの知名度が高まってきたこともあって、事前に「過去問」を研究し、さらには勉強会や合宿で実戦形式の練習に取り組むなど、対策に力を注いだチームもあった。

一次予選は、スマートフォン向けアプリやWeb上で配車を依頼できるサービスを提供している企業からの相談に対し、セキュリティコンサルタントの立場に立ってアドバイスを行うという内容だった。相談内容は「誤った配車リクエストが届き、依頼された場所に行っても乗客がいないという事例が相次いでいる。アカウントの漏えいやデータの改ざんが起こっているのではないか」というもの。

和歌山大学の吉廣卓哉氏によると、この課題の狙いの1つは、配車サービス「Uber」のようなWebサービスの浸透を踏まえ、新しい場面に遭遇した際の対応力を測ることだ。「今やサーバ管理といっても、データセンターだけでなく、さまざまなセンサーやIoTデバイス、スマートフォンなども範囲に含まれてくる。新しいWebサービスを展開する中で、システムのどこがまずいのか、どこから侵入されたかを発見できる能力が必要だ。そのために求められる知識は、アプリケーションの脆弱(ぜいじゃく)性や実装からビジネスの仕組みに至るまでと、格段に広がっている」(吉廣氏)

吉廣氏は「2016年の一次予選で、多くの可能性を列挙したチームが通過したことを踏まえてか、各チームとも、さまざまな角度から多くの原因を列挙してきた。その意味では各チームの意気込みが見え、レベルは高くなっている」と述べた。一方で、「いろいろな可能性やシナリオを挙げるのはよいが、根拠をどのように考え、どのように優先順位を付けるのか、その判断力が問われてくる」と指摘し、知識の列挙から一段進んだ取り組みを求めたいと述べている。

この一次予選を通過した12チームが、ブルートフォース攻撃などへのインシデント対応を測るオンラインでの二次予選に参加。その結果、勝ち抜いた5チームは、岡山大学大学院の「セキュリティ讃歌」、関西大学の「KobaIPS」、木更津工業高等専門学校の「Yone-labo」、東京大学の「eeic2017」、早稲田大学大学院の「m1z0r3_NSL」という顔ぶれになった。うちYone-laboとeeic2017は初出場だ。

実経験を基に作成された問題に取り組み、「ハマる」ポイントを経験

決勝戦で各チームは、ユーザー企業からシステム管理を委託されている情報システム企業の担当者として、ほぼ半日にわたる競技時間中に相次いで発生するセキュリティインシデントに対処する。Capture The Flag(CTF)とは異なり、守る立場でシステムを安定的に運用し続ける能力が問われる。

決勝戦の内容は学生にはやや荷が重いかもしれない。顧客企業のIT担当者や社員、さらには顧客企業の顧客からの電話やメールによる問い合わせに適切に対応し、社会通念上適切なプロセスに沿って、顧客側に分かりやすく説明し、了解を得た上で作業することも求められる。たとえ技術的に正しい方法であっても独断専行で設定を変更してはいけない。障害対応と原因究明、顧客対応をバランスよく進められるかも評価ポイントの1つだ。

会場は、和歌山県立情報交流センター「Big-U」(田辺市)の一室だ。競技前日、くじを引いた順に席を選び、チーム内の役割分担に従ってどのように陣取るかを決めるところから競技は始まる。マネジメント方法によって一列に並んだり、4人が背中合わせに座ったり……。最初は電話の音が鳴るとビクッとする参加者もあったが、熱が入ってくるにつれ、Slackで黙々と情報を共有するチームあり、皆に画面が見えるように床に座りこんで操作するチームあり、予想通りにいかず頭を抱えるチームあり、山を越えて「よっしゃ!」とハイタッチを交わすチームあり、のびのびと競技に取り組んだ。

さて、一口にサイバー攻撃といってもさまざまな手法があり、原因や影響範囲は異なる。時には複数のレイヤーにまたがる問題が組み合わさって、思いもよらぬ経路で情報が流出したり、いったん対応したと思っても繰り返し同じ症状が発生したりする。コンテストではそんな現実を再現し、学生たちの多面的な障害分析能力を試していった。

危機管理コンテストの発案者で、競技運営に当たる和歌山大学の川橋裕(泉裕)氏によると、今回のテーマは、「個人のリソースをターゲットにしたインフラに対する攻撃」だ。その一例が、DNSやDHCPといったインターネットのインフラを偽装してユーザーを偽のサイトに誘導するというインシデントだ。各チームは、ログやネットワーク設定を確認しながら問題を特定し、あるべき姿に戻していくという地道な作業に取り組んだ。

イルカ漁やクジラ漁に関わりの深い和歌山県という土地柄(?)か、和歌山大学が実際に受けたDDoS攻撃の経験を反映した問題も用意された。DDoS攻撃を直接受けるのではなく、自サイトのコンテンツ参照先がDDoS攻撃を受けて二次的な被害を受けたという想定で、問題の切り分けとサービス継続のための判断力を測った。

コンテストは、チームが競い合う形式ではあるが、教育も大きな目的の1つになっている。各チームのハマり具合を見ながら時折ヒントを出していた川橋氏は、「現場を経験し、時に失敗することで、うまい使い方や直し方を積み上げていくことができる。そこでコンテストでは安心して失敗できる環境を用意し、ハマるポイントを教えていくことで、効率よく学んでほしいと考えている。今回の問題も、自分たちの経験を門外不出にするのではなく、糧として提供したもの。ぜひこの経験や考え方を持ち帰り、周囲にも伝えてほしい」と述べている。

Copyright © ITmedia, Inc. All Rights Reserved.