プロセッサの脆弱性問題、Azureは対策済み、オンプレミスの対応策は?――Windows関連のまとめ:Microsoft Azure最新機能フォローアップ(46)(1/2 ページ)

2018年の年明け早々、「Meltdown」や「Spectre」と呼ばれるプロセッサの脆弱性問題が公表され、IT業界全体でゼロデイ攻撃のリスクが高まっています。Microsoft AzureおよびMicrosoftのその他のクラウドサービスは、2018年1月4日時点で既に対策が完了しているとのことです。

IT業界全体に及ぶプロセッサの脆弱性問題

2018年の年明け早々、大部分のシステムに影響するプロセッサハードウェアに存在する脆弱(ぜいじゃく)性が公表されました。当初、ほとんどはIntel製のプロセッサに存在する脆弱性であり、その影響はWindows、Linux、Android、Chrome、iOS、macOSと広範囲に及ぶと伝えられました。その後、AMDやArm製プロセッサの一部にも同様の脆弱性が存在することが明らかになっています。

- Intel、プロセッサ脆弱性はAMDやArmにもあり、対策で協力中と説明(ITmedia NEWS)

業界全体に影響するというこのプロセッサの脆弱性がどのようなものであるか、その詳細についてはここでは説明しませんが、Microsoft AzureおよびWindowsにおける対策状況について、現時点で入手できる情報をまとめます。状況や公開情報は刻々とアップデートされていますので、できるだけオリジナルの情報源で最新情報をチェックしてください。

Microsoftは、このプロセッサ脆弱性のリスクを軽減するセキュリティ更新を含む累積的な更新プログラムを、サポート期間中のWindows 10、Windows Server 2016、Windows Server バージョン1709向けに、セキュリティのみの品質更新プログラムまたはセキュリティマンスリー品質ロールアップをWindows 7 Service Pack1(SP1)、Windows 8.1、Windows Server 2008 R2、Windows Server 2012 R2向けに、Windows Update/Microsoft Update Catalogを通じて提供しました。

- ADV180002 | Guidance to mitigate speculative execution side-channel vulnerabilitiesセキュリティアドバイザリ[英語](Microsoft セキュリティ TechCenter)

Azureでは、PaaS(Platform as a Service)およびIaaS(Infrastructure as a Service)で稼働するWindows Server仮想マシンを保護するために、プラットフォームおよびハイパーバイザーのレベルでこの脆弱性に対策済みです。また、Office 365など、Microsoftの他のクラウドサービスについても既に軽減策が講じられており、さらに保護を強化するための努力が続けられているとのことです。

- CPUの脆弱性からAzureのお客様を保護するために(Japan Azure Technical Support Engineers' Blog)

- Microsoft Cloud Protections Against Speculative Execution Side-Channel Vulnerabilities[英語](Microsoft Support)

この脆弱性問題とは関係なく(公表されていないだけで関係していたのかもしれませんが)、Azureでは2018年1月9日からAzureプラットフォームの計画メンテナンスが予定されていました。当初、1月8日まではセルフサービスによるメンテナンス期間とされてきました。セルフサービス期間には、都合の良い時間に仮想マシンを手動で再起動して、メンテナンスを完了することが可能でした。

今回の問題を受けて、1月4日に急きょメンテナンス期間を終了し、強制的な再起動が実施されました。Azure仮想マシンを適切に展開している場合は、可用性に影響することはありませんでしたが、シングルインスタンスで実行している場合はダウンタイムが発生しました。年明けにセルフメンテナンスを計画していたユーザーにとっては、事実上、強制再起動を受け入れるしかなかったと思います。

- [重要:2018/1/4更新][告知]2018年1月2日よりAzure IaaS仮想マシンのメンテナンス期間が開始します(Japan Azure Technical Support Engineers' Blog)

前倒しされた今回の計画メンテナンスは、もともと2017年11月に実施予定だったものです。もともとのアナウンス通りであれば、今回のメンテナンスによって、AzureプラットフォームのホストOSのWindows Server 2016のアップデートと、ハードウェアのファームウェアアップデートが完了したということになります。

- [アーカイブ]古い情報を含みます - [告知]再起動を伴う仮想マシンメンテナンスのご案内 ※更新2017/10/30(Japan Azure Technical Support Engineers' Blog)

Azure仮想マシンのゲストに関しては、OS更新以外に特別な対応は現状不要

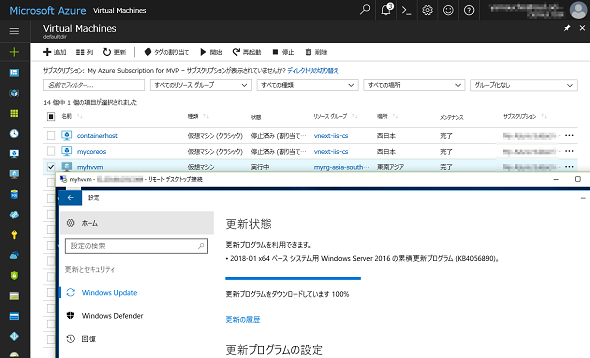

IaaSで稼働中のWindows ServerベースのAzure仮想マシンについては、ゲストOSでWindows Updateを実行して、最新状態に維持しておけば良いと思われます(画面1)。

現状、この問題に関連して、それ以外に必要な特別な対応は提示されていません。後述するように、SQL Serverは使用環境によっては対応が必要な場合もありますが、Azure仮想マシンでホストされるSQL Serverは、仮想マシンイメージの更新などは“必要なし”となっています。

IaaSで稼働中のLinuxベースの仮想マシンについては、特に言及はありません。こちらも、ゲストOSで各Linuxディストリビューションの最新のOSパッチを適用すれば良いと思われます。当然のことながら、利用しているLinuxディストリビューションの対策状況を確認してください。

ただし、Azureプラットフォームへの対策の影響で、Azure仮想マシンのパフォーマンスが悪化する可能性が指摘されています。プロセッサとディスクI/Oパスに関しては、最適化により、顕著なパフォーマンス低下は発生していないそうですが、しばらくは運用中のインスタンスのパフォーマンスについて注視することをお勧めします。

影響がある場合、Azure仮想マシンのサイズ変更やディスクの種類(HDDからSDDへ)、編成の変更により、パフォーマンスを改善できますが、その場合はコスト増になる可能性があります。また、一部ではネットワークパフォーマンスに影響もあるようですが、こちらは正式リリースになったばかりの、無料の高速ネットワーク機能(Accelerated Networking)を利用することで解消できるようです。

- Maximize your VM’s Performance with Accelerated Networking - now generally available for both Windows and Linux[英語](Microsoft Azure Blog)

なお、現在は情報が少なく、今後、追加の作業が指示される可能性もあることに十分に留意してください。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「Windows Server version 1709」のダウンロード配布が開始――Microsoft

「Windows Server version 1709」のダウンロード配布が開始――Microsoft

Microsoftは、Windows Serverの「半期チャネル」による初のリリースとなる「Windows Server version 1709」のダウンロード配布を開始した。コンテナやマイクロサービス関連など、多くの新機能を提供する。 「Windows Server version 1709」では、Nano Serverコンテナイメージサイズが80%縮小

「Windows Server version 1709」では、Nano Serverコンテナイメージサイズが80%縮小

Microsoftの公式ブログで、2017年秋に投入予定の「Windows Server version 1709」で注目されるNano ServerおよびLinuxコンテナ機能が紹介された。 先行き不安なWindows Update――ボクが2017年10月の更新をスキップした(できた)理由

先行き不安なWindows Update――ボクが2017年10月の更新をスキップした(できた)理由

毎月第二火曜日の翌日(日本時間)は、恒例のWindows Updateの日です。最近は何か問題が起きるのではないか、更新に何時間もかかったり、その上失敗したりするのではないかと、恐怖さえ感じます。さて、2017年10月のWindows Updateは無事に済んだのでしょうか。 Windows Server 2016の今後の“更新”が怖い

Windows Server 2016の今後の“更新”が怖い

テスト環境として構築したWindows Server 2016の物理サーバと仮想マシン。その一部でWindows Updateやシャットダウンに異様に時間がかかるといった現象に遭遇しました。そんな中、Windows Serverの次期バージョンに関する新方針の発表もあって、いろいろな面で“更新”に対する不安が高まっています(筆者の個人的な感想)。