「ゼロトラスト」の誤解と、現実的な実装への“最短アプローチ”とは:リモート前提時代のセキュリティ/ネットワークの在り方

社内前提からリモート前提の働き方へと変わり、セキュリティ/ネットワークの仕組みにも変革が求められている。こうした中、各種ITリソースへの全てのアクセスを信用しない「ゼロトラスト」のアプローチが注目されているが、その現実的な実装方法とはどのようなものか。

“突貫工事によるテレワーク環境”の弊害が噴出

新型コロナウイルス感染症(COVID-19)のパンデミック(世界的大流行)により、ビジネスとITの関係は大きく変化した。多くの企業がテレワーク(リモートワーク)や働き方改革への対応が求められ、ペーパーレス化や脱ハンコなど、業務のデジタル化が急速に進んだ。デジタル技術を活用してビジネスそのものを変革するデジタルトランスフォーメーション(DX)の取り組みもあらためて本格化している。

こうした状況下で目立つのは、パンデミック発生当初にテレワーク向けのクラウドサービス/ツールを緊急導入して事業を継続させたものの、その後、“突貫工事”による弊害が生じたことを受けて、“IT基盤そのもの”を見直そうという動きが高まっていることだ。

例えば、Web会議などのクラウドサービスを利用するために、従業員が貸与PCから自由にインターネットに接続できるようになったことで、従来のセキュリティ対策や情報漏えい対策が効きにくくなった。また、多くの従業員が自宅からVPNで社内システムにアクセスするようになったことで、回線が逼迫(ひっぱく)するケースも数多く報告されている。

こうした状況について、多くの顧客に向けてセキュリティ/ネットワーク製品を開発、堤供しているソリトンシステムズの倉田和人氏はこう話す。

「テレワークを前提とした企業運営が求められるようになりましたが、これ自体は以前のDXや働き方改革の流れと合致するものです。ただし、現在は局所的ではなく、組織全体での対応が求められている点が大きく異なります。その取り組みでポイントになるのが、ネットワークとセキュリティの在り方の見直しです。そこで、企業の注目を集めているのが、『ゼロトラストアーキテクチャ(ZTA)』や『ゼロトラストネットワークアーキテクチャ(ZTNA)』のアプローチです」

従来の境界防御型セキュリティではもはや限界に

ゼロトラストが求められる理由の一つは、「リモート前提の働き方では、これまでの境界防御型のアプローチが通用しなくなっている」ためだ。

境界防御型のアプローチでは、ファイアウォールなどでネットワークに境界を作り、境界の外部を危険な状態、内部を安全な状態と見なすことで、セキュリティを確保する。社内ネットワークの入り口で脅威が入り込むことを一元的にチェックできるため、管理性が高いという特徴もある。

しかし、テレワークではクラウドサービスの利用が増える。VPNで社内ネットワークを経由してクラウドサービスにアクセスするのであれば境界防御型のアプローチは有効だが、多くの従業員がVPNを利用すれば帯域が逼迫してしまい、「つながらない」「遅い」など、業務に支障を来すことになる。

かといって、PCからの通信を直接インターネットに出してクラウドにつなぐ、いわゆる「インターネットブレークアウト」では、然(しか)るべき対策を打たない限り、サイバー攻撃のリスクにさらされることになる。ファイアウォールやセキュリティゲートウェイ、プロキシサーバで“境界”を作る、従来の考え方では、もはや仕組みとしてリモート前提の働き方にそぐわなくなっているということだ。

倉田氏は、「そもそも境界防御型セキュリティは、昨今の高度化したサイバー攻撃に対応できなくなっています」と指摘する。

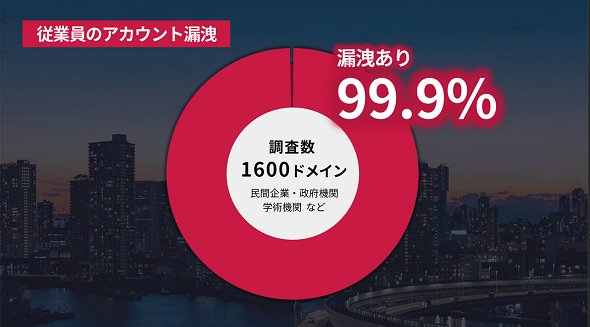

「ソリトンシステムズでは、国内の1600ドメイン以上に対して『漏えいアカウント被害調査』を行いました。それによると、1600ドメインのうち、実に全体の99.9%の企業・団体で、従業員のパスワードを含むアカウント情報の漏えいが確認されました。近年のサイバー攻撃は、境界型セキュリティだけで対応することは難しいのです。入り口対策だけではなく、内部対策、出口対策を含めた多層防御が必要ですが、多層防御を行っていても情報が漏えいするケースはあります。『標的型攻撃や不正侵入をゼロにするのは難しい』ことを、再認識する必要あります」(倉田氏)

こうした既存のセキュリティ対策の限界と、新しいビジネス環境に対応するために重要になってきたのがゼロトラストだ。ただ、倉田氏は「ゼロトラストはあくまで考え方であり、境界防御型セキュリティに変わる銀の弾丸ではありません」と強調する。

「ゼロトラストは『全てを信頼せず、常に認証する』という概念であり、ピンポイントソリューションのように『導入すれば万事解決』というものではありません。ビジネスの在り方、従業員の働き方、それを支えるシステム構成などは各社各様です。従って、ゼロトラストをどう実装するのかを、自社の状況やビジネスニーズに最適な適用法を主体的に検討する必要があるのです。そこでソリトンシステムズが提案しているのが、“リーントラスト”というアプローチです」(倉田氏)

ゼロトラストを実現する現実的なアプローチ「リーントラスト」

ソリトンシステムズが提案する「リーントラスト」は、ゼロトラストの概念を実現するための1つの方法論だ。「リーン」には、トヨタ生産方式をベースにした「リーン生産方式」や「リーン開発」と同じように、「無理や無駄をなくし、現実的なリスクに応じて、最適なセキュリティ対策をその都度講じる」という意味が込められている。

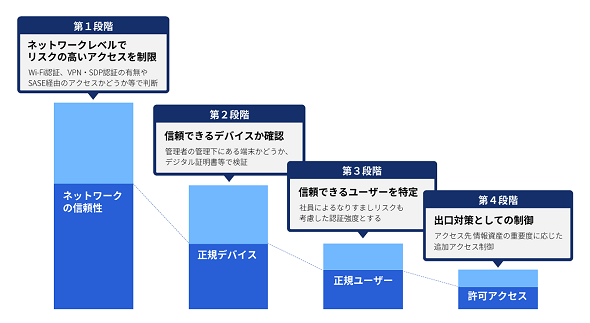

「リーントラストでは『社内は安全』といったように、『安全な場所があること』を前提にするのではなく、『安全な場所は存在しない』という前提でネットワークとセキュリティを設計します。その際には、リスクの特定や分析、評価を行い、『自社が守るべきシステム/データは何か』を明確化し、優先順位を付けた上で、対策を講じていくことがポイントになります」(倉田氏)

ゼロトラストでは、ITリソースへのアクセスを一切信頼せず、その都度認証する。認証を100%確実に行うことで不正なアクセスをブロックするわけだが、もし認証に人の判断が介在すればミスが生じる可能性もある。そこで全ての認証をポリシーで自動化することが鍵になるが、企業が保有するITリソースは多種多様であり、認証を人の判断で行っている場合もなくはない。倉田氏は、「この点で、いきなり全てをポリシーで自動化するのは現実的とはいえません」と話す。

「ゼロトラストというと、ともすると『信頼をゼロにすることで脅威もゼロにできる』といった誤解を招きがちです。しかし、利便性や業務効率、コストなど、複数の面で『完全に信用しない』というアーキテクチャをいきなり実装するのは容易ではありません。最終的にゼロトラストを目指すにせよ、現実的にはまずはリーントラストのアプローチで、段階的に対策を講じていくことが重要です」(倉田氏)

「認証」の見直し、強化から着手するのが「近道」

では実際には、どのように対策を進めればよいのだろうか。

「リーン開発では、まず必要最低限の機能を持ったMVP(Minimum Viable Product)を作り、それを環境の変化に合わせて改善、成長させていくアプローチを取ります。それと同様に、リーントラストもまず現実的に機能する仕組みを小さく作り、人、プロセス、ツールを見直ししながら、継続的に改善していきます」(倉田氏)

具体的には、まずセキュリティ管理やアクセス管理の基本となる「認証」「認可」「ログ」という3つの管理項目を押さえることがポイントになる。

「この3つのうち、どれから着手するかということが最初の課題になります。『ログ』は、リスクの特定や分析に不可欠ですが、企業ではさまざまなITリソースにログが分散しており、統合的に管理するのは簡単ではありません。アクセス権限を付与する『認可』も、誰がアクセスするのかという認証が前提となることが一般的です。なりすましによる不正な認証が通ってしまえば、認可作業が意味のないものになるケースも多い。そのため、まずは認証の見直し、強化から取り組むことを勧めています」(倉田氏)

とはいえ、認証だけでも、クラウドサービス、アプリケーション、ネットワークなど、さまざまなレベルがあって、一筋縄ではいかないのが現実だ。それぞれの領域でリスクアセスメント(リスクの特定、分析、評価)を行いながら、情報資産やビジネスリスクに応じて「どのユーザーを、どう認証していくか」を検討する必要がある。

また、認可において権限を付与する場合は、特権IDを付与するのではなく、役割などに応じて最小の権限しか与えないことが鍵となる。ただし、その場合も一律で設定せず、実際の業務をよく知る担当者と相談しながら、適切に権限を設定していかなければならない。

「つまり、リーントラストを実践する上で、最も重要になるのは認証ということです。セキュリティの基本となる認証から取り組み、権限設定やログ管理などの取り組みへと拡大していく方法が近道です。また、取り組みは各社各様です。最終的に何をしたいのか、ゴールを共有し、経営層や現場の人を巻き込んで、推進していくことも不可欠です」(倉田氏)

ソリトンシステムズでは、リーントラストに関連する製品の提供はもちろん、セキュリティやリーントラストを推進するための支援も行っている。「ゼロトラスト」というキーワードは認識していても、具体的に、何をどのように進めればよいのか、手掛かりをつかみあぐねている企業は、一度相談してみてはいかがだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

関連リンク

提供:株式会社ソリトンシステムズ

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2021年7月12日