Webアプリの10大リスク2025年版 3ランク上昇の「設定ミス」を抑えた1位は?:「ソフトウェアサプライチェーンの不具合」は3位に上昇

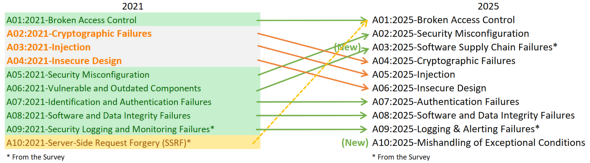

4年ぶりの「OWASP Top 10 2025」が公開された。できる限り「症状」ではなく「根本原因」に焦点を当てるように刷新したという。

Webアプリケーションセキュリティなどの改善活動を行う非営利団体The Open Web Application Security Project(OWASP)は2025年11月6日、Webアプリケーションセキュリティ分野で広く参照されている「OWASP Top 10」の2025年リリース候補版を公開した。

2025年版では、近年のソフトウェア開発や攻撃手法の変化を反映し、2021年版から計2つの新カテゴリーの追加と1つの統合が行われた。OWASPは「できる限り症状ではなく根本原因に焦点を当てように刷新した」としている。

今回の改訂に当たり、データ分析の拡充を進め、589個のCWE(Common Weakness Enumeration:共通脆弱《ぜいじゃく》性タイプ一覧)を対象に集計した。CWE数は2021年の400個から増加し、カテゴリーの再構築が必要になったという。CVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)のエクスプロイトスコアと技術的影響度スコアを、共通脆弱性評価システム「CVSS」(Common Vulnerability Scoring System) v2とv3の両方で重み付けし、全体の平均を算出する手法を採用した。

OWASP Top 10は完全に過去データだけで決まるわけではなく、テスト技術が未成熟で検出が困難な新種の脆弱性を補うために、アプリケーションセキュリティ研究者のコミュニティー調査とともに評価しているという。

2025年リリース候補版の結果は以下の通り。

- Broken Access Control(アクセス制御の不備)

- Security Misconfiguration(セキュリティの設定ミス)

- Software Supply Chain Failures(ソフトウェアサプライチェーンの不具合)

- Cryptographic Failures(暗号化の失敗)

- Injection(インジェクション)

- Insecure Design(安全が確認されない不安な設計)

- Authentication Failures(認証の失敗)

- Software or Data Integrity Failures(ソフトウェア/データの整合性に関する不具合)

- Logging & Alerting Failures(ログ記録とアラートの失敗)

- Mishandling of Exceptional Conditions(例外的な状況の不適切な取り扱い)

ランキングの1位は、2021年版に続き「アクセス制御の不備」が維持した。提供データによると、テスト対象となったアプリケーションの平均3.73%に、同カテゴリーに含まれる40個のCWEのいずれかが存在した。2021年版では10位だったサーバサイドリクエストフォージェリ(SSRF)が同カテゴリーに含まれている。

2位には、2021年版の5位から上昇して「セキュリティの設定ミス」が入った。平均3.00%のアプリケーションに16個のCWEのうち1つ以上が含まれていた。OWASPはソフトウェアエンジニアリングの変化によって、設定に基づいたアプリケーションのふるまいが増加し続けていることを要因にしている。

3位の「ソフトウェアサプライチェーンの不具合」は、2021年版の「脆弱で古くなったコンポーネント」を拡張したカテゴリーだ。ソフトウェアの依存関係、ビルドシステム、配布インフラなどソフトウェアサプライチェーン全体の問題を扱う。データ中の出現頻度こそ低いものの、関連CVEのエクスプロイトスコアと影響度スコアの平均は全カテゴリー中で最も高く、コミュニティー調査では最大の懸念として挙げられている。ソフトウェアサプライチェーンの不具合には5個のCWEがあり、収集されたデータではその存在が限られている。これはテストの難しさが要因とされ、今後の検出技術の向上が期待されている。

「暗号化の失敗」は2021年版から順位を2つ落とし4位となった。平均3.80%のアプリケーションが32個のCWEのいずれかを抱えている。暗号化の失敗は、機密データの漏えいやシステム侵害につながりやすいという。

5位の「インジェクション」は、2021年版の3位から5位に2つ順位を落としたが、最も多くテストされているカテゴリの一つで、38個のCWEが関連付けられているCVEが最も多い。XSS(クロスサイトスクリプティング)からSQLインジェクションの脆弱性まで、幅広い問題が含まれている

6位の「安全が確認されない不安な設計」は、2021年版で導入された新しいカテゴリーだが、セキュリティの設定ミスとソフトウェアサプライチェーンの不具合が上位に躍り出たため、4位から2つ順位を落とした。脅威モデリングや安全な設計への重点化によって顕著な改善が見られたという。

「認証の失敗」は、名称が2021年版の「識別と認証の失敗」から名称が少し変更されたものの7位を維持した。変更の理由は、このカテゴリーに含まれる36個のCWEを含むより正確に反映するためだという。OWASPは標準化された認証フレームワークの普及が、発生率を減らしていると推測している。

「ソフトウェア/データの整合性に関する不具合」は、8位を維持している。3位のソフトウェアサプライチェーンの不具合よりは低いレベルで信頼境界を維持する。ソフトウェアやコード、データ成果物の整合性を検証できないことに焦点を当てている。

2021年版の「セキュリティログとモニタリングの失敗」という名称から改められた「ログ記録とアラートの失敗」は9位を維持した。OWASPは「ログ記録は良好でもアラートがない場合は、セキュリティインシデントの特定においてほとんど価値がない。名称変更により、関連するログイベントに対して適切なアクションを促すために必要なアラート機能の重要性を強調した」としている。データでは過小評価されやすいものの、コミュニティー調査の結果から今回もリスト入りした。

最後の10位が、今回の新カテゴリー「例外的な状況の不適切な取り扱い」だ。このカテゴリーには、システムが遭遇する可能性のある異常な状況から生じる不適切なエラー処理、論理エラー、オープンフェイル、その他の関連シナリオに焦点を当てた24個のCWEが含まれている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

OWASP、Webアプリの重大なリスクのトップ10「OWASP Top Ten 2021」を公開

OWASP、Webアプリの重大なリスクのトップ10「OWASP Top Ten 2021」を公開

「The Open Web Application Security Project」(OWASP)は、Webアプリケーションの重大なセキュリティリスクについてトップ10を選び、解説するドキュメントの最新版「OWASP Top Ten 2021」を公開した。 「サービスアカウント」「ロール」「API」「アクセスキー」などの“非人間アイデンティティー(NHI)”に潜むセキュリティリスクTOP 10 OWASPが発表

「サービスアカウント」「ロール」「API」「アクセスキー」などの“非人間アイデンティティー(NHI)”に潜むセキュリティリスクTOP 10 OWASPが発表

OWASPは、非人間アイデンティティーに関するセキュリティリスクをまとめた「Non-Human Identities Top 10」を公開した。 OSSが抱えるリスクトップ10 OWASPが発表

OSSが抱えるリスクトップ10 OWASPが発表

非営利団体のOWASPは、OSSが抱えるリスクトップ10をまとめた文書「Top 10 Open Source Software Risks」を公開した。