「高度なゼロデイ攻撃手法が商品化」「複数の脆弱性を同時に突く」 GTIGがゼロデイ攻撃分析レポートを発表 対策も紹介(1/2 ページ)

ゼロデイ攻撃の様相は大きく変化している。専門業者が台頭し、企業ITインフラ製品の標的化が進む。2026年はAIを活用した脆弱性発見レースが加速する――。Googleのセキュリティ部門がこうした内容のレポートを発表した。組織が取るべき対策についても詳しく説明している。

Googleのセキュリティ部門であるGogle Threat Intelligence Group(GTIG)は2026年3月5日(米国時間)、ゼロデイ攻撃分析レポートの2025年版を発表した。 サイバー攻撃の構造的な変化が起こっていると警鐘を鳴らしている。

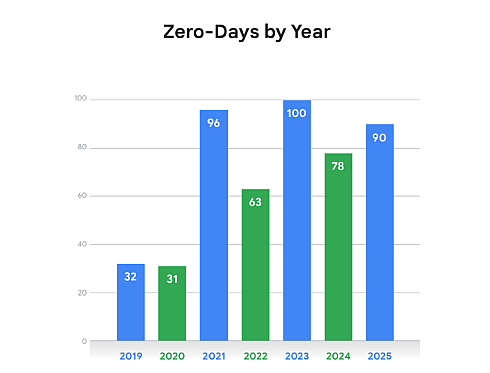

2025年に確認されたゼロデイ脆弱(ぜいじゃく)性の悪用は90件。過去4、5年のスパンで見ると増加傾向にはないが、実態には劇的な変化が起きているという。

悪用の主体は商用監視業者にシフト

従来、ゼロデイ脆弱性悪用主体の大多数は国家主導のサイバースパイグループだった。だが、2025年は「商用監視ベンダー(CSV)」による悪用件数が国家主導グループを上回ったという。商用監視ベンダーとは、スパイウェアやゼロデイ脆弱性の悪用手法を開発し、他者に販売する業者。

報告書は、「高度なゼロデイ攻撃の手法が商品化され、より広範な顧客に拡散している」と指摘している。

国家主導グループでは、過去約10年を通じて中国関連が最も活発で、2025年には少なくとも10件のゼロデイを悪用した。エッジデバイスの脆弱性を突くことに特化し、戦略的ターゲットへの長期潜伏を目的としているという。

金銭目的の攻撃者も増えている。ランサムウェアグループなどの攻撃者によるゼロデイ悪用は9件確認され、2023年の過去最高水準に迫っている。

攻撃の標的は企業向けIT製品へ

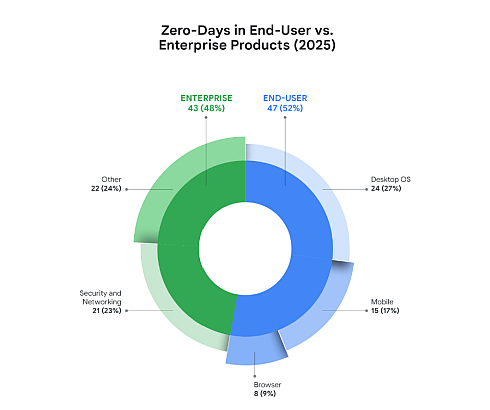

報告書は、2025年の最も顕著な変化として、標的がOSやWebブラウザなどの一般ユーザー向け製品から、企業向けITインフラ製品へとシフトしたことを挙げる。

全ゼロデイの48%に当たる43件が企業向け製品を標的としており、これは調査開始以来、最も高い割合だという。

特にルータ、VPN機器、セキュリティアプライアンスなどのエッジデバイスが狙われている。こうした機器は組織の境界に位置しながら、EDR(Endpoint Detection&Response)が導入されていないことが多く、防御側に検知されにくい侵入ポイントとなっている。

主な標的は引き続きMicrosoft(25件)、Google(11件)、Apple(8件)だが、Cisco Systems、Fortinet、Ivanti、Broadcom(VMware)といったネットワーク・仮想化ベンダーの製品も狙われている。

「フルチェーン攻撃」が一般化

報告書は技術的な変化として、攻撃手法の進化を指摘している。

Webブラウザの脆弱性悪用は全体の10%未満へと歴史的な低水準まで減少した。ハードニングの効果が表れた結果だという。今や、攻撃者はブラウザ自体の欠陥を突くのではなく、その下のOSや、GPUなどのハードウェアの脆弱性を突くことで、サンドボックスを突破しようとしている。

また、単一の脆弱性ではなく、複数の欠陥を連鎖させる「フルチェーン」攻撃が一般化している。例えばSonicWallの事例では、認証バイパスからリモートコード実行、権限昇格へと繋げる高度な手法が確認された。

2026年は攻撃と防御のスピード競争が激化

攻撃者は既にAI(人工知能)をあらゆるフェーズで活用している。2026年は、偵察、脆弱性の発見、エクスプロイト開発までのプロセスが劇的に加速するだろうとGTIGは予測する。脆弱性発見から攻撃開始までの時間が短縮され、防御側へのプレッシャーが高まる。

防御側にとってもAIエージェントを活用することで、未知の脆弱性を自動的に発見して修正し、悪用される前に無力化する「先制防御」が可能になる。

組織が取るべき20の対策

GTIGは「防御」「検知」「対応」の3つの観点で、次のような対策を推奨している。

Copyright © ITmedia, Inc. All Rights Reserved.