攻撃経路「オンプレからクラウドへ」はもう古い インフォスティーラーが変えたセキュリティの新常識:フィッシングは「事業停止への起点」に

2025年11月27日に開催された「ITmedia Security Week 2025 秋」で、多摩大学大学院 特任教授の西尾素己氏が「インフォスティーラーが変えたクラウド環境のアタックサーフェス」と題して講演した。

セキュリティ業界に大きな衝撃を与えた、2025年春に多発した国内証券会社のオンライン口座乗っ取り事件は、インフォスティーラーを用いた次世代型の攻撃パターンを象徴するものとして読み解くべきだ――。講演で西尾氏は、企業が特に注視すべきクラウド環境のアタックサーフェス(攻撃対象領域)の変化と、新たな守り方の理念について解説した。本稿では、講演内容を要約する。

証券口座乗っ取り事件で注目されたインフォスティーラー型攻撃の猛威

「インフォスティーラー」は単なる技術的な流行語ではなく、企業の事業継続を脅かす戦略的なリスクとして認識され始めている。その脅威が現実のものとして社会に衝撃を与えたのが、2025年上半期に日本国内で発生した大規模な証券口座乗っ取り事件だ。

この事件では、2025年1〜6月のわずか半年間で、国内17社の証券会社において7139件もの不正取引が発生。その被害規模は、売却と買い付けを合わせて累計5710億円に達した。これは、暗号通貨取引所への攻撃をはじめとする、過去の著名なサイバー金融犯罪と比較しても桁違いの規模だ。

しかし、この事件の本質は被害額の大きさだけではない。

証券会社のシステムが直接、侵入・操作されたのではなく、インフォスティーラーによって認証情報(ID、パスワード、Cookie)を窃取された“一般ユーザーの端末”が攻撃の起点となり、多要素認証(MFA)までもが突破されて攻撃が成立してしまった。

インフォスティーラーは、メールの添付ファイルや不正なWebサイト経由など、従来のマルウェアと同様の経路で端末に感染する。その最大の特徴は、感染後にブラウザのプロセスや拡張機能に寄生し、ユーザーが入力するあらゆる情報を窃取する点にある。EDR(Endpoint Detection and Response)での検知も難しく、多くの端末で未検知のまま潜伏している可能性がある。このマルウェアで奪われた認証情報は、ダークWeb上に存在するMalware as a Service(MaaS)業者によって売買されているのが実態だ。

MaaSが加速させる犯罪エコシステム

攻撃者集団「Lumma Stealer」に代表されるMaaSの存在が、この問題をさらに深刻化させている。MaaSは、高度な専門知識を持たない攻撃者でも、サービス利用料を支払うだけで容易にインフォスティーラーを使えるプラットフォームを提供している。

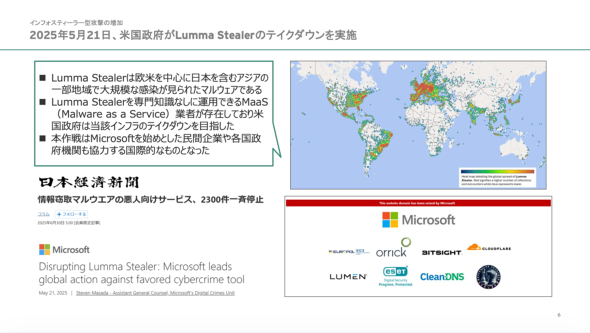

このエコシステムの強靭(きょうじん)さを物語る例として、西尾氏は2025年5月に米国政府主導で行われたLumma Stealerインフラに対する大規模なテイクダウン作戦の“その後”を紹介する。この国際的な共同作戦では2300件以上のサーバが押収されたものの、その効果は限定的だった。西尾氏は、「翌日には当該MaaSは復旧し、新たに被害端末から収集した情報の販売が再開され、ほぼノーダメージだったのではないかと言われている」と指摘する。

この事実は、法執行機関による対策だけでは脅威を根絶できないという厳しい現実を突き付けており、企業が自衛策を講じることの重要性を表している。特に西尾氏はLumma Stealerの感染端末分布で日本も赤く染まっていることに言及。「世界を対象としたマルウェアで、日本が赤いのは珍しい。皆さんの端末にも、既にLumma Stealerが入っているかもしれない」と警鐘を鳴らした。

事例分析:Jaguar Land Rover Automotiveの生産ライン停止、その起点は

Lumma Stealerが支える犯罪エコシステムは、決して理論上の脅威ではない。その連鎖的な破壊力が、英国の自動車大手Jaguar Land Rover Automotive(以下、JLR)への攻撃において実証されている。この事例は、たった1つの認証情報漏えいが、いかにして企業の根幹を揺るがす大惨事へと発展し得るのかを表すものだ。

JLRへの攻撃には、単一のイベントではなく、数年がかりで計画・実行された多段階のプロセスがあった。西尾氏は、公開情報を基にして考察していく。

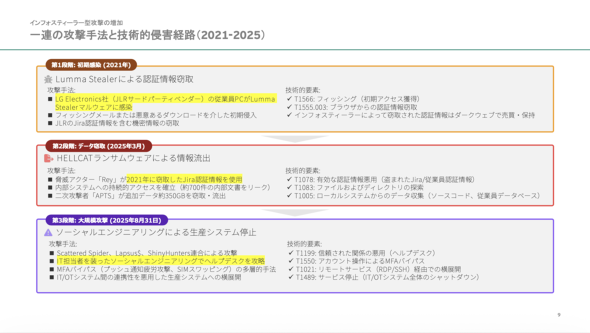

第1段階(2021年)では、Lumma Stealerによる初期感染があった。攻撃の起点は、JLRのサードパーティーベンダーの従業員PC。このPCがフィッシングでインフォスティーラーに感染した結果、社内で利用していたプロジェクト管理ツール「Atlassian Jira」の認証情報が窃取され、ダークWeb市場に流出した。

第2段階(2025年3月)では、2021年に窃取されたJiraの認証情報が、HELLCATランサムウェア(身代金要求型マルウェア)攻撃グループ「Rey」によって悪用された。攻撃者はJLRの内部システムへの侵入に成功し、さらなる機密情報や内部文書を窃取した。この時点で、攻撃者は後の大規模攻撃に向けた足掛かりを完全に築いていたとみられる。

第3段階(2025年8〜9月)では、大規模攻撃につながった。「Scattered Spider」「Lapsus$」「ShinyHunters」の攻撃グループ連合が最終攻撃を開始。過去の漏えい情報を基にIT担当者になりすまし、ヘルプデスクを標的としたソーシャルエンジニアリングが行われたという。この時、MFAを突破するために正規ユーザーに大量のプッシュ通知を送り付けて誤操作を誘う「プッシュ通知疲労攻撃」(MFA Fatigue)などの古典的だが効果的な手法が用いられた。最終的にITシステムからOT(Operational Technology)システムに侵入を拡大し、JLRの生産ラインを完全に停止させた。

この攻撃がもたらした被害は甚大だった。1カ月間にわたって主要工場が完全停止。その直接的な損失は、少なくとも週に100億円と試算され、JLRとの取引に依存する700社以上のサプライヤーへの発注が停止された。

3段階の攻撃を俯瞰(ふかん)すると、インフォスティーラーによる最初の小さな認証情報窃取が、数年の時を経て事業存続を揺るがす大惨事の引き金になったと言える。攻撃の起点が、もはや自社の管理下にあるネットワーク内部から、サプライチェーンの末端や従業員の個人端末にシフトしているという現実も直視しなければならない。

クラウドを起点とする新たな攻撃経路

「インフォスティーラーの爆発的な普及は、サイバー攻撃者の戦略に本質的な変化をもたらした」と西尾氏。本講演で最も強調したのが、攻撃経路のパラダイムシフトだ。

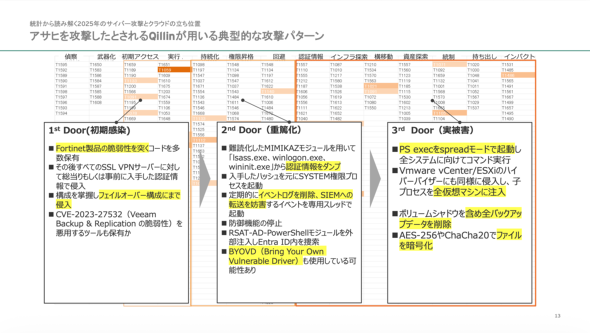

従来主流だった「オンプレミスからクラウドへ」という攻撃経路は、より効率的で検知が困難な「クラウドからオンプレミスへ」という形に逆転しつつある。従来ならば、攻撃者はまず、企業のオンプレミスネットワークへの侵入を試みる。侵入後、内部を探索し、クラウドサービスにアクセスするための認証情報を探し出していた。

現代型はその逆だ。インフォスティーラーによって、企業のクラウドサービスの認証情報がダークWebで取引される。攻撃者は、防御の固いオンプレミスを狙う必要がない。インターネットに直接公開されているクラウドサービスを最初の標的とし、正規の認証情報を使って「正面玄関」から侵入する。この方がはるかに合理的だ。そしてクラウドサービスを足掛かりに、オンプレミスに侵入を拡大していく。

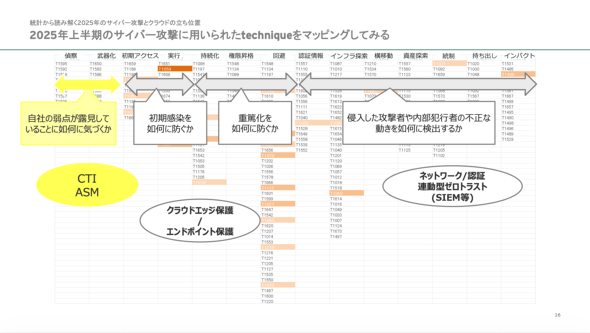

このパラダイムシフトは、Mandiant、MITRE、Red Canaryといった主要なセキュリティベンダーが公表している2025年上半期の攻撃トレンドデータでも裏付けられている。初期アクセスの手口として最も頻繁に観測されたのは「漏えい済みアカウントの悪用」「外部に露出したクラウドエッジやVPN(仮想プライベートネットワーク)装置への攻撃」だった。この事実は、攻撃者がクラウドサービスを主たる侵入口と見なしている明確な証左であり、戦略的な転換が完了したことを示唆している。従来の境界型防御の考え方、「内側は安全、外側は危険」という前提は、もはや通用しない。

「シフトレフト」と攻撃者視点でのアタックサーフェス管理

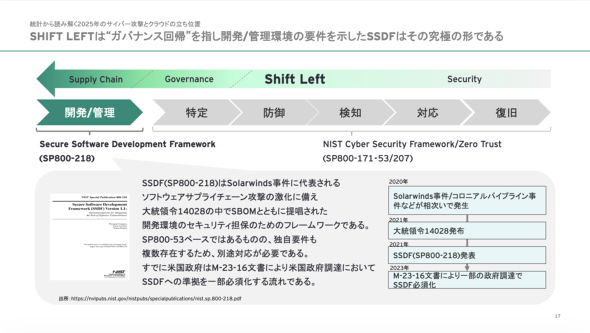

攻撃ベクトルがネットワーク機器の脆弱(ぜいじゃく)性悪用から、容易に入手できる認証情報を悪用したクラウドへの正面突破にシフトした今、従来型の事後検知に頼った防御戦略はもはや有効ではない。西尾氏は合理的な対抗策として「シフトレフト」、すなわち攻撃ライフサイクルのより早い段階、攻撃者が準備を進める「偵察」「武器化」といったフェーズで脅威に対処することを提示する。

西尾氏は「セキュリティは『足元を固める時代』になった」とし、シフトレフトの本質がアカウント管理や脆弱性管理といった基本的な「ガバナンスへの回帰」だと主張する。巧妙化する攻撃の前では、最新鋭のセキュリティツールを導入するだけでは不十分だ。自社の資産を正確に把握し、基本的な衛生管理(サイバーハイジーン)の徹底が、これまで以上に重要性を増している。

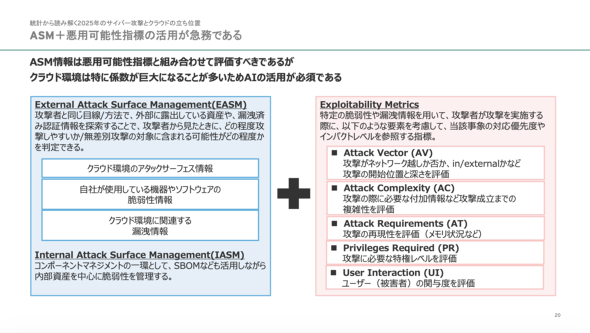

この戦略を実践する具体的な手法が、アタックサーフェス管理(ASM)だ。ASMとは、単に自社のIT資産をリストアップすることではない。「自社の弱点が外部からどのように見えているか、攻撃者と同じ目線で知ることが重要だ」と西尾氏は指摘する。

インフォスティーラー時代に必須となる2つの生存原則

この新しい脅威環境において、企業は以下の2つの原則を組織のDNAに刻む必要がある。

1つ目は「攻撃者の的にならないこと」 。これは、プロアクティブなASMとサイバーハイジーンの実践を意味する。外部から見て脆弱性が放置され、攻撃のコストパフォーマンスが良い「魅力的な標的」と見なされないよう、常に自社の防御態勢を維持する。

2つ目は、「IDとパスワードが漏えいし、認証を突破されて『変な人が中にいる』ことを前提とすること」。これは、ゼロトラストそのものだ。認証は突破されるものと割り切り、たとえ正規の認証情報を持つユーザーでも、侵入後の異常な振る舞いをいかに迅速に検知し、被害を最小化できるかに焦点を当てる。

クラウド環境の複雑性を踏まえると、従来のASMのように単に脆弱性や設定ミスをリストアップするだけでは不十分だ。そこで重要になるのが、「External Attack Surface Management」(EASM)によって得られた外部から見えるアタックサーフェスの情報と、「悪用可能性指標」(Exploitability Metrics)を掛け合わせて評価するアプローチだ。

悪用可能性指標とは、ある脆弱性が悪用される際の再現性や難易度、必要な権限などを評価する指標だ。この2つを組み合わせることで、現実的なリスクの重み付け、「この脆弱性は存在するが攻撃の再現性が低く優先度は低い」「こちらの認証情報漏えいは容易に重要資産にアクセスできるため最優先で対処すべきだ」といった戦略的な判断が可能になる。

西尾氏は、「『うちのクラウドは閉域網にあるから大丈夫』という考えはもはや通用しない」と指摘する。サイバー攻撃には、インフラ探索からインパクト発生までわずか6分しかかからないという統計情報もある。ピボッティング(踏み台攻撃)、ソフトウェアサプライチェーン攻撃、CSRF(クロスサイトリクエストフォージェリ)攻撃など、閉域網という“壁”を無力化する攻撃手法は数多く存在する。思い込みを捨て、あらゆる侵入経路を想定したリスク評価が不可欠だ。

インフォスティーラーという脅威が、サイバーセキュリティの常識を書き換えつつある。防御者の視点からだけでなく、攻撃者の視点に立ったプロアクティブなリスク評価を継続する鍵になるのが、ASMと悪用可能指標を組み合わせた防御戦略だ。

西尾氏は「インフォスティーラーの流行は、利用しているクラウド環境の複雑性を理解する必要性を高めている」と、インフォスティーラー時代を生き抜く全ての組織にとって重要なメッセージを残し、講演を締めくくった。

西尾氏による指摘は「セキュリティ対策の基本に立ち返る」という、ある意味シンプルなものだ。しかしそのシンプルな“基本”的対策を実行することこそが、セキュリティの難しさとも言える。

クラウドからオンプレミスへ、攻撃の矢印が逆転した今、クラウドにつながる全従業員が攻撃目標になっている。個人も狙うインフォスティーラーをきっかけに、サイバーセキュリティはセキュリティ担当だけが考えるものではなく、従業員もサイバー空間の現状を理解しなくてはならなくなった。全ての人がセキュリティへの理解を深めなければならないことを痛感させる講演だった。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ググっても出てこない「サイバー攻撃者のAI活用」のリアル――AI時代の「アタックサーフェス」再定義

ググっても出てこない「サイバー攻撃者のAI活用」のリアル――AI時代の「アタックサーフェス」再定義

2024年8月30日、アイティメディアが主催するセミナー「ITmedia Security Week 2024 夏」における「アタックサーフェス管理」ゾーンで、多摩大学 ルール形成戦略研究所 客員教授 西尾素己氏が「攻撃者はAIを使ってここを狙う。今知るべき最新攻撃事情」と題して講演した。 設定ミスの社外秘情報はググれます――サイバー攻撃者はどうやってクラウドを墜とすのか?

設定ミスの社外秘情報はググれます――サイバー攻撃者はどうやってクラウドを墜とすのか?

2024年2月28日、アイティメディアが主催するセミナー「ITmedia Security Week 2024 冬」における「クラウドセキュリティ」ゾーンで、多摩大学 ルール形成戦略研究所 客員教授 西尾素己氏が「攻撃者はいかにしてクラウドを堕(お)とすのか 今知るべき攻撃のトレンド」と題した講演に登壇した。以前はランサムウェアをテーマとして、世界情勢に合わせて講演したが、今回は“クラウド”の現状を、西尾氏の視点で語るセッションとなった。 「ゼロトラスト」でなければランサムウェアギャングと戦えない理由――いま企業はハイブリッド戦争の前哨戦の渦中にある

「ゼロトラスト」でなければランサムウェアギャングと戦えない理由――いま企業はハイブリッド戦争の前哨戦の渦中にある

2023年6月、ITmedia Security Week 2023 夏で、多摩大学 ルール形成戦略研究所 客員教授 西尾素己氏が「ゼロトラスト。バズワードと化した最重要課題を今一度紐解く。」と題して講演した。