Chromeで26万人が感染 ChatGPTを偽装した「Googleおすすめ」拡張機能がサイバー攻撃だった:「後から悪意を注入」

LayerX Securityは、ChatGPTやClaude、GeminiなどのAIアシスタントを偽装した悪意あるChrome拡張機能キャンペーンを発見したことを報告した。30種類の拡張機能が確認され、26万人以上のユーザーに影響を及ぼしているという。

ブラウザセキュリティ製品を提供するLayerX Securityは2026年2月12日(イスラエル時間)、「ChatGPT」「Claude」「Gemini」といった人気のAI(人工知能)アシスタントを偽装した悪意あるChrome拡張機能を発見したことを報告した。

確認された30種類の拡張機能は、既に合計26万人以上のユーザーにインストールされているという。

検出や対策を回避し続ける「拡張機能スプレー攻撃」

今回発見されたAIアシスタントを偽装したChrome拡張機能は、個別のツールを装いつつ、実際には単一の組織によって運用されている大規模なキャンペーンだ。各拡張機能の名称やブランディング、IDは異なるものの、内部構造、JavaScriptロジック、権限、バックエンドインフラは共通していた。

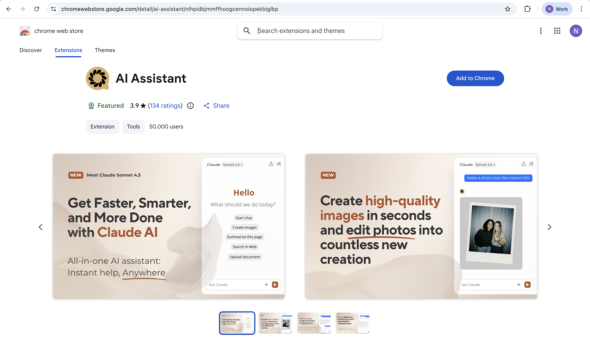

注目すべきは、このキャンペーンの複数の拡張機能が「Chrome ウェブストア」で「おすすめ」(Featured)のバッジを獲得しており、ユーザーが「安全性が高いツール」と信じやすい状況だったことだ。

多数の類似拡張機能を公開する手法は「拡張機能スプレー攻撃」と呼ばれ、ストアからの削除やレピュテーション(評判)による対策を回避するために使用される。1つの拡張機能が削除されても、他のIDで公開された同機能が引き続き利用、または再公開され、検出や対策を回避し続ける。

拡張機能はClaude、ChatGPT、Geminiなどの著名なAIアシスタントを偽装しているが、全て同一のバックエンド制御システムへの入り口として機能していた。

「後から悪意を注入」する仕組み

外部iframe によるUI表示

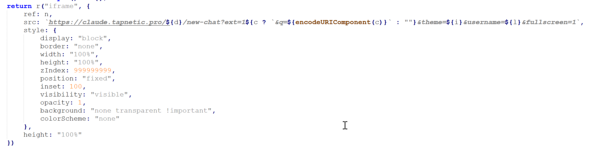

拡張機能を起動すると、外部ドメインから全画面の「iframe」がレンダリングされ、Webページに重ねて表示され、拡張機能のUI(ユーザーインタフェース)として機能する。

この仕組みの危険な点は、iframeが外部からコンテンツを読み込むため、攻撃者がUIやロジックをいつでも変更できることにある。Chrome ウェブストアでの更新を必要とせず、後から悪意ある機能をサイレントに導入できる。

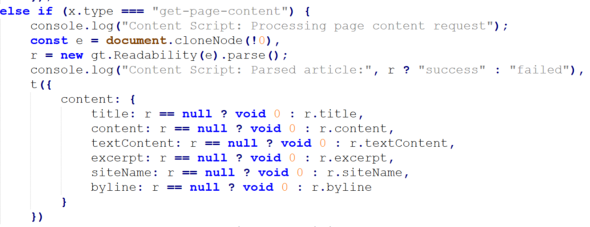

ページコンテンツの抽出

iframeからの指示に応じて、拡張機能はユーザーが現在閲覧しているページのタイトルやテキスト、メタデータなどを抽出する。これは、Mozillaの「Readability」ライブラリを悪用したもので、抽出されたデータ(タイトル、テキストコンテンツ、抜粋、サイトメタデータなど)はそのまま外部のiframeに送り返される。

これにより、機密性の高い内部ページや認証済みページを含む、ユーザーが閲覧しているあらゆるページが構造化されたデータとして攻撃者の手に渡るリスクがある。

その他の機能

その他、拡張機能には「Web Speech API」(音声認識機能)の悪用による音声データの取得や、ユーザーの利用状況を追跡するテレメトリー収集機能なども確認されている。

Gmail統合によるメール情報の取得

キャンペーンを構成する拡張機能30種類のうち15種類の拡張機能は、Gmailを標的とする「Gmail統合機能」だ。メール関連のツールをうたっていない場合でも、共通のコードベースを使用してGmailの内容を読み取る。

各拡張機能は、「mail.google.com」で「document_start」(ページ読み込み開始)の段階で実行されるGmail専用のコンテンツスクリプトを含んでいる。このモジュールは拡張機能が制御するUI要素をGmailに注入し、MutationObserver(Webページの変化を監視する仕組み)と定期的な監視を使用して持続性を維持する。

Gmail統合機能は、DOM(Document Object Model)から直接メール本文やスレッド内容、下書きテキストを取得する。AI支援による返信や要約などGmail関連の機能が呼び出されると、抽出されたメールコンテンツは拡張機能のロジックに渡され、オペレーターが制御するサードパーティーのバックエンドインフラに送信される可能性があり、Gmailのセキュリティ境界外に機密情報が流出する恐れがある。

C&C(Command&Control)インフラと脅威の帰属

分析された全ての拡張機能は「tapnetic[.]pro」ドメイン配下のインフラと通信していた。このドメインは正規サービスを装うWebサイトをホストしているが、Webサイトはマーケティング風のコンテンツを表示するだけだ。機能するサービスやダウンロード機能、ユーザーアクションは存在せず、実体のある製品やサービス、所有者の情報も確認されていない。分析時点では、このサイトは主にカバーインフラ(偽装用基盤)として機能しており、通信は拡張機能が制御するサブドメインを通じて行われていた。

各拡張機能は、偽装するAI製品に合わせたテーマの「tapnetic[.]pro」の専用サブドメインと通信している。

この設計により、拡張機能間の論理的な分離、単一のサブドメインがブロックされた場合の影響範囲の縮小、個々の拡張機能バックエンドの容易なローテーションや置き換えが可能になっている。

推奨される対策

LayerX Securityは、セキュリティ専門家や企業のセキュリティ担当者、ブラウザ開発者に対して以下の対策を推奨している。

- 管理環境内の拡張機能を監査する

特にポリシー管理外でインストールされたものには注意が必要 - 挙動ベースの拡張機能監視技術を導入する

不正なネットワーク活動や疑わしいDOM操作を検出する - ランタイム監視と執行を強化する

インストール時のレビューだけでなく、バックエンドインフラによるインストール後の挙動変更を検出する

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「AI搭載ブラウザ拡張機能」は危険? 最大9200万人がデータ窃取のリスクに直面か

「AI搭載ブラウザ拡張機能」は危険? 最大9200万人がデータ窃取のリスクに直面か

Incogniの調査チームは「Google Chrome」で利用されている「AI搭載Chrome拡張機能」442件のプライバシーリスクを調査した結果を公表した。調査対象のうち、52%の拡張機能が何らかのユーザーデータを収集しており、合計で約1億1550万回ダウンロードされていた。 延べ90万超ダウンロード、Chromeウェブストア「おすすめ」の拡張機能がChatGPTとの会話を盗む

延べ90万超ダウンロード、Chromeウェブストア「おすすめ」の拡張機能がChatGPTとの会話を盗む

延べ90万超ダウンロード済みのChromeブラウザの拡張機能で、「ChatGPT」「DeepSeek」との会話内容がブラウジング行動データとともに30分ごとに窃取されていたことが明らかになった。 あなたのブラウザは大丈夫? Chrome拡張機能が「いつの間にか」マルウェアに変わる手口と5つの対策

あなたのブラウザは大丈夫? Chrome拡張機能が「いつの間にか」マルウェアに変わる手口と5つの対策

パスワード管理や翻訳ツールなどの便利な「Chrome拡張機能」を愛用している人も多いのではないでしょうか。しかし、ある日突然、拡張機能がマルウェア化してしまう、という事件が起きています。なぜこのような事態が起きるのか、そして私たちはどう身を守ればよいのか。その仕組みと対策について解説します。