APIキーは必ず狙われる 生成AI時代のAPIセキュリティの新常識をPreferred NetworksのCISOが解説:@IT NETWORK Live Week 2026 Winter(1/2 ページ)

LLMの利用や外部サービス連携など、AIでは至るところでAPIが使われる。だが、APIの利用にはセキュリティリスクも伴う。そこで、サービスの開発者、利用者、管理者のそれぞれが知っておくべきAPIセキュリティの新常識を解説した、AI企業のCISOによる講演をレポートする。

APIはシステム間の接続手段という枠組みを超え、企業のデジタルエコシステムを支える基盤へと進化している。生成AI(人工知能)の世界では、企業が大規模言語モデル(LLM)や外部サービスとAPIで接続し、アプリケーションを構築して運用するのが当たり前になっている。

しかし、利便性の一方で、APIはサイバー攻撃者にとっても格好の標的となり、不適切な管理や脆弱(ぜいじゃく)性は組織全体を揺るがす深刻なリスクにつながる。もはやAPIセキュリティは一過性の技術課題ではなく、経営層から現場までが一体となって取り組むべきテーマだ。

2026年2月5日に開催された「@IT NETWORK Live Week 2026 Winter」では、Preferred Networks(以下、PFN) 最高情報セキュリティ責任者(CISO)技術企画本部 セキュリティ部 部長の汐田氏が「開発・利用・許可の3つの視点から考えるAPI連携のセキュリティ」と題する講演を行った。

PFNはAIインフラ、LLM、業務向けAIアプリケーションなど、AIサービスを垂直統合的に開発・提供する企業。APIセキュリティは同社のサービスとユーザーを守る上で、決定的に重要な要素となっている。汐田氏はシステム開発者、利用ユーザー、利用許可担当者のそれぞれの視点から、APIセキュリティについてどう行動すべきかを語った。

AIエージェント時代到来 そもそも「API」とは?

APIセキュリティを再定義するに当たり、まず「APIとは何か」という原点に立ち返る必要がある。汐田氏はAPIの重要な役割が、「システム提供者が公式に仕様を定義し、管理している機能を操作するためのインタフェースを提示すること」にあると強調する。APIは本来、他システムからの操作や自動化をあらかじめ想定し、安全な入り口として設計されたものであるべきだと話した。

この定義を再確認すべき理由は、操作の主体が人間からAIエージェントへと移行しつつあるからだ。今後、AIモデルと外部ツールを安全につなぐMCP(Model Context Protocol)のような技術の普及により、AIが自律的に外部サービスと連携し、システムを操作する場面が一般化する。MCPの導入は、人間中心のユーザーインタフェースから機械対機械の相互作用へとパラダイムをシフトさせ、セキュリティの主戦場をAPIへと移すことを意味する。

このような時代背景を踏まえ、汐田氏はシステム開発者、利用ユーザー、システム管理者それぞれに、APIセキュリティが重要になる理由を解説した。

「システム開発者は今後、自社サービスが人間だけでなくAIエージェントを含む他のシステムに操作され得ることを想定する必要がある」と汐田氏は述べる。つまり、安全で管理しやすいAPIを標準装備することは、もはやオプションではなく、全てのシステム開発者が果たすべき責務だとする。

自動化を行う(システム開発者・管理者でない一般の)「利用ユーザー」においても、今後さまざまな作業をAIエージェントに任せるためには、外部サービスのAPIを利用する必要がある。つまり、利用ユーザーにとっても、安全にAPIを利用する知識を持つことが必要になる。

さらに、システム管理者は、増え続けるシステムのAPI機能と、ユーザーからの利用需要に対し、迅速、かつ適切に利用開放と制限を行うため、リスクの管理が重要な作業となる。

汐田氏は今回の講演において、主にWeb APIをターゲットとし、SaaS同士のデータ連携やチャットbotからの利用などを想定して解説を行った。

APIセキュリティにおける、開発・利用・許可の3つの視点

汐田氏は、PFNのセキュリティチームに寄せられる相談をベースに、利用者、開発者、システム管理者が想定しているリスクを整理する。

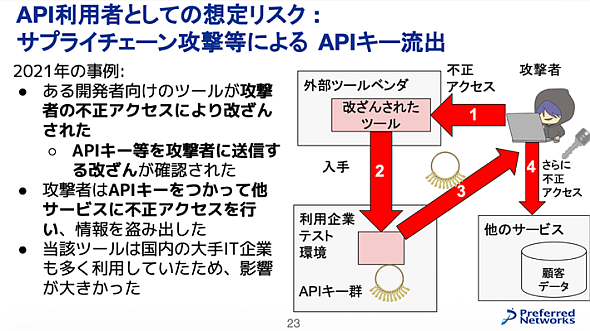

利用ユーザーの視点から現状を分析すると、最大の懸念事項はAPIキーやトークンといったクレデンシャルの窃取である。境界型防御が形骸化し、アイデンティティが新たな攻撃対象となった現代において、APIキーは攻撃者にとって最も効率的な侵入手口となった。深刻さを物語る事例として、2021年に発生した開発者向けテスト支援ツールの改ざん事案が挙げられる。

この事件では、ツールベンダーのシステムが侵害され、配布されるツール自体に悪意あるコードが混入された。その結果、改ざんされたツールを利用した企業のAPIキーが攻撃者へ流出し、他のサービスへの不正アクセスにつながってしまった。

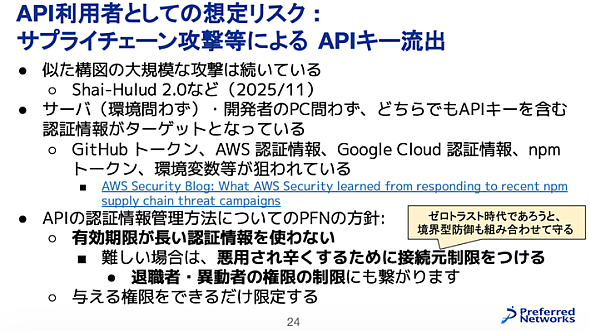

大手ソフトウェア企業関連のインシデントにおいても、連携先のサードパーティー製ボットサービスが踏み台となり、API経由で機密データが盗み出されるなど、連鎖的な攻撃が常態化している。また、「Shai-Hulud 2.0」キャンペーンではNode Package Manager(NPM)のサプライチェーン攻撃が行われ、似たような構図の大規模な攻撃が続いている。

これらのリスクを緩和するための鉄則は、クレデンシャルの漏えいを前提とした多層防御の再構築にある。PFNでは、90日間といった「長寿命トークン」の利用を避け、短命なトークンのローテーションを推奨している。また、付与する権限を必要最小限に絞るスコープの最小化や、操作ログを確実に記録・監視することをシステムの重要度に応じて求めている。汐田氏は「ゼロトラスト時代であっても、多層防御は重要」と指摘し、IPアドレス制限などの古典的な対策の有効性を改めて説いた。

Copyright © ITmedia, Inc. All Rights Reserved.