アラート地獄は終わるのか? AIエージェント時代のセキュリティ新展望:SOC高度化が現実味を帯びてきた

AIエージェントが前提となる時代が間もなく来る中、セキュリティはどこまで変わるのか。トレンドマイクロが打ち出した新戦略の裏には、従来とは異なる“統治”の発想があった。企業は何を可視化し、どこまで任せるべきか、そのヒントを探る。

トレンドマイクロは2026年4月15日、事業戦略発表会を開催した。発表会では法人向けビジネスとして「TrendAI」の始動、そしてコンシューマーに向けてもAIモデルを家族向けに提供する「TrendLife」を発表した。

Anthropicの副最高情報セキュリティ責任者も登壇した発表会をレポートするとともに、エンタープライズ向けにAIをどう活用すべきかをテーマにした、TrendAIのレイチェル・ジン氏(CPO《最高プラットフォーム責任者》兼CBO《最高事業責任者》)へのインタビューをお送りする。

左から、トレンドマイクロのレイチェル・ジン氏(TrendAI CPO《最高プラットフォーム責任者》兼CBO《最高事業責任者》)、大三川彰彦氏(取締役副社長)、エバ・チェン氏(代表取締役社長兼CEO)、Anthropicのジェイソン・クリントン氏(Deputy CISO《副最高情報セキュリティ責任者》)、TrendLifeのフランク・クオ氏(最高コンシューマー事業責任者)、ピーター・チャン氏(チーフカスタマー エクスペリエンス オフィサー)(筆者撮影)

AIエージェント時代のセキュリティ 適切な統治に向けた3つのポイントとは?

Anthropicの副最高情報セキュリティ責任者であるクリントン氏は「AIモデルのトレーニングに使用される計算量は、前年比で約4倍のペースで増加しており、この驚異的なペースは今後数年続く」と予測する。24カ月後には15倍の計算量でトレーニングされた未知の強力なAIモデルが登場する世界を想定し、サイバー脅威に備える必要があるという。

AIはセキュリティ分野での活用が進んでいる。「Project Glasswing」の発表では、オープンソースのUNIX系OS「OpenBSD」に24年間潜んでいた脆弱(ぜいじゃく)性を高度なAIモデルが発見したことも明らかになった。

クリントン氏は「防御側は状況を理解・記憶しながら自社環境を守るために能動的に動くAIエージェントを活用した防御体制を構築する必要がある」と指摘する。これを踏まえて、Anthropicはトレンドマイクロと協業し、脆弱性発見・修正の取り組み「Zero Day Initiative」「Pwn2Own」や、AI主導のセキュリティリサーチ基盤「ASIR」などを進めている。

では、トレンドマイクロはAI時代のセキュリティ強化に向けてエンタープライズ向けにどのような支援を提供するのか。それが新設された法人向け事業部門「TrendAI」だ。

TrendAIの事業戦略のポイントは、インフラやアプリケーションだけでなく、AIシステムが組織内でどのように振る舞い、意思決定するかを管理し、拡大するアタックサーフェスを保護する点だ。

トレンドマイクロのエバ・チェン氏(代表取締役社長兼CEO)は「フローチャートで表現される従来のソフトウェアから、コンテキストとセキュリティを備えた複数のAIエージェントがアクセスし、状況によって異なる答えを出すエージェント型ソフトウェアという、これまでと全く異なるスタイルの手法が出現した」と話す。

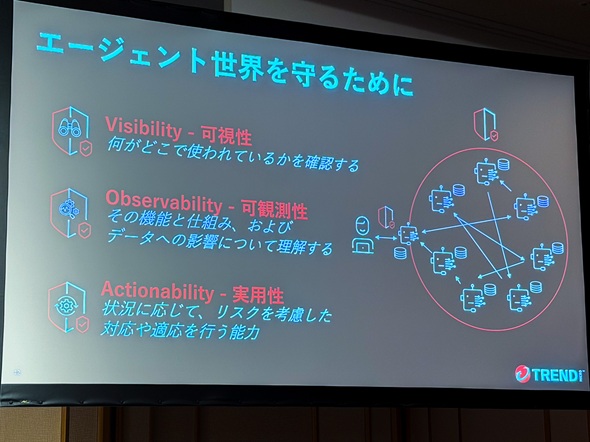

現在は移行期であり、従来型のソフトウェアやエージェント型ソフトウェアが混在する状況だ。チェン氏はこれを適切に統治するには「可視性」「可観測性」「実用性」が必要だと指摘する。

3つのポイントにAIを適用する事例はこのようなものだ。メールサーバやデータベース、ネットワーク機器といった企業のデジタル資産を仮想的に組み上げ、その組み合わせをベースに攻撃経路を推定。「システム全体の最大のリスク」を把握する。ここにAIをうまく使えば「顧客は予算を最も守りたい部分に割り当てられる」(チェン氏)という。

AIエージェントはSOCをどう高度化する? トレンドマイクロが提示する未来

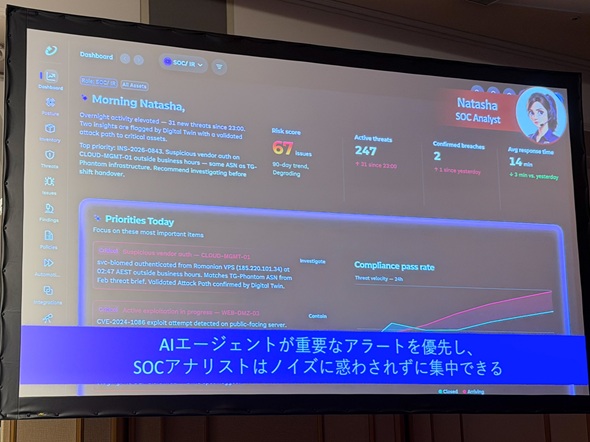

生成AIによってエンタープライズのセキュリティはどう変化するか。TrendAIが提供する脅威ダッシュボードを見ながら、より踏み込んでいこう。例えばSOCアナリストが朝出勤すると、AIが重要なアラートをダッシュボードにまとめている。これを見るだけでノイズに惑わされずに対処できる。

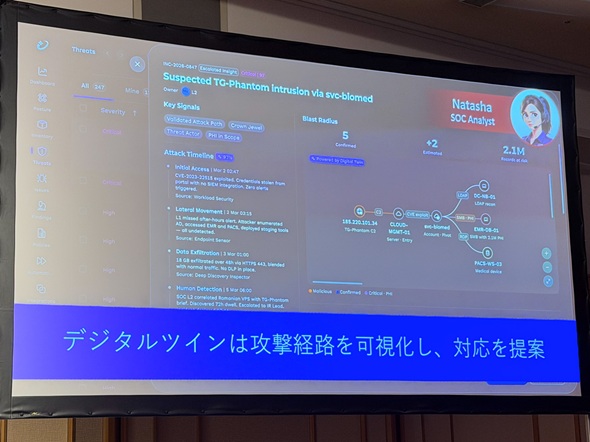

重要なアラートの中には、どうやら対処が必要な情報が含まれていたようだ。このダッシュボードはデジタルツイン技術を使ってシステムの状況を可視化している。これに加えて、攻撃に頻繁に使われる脆弱性の情報を基に、攻撃経路を予測する。これによって被害発生前にプロアクティブにリスク軽減措置が取れるわけだ。

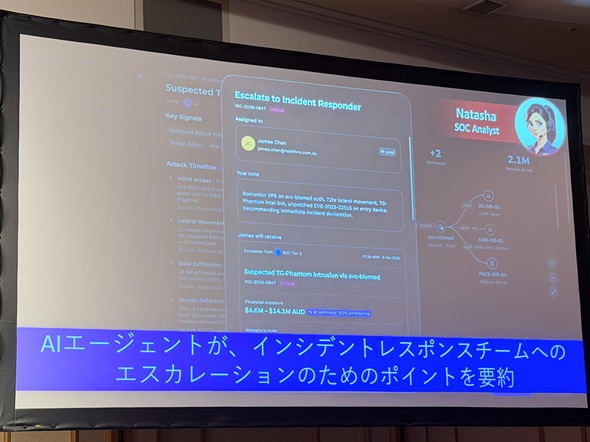

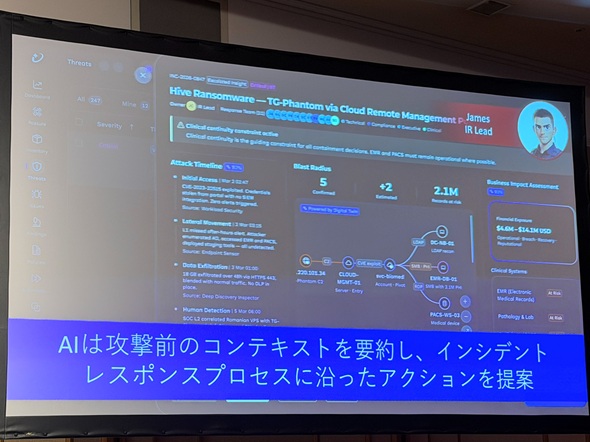

しかしインシデントが既に発生していたら、初期対応のアナリストのスキルだけでは対処し切れない。この場合、AIエージェントはそれを判断し、専門のIR(インシデントレスポンス)チームへのエスカレーションをサポートするという。

エスカレーションを受けたIRチームのリーダーは、モバイル端末でインシデント通知を受ける他、初期アクセスやラテラルムーブメントといった攻撃の流れを把握できる。この内容を基に指示を出すと、AIエージェントは直ちに対応用のウォールームを用意し、関係各所に通知する。ウォールームでは最新の対応プロセスに沿った、具体的なアクションが提案される。

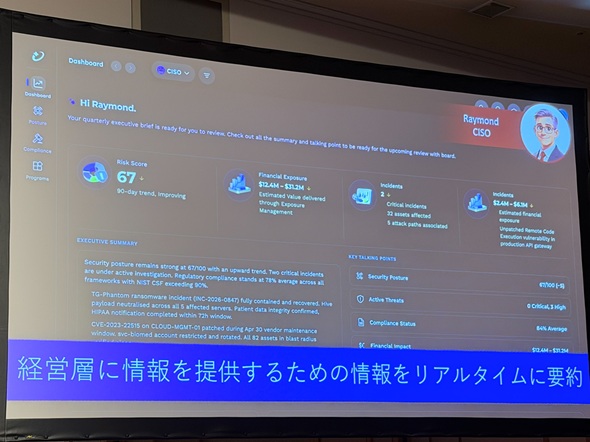

インシデント時は対処に加えて、経営層や取締役会への報告も必要だ。AIエージェントは経営向けのリアルタイムの状況要約も作成する。過去のレポート形式を学習した報告書も作成可能だ。

トレンドマイクロのレイチェル・ジン氏(TrendAI CPO《最高プラットフォーム責任者》兼CBO《最高事業責任者》)は「企業がAIを活用したセキュリティで求めているのは『信頼』『成果』『明確さ』だ。法人向けビジネスを『TrendAI』としてブランド化することは、顧客のAI導入を保護する私たちの強いコミットメントを示している」と述べた。

中小企業のセキュリティにおけるAI導入 4つの実践的アプローチ

個別インタビューに応じたレイチェル・ジン氏に、日本のボリュームゾーンである中堅・中小企業のセキュリティにおけるAI活用について聞いた。

――日本の中小企業では「まだAIが時期尚早」という考え方もあります。中小企業はAIを使ったセキュリティをどこから始めればいいのでしょうか?

ジン氏:私の考えでは、AIは見えていないだけ。SaaS(Software as a Service)など目に見えない形で企業内に存在している。AIセキュリティをいつ導入するかではなく「今ある見えないAIをどうコントロールするか」が重要だ。

そのためには4つの実践的アプローチが考えられる。1つ目は「可視性を高めること」だ。自社のどこにAIが適用されているかを把握するところから始める必要がある。

2つ目は「データに注力すること」だ。日本のボリュームゾーンである製造業なら、知的財産(IP)や設計データ、オペレーションデータなど、機密性の高いデータに焦点を当て、AIリスクを管理することが重要だ。

3つ目は「シンプルに保つこと」だ。最初から複雑なプラットフォームは不要で、まずは基本的なポリシーやデータコントロールから始めるといいだろう。

4つ目は「エコシステムを活用すること」だ。特に中小企業では、全てを自社でやる必要はなく、国内に存在するパートナーやSI(システムインテグレーション)事業者などのエコシステムを活用すべきだ。

――AI導入に向け、技術面以外では何を準備すればいいでしょうか?

ジン氏:AIは日々新しくなります。脅威が出るたびに新たなツールを導入すれば、データやAIがサイロ化します。信頼できるパートナーとともに、予測困難なリスクに対処する体制が必要です。

AIは意思決定の在り方を変えますが、攻撃者によるモデルへの意図的な操作などのリスクがあるため、現時点ではAIの判断を完全に信頼することはできません。重要な判断局面では、人間の介入が不可欠です。

――昨今では、脆弱性だけでなく設定ミスや認証・認可の不備も狙われています。これもAIでカバーする範囲でしょうか?

ジン氏:セキュリティインシデントの多くは設定のミスが原因で発生しています。TrendAIでは「サイバーリスクエクスポージャーマネジメント」(CREM)という統合プラットフォームの一部として、構成ミスや弱いパスワードなどのリスクを洗い出すソリューションを提供しています。これによりデータを集め、可視化することでリスクを管理します。

――日本企業のAI導入における特徴や傾向を教えてください。

ジン氏:日本においては3つの異なる事情があります。まずはテクノロジーに対する文化の違いで、日本企業は技術が成熟し、高品質となるまで導入を控える、慎重な傾向があります。しかしAIは日々進化しており、成熟して完成するという性質のものではないため、このアプローチは通用しないことを理解しなければなりません。

また、データ主権を重視する傾向も強いです。日本ではどこにデータが置かれ、どう使われ、誰が管理しているかを重視します。そのため国内のデータセンターにおけるセキュリティ確保が求められます。

この他、製造業が多いこともポイントです。知的財産や設計データ、OTシステムの保護が他国以上に重要視されます。AIを取り入れるときにも、製造業にどのように適合させるかを考慮する必要があるでしょう。

――ありがとうございました。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

【実録】自社に届いたCEO詐欺メールを徹底解析 狙われる企業に共通する3つの「隙」

【実録】自社に届いたCEO詐欺メールを徹底解析 狙われる企業に共通する3つの「隙」

「社長からの一通」を疑えますか――。本稿では実際に自社に届いたCEO詐欺メールを徹底解析。受信トレイ上の表示や自然過ぎる文面、返信先のすり替えなど簡単に見抜けない巧妙な仕掛けを解説します。 ガートナー、日本企業のインシデントパターンを分析 10個の脅威・リスクを公表

ガートナー、日本企業のインシデントパターンを分析 10個の脅威・リスクを公表

見えている脅威だけを追い続けていては、もう守りきれない。ガートナーは国内におけるセキュリティインシデントの傾向として「10の発生パターン」を公開した。ランサムウェア攻撃だけでなく、AIやSNS時代ならではのリスクが判明している。 4分の1の生成AIアプリが“静かに事故る” MCP時代の落とし穴をGartnerが指摘

4分の1の生成AIアプリが“静かに事故る” MCP時代の落とし穴をGartnerが指摘

AIエージェントの普及が進む中、その裏で見過ごされがちな異変が増え始めている。ガートナーは2028年までに、4分の1の企業向け生成AIが年間複数の軽微なインシデントに見舞われると予測した。利便性と引き換えに広がるリスクの正体と対策の勘所とは。 RSA暗号の“失敗”を成功と誤認 OpenSSLで未初期化メモリが漏えいする恐れ

RSA暗号の“失敗”を成功と誤認 OpenSSLで未初期化メモリが漏えいする恐れ

OpenSSLに複数の脆弱性が見つかった。特定の条件下で不適切な処理により情報漏えいにつながるものもあるという。影響範囲は複数バージョンに及び、プロジェクトは修正済みバージョンへの更新を呼び掛けている。問題の背景には何があるのか。 「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

国内でのランサムウェア被害が多発する今、被害企業の生の声を知ることは自社の防御を固める上で大きなアドバンテージになります。では半田病院はインシデントが起きたとき何をして何を学んだのか。現地に潜入してリアルを聞いてきました。