【実録】自社に届いたCEO詐欺メールを徹底解析 狙われる企業に共通する3つの「隙」

「社長からの一通」を疑えますか――。本稿では実際に自社に届いたCEO詐欺メールを徹底解析。受信トレイ上の表示や自然過ぎる文面、返信先のすり替えなど簡単に見抜けない巧妙な仕掛けを解説します。

「まさか、ウチがだまされるはずがない」――。そう自負する経営者ほど今、音も立てずに忍び寄るビジネスメール詐欺(BEC)の標的になっています。

かつての「怪しい日本語」でつづられた迷惑メールの時代は終わりました。現在、国内だけでも直近の約2カ月間で10億円以上の被害が報告されており、その手口は組織図や取引関係を精緻にリサーチした「極めて信頼されやすいなりすまし」へと進化しています。

本稿では、弊社に実際に届いたCEOなりすまし詐欺メールの解析を通じて、その巧妙な仕組みと、事業者が直ちに講じるべき防衛策について解説します。

全迷惑メールの約5割が「社長」を名乗る異常事態

弊社が2026年1〜2月の1カ月間に受信した迷惑メールのうち、実に49.2%が代表者の名を装った「CEO詐欺」でした。

攻撃者はプレスリリースなどの公開情報を「なりすましのネタ」として徹底的にチェックしています。例えば、弊社が過去に公表した取引先との実績を逆手に取り、その取引先の社長名で「至急の案件がある」と連絡するケースも確認されています。

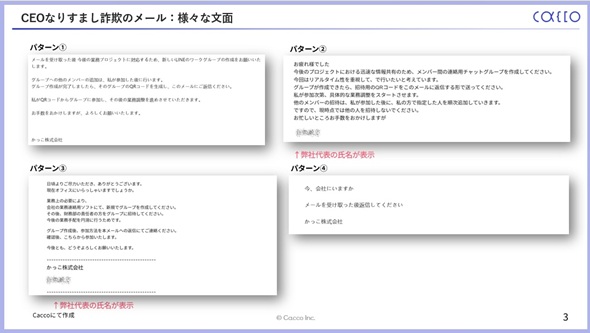

これらは単なる無差別メールではなく、以下の4つのパターンで組織の「隙」を突いてきます。

- CEOなりすまし詐欺:社長や役員になりすまし、「会議中なので電子メールで失礼するが、至急この口座に送金してほしい」と心理的プレッシャーをかける

- 請求書偽装:実在の取引先を装い、「振込先口座が変更になった」と偽の請求書を送りつける

- フィッシング型:システム通知を装い、「Microsoft 365」などのID/パスワードを盗み取る

- プレスリリース連動型:公開された取引情報を悪用し、関係者になりすまして接触する

「これなら信じてしまう」――巧妙に偽装された受信ボックスのわな

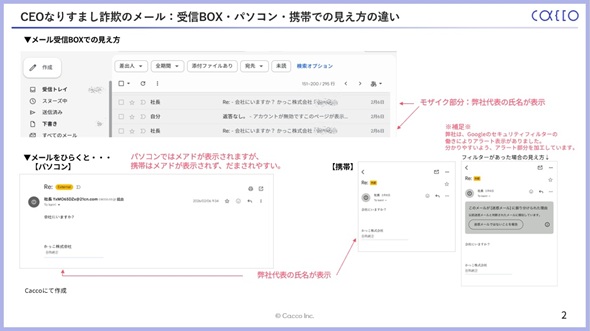

なぜ経営者や実務担当者が「偽物」だと気が付けないのでしょうか。それは電子メールを開く前の「第一印象」が完璧に作り込まれているからです。

まず、受信トレイの一覧に表示される送信元(From)には、正確な社長の氏名が記載されています。一方スマホではメールアドレス自体が表示されないため、受信者は「社長からの急ぎの連絡だ」という前提で中身を読んでしまいます。さらに文面も極めて自然です。「今、重要な会議中で電話に出られない」「極秘の買収案件で至急の送金が必要だ」といった、経営現場で実際に起こり得るシチュエーションが設定されています。

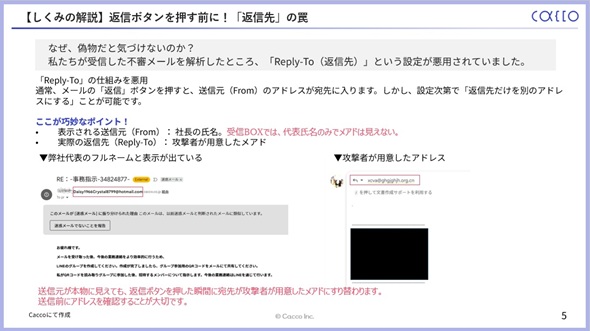

この他、技術的な仕掛けとして、攻撃者が「返信先(Reply-to)」を自身のフリーメールなどに設定しているケースも複数確認されています。受信者が何の疑いもなく「返信」ボタンを押した瞬間、宛先は攻撃者のアドレスへとひそかにすり替わります。この一連の流れがあまりにスムーズであるため、送信後に「実は偽物だった」と気が付くのは至難の業なのです。

狙われる企業に共通する3つの「隙」と今日からできる3つの防衛策

被害事例を分析すると、攻撃者は企業の構造的な弱点をピンポイントで突いていることが分かります。それは以下の通りです。

- 「今すぐ確認できない」状況の悪用:社長が外出中や会議中であるタイミングを狙い、電話確認をちゅうちょさせる

- 経理部門への直接的な攻撃:送金の最終権限を持つ担当者に対し、「社長の極秘案件」として他部署への相談を封じる

- 複雑なサプライチェーン:多数の協力会社を持つ企業は、数千万円単位で新規取引があっても偽の振込先が紛れ込みやすい

高度化する詐欺に対し、システムだけに頼る対策には限界があります。弊社は以下の「アナログとデジタルのハイブリッド対策」を推奨しています。

- 「知っている電話番号」への直接確認:振込先の変更や至急の送金依頼については、電子メールやチャットのみで完結させず、必ず電話によるダブルチェックを徹底する

- 多要素認証(MFA)の必須化:万が一ID/パスワードが漏えいしても、アカウントの乗っ取りを防ぐ最後のとりでとなる

- システムの「コンプライアンス設定」の適正化:弊社は「Google Workspace」の管理画面で「送信者名に社長名が含まれるが、アドレスが異なる」といった条件でフィルタリングする「コンプライアンス設定」を適用しました。これによってCEO詐欺メールはほぼ届かなくなっています

実際の手口を知り、状況に合わせた最適な防衛体制を築く。本稿がその一助となれば幸いです。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

もし「社長」から怪しい指示が来たら? 2〜3月も続く「CEO詐欺」メールをラックが分析、対策を提言

もし「社長」から怪しい指示が来たら? 2〜3月も続く「CEO詐欺」メールをラックが分析、対策を提言

2025年末から、企業代表者の実名をかたってLINEのグループ作成やアカウント情報の提供を求める「CEO詐欺」メールが相次いでいる。サイバーセキュリティ企業ラックの調査では、150社以上が注意喚起していることが判明した。年度末に向けてさらなる攻撃の可能性があり、警戒が必要だ。 日本企業は10年で「VPN 2.0」を導入しただけ 「ゼロトラストごっこ」を終わらす現実的な生存戦略

日本企業は10年で「VPN 2.0」を導入しただけ 「ゼロトラストごっこ」を終わらす現実的な生存戦略

2025年11月26日開催の「ITmedia Security Week 2025 秋」で、パロンゴ 取締役 兼 最高技術責任者 林達也氏が「ゼロトラストの真の意義とその環境 〜ゼロトラストっぽさとの決別〜」と題して講演した。 ChatGPTに脆弱性、会話内容や文書が外部サーバに伝達されるリスク

ChatGPTに脆弱性、会話内容や文書が外部サーバに伝達されるリスク

ChatGPTに脆弱性が見つかった。コード実行環境において、DNSを使った外部通信経路が成立し、入力テキストやファイル内容、要約結果などが選択的に抽出され、外部に送られる恐れがあるという。 「ゼロトラスト」を巡る3つの誤解とは――そもそも“境界型防御の代替”ではない?

「ゼロトラスト」を巡る3つの誤解とは――そもそも“境界型防御の代替”ではない?

近年、エンタープライズのネットワーク構成が大きく変化するにつれ、境界型防御の限界への対応としてゼロトラストセキュリティの考え方が重視されるようになりましたが、一方でその考え方が正しく理解されていない面が多いようにも見受けられます。本稿では、ゼロトラストセキュリティがそもそもなぜ必要で、何を解決しようとしているか、時折見られる誤解と正しい理解について整理します。