訓練なし、検証なし、責任者不明 サイバーBCPの危うい実態:多くの企業が“出たとこ勝負”

サイバーBCPについて「準備している」と答える企業は多い。しかしいざ危機的な事態が訪れたとき、その準備がきちんと機能するかどうかは別問題だ。タニウムの調査から、“出たとこ勝負”という国内企業の危うい実態が明らかになった。

タニウムは2026年4月28日、「国内におけるサイバーインシデントと事業継続性の実態調査レポート」に関する説明会を開催した。

国内ではランサムウェア被害が相次ぎ、企業活動の停止や長期的な復旧対応を余儀なくされるケースが増えている。業種や規模を問わず被害が広がる中では、単なるセキュリティ対策だけでなく、事業継続の観点からの備え、すなわちサイバーBCPの重要性が急速に高まっている。

だが、その実態はどうか。サイバーインシデントは「いつでも起き得る」状況にあるにもかかわらず、企業の備えは本当にそれに追い付いているとはいえない。タニウムの調査は企業の実態に対してやや厳しい現実を突き付ける内容となった。

多くの企業が“出たとこ勝負” 「2割の壁」が示すサイバーBCPの実態

調査結果を象徴するキーワードが「2割の壁」だ。タニウムが1000人以上の組織に所属するIT管理者と担当者を対象に2026年1月に実施した調査(有効回答数:675)によると、サイバーインシデントに備えた体制や運用が実際に機能するレベルで整備されている企業は、2割前後にとどまっていることが明らかになった。

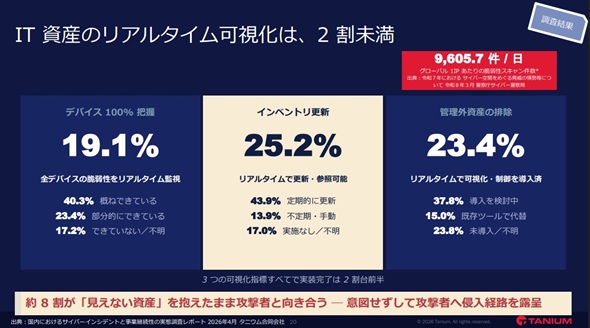

背景にあるのは、サイバー脅威環境の構造的な問題だ。警察庁の「令和7年におけるサイバー空間をめぐる脅威の情勢等について」によると、グローバルIPアドレス1つ当たり1日に約9600回もの脆弱(ぜいじゃく)性スキャンを受けているという。攻撃は自動化・サービス化され、常時侵入の機会を狙われている状況だ。

一方、防御側は全ての弱点を守り続ける必要がある。「どこか一つでも開いていれば侵入される。攻撃側と防御側の間には非対称構造がある」と、タニウムの村井新太郎氏(シニアマーケティングマネージャー)は説明する。

ひとたびランサムウェア被害に遭えば長期間の事業停止が発生する可能性がある。しかしタニウムの調査では、インシデント時に経営層が関与できる体制を構築できている企業や、IT部門の責任範囲を明確に定義できている企業は2割程度にとどまることが判明した。

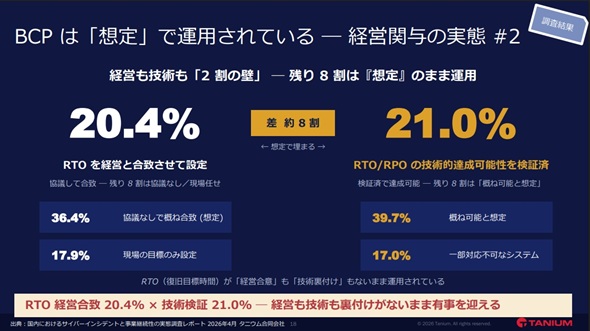

また、経営層の理解不足が顕著に表れているのがサイバーBCPの準備状況だろう。同調査によると、サイバーインシデント発生時における復旧目標時間(RTO)について、経営が許容できるビジネスの限界停止時間と「協議して合致させている」と回答した企業は約2割だった他、復旧計画の技術的検証を実施している企業も2割程度だった。

「多くの企業が“出たとこ勝負”に近い状態でインシデントに臨んでいる状態だ。IT側と経営側で見ている世界が違う。結果として、有事の意思決定が遅れる可能性がある」と村井氏は指摘する。

この他、技術だけでなく運用面でも同様の傾向が見られた。手順書まで整備できている企業は2割強、計画に基づく定期的な訓練を実施している企業も4分の1程度にとどまる。「計画を作ること自体がゴールになっているケースが多いのではないか」と村井氏は、BCPの形骸化に警鐘を鳴らす。

IT資産を十分に可視化できている企業は2割以下 明らかになった厳しい実態

もう一つの課題がIT資産の可視化不足だ。タニウムの調査によると、社内の全デバイスを把握できている企業は2割弱、非管理端末を排除できている企業も同程度にとどまるという。

野良端末や非管理状態のIT資産は攻撃者にとって格好の侵入経路だ。「見えないものは守れない。意図せず侵入経路を提示してしまっている可能性もある」と村井氏は述べる。

また、インシデント後のシステム復旧時、正常性を十分に確認できる企業は35%程度だった。バックドアなどが残存したまま復旧してしまえば、再侵入を許すリスクも高まる。こうした状況に対し、防御側の運用体制も十分に整備されているとは言い難い。運用の自動化やツールの統合は2〜3割程度にとどまり、攻撃側の高度化・高速化に追い付いていない。

村井氏によると、この背景には、セキュリティを「コスト」と捉える意識があるという。調査では、セキュリティを「投資」と認識する企業よりも、「コスト」と考える企業の方が多い結果となった。これが結果として、投資の遅れや体制整備の遅延につながっている。

タニウムの調査では、業種別でのサイバーBCPの違いについても明らかになった。製造業や金融業では一定の進展が見られるものの、それぞれ異なる課題を抱えている。特に流通業では、投資とコストの捉え方によって取り組み状況が大きく分かれるなど、経営判断の影響が顕著に表れている。

では、こうした状況をどう打開すべきか。村井氏は3段階の取り組みとして(1)経営層の関与、(2)環境の可視化、(3)運用の自動化を挙げる。

まずは経営層がサイバーリスクを事業リスクとして認識し、意思決定に積極的に関与することだ。その上で、自社のIT資産を正確に把握し、最後に運用を自動化・高度化する。

「可視化ができなければ何も始まらない。そして、攻撃側の進化スピードを考えると、人手だけでの対応には限界がある」と同氏は語る。

さらに、AIの進展によって脆弱性の発見や攻撃のスピードが促進している点も見逃せない。脆弱性発見から攻撃までの時間は短縮し続けており、防御側の対応遅れはより深刻な結果を招きかねない。

経営層への働きかけの難しさも課題だ。村井氏は「単に伝わっていないケースも多い」とし、技術用語ではなくビジネスの言葉で影響を説明する必要性を指摘する。また、リスクマネジメント部門などを巻き込んだ組織的な連携の重要性にも言及した。

今回の調査は、サイバーBCPがまだ“これから整備される領域”であることを浮き彫りにした。インシデントは既に現実の脅威であり、発生を前提とした備えが求められている。計画の有無ではなく、その実効性が問われる段階に入っていると言えるだろう。

〜記者の目:ニュースをちょっと深掘り〜

今回の調査で印象的だったのは、「対策不足」そのものよりも“危機が正しく翻訳されていない”という構造的な問題だ。

多くの企業では、サイバーセキュリティは依然として「IT部門の仕事」として扱われている。しかし実際にランサムウェア被害が発生した際に止まるのは、ITシステムではなく事業そのものだ。物流は止まり、受発注は停止し、工場ラインは沈黙し、店舗は決済できなくなる。つまりサイバーインシデントは、もはや“単なるIT障害”ではなく深刻な事業停止リスクだ。

しかし多くの企業ではその翻訳がうまくいっていない。「Active Directory」の停止が意味するのは「認証基盤の障害」ではなく「全従業員が業務不能になる」という経営リスクだ。しかしIT側は技術用語で説明し、経営側はビジネスインパクトとして理解できない。この“言語の断絶”が、今回の「2割の壁」の本質だ。

さらに危険なのは、AIによって攻撃側のスピードが劇的に変わり始めている点だ。生成AIや自律型エージェントの進化によって、脆弱性探索やマルウェア生成、標的選定、侵入手法の最適化は急速に自動化されつつある。攻撃者は既に「人海戦術」から脱却し始めている。

一方、防御側はどうか。今回の調査で見えたのは、IT資産の可視化も不十分なまま、手作業運用に依存し、BCP訓練すら十分に実施できていない企業の姿だった。つまり日本企業の多くは“AI時代の攻撃”に対して“アナログな運用”で対抗している。

これ以外にもタニウムの調査では「セキュリティをコストと見るか、投資と見るか」で結果が大きく分かれていた。これは単なる予算問題ではない。経営が「サイバーリスクをどこまで自社の経営問題として理解しているか」の差だろう。

近年、企業のDX推進によって、ITは事業そのものになりつつある。ERPや認証基盤、クラウド、サプライチェーン管理、工場制御――これらは既に“止まってもよいシステム”ではない。にもかかわらず、その前提でBCPを再設計できている企業はまだ少ない。

サイバーBCPとは、単に「復旧計画を作ること」ではない。本質は、「自社は何日止まると危機的状況に陥るのか」を経営が直視することにある。そして、その問いに向き合わない限り、“想定外”のインシデントは今後も繰り返されるだろう。(田渕聖人)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Linux主要配布版にroot権限奪取の恐れ ゼロデイ脆弱性「Dirty Frag」公開

Linux主要配布版にroot権限奪取の恐れ ゼロデイ脆弱性「Dirty Frag」公開

主要Linuxディストリビューションでroot権限を奪取可能なゼロデイ脆弱性「Dirty Frag」が見つかった。情報漏えいによってパッチ提供前の緊急公開となっている。 GitHub侵害で銀行連携停止 マネーフォワード事案が突き付ける開発リスク

GitHub侵害で銀行連携停止 マネーフォワード事案が突き付ける開発リスク

マネーフォワードは認証情報漏えいによるGitHubへの不正アクセスを受け、ソースコードや一部個人情報が流出したと公表した。銀行連携機能まで一時停止に追い込まれた今回の事案は、開発現場に潜む見落とされがちなリスクを浮き彫りにしている。 Edge、保存済みパスワードをメモリ内に平文保持していると判明

Edge、保存済みパスワードをメモリ内に平文保持していると判明

Microsoft Edgeが保存済みパスワードをメモリ内に平文で保持する仕様が判明した。共有端末などで他者の認証情報が抽出される危険性が指摘されている。Microsoftは仕様であると回答したが、侵害時の被害拡大の恐れがある。 NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NISTは、脆弱性データベース「NVD」の運用を大きく見直す。CVEの急増により従来の“全件分析”が限界に達したためだ。今後は優先度に応じた対応へと転換する。この変更は、脆弱性管理の前提そのものを揺るがす可能性がある。 LinuxカーネルのゼロデイをAIが発見 悪用で簡単にroot権限奪取が可能に

LinuxカーネルのゼロデイをAIが発見 悪用で簡単にroot権限奪取が可能に

Linuxカーネルに約9年間にわたり見過ごされてきた致命的なローカル権限昇格の脆弱性「Copy Fail」が突如浮上した。この脆弱性を悪用すれば、一般ユーザーが極めて簡単にroot権限を取得できる。さらにこの発見を後押ししたのはAIだという。