| Security Tips | ||

|

Office文書の隠しデータを削除する りょうわあきら |

||

Microsoft Officeシリーズで作成される文書ファイルでは、文書の更新履歴や削除済み文字の記録、ユーザーが明示的に非表示設定にした行や列など、さまざまな非表示データが含まれることがある。このような隠しデータは、文書作成中には共同作業の役に立つ便利なデータとして活用できる半面、削除し忘れると電子的に文書を配布する際に意図せずセンシティブな情報の漏えいにつながってしまう場合がある。

このようなOffice文書中に隠されたデータによる意図しない情報漏えいを防止するためのツールとして、MicrosoftからOffice 2003/XP用の隠しデータ削除用のアドインが配布されている。

| 【Office 2003/XPアドイン:隠しデータの削除】 http://www.microsoft.com/downloads/details.aspx?FamilyID=144e54ed-d43e-42ca-bc7b-5446d34e5360&DisplayLang=ja |

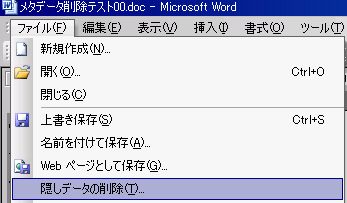

ダウンロードセンターで配布されている上記のツールをインストールすると、Officeアプリケーションのファイルメニュー中に、「隠しデータの削除」メニューが追加される。

|

| 図1 隠しデータの削除 |

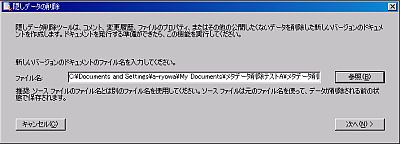

隠しデータを削除したいOffice文書を開き、隠しデータの削除を実行すると、文書の保存先の入力を求められるので、隠しデータ削除後の文書の保存先を指定する。

|

| 図2 文書保存先の指定 (拡大画像) |

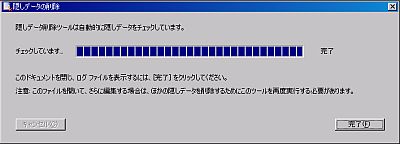

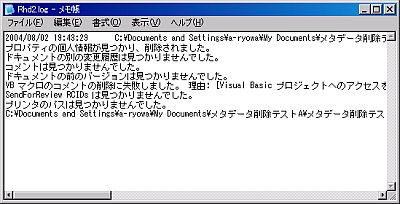

「次へ」をクリックするとデータの削除が実行され、結果ログがメモ帳経由で出力される。

|

| 図3 隠しデータの削除実行 (拡大画像) |

|

| 図4 結果ログの表示 |

Office文書マクロのセキュリティ設定で「Visual Basicプロジェクトへのアクセスを信頼する」が有効になっていない場合(デフォルトでは無効)は、マクロのコメントに含まれる情報を削除することができない。マクロのコメントを削除する必要がある場合には、あらかじめこのオプションを有効にしておく。

隠しデータ削除ツールをコマンドラインから実行し、複数のファイルを同時に処理させることも可能である。ツールがインストールされたディレクトリ(通常C:\Program Files\Microsoft Office\Remove Hidden Data Tool)にあるOFFRHD.EXEが一括処理用のコマンドになる。次のように実行することで、指定ディレクトリ配下の文書の隠しデータを一括して削除することができる。

OFFRHD.EXE <元文書のディレクトリ> <削除済み文書用ディレクトリ>

|

コマンドを実行すると、対象ファイルに対応したOfficeアプリケーションが起動 してバッチ処理的に削除処理が行われ、削除完了後、GUI経由での実行の場合と 同じく結果ログがメモ帳経由で表示される。

| 【注】 OFFRHD.EXEについては使用するOfficeのバージョンによっては動作しない場合があった。本稿での動作確認はOffice 2003 SP1を用いて行っている。 |

なお、隠しデータの削除ツールによって削除できるデータの詳細や既知の問題については、マイクロソフトサポート技術情報 - 834427の Office 2003 および Office XP 用 Remove Hidden Data アドインにまとめられている。条件によっては削除されないデータもあるので、サポート技術情報を参考によく注意して有効活用されたい。

| Security Tips Index |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|