DEFCON16、参戦しました!

チーム「dumbtech」、

Sexy Hacking Girlsへの挑戦!

ジャック飯沼

サイバーディフェンス研究所

2008/9/12

DEFCONらしいアブナイコンテストがいっぱい

DEFCONらしいアブナイコンテストがいっぱい

さて、DEFCONでは、CTF以外にもさまざまなコンテストがありますのでいくつか紹介します。

まずは恒例の「飲み物冷やし大会(Beverage Cooling)」です。それぞれが持ち寄った機材で、温まった缶ビールを瞬時にして冷やします。冷やされたビールは温度を測られたあと、周りで見ている人に振る舞われます。いずれにしても、40度前後のビールが数秒で飲みごろの温度に冷えるのは感動的です。

|

| 写真2 仰々しい仕組みで冷やされるビール |

そして、今回DEFCONの開催前に各種メディアで取り上げられ、議論を呼んだ「Race to Zero」というコンテストもありました。これは、主催者側から既知のマルウェアを渡された参加者が、それにいかに手を加えることで、各種ウイルス対策ソフトを突破することができるかを競うものです。大手のアンチウイルスベンダは開催前に軒並み懸念を公表したそうです。昔であれば、「どうせDEFCONだし」と片付けられていたものが、いまではやはり社会的注目度も高いためか、大手ベンダも敏感に反応するようです。

ちなみに実際のコンテスト会場の様子は、ダンボールに「Race 2 Zero」と書いただけというもの。DEFCONらしさがこんなところにも出ています。

|

| 写真3 これぞDEFCON |

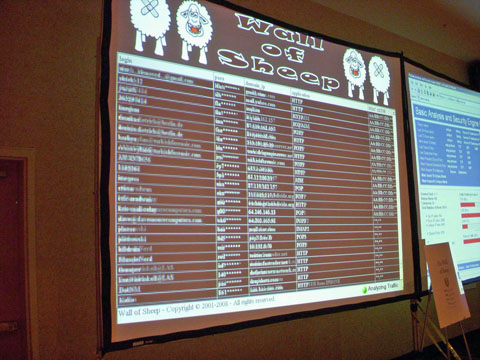

あー、コンテストも見たし、ちょっと休んでメールでもしようか……などと、会場に用意されたワイヤレス(SSID=defcon)でPOP3にアクセスする人もいるかもしれません。でも、そんな人はIDとパスワードがさらされてしまいます。DEFCON名物の「Wall of Sheep」です。

|

| 写真4 身をもって危険を感じられるWall of Sheep |

DEFCONの会場内の無線通信はスタッフにより(もちろんスタッフ以外の一般参加者からも)傍受されています。認証情報を暗号化せずに送るとIDとパスワードがさらされるという不名誉が待っています。最近ではWall of Sheepも有名になってきたので、さすがにもういないかと思いきや、あるわあるわ、HTTP、POP3などのIDとパスワードが大量に行き交っているようです。HTTPはいろいろあるにせよ、DEFCON会場で暗号化なしでメールを見に行くのは、あまりに不用意かもしれません。

目指す資格は「ネットワーク攻撃のプロ」?

目指す資格は「ネットワーク攻撃のプロ」?

そして、今回のDEFCONで個人的に最も注目していたコンテストがあります。それがアメリカのimmunityの提供する「NOP(Network Offense Professional)」という資格です。immunityは、デイブ・アイテル(Dave Aitel)氏やコスチャ・コーチンスキー(Kostya Kortchinsky)氏を中心とする、世界を代表するエクスプロイト専門の会社です。今回そのimmunityがDEFCONの場で、新たな資格NOPの技術テストを実施しました。

immunityのブースに行くと端末が用意されています。受講希望者は事前予約のうえ、その端末を使って接続されるバイナリの脆弱(ぜいじゃく)性を発見し、それに対するエクスプロイトコードを作ります。40分以内にエクスプロイトが完成すると晴れてNOPの認証が得られます。

|

| 写真5 サイバーディフェンスのエンジニアも無事(?)34分でクリア

日本人で初のNOPとなりました。ちなみにNOPのパンフレットに写っているのは、Mr. Exploitことコスチャ・コーチンスキー氏。Windowsのリモート脆弱性などを多数発見しています。2日目の時点で20人ほどがテストに挑戦し、15人がNOPを取得したそうです。 |

2/3 |

| Index | |

| チーム「dumbtech」、Sexy Hacking Girlsへの挑戦 | |

| Page1 発表しながら酒やタバコ? DEFCONってこんなイベント チーム「dumbtech」、参戦してきました! |

|

| Page2 DEFCONらしいアブナイコンテストがいっぱい 目指す資格は「ネットワーク攻撃のプロ」? |

|

| Page3 NOP取得の狙い、それは…… DEFCONで見つけた財宝、それは「同志」 |

|

| 関連記事 | |

| 突撃! ハッカーの祭典「DEFCON16」in ラスベガス | |

| チーム「dumbtech」、Sexy Hacking Girlsへの挑戦 | |

| DEFCONの向こうにある安全な世界を目指して | |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|