@IT メールソリューションセミナー2009イベントレポート

技術と法律で迷惑メールを包囲せよ

宮田 健

@IT編集部

2009/4/3

迷惑メールは法律で規制できるのか

迷惑メールは法律で規制できるのか

特別講演として、「迷惑メールの法的規制とその課題」と題する講演が情報通信総合研究所の松前氏によって行われた。松前氏は法律という側面から迷惑メールを論じ、2008年12月に施行された迷惑メール改正法や、ボットネットワークやフィッシングなど進化する脅威を、法律でどう扱えるのかを取り上げた。

いったい何が「迷惑」? 迷惑メール規制の背景にある難しさ

いったい何が「迷惑」? 迷惑メール規制の背景にある難しさ

|

ICR/情報通信総合研究所 法制度研究グループ 研究員 松前 恵環氏 |

迷惑メールは規制されるべき、という意見に異論はないだろう。しかし、何をもって「迷惑」と定義するかは難しい。「迷惑」は主観的な概念だからだ。

迷惑メールは広告宣伝などを伴うものが中心になるが、同じメールでも人によっては有益な情報である可能性がある。そのため、広告宣伝目的のメールの数%でも「有益」と判断する人がいる以上、一律に送信を禁じるべきと判断はできない。迷惑という概念が個人によって異なるのだ。

法律はある程度一般的、かつ客観的でないと制定することができない。ではどのように迷惑メールにそれを適用すべきだろうか。松前氏は同じように“迷惑”という名前のつく法律/条例として「酒に酔つて公衆に迷惑をかける行為の防止等に関する法律」と例として取り上げた。この法律では明確に「酒に酔っているものが行う行為を規制する」と明示されている。このように迷惑防止とつくような条例にはなんらかの限定を付けていることが多い。

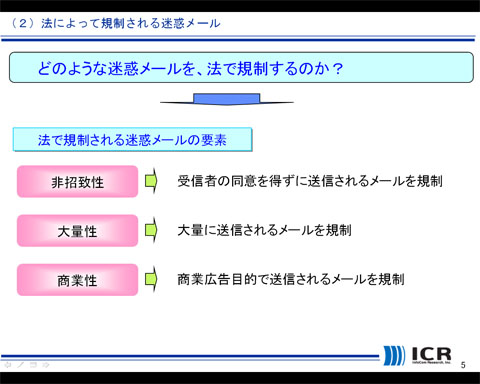

では、迷惑メールに対してどのような限定を付けられるだろうか。法で規制される迷惑メールの要素としては大きく3つあり、「非承知性(招かれざるメール)」「大量性」「商業性」などの要素が考えられる。法律で迷惑メールを規制するためには、「どのような迷惑メールを法で規制するのか」を定義する必要があるのだ。

|

| 図1 法で規制されるべき迷惑メールの要素(情報通信総合研究所作成資料より抜粋) |

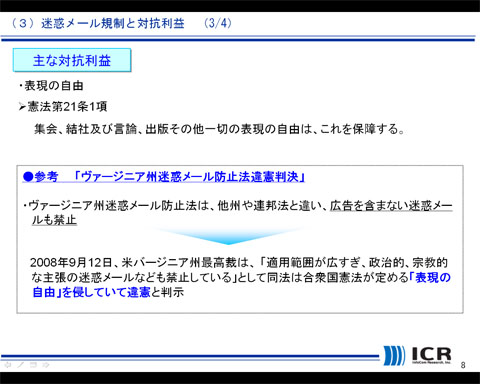

そしてもう1つ考えるべきは、迷惑メール規制と対抗利益の関係だ。対抗利益を迷惑メールの例で説明すると「迷惑メールを送られたくないという利益」と対になる「送る側の『表現の自由』という利益」が存在するため、一方のみを規制することはできないというものだ。アメリカで用いられている法規制では、商業的な電子メールのみを規制対象とするのが一般的だ。そのため日本でも特定電子メール法では、「電子メールの送信をする者(営利を目的とする団体及び営業を営む場合における個人に限る。以下「送信者」という。)が自己又は他人の営業につき広告又は宣伝を行うための手段として送信をする電子メール」という表現となっている。

このように、迷惑メールの規制は法制度の上でも「受信者、事業者の利益と、送信者の利益のバランスの上に成り立つもの」でなくてはならない。

|

| 図2 主な対抗利益の例(情報通信総合研究所作成資料より抜粋) バージニア州迷惑メール防止法では「表現の自由」を侵害しているとして違憲判決がでている。 |

|

2/3 |

| Index | |

| メールソリューションセミナー2009イベントレポート 技術と法律で迷惑メールを包囲せよ |

|

| Page1 メールの脅威を“攻撃側の視点”で見ると 稚拙だからこそ、だまされる |

|

| Page2 迷惑メールは法律で規制できるのか いったい何が「迷惑」? 迷惑メール規制の背景にある難しさ |

|

| Page3 迷惑メール規制の過去・現在 「同意」の取り方、注目すべきは省令・ガイドライン すぐそこにある未来の脅威を法律でどう規制するか |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|