じっくり考える「情報漏えい発生の理由」(前編)

雇用形態の変化と情報漏えいの実態

宇崎 俊介

トレンドマイクロ株式会社

コンサルティングSE部 テクニカルSE課

情報セキュリティ シニアアナリスト

2009/5/29

アメリカと日本:雇用形態の違いに見る情報漏えいのかたち

アメリカと日本:雇用形態の違いに見る情報漏えいのかたち

筆者はこれまで多くの企業の業務形態を見てきたが、業務の効率化のためにシステム化を推進することに関して、日本は比較的理解があるように思う。

しかし同時に、日本では「あの人がやっている仕事」「以前あの人がやっていた仕事」と「企業の持つ情報」がどうひも付いているかが整理しきれていない傾向が強い。そういった企業では、情報がシステムの中に保管されているか、その人の机の中にどんな情報資産があるか、などを誰も把握できていないケースが多い。

どこに何が保管されているかが分からなければ、その結果として「何を持ち出されたのか」ということも把握できない。企業の機密情報を持ち出しされても対処のしようがないのである。

「自社のデータや機密なのに、何が持ち出されたか分からないなどということがあるのか?」そう思われるかもしれないが、実際に「何が持ち出されたのか」を調査するサービスが商売になるぐらいである。

アメリカ型と従来日本型の労働環境を大まかに比較すると、企業側がいかに従業員を扱うか、という点で大きな差異がある。一般的に、アメリカの企業は従業員を頻繁に入れ替えるし、不況、活況で採用と解雇を繰り返す。従業員たる労働者はある種のスペシャリストとして働くことに一定の誇りを持ち、企業と切り離した自分の生活を大切にする。つまり一昔前の日本のような「会社というコミュニティに皆で集い共生する」ようなことはほとんど考えていない。お互いに依存しないし、多くを求めないということである。

すると企業の用意すべき環境・管理すべき情報、つまり情報管理における重点はおのずと決まってくる。

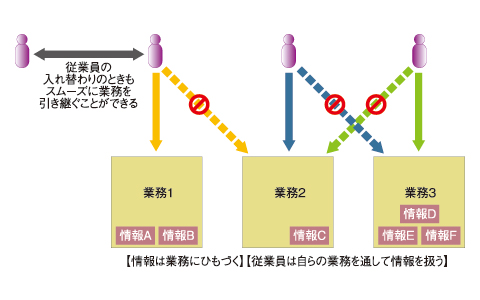

■アメリカ型の労働環境■

- 誰が来ても仕事がすぐに始められる環境

- 誰が抜けても仕事が引き継げる環境

- 仕事を持ち帰らない環境

■アメリカ型の情報管理■

- 情報は“人”とではなく“業務”とひも付ける。人はあくまでオペレータ

- 職権分掌の明確化

- 担当業務範囲と関連したアクセス可能な情報の範囲

アメリカでは上記のような、人と情報が分離した環境が自然と根付き、当たり前のこととなっている。アメリカ型が正しいということではないが、「人材が流動する時代」に即した業務のあり方の1つである。

|

| 図1 アメリカ型の従業員と企業情報の関係 |

一方で日本の場合はどうか。企業が用意している環境・管理すべき情報などはどうなっているか。

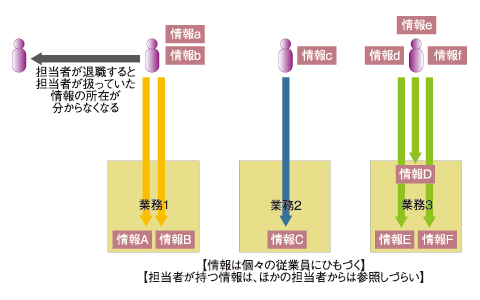

■日本型の労働環境■

- 属人的業務システム・業務手法・ローカルルール

- 誰かに辞められると引き継ぎに時間のかかるシステム

- 持ち帰らないと終わらない分量の仕事(企業側の要求)

■日本型の情報管理■

- 人とひも付く情報

- その人しか知らない管理手法

- 人が情報の支配者

情報漏えい対策の観点で、特に問題になるのは上記の点ではないだろうか。中でも最も懸念すべきは持ち帰り前提の業務量と、人が情報の支配者たる独自の管理の2点である。

従業員が業務上の情報を持ち帰る(外に出す)と、企業のコントロール外となり非常に危険である。実際多くの情報漏えいが、情報の持ち出し先で発生している。

|

| 図2 日本型の従業員と企業情報の関係 |

このような日本型の情報管理において発生する、持ち出しや投棄による情報漏えいの事例を紹介しよう。

●持ち出しや投棄による情報漏えいの事例:

|

情報がシステムから切り離されて、業務を行う場から外部に出るということには、相当のリスクが伴うことを認識せねばならない。盗難や紛失に遭遇した場合、情報オーナーである従業員や企業が、そのリスクをコントロールできないからである。

では、どうしても業務上持ち出さなければならない重要な情報がある場合にはどうするべきか。例えば以下のような対策が考えられる。

- 可搬媒体は常に暗号化しておき、内容を解読されることを防ぐ。

- 投棄するメディアは完全に破壊し、外部委託する際は信頼できる業者を選ぶ

これらは繰り返しいわれている、当たり前のような話であるが、実践していない企業はまだまだ存在している。だからこそ情報漏えいがなくならない。

2/3 |

| Index | |

| 前編:雇用形態の変化と情報漏えいの実態 | |

| Page1 情報漏えい事件の原因はどこから来るのか 「情報管理」のスピードを追い抜く雇用形態の変化 |

|

| Page2 アメリカと日本:雇用形態の違いに見る情報漏えいのかたち |

|

| Page3 今後の雇用形態変化と情報管理 |

|

| Index | |

| 中編:情報漏えいが事業経営に与えるインパクト | |

| Page1 情報漏えい対策の実際 情報の価値は誰が決めるのか |

|

| Page2 情報漏えい時に被る財務的なインパクトの予測 |

|

| Page3 あるショッピングサイトを襲った情報漏えい事件の「費用」 |

|

| Index | |

| 後編:情報漏えい対策ソリューション、DLPとは | |

| Page1 「機密情報そのもの」を守るというアプローチ 重要情報の決め手は「情報の指紋」 |

|

| Page2 情報漏えい防止のための「もう1つの手段」として |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|