振る舞い検知型IPSの技術解説

後編 “振る舞い検知”の裏側にある技術

出雲 教郎

日本ラドウェア株式会社

技術本部 ソリューション・アーキテクト

2009/6/1

フィードバックループによる最適化

フィードバックループによる最適化

振る舞い検知型IPSでは、各アルゴリズムごとに作成したフィルタを適用し、フィルタ適用後のトラフィック推移も継続的に監視を続け、フィルタの効果を測定する。さらにフィルタのパラメータを自動的にチューニングしていき、自分自身でフォールスポジティブ(誤検知)やフォールスネガティブ(見逃し)を防ぐ仕組みを実装する。

これら監視、フィルタ適用、再監視、フィルタ最適化、再々監視を繰り返すことにより、より正確性の高い、自律型防御システムにすることが可能になる。これらを「クローズド・フィードバック・オペレーション」と呼んでいる。

|

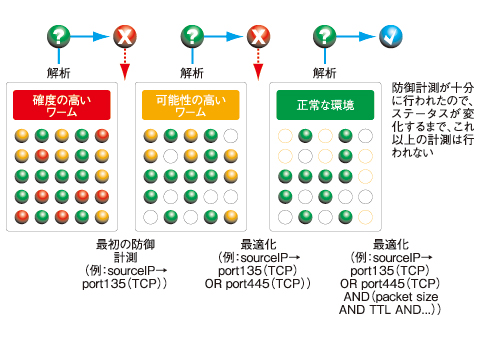

| 図5 クローズド・フィードバック・オペレーション |

図5は、クライアントの振る舞い検知アルゴリズムの最適化例である。第1段階では送信元IPアドレスとあて先ポート番号でフィルタし、第2段階ではさらにポート番号をもう1つ追加、第3段階ではパケットサイズやTTLなど、さらに詳細なパラメータを追加していき、より正確な防御を行えるようになっていく。

以上が現在の主な振る舞い検知型IPSに実装されている代表的な機能だ。

ターゲットはソフトウェアの脆弱性からサービスの脆弱性へ

ターゲットはソフトウェアの脆弱性からサービスの脆弱性へ

ボットネットを使った組織犯罪者の脅威は年々高まっており、いくつかの被害例も報告されている。これらの新たな脅威に対処するために、従来のセキュリティ方針だけでは十分といえるだろうか。

オペレーティングシステムやアプリケーションに脆弱性が発見され、そこを狙ったワームが作成される。ワームを隔離してリバースエンジニアリングを行い、ワクチンやシグニチャを作成し、セキュリティ製品に反映させるというストーリーが従来の方式だったが、これはボットネットを使った組織犯罪には通用しない。

| 【関連記事】 マルウェアの総合デパート「ボット」の現状とは http://www.itmedia.co.jp/enterprise/articles/0807/31/news006.html 「ボットネット」最新記事一覧 http://www.itmedia.co.jp/keywords/botnet.html |

なぜなら、ボットネットなどの新たな社会的脅威は、ソフトウェアの脆弱性をターゲットにしていない。インターネットに公開されたアプリケーションの、サービス基盤としての脆弱性をターゲットにしてくるためだ。もちろんボットネットにボットを増やしていくためには、さまざまなソフトウェアの脆弱性を悪用したマルウェアなどを拡散していく必要がある。しかしながら、現実の世界ではすでに大規模なボットネットが存在し、行動を起こしている。

| 【関連記事】 190万台を制御、過去最大級のボットネットが見つかる http://www.itmedia.co.jp/enterprise/articles/0904/23/news029.html サイバー攻撃で「ネット恐喝」 日本で初めて確認される http://www.j-cast.com/2007/06/14008423.html |

前述したとおり、ボットネットから攻撃は、1つ1つのトランザクションとしては正規の通信であり、サーバやアプリケーションの脆弱性を突くような不正トラフィックではない。いままでのセキュリティ装置だけでは、これらの脅威に対応できないことを認識するべきなのではないだろうか。

このような新たな脅威に対していくつかの取り組みが行われている。

| 【関連記事】 ヤフー、IDの不正利用を防止する新機能を導入 http://www.itmedia.co.jp/enterprise/articles/0905/13/news098.html |

インターネット上にアプリケーションを提供するサービス基盤を、さらにより強固なものとするための1つの解として、振る舞い検知型IPSは有力なソリューションとなっている。単純にサーバやネットワークを増設するだけだったり、ファイアウォールを入れればよいという問題ではない。もちろんソフトウェアの脆弱性に対する攻撃がまったくなくなったわけではないため、IPSの観点でみれば、シグニチャ型と振る舞い検知型をうまく使い分ける、または併用しながら安全なアプリケーションサービスの提供に役立てていく必要がある。

個人的にも、インターネットは自由で平等な空間であるべきだと思っているが、そこを悪用した犯罪には、法的な取り締まりとともに技術的な対処で挑戦してくことも必要だ。最新の技術を最適な場所に導入する、それによって快適で安全なインターネット環境が今後とも維持、発展されることを願っている。

3/3 |

| Index | |

| 後編 “振る舞い検知”の裏側にある技術 | |

| Page1 ネットワークの振る舞いを分析する |

|

| Page2 クライアントの振る舞いを分析する サーバの振る舞いを分析する |

|

| Page3 フィードバックループによる最適化 ターゲットはソフトウェアの脆弱性からサービスの脆弱性へ |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|