守るべきデータが増え続ける時代に求められる、AI/機械学習を活用した新しいセキュリティプラットフォームの姿とは:人のいらない自律的なSOCを実現

ネットワークやエンドポイントといった個別の領域ごとにサイロ化したセキュリティ対策は、多過ぎるアラートやログデータに振り回され効率的に機能しなくなっている。パロアルトネットワークスは1つのプラットフォームに集約する仕組みで、この課題を解決しようとしている。

市場が目まぐるしく変化する今、企業が何か新しいことにチャレンジするならばITは不可欠な要素だ。多くの企業がクラウドへの移行やビッグデータの活用を通じて変革に取り組み、新しく、かつ付加価値の高いサービスの開発や売上拡大につなげようと試みている。いわゆる、デジタルトランスフォーメーション(DX)の波だ。

だが同時にセキュリティにおいても、DX時代ならではの新しい課題が浮上している。DXを進めるに当たっては、データが全てを握るといってもいいが、DX推進は同時に守るべき場所が増え、守るべきデータが指数関数的に増加することも意味する。DXの歩みを止めることなく、それらをどのように保存し、どのように活用するは、企業の競争優位性を左右することになるだろう。

だが、従来積み上げてきた「サイロ型」のセキュリティ対策、言い換えれば「人」の頑張りに依存するセキュリティ対策のままでは、DXを前提とした新たなニーズに応えるのが難しくなりつつあるのだ。

サイロ化したセキュリティ対策が抱える「アラート/ログデータ過多問題」

しばしば「攻撃と防御はいたちごっこ」といわれる通り、企業側が何らかの対策を導入すると、ゼロデイ攻撃やファイルレス攻撃のようにそれをかいくぐる攻撃手法が生み出されてきた。それらの中には、企業に深刻なダメージを及ぼしかねない標的型攻撃などもある。

全体からすれば1%程度に満たない、こうした手ごわい脅威を発見するため、多くの企業はファイアウォールやIPS、エンドポイント保護にEDR(Endpoint Detection and Response)といった具合に複数のベンダーが提供するさまざまなツールを導入し、脅威を検出する確率を少しでも高めようとしてきた。

だが、結果は逆方向に動いているようだ。パロアルトネットワークス サイバーセキュリティ営業本部 セールスマネージャーの広瀬努氏は「企業が扱うべきデータが増加し、置き場所が多様化し、システムも複雑化している。その中でこうしたツールを入れれば入れるほど、アラートは増加し、人間の手に負えないほどに膨らんできた」と、全体最適化されていないセキュリティ対策が抱える課題を指摘した。

脅威を検知して危険を知らせてくれるのだから、アラートは歓迎すべきことだと思う人がいるかもしれない。だが現実には、「出てくるアラートの全てが脅威とは限らない。詳細な情報を収集して対応の優先順位を付けていく必要があるが、それをやろうにもツールごとにばらばらにアラートが発せられる状態では、結局は人がそれらをつなぎ合わせる必要がある。アラートが処理し切れないほど増え、バックログが増えた結果、半数は確認されることなく捨てられているという話もあるほどだ」(広瀬氏)。残念ながら、こうした埋もれたアラートの中に、本当に重要な警告が含まれている可能性もある。

インシデント対応では、「時間」がポイントになる。脅威の兆候を一刻も早く拾い上げて分析を行い、対処することが被害拡大を抑える上で重要だが、「サイロ化した対策では、その前段階の情報収集すらままならない。SOC(Security Operation Center)の担当者の負担は増え、対応に要する時間も伸び、そもそも何のために対策したのか分からない状態になって投資をムダにしかねない」(広瀬氏)という。

加えてログデータについても、サイロ化による課題が顕著になってきている。もちろん、これまでも個々のツールから吐き出されたログデータを突き合わせることはできた。だが、SIEMのようなツールを使いこなすには相応のスキルが必要な上、ネットワークはネットワーク、エンドポイントはエンドポイントといった具合にバラバラに収集したデータでは、フォーマットも違い、突合だけでも一苦労。管理する組織が違えば、ログ入手のために承認を得る必要があることもあり、多くの時間がかかっていた。

このように、今のSOCは大量のアラートやログデータに追われ、業務負荷が大きい。高度な解析が行える人材を迎え入れようにも、そんな人材は少ないのが現実だ。

なお日本企業の場合、セキュリティ機器の運用監視を肩代わりするマネージドセキュリティサービスを利用しているケースも少なくなく、「アラートの精査はアウトソースしているから大丈夫」という声もあるだろう。だが、ネットワーク機器の運用とエンドポイント保護の運用、それぞれを別の企業に委託している。つまり委託でもサイロ化が起こっている状態だと、いざというときに個別の情報を連携させたくても、メールと電話で情報を行ったり来たりさせるだけで時間がかかる恐れがある。

全てのログを1つのデータストアに集約し、疲れ知らずのAIが解析

パロアルトネットワークスでは、こうしたサイロ化や人材に起因するセキュリティ対策の課題の解決を狙い、「Cortex XDR」を発表した。その基盤として、従来提供してきた「Application Framework」を進化させ、AIによる活用を前提としたオープンなセキュリティプラットフォーム「Cortex」も提供する。

「スケーラブルなプラットフォームを用いて、ゲートウェイからネットワーク、エンドポイントまでを一貫した形で、高い粒度で可視化する」(広瀬氏)

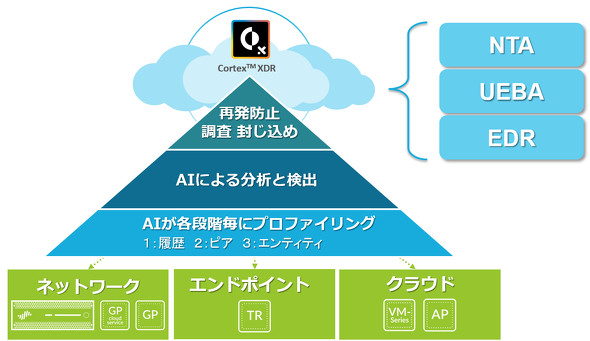

Cortex XDRは、パロアルトネットワークスが提示してきた「xDR」というコンセプトを具現化するものでもある。これまで提供してきたエンドポイントセキュリティ製品「Traps」や次世代ファイアウォール製品を「センサー」として活用し、ネットワークとエンドポイント、クラウドにまたがってログデータを収集。それらをGoogle Cloud Platform上に構築した「Cortex Data Lake」という1つのデータストア上に集約していく。

機能としては、ネットワークの情報を収集、分析する「Network Traffic Analysis」(NTA)と、ユーザーの挙動を解析する「User and Entity Behavior Analysis」(UEBA)、それにエンドポイントの情報を収集、可視化するEDRの役割を兼ね備えたソリューションだ。

ログデータのフォーマットが異なり、突合に多くの時間がかかる問題については、Cortex XDRでは、全てのログデータを正規化して1つのプラットフォーム上にまとめ、必要とあらば速やかに突き合わせて解析できる環境を整え、深刻度の判断や原因追及を支援する。ボタンを1つクリックするだけで、エンドポイントからネットワークに至るまで必要な全ての情報を集めることができ、インシデント対応プロセス全体をスピードアップできるだろう。

もう一つの大きな特長は、Cortex Data Lakeに蓄積したデータの分析を、人が時間をかけて行うのではなく、AIが行うことにある。得られた情報を、AIを活用した「プロファイリングエンジン」を用いて解析し、ユーザーごと、デバイスごと、あるはそれらの間の動きであるピアごとにプロファイリングし、脅威の可能性がある異常な行動を見つけ出していく。

「AIが得意なのは、大量のデータを短期間に分析し、活用すること。セキュリティ専門家の代わりにAIが常駐してログを解析し、アドバイスしてくれるようなものだ。AIは人間と違って泣き言を言わないし、眠らない。黙々と24時間365日解析していく」(広瀬氏)

このAIは平常時の挙動を解析、学習してプロファイリングし、そこから逸脱した動き、普段とは異なる動きがあれば警告する。「ルールベースの検知では、誤検知の嵐が発生しかねない。これに対しCortexのAIは、端末ごとに状況を把握し、個別にプロファイルを取りながらルールを作り、普段とは異なる動きを検出する。このため、誤検知は大幅に減り、確認すべきアラートもおおむね100分の1程度に減らせる」(広瀬氏)

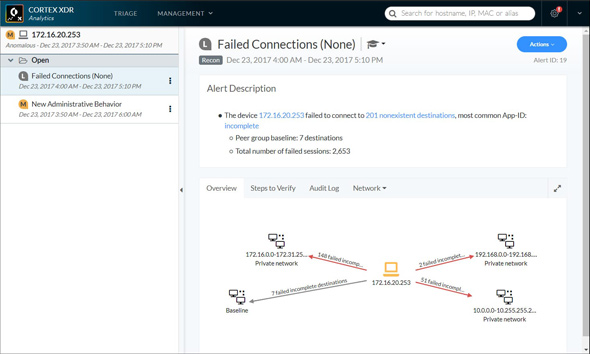

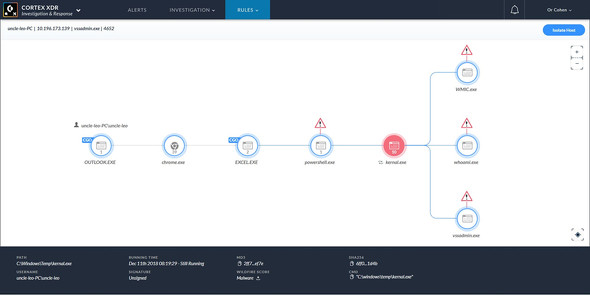

このプロファイリングによってCortex XDRでは、「存在しないホストに多数のログインを試し、多くが失敗している」「普段はほとんどないはずのFTPアクセスが行われた」といった問題を把握できる。例えば標的型攻撃では、対策をすり抜けてきたマルウェアに感染したエンドポイントが外部の不正なサーバと通信したり、より多くの情報が保存されている認証サーバなどへのアクセスを狙い、内部で総当たりアクセスを仕掛けたりするが、そうした動きを効率的に見つけ出してくれる。さらに、時系列をさかのぼって何が起きたかを確認したり、個々の端末の中で起きたイベントを把握したりすることも可能だ。

またこうして脅威を検知した後には、対処が必要だ。Cortex XDRでは、エンドポイントに導入したTrapsの制御機能をリモートからコントロールしてネットワークから隔離したり、ファイアウォールのブロックリストを動的に生成して不正な通信をブロックしたり、あるいは類似の脅威を見つけやすくするためのルールを追加したりと、さまざまな対応も一元的に行える。

「Cortex XDRは人のいらない、自律的なSOCを目指すものだ。もちろん完全に人手の作業をなくすのは難しいが、人が関与する部分を極力減らしていくべきだ。それがイノベーションにつながる」(広瀬氏)

なおパロアルトネットワークスは、別の側面からもイノベーション促進を支援していく。顧客やサードパーティーがCortex Data Lakeのデータを利用し、新しいアプリを開発できるAPIと開発環境を公開し、より細かなニーズに対応したサービスを実現できるようにしていく。

「今の時代、全てを自社だけでやろうとしても難しい。いろいろなAIエンジンを活用するなど、競争原理も生かしながら、セキュリティ運用の自動化、自立化のためのイノベーションを加速していく」(広瀬氏)

既に「Cortex Hub」では、こうしたAPIを活用したアプリが幾つか公開されている。「例えば、IoTデバイスを監視したい場合、機器にエンドポイントセキュリティ製品を導入するのは困難だ。だがCortex XDRを通じてネットワークレベルで挙動を監視し、IoTに特化したAIを組み合わせて解析して不審な動きやリスクを見つけていくアプリも提供されている」(広瀬氏)

セキュリティ対策も個別最適から全体最適の時代へ

このように現在のSOCが抱える、個別の領域ごとにサイロ化したセキュリティ対策に起因する課題や、そのソリューションを紹介してきたが、いかがだっただろうか。

これまで、企業は良かれと思って多くの対策を講じてきたが、エンドポイントだけ、ネットワークだけという具合にサイロ化したままでは全体像を速やかに把握できない。また、検知だけに特化していては本当の対処につながらない。環境全体をカバーし、検知から特定、調査、封じ込めに至る全プロセスにまたがってセキュリティ対策の全体最適化を進めていくには“プラットフォーム”が必要となる。

Cortex XDRはまさにその役割を果たし「機械学習を前提とした新しいセキュリティオペレーションやプロセスを再構築するものだ」と広瀬氏。ひいては生産性向上を支援し、DXの中で企業が本当に守るべきものを守り、価値を作り出す作業を加速させてくれるだろう。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:パロアルトネットワークス株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2019年6月30日

関連記事

旧来のシグネチャベースのアンチウイルス製品では近年猛威を振るうランサムウェアなどを検出できないようになってきた。そのため現在は、新しいエンドポイントセキュリティ製品として「EDR」(Endpoint Detection and Response:エンドポイントの検出と対応)が大きな注目を集めている。だが、導入したもののうまくいかないケースは少なくない。その理由とは何なのか。

パロアルトネットワークス サイバーセキュリティ営業本部 セールスマネージャー 広瀬努氏

パロアルトネットワークス サイバーセキュリティ営業本部 セールスマネージャー 広瀬努氏