PCメモリのライブフォレンジックでマルウェア検出、EMCジャパン:インシデント調査やレスポンスの時間短縮を支援

EMCジャパンは2013年12月17日、エンドポイントでのマルウェア検出に特化したフォレンジックツール「RSA Enterprise Compromise Assessment Tool(ECAT)」を発表した。

EMCジャパンは2013年12月17日、エンドポイントでのマルウェア検出に特化したフォレンジックツール「RSA Enterprise Compromise Assessment Tool(ECAT)」を発表した。組織内のユーザーが利用するPCのメモリを定期的にスキャンし、ディスクイメージと比較することで、コードインジェクションをはじめとするマルウェアの悪意ある活動を検出する。

近年増加している標的型攻撃は、たとえ多層防御を実装していてもその間をすり抜けてくる上、シグネチャに基づく対策ツールでは、後手に回る可能性もある。しかも、いったん感染してしまうと長期間にわたって潜伏するマルウェアも少なくなく、検出や被害実態の把握が困難だった。

RSA ECATは、既存のセキュリティ対策製品の手法とは異なり、メモリのライブフォレンジックによって、侵入してきたマルウェアの活動をいち早く把握するツールだ。シグネチャに頼らずにエンドポイントの危険性を可視化し、実態調査やレスポンスに要する時間の短縮を支援する。

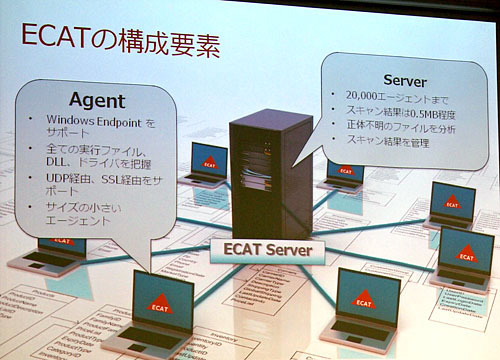

RSA ECATは、Windows PC上で動作する「エージェント」と、エージェントが収集した情報を集約し、スキャン結果を管理する「サーバー」で構成されている。エージェントは、PC上のメモリとディスクをスキャンし、それぞれのイメージを比較。本来ならば生じないはずのメモリフックやカーネルオブジェクトの変更など異常な動きを見付けると、端末が侵害を受けた可能性が高いと判断し、疑わしさを独自の指標でスコアリングして「Machine Suspect Level(MSL)」という数値に表す。この値や分析結果を比較することで、組織内の他のマシンが感染、侵害を受けていないかどうかも判定可能だ。

さらに、エンドポイントから出入りするネットワークトラフィックの統計情報を蓄積し、分析する機能も備えている。これにより、例えば「HTTP通信なのに、受信データよりも送信データが多く、何か情報を送り出している可能性が高い」といった判断を下すことができる。

特徴は、「(エージェントのフットプリント)サイズが小さい上、スキャンに要する時間も平均的なWindowsマシンで5分程度と高速に動作する。ネットワークに負荷を与えない設計になっている」(EMCジャパン RSA事業本部 マーケティング部部長 水村明博氏)こと。正常なアプリケーションをマルウェアの活動と誤って検出する誤検知を防ぐため、クリーンなPCを元にした「ベースライン」や、マイクロソフト、NISTなどが提供する「ホワイトリスト」と比較し、スキャンから除外する機能も備えている。

マルウェア感染の疑いが浮上した現場では、エンドユーザーが良かれと思ってマシンを再起動したり、不審なファイルを消してしまったりして、その後の調査に困難を来すケースもある。こうした事態に備え、EMCでは、あらかじめ重要性やリスクの高いエンドポイントにRSA ECATのエージェントを配信しておき、感染に備える「プロアクティブ」な導入モデルを推奨している。

ただ、「『どこからアクセスされ、どんなファイルがどこへ行ったか』までは、ECATでは把握できない。その部分は、RSA Security Analyticsによるネットワーク解析結果と連携、突合することで把握する」(水村氏)という。また、マルウェアの検出はできても、見つけ出したマルウェアの駆除作業まではカバーしないため、別途、何らかの策を講じる必要がある。

RSA ECATでは、1台のサーバーで最大2万エージェントまで管理が可能だ。価格は、サーバー1台/クライアント100台の場合で373万円から。2014年1月6日に販売を開始する。EMCジャパンでは、RSA ECATやRSA Security Analyticsの導入コンサルティングや情報漏洩対策マネジメント、セキュリティオペレーションセンター(SOC)構築支援などを行う「プロフェッショナル・サービス」と組み合わせつつ販売を進める方針だ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

リアルタイム分析とビッグデータ分析の合わせ技で脅威を早期発見、「RSA Security Analytics」

リアルタイム分析とビッグデータ分析の合わせ技で脅威を早期発見、「RSA Security Analytics」

EMCジャパンは4月23日、セキュリティ機器から収集したネットワークパケット/ログと、クラウドを介して提供される「インテリジェンス」とを突き合わせ、標的型攻撃などを迅速に検出、特定する「RSA Security Analytics」を発表した。- 内部不正による情報漏えいを許さない

- フォレンジックで内部不正を発見せよ