「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項:ウイルススキャンや電源オフもNG

個人情報保護法サイバーセキュリティ連絡会は2026年1月16日、不正アクセス発生時のフォレンジック調査活用に関する資料を公表した。平時の備えや有事の証拠保全、調査会社への依頼内容などについて整理している。

個人情報保護法サイバーセキュリティ連絡会は2026年1月16日、「不正アクセス発生時のフォレンジック調査の有効活用に向けた着眼点」と題する資料を公表した。同資料によると、近年不正アクセス被害は多発しており、個人情報保護委員会が受け付ける漏えいなど報告件数も増加傾向にあるという。

独立行政法人情報処理推進機構(IPA)へのコンピュータ不正アクセス届出件数や、個人情報取扱事業者などからの報告件数の推移が示されており、特に個人情報保護委員会が直接受け付けた報告件数のうち、不正アクセスによるものは2022年度の370件から2023年度には472件へ増加、さらに2024年度は4024件(SaaS<Software as a Service>事案の影響を含む)に達している。

2024年度の指導・助言案件(198件)における原因分析では、ソフトウェアの脆弱(ぜいじゃく)性が84件、アクセス制御の設定ミスが77件、ID・パスワードの脆弱性が68件だった。

平時から備えるべき重要事項

同資料では、平時から備えるべき重要事項として「情報資産の把握」「ログの保管」「不正アクセス発生時の対応フローの整理」が挙げられている。

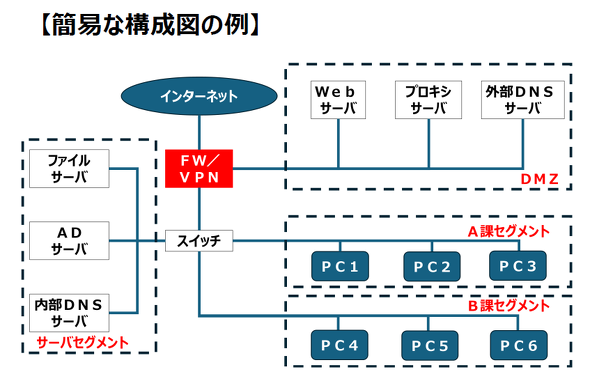

情報資産の把握(VPN侵入に伴うランサムウェア対策含む)

情報資産の把握については、管理台帳やネットワーク構成図(物理構成図・論理構成図)を作成し、守るべき資産の範囲や状態を明らかにすることが重要だとしている。特に、ネットワーク構成図については、「ランサムウェア(身代金要求型マルウェア)攻撃の事案では、VPN(仮想プライベートネットワーク)装置から侵入される事案が多く報告されている」とし、構成図の例を示しながら作成を推奨している。

ログの保管

ログの保管については、フォレンジック調査を依頼する場合に不可欠とし、調査に必要となるログを少なくとも1年程度保管することが望ましいとしている。またログはPC上だけでなく、サーバ、ネットワーク機器、クラウドサービス上にも存在することにも留意するとともに、効率的な保管のためにログ管理サーバやSIEM(Security Information and Event Management)による一元管理や、外部記憶媒体への古いログの退避も有効だと提言している。

インシデント発生時の証拠保全と禁止事項

同資料では、不正アクセス発生時の対応として、被害の封じ込めと証拠保全の重要性が指摘されている。初期対応では、影響が及んだ可能性のある機器について速やかにネットワーク隔離(有線・無線接続の切断)を実施する必要があるという。

一方で、フォレンジック調査を予定している機器に対しては禁止事項として、電源オフ、再起動、ウイルススキャン、初期化、ソフトウェアの更新が挙げられた。これらはログ消失などの事態を招き、原因特定や復旧作業に悪影響を及ぼす可能性がある。そのため、被害機器の保守を外部に委託している場合は、委託先と連携した慎重な対応が求められる。

調査会社の活用と報告書の記載事項

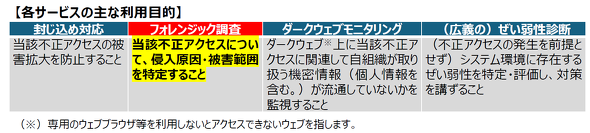

同資料では、自組織での対応が困難な場合、調査会社へのフォレンジック調査依頼が有用だと提言している。IPAが公開する「情報セキュリティサービス基準適合サービスリスト」などを参照しつつ、調査会社を慎重に選定するとともに、調査会社への依頼内容も明確にする必要がある。その際には被害拡大防止を目的とする「封じ込め対応」と、侵入原因・被害範囲を特定する「フォレンジック調査」は区別して認識すべきだとしている。

調査報告書に盛り込むことが推奨される事項として、調査対象・範囲、調査範囲の設定根拠、ログの範囲といった「前提に関する事項」、調査結果の概要、不正アクセスの概要、初期侵入の詳細、被害拡大の詳細、情報漏えいの詳細といった「結果に関する事項」、そして「再発防止に関する事項」が挙げられている。

なお、フォレンジック調査のために個人データを含むデータを調査会社に提供する場合、個人情報保護法における「委託」や「人の生命、身体又は財産の保護のために必要がある場合」に該当すれば、本人の同意を得ずに提供が可能との解釈も示されている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

VPN設定の不正変更も CISA、Fortinet製品の認証バイパス脆弱性に関するガイダンスを公開

VPN設定の不正変更も CISA、Fortinet製品の認証バイパス脆弱性に関するガイダンスを公開

米国CISAは、Fortinet製品における認証バイパス脆弱性「CVE-2026-24858」が悪用されているとして注意喚起を行った。影響範囲は複数製品に及び、早急な対策が求められるという。 AIリスクが初登場で3位、IPAが「情報セキュリティ10大脅威 2026」発表

AIリスクが初登場で3位、IPAが「情報セキュリティ10大脅威 2026」発表

独立行政法人情報処理推進機構(IPA)は2026年1月29日、2025年に社会的影響が大きかった情報セキュリティ関連トピックスを選出した「情報セキュリティ10大脅威 2026」を発表した。 「ランサムウェア攻撃を失敗させる」VPN、PC、Active Directoryなどの設定チェックシート

「ランサムウェア攻撃を失敗させる」VPN、PC、Active Directoryなどの設定チェックシート

一般社団法人ソフトウェア協会、大阪急性期・総合医療センター、日本マイクロソフトの3者は、「Cyber A2/AD ランサムウェア防御チェックシート」を公表した。医療機関に限らず、一般の中小・中堅企業や大企業でも十分に適用可能だという。