「カイゼン」でセキュリティ向上? 標的型攻撃に狙われる制御システム:「制御システムセキュリティカンファレンス 2014」リポート(1/2 ページ)

経済産業省とJPCERTコーディネーションセンター(JPCERT/CC)は2014年2月5日、「制御システムセキュリティカンファレンス 2014」を開催した。制御システムの脆弱性の傾向や認証制度の確立に向けた取り組み、そして海外での事例などが紹介された。

経済産業省とJPCERTコーディネーションセンター(JPCERT/CC)は2014年2月5日、「制御システムセキュリティカンファレンス 2014」を開催した。

制御システムのセキュリティ向上の取り組みを支援するこのイベントは、2009年2月に初めて開催され、以降毎年行われている。6回目に当たる今回は「AwarenessからActionへ」をテーマとし、主に制御システムのユーザー企業に向けて、国内と海外のスピーカーが技術動向や事例を紹介した。

2013年の概況――脆弱性報告数は高止まり、標的型攻撃の危険性増す

JPCERT/CC 理事/顧問の宮地利雄氏は、2013年の制御システムセキュリティのトピックを振り返った。JPCERT/CCはセキュリティインシデントの対応支援や関連情報の提供を行っており、2012年には制御システム専門の部署を立ち上げている。

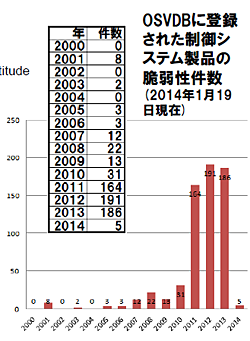

制御システム製品の脆弱性報告数は、2010年にはわずか31件だったが、2011年には164件と5倍以上に増加。その後も2012年に191件、2013年に186件と高止まり状態だ(脆弱性データベース「OSVDB」の登録件数より)。

脆弱性の中身は「この1年で変わってきた」(宮地氏)印象だという。その一例がDNP3に関連する脆弱性だ。DNP3は、米国などにおいて、電力業界と水道業界で多く利用されている制御システム用通信プロトコル。この実現に脆弱性が多数発見されたことにより、「制御システム専用に開発されたコンポーネントは堅牢」という神話が崩壊したという。

制御システムにおけるここ1年のセキュリティインシデントの状況はどうか。シリア電子軍が「イスラエルの重要インフラに侵入した」との声明を出したが、侵入したのは小規模な農業用ポンプのシステムだったとされるなど、深刻なサイバー攻撃は報告されなかった。

しかし米国では、重要インフラ事業者への標的型攻撃の危険性が増しているという。標的型攻撃による侵入後、企業の情報システム内で制御システム関連情報を探索した形跡が多く発見されており、「安心してはいられない」(宮地氏)状況だ。

制御システムセキュリティを取り巻く各種認証制度の動き

宮地氏はまた、制御システムセキュリティ標準化と各種認証制度の動きを紹介した。ISMSをベースに策定された制御システムセキュリティのマネジメントシステム「CSMS」(Cyber Security Management System)、製品を認証する「EDSA」(Embedded Device Security Assurance)や「Achilles Communication Certification」、人材のスキルを認定する「GICSP」(Global Industrial Cyber Security Professional)などの策定や利用が進みつつある。

このうちCSMSとEDSAについては、日本国内でパイロット認証プロジェクトが進行している。

技術研究組合制御システムセキュリティセンター(CSSC) 専務理事 研究開発部長 CSSC認証ラボラトリー最高責任者の小林偉昭氏がEDSA認証の取り組みについて、日本情報経済社会推進協会(JIPDEC) 情報マネジメント推進センター 副センター長 高取敏夫氏がCSMS認証の取り組みについてそれぞれ語った。

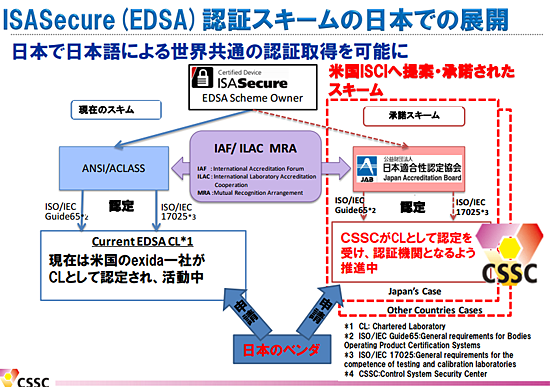

2012年3月に発足したCSSCは、模擬プラントシステムを使用したサイバーセキュリティ演習実施などによる人材育成プログラムの開発、制御システムの高セキュア化技術・インシデント分析技術の開発などの他、制御システムセキュリティの認証手法の開発を行っている。その一環として、EDSAの認証機関として国際的な認定を受けるための手続きを進めつつある。

現時点で、EDSAの認証機関は米国のエクシーダ(exida)1社のみで、日本からは横河電機がexidaにEDNA認証の申請を行ったという(2014年1月に安全計装システム「ProSafe-RS」が認証を取得している)。

CSSCが認証機関になれば、日本国内で、日本語によって、国際的に通用する認証の取得が可能になる。「米国だけでなく、日本などが認証機関を持ち、相互に認証ができるようになるのが望ましい」と小林氏は見通しを語る。

現在はPCLS(Provisional Chartered Laboratory Status:仮免許状態)の取得手続き中で、2014年4月からPCLSでのEDSA認証サービスを開始し、開始時点から18カ月以内に正式な認証機関としての認定を受ける見込みになっているとのことだ。

「制御システム版ISMS」、CSMSのパイロット認証開始

JIPDECの情報マネジメント推進センターは、ISMSやITSMSなどの認定制度の運用を行っており、2013年4月からはCSMSのパイロット認証に取り組んでいる。「パイロット認証そのものは終了し、現在はプロジェクトの最終的な取りまとめ段階に入っている」と高取氏は説明する。

CSMS認証のスキームは以下のような流れになる。まずJIPDECが、CSMSの審査を行う能力と体制を備えた「認証機関」を認定する。その後、認証機関が「受審組織」(CSMS認証を取得しようとする組織)を認証する。

パイロット認証はこのスキームを確立するためのプロジェクトで、2013年5月に受審組織を公募し、三菱化学エンジニアリングと横河ソリューションサービスの2社に決定。その後、認証機関として日本品質保証機構マネジメントシステム部門とBSIグループジャパンの2つが決定し、その認証審査が終了したところだという。

今後はCSMSの普及に向け、課題の整理や「CSMSユーザーズガイド」の公表などに取り組むとしている。

Copyright © ITmedia, Inc. All Rights Reserved.