犯罪者はビットコインの次を探す、EMCが「4つのトレンド」を解説:2014年のサイバー犯罪を中間報告

モバイル端末が狙われ続けている。しかし、そのモバイル端末がアイデンティティ管理の課題を解決する――EMCジャパンが2014年のサイバー犯罪をまとめ、4つのトレンドを解説した。

EMCジャパンは2014年6月17日、「2014年の4つのサイバー犯罪トレンドと中間報告会」を開催し、同社のセキュリティ部門であるRSAによる調査・観測結果を解説した。

EMCジャパン RSA事業本部 事業推進部 シニアビジネスデベロップメントマネージャー 花村実氏は、昨今のサイバー犯罪における4つのトレンドを紹介した。

トレンド1:モバイルの脅威の広がりと高度化

花村氏はモバイル機器、とりわけAndroid端末への脅威が広がっていると指摘する。特に金銭を目的とした攻撃が増えており、狙われるのはオンラインバンキングだという。

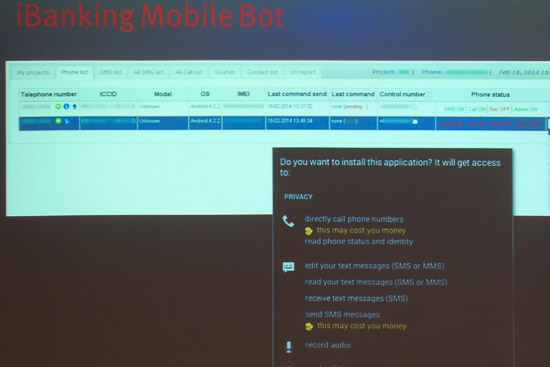

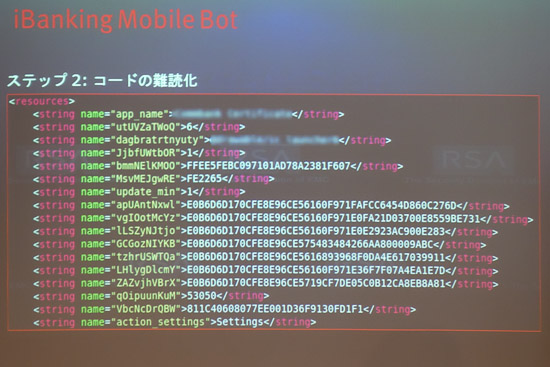

2013年11月にRSAが発見したロシア語ベースのマルウェア「iBanking Mobile Bot」は、電話番号や位置情報などデバイスの情報を盗むだけでなく、コントロールパネルから操作することで、感染端末のマイクを使用し、音声を録音することも可能だという。さらには着信を転送することも可能なので、「電話による二要素認証を行う場合でも、犯罪者がなりすますことができてしまう」(花村氏)という。

さらに花村氏は、多くのオンラインバンキングにて、口座の開設や外貨取引、FXの操作ができることに注目する。最近では金融機関、クレジットカードの明細などを1つのサービスに集約し、自動ログインも行える「アカウントアグリゲーションサービス」が登場しており、各種金融機関の認証情報が集約されていることから、サイバー犯罪者も注目していることを指摘した。「このような集約サービスを使うユーザーは富裕層であり、犯罪者にとっても狙い目だ。まだ事例は表に出てきていないが、今後はこれが狙われる可能性がある」(花村氏)。

トレンド2:アンダーグラウンド通貨がどう使われているか?

次に花村氏は、犯罪者たちが使う「仮想通貨」について解説した。これまでインターネット通貨決済サービスとしてはビットコインやPerfect Money、Liberty Reserveなどが使われており、犯罪者はこのマーケットを通じ現金化を行っていた。しかし2013年5月にはLiberty Reserveが閉鎖してしまう。そこで犯罪者は他のブラックマーケット向け仮想通貨/プラットフォームを利用しているという。

犯罪者のプライバシーとセキュリティを守る機能を持つ通貨が好まれており、エスクローサービスがある「MUSD」、エクスチェンジエージェントが交換を仲介する「United Payment System」、ソフトウェア技術も高く、秘匿性をアピールする「UAPS」、2013年8月より急速に普及している「LessPay」などが登場している。RSAはこれらサイバー犯罪コミュニティの仮想通貨の動向を注意深く監視中だという。

トレンド3:マルウェアの巧妙化とPOSマルウェア攻撃の頻発

APT攻撃/標的型攻撃も衰える兆しはない。米小売大手Targetへの攻撃でも使われた「BlackPOS」は、クレジットカードを読み取るPOSシステムから直接クレジットカード情報を抜き取るようデザインされている。

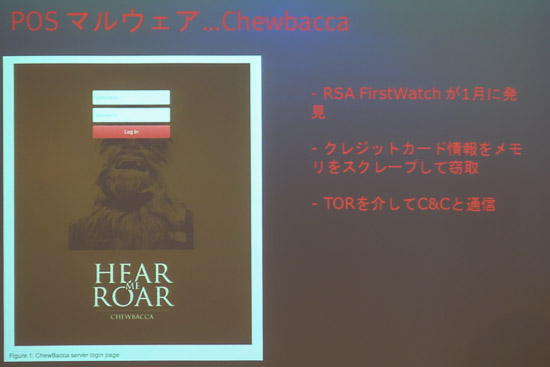

RSAでも2014年1月にPOSマルウェア「Chewbacca」を発見している。このマルウェアはクレジットカード番号を抜き取ったあと、接続経路を匿名化する「Tor(The Onion Router)」を使って通信していることが分かったという。

トレンド4:モバイル機器をユーザー認証に応用する

さまざまなWebサービスが増える中、それぞれのパスワードをどう管理するかが課題になっている。一方、モバイルデバイスの普及や新しい技術の登場で、常に手元にあり、常に接続状態にあるスマートフォンに解決の糸口があるのではないかという考え方が出始めた。

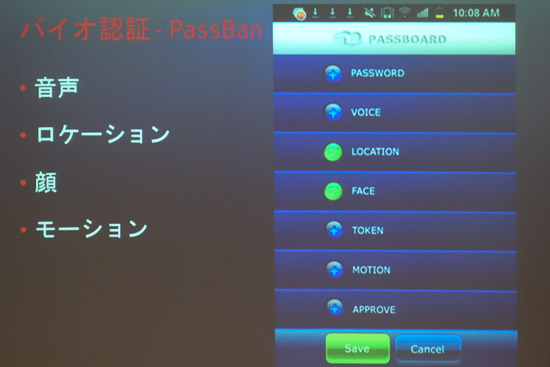

EMCが2013年7月に買収したPassBanは、音声、ロケーション、顔、端末のモーションなどを使った認証技術を持っている。この技術をモバイル端末で利用し、多要素認証/リスク認証を行うことで解決を目指す。花村氏は「振る舞いや歩き方の特徴など、自分自身を鍵にすることで盗むことが非常に難しくなる。本人も意識していない部分と、スマートフォンなどのデバイスを組み合わせた認証方法が今後のトレンドになるだろう」と述べた。

Copyright © ITmedia, Inc. All Rights Reserved.