「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術:能動的サイバー防御の時代へ

2025年11月27日、サイバーセキュリティアドバイザーとして活躍する名和利男氏が「ASMを意思決定エンジンへ:優先度駆動の能動的防御」と題して「ITmedia Security Week 2025 秋」で講演した。

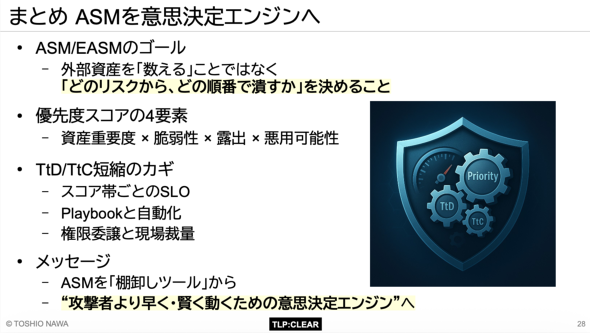

ASM(アタックサーフェス管理)を、単なる資産リスト作成ツールから「どのリスクから、どの順番でつぶすか」を即座に判断する「意思決定エンジン」に再設計すること。そのための実践的な方法論を通じて、優先度に基づいた真の能動的防御が実現できるとし、名和氏は本講演をまとめていった。本稿では、その講演内容を要約する。

レポート100ページは「誰も読まない」 ASMがはまりがちな3つの“わな”

なぜ多くの組織でASMは効果的に機能していないのか。名和氏はその根本原因の分析から話を始める。現状、ASMの一般的な使われ方は、ドメインやIPアドレスをリスト化する「棚卸し」や、月次・四半期ごとのサマリーレポート作成にとどまっている。

名和氏はある大企業の事例として、100ページを超える詳細なASMレポートをレビューした際、それを発注した当の担当者でさえ「全部読んだことがない」と話していたことを挙げる。「リストはあるが、どれから手を付けるべきか分からない」「レポートは出るが、運用チームのアクションにつながらない」といった声は、多くの現場が抱えるジレンマだ。

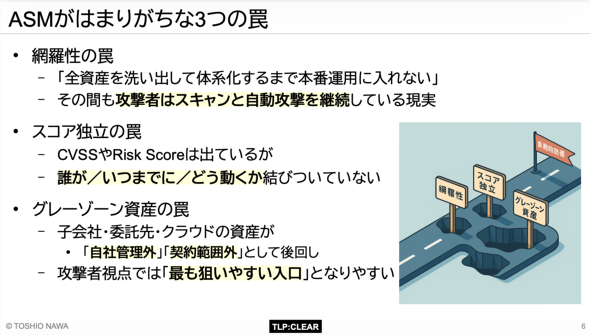

ASMで得られた情報が具体的な防御アクションに結び付いていない――。この機能不全を引き起こす要因として、名和氏は組織が陥りがちな「3つの“わな”」を指摘した。

1つ目は「網羅性の“わな”」だ。「特に官公庁などで多い」と名和氏は前置きする。「全資産を洗い出して体系化が完了するまで本格的な運用は開始できない」という完璧主義が遅延をもたらす。防御側が社内手続きやリストの完璧さを追求している間にも、攻撃者は自動化された攻撃を絶え間なく続けている。名和氏は、「組織を守るという本来の目的から外れ、社内事情が優先されている」と厳しく指摘する。

2つ目は「スコア独立の“わな”」。脆弱(ぜいじゃく)性にCVSS(Common Vulnerability Scoring System)などのスコアが付与されても、その脆弱性について「誰が、いつまでに、どう動くか」という具体的なアクションプランと結び付いていない状態だ。スコアは存在するものの、それが組織的な対応を駆動する力を持たず、結果としてリスクが放置されてしまう。

3つ目は「グレーゾーン資産の“わな”」だ。子会社や業務委託先、あるいは開発チームが利用するクラウド上の資産が、「自社の管理外」という理由で後回しにされる問題だ。攻撃者の視点から見れば、こうした管理の緩い資産こそが、組織本体に侵入するための「最も狙いやすい入り口」になっている。

攻撃者が見る「外部攻撃面」と優先度スコア

攻撃者は、組織図や内部のシステム構成図を見てはいない。彼らが見ているのは、ただ1つ、「インターネットから観測できる表側の姿」だ。「どのホストが露出しているか」「どのソフトウェアが古く、既知の脆弱性を抱えているか」「どこが最も費用対効果の高い侵入口か」など、攻撃者の判断基準は、極めて合理的だ。

攻撃者の思考プロセスは、「資産」→「脆弱性」→「露出」→「悪用可能性」という4つのレイヤーの連鎖としてモデル化できる。攻撃者はこの連鎖を試行錯誤しつつ、どこから攻めるかを決める。この攻撃者の論理を防御側の意思決定に応用し、「攻撃者がどこを攻撃するか」を想定して新しい「優先度スコア」の概念を考える。これこそが、ASMを棚卸しツールから「意思決定エンジン」に変貌させる核になる。

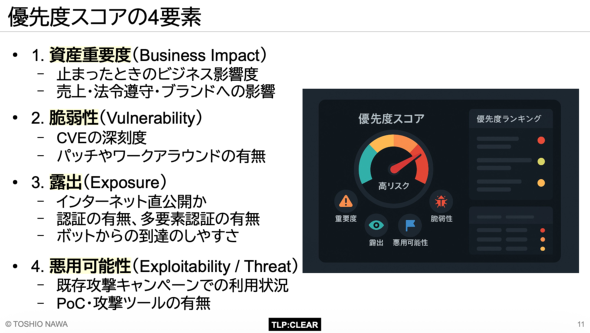

このスコアは、以下4つの要素を掛け合わせることで算出される。

1つ目は、「どこがやられたら痛いのか?」という資産重要度(Business Impact)だ。その資産が停止した場合のビジネスへの影響度やブランド価値へのダメージを評価する。「足のスネにできた数ミリの切り傷なら消毒すれば済むが、同じ傷でも目の横にできれば生活に支障を来す」と名和氏。資産の重要度は、事前に定められた分類ではなく「それが侵害された場合にどのような結果を招くか」という文脈によって決まるという。

2つ目は脆弱性(Vulnerability)。CVE(Common Vulnerabilities and Exposures、共通脆弱性識別子)の深刻度やパッチの有無といった、純粋な技術的危険度を示す。

3つ目は露出(Exposure)だ。インターネットに公開しているものだけでなく、例えばリバースプロキシを利用しているものは全て「公開」と見なすことも必要になる。

4つ目は悪用可能性(Exploitability/Threat)だ。脅威インテリジェンスに基づき、攻撃キャンペーンで利用されているかどうか、攻撃ツールが存在するかどうかといった、現実的な危険度を評価する。

「これらの4つのポイントを順に、もしくは見えたものからロギングし、事前にスコアリングしておくことが重要だ」(名和氏)

迅速な検知と封じ込めを実現する運用フロー

算出された優先度スコアを基に、具体的な防御アクションをいかに高速化・自動化するか。その運用体制の構築が不可欠だ。特に、2026年中に施行が予定されている、いわゆる「能動的サイバー防御法」(サイバー対処能力強化法及び同整備法)の成立に象徴されるように、迅速な検知と封じ込めの重要性はこれまで以上に高まっている。この課題への答えが、仕組み化された運用フローにある。

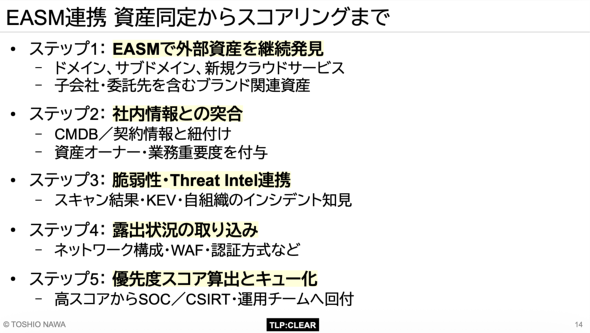

理想的なワークフローは、EASM(External Attack Surface Management:外部攻撃対象領域管理)による外部資産の“継続的な”発見から始まる。発見された資産は社内情報と突き合わされ、オーナーや業務上の重要度が自動付与される仕組みを作る。

次に、脆弱性情報や脅威インテリジェンスと連携し、リスクを評価する。これらの情報から優先度スコアが算出され、高スコアのものから対応チームの作業キューに自動的に割り振る。これが、検知時間(Time to Detect:TtD)、封じ込め時間(Time to Contain:TtC)を短縮するためのポイントになる。最初は専門性が必要かもしれないが、生成AI(人工知能)などを活用することで作業フローを回すことができるという。

このフローでTtDを短縮する要点は、監視対象の絞り込みにある。例えば「高スコア+インターネット直公開+認証なし」といった極めて危険な条件に合致する資産の出現は、準リアルタイムで監視する。クラウド設定変更などはEASMの再チェックでアラートを上げる仕組みを作るなど、クラウドイベントと連携させることも重要だ。名和氏は「“日単位”から“時間単位”への意識転換が不可欠だ」と強調した。

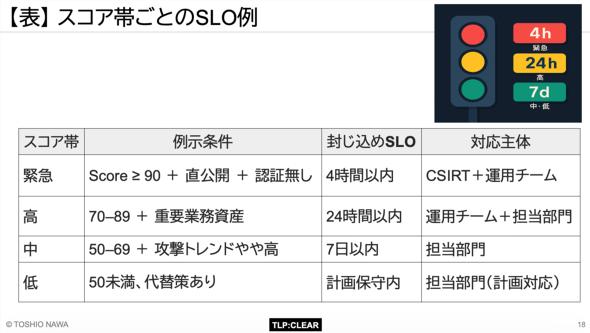

次に、TtCを短縮するには3つのステップが重要だ。第一にスコア帯ごとのSLO(サービスレベル目標)を定義すること。第二に、典型的なインシデントに対するPlaybook(対応手順書)を標準化し、SOAR(Security Orchestration, Automation and Response)と連携させること。第三に、現場チームへの権限委譲と現場裁量を明確にすることだ。

中でも決定的に重要なのが、スコア帯ごとのSLO設定だ。名和氏は「スコア90以上の『緊急』なら、4時間以内に封じ込め」「スコア70〜89の『高』なら、24時間以内に封じ込め」といった例を挙げる。

名和氏は、「経営承認を得るための最も重要なスライドはこの1枚」と述べる。信号機のように分かりやすいこの目標を事前に経営層と合意しておくことで、「この条件に合致した場合は、この時間内に対処する」という組織としての約束事が成立する。これにより、有事の際に承認を待つことなく、現場が自律的かつ迅速に行動できるようになるのだ。

欧州各国、中国でも、当局に対する報告期限が厳格化されつつある。このような仕組み化は、属人的な判断を排し、組織として一貫した高速対応を実現する。その有効性は、責任の所在が曖昧になりがちな領域でこそ、より鮮明に示すことができる。この1枚こそ、経営層に承認をもらうための仕組み作りの第一歩だ。

ケーススタディー:クラウド・子会社・委託先における実践

これまで解説された理論は、責任分界点が曖昧な「グレーゾーン資産」において、いかに有効なのか。名和氏は3つの具体的なケーススタディーを通じて、その実践的効果を明らかにした。

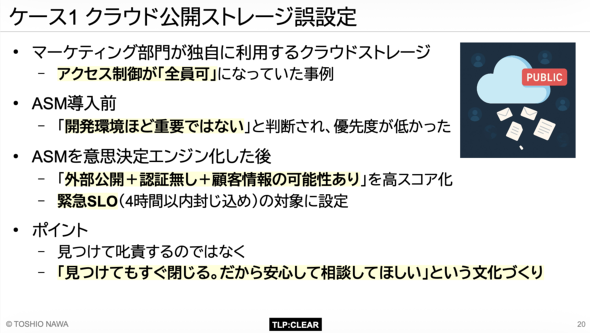

ケース1:クラウド公開ストレージの誤設定

あるマーケティング部門では、産休に入る職員のアカウント管理とコスト削減のため、担当者全員で1つの共有アカウントを運用していた。その結果、アクセス制御が「全員に公開」に誤設定されたストレージが出現。ASM導入前は「公開情報が主だから」と思い込まれ、リスクは見過ごされていた。

ASMの意思決定エンジン化の後、この資産は「外部公開+認証なし+顧客情報の可能性」という条件から自動的に極めて高いスコアが付与され、「緊急SLO(4時間以内)」の対象になった。発見後、即座にアクセス権が修正された。名和氏は、「『見つけて叱責(しっせき)する』のではなく『見つけてもすぐ閉じる。だから安心して相談してほしい』という文化作りが大切だ」と、技術だけでなく文化の重要性を説く。

ケース2:子会社の古いVPN装置

グループ会社の拠点に、サポート切れの脆弱なVPN(仮想プライベートネットワーク)装置が残存していた。本社の資産リストには存在せず、従来の手法では完全に死角となっていた。

しかし、EASMによるグループ全体の横断監視とスコアリングを導入したことで、この装置は「古いVPN+既知の重大CVE+インターネット直公開」として自動的に高リスクと検知された。このアラートを基に本社と子会社が連携し、迅速に装置の更新へとつなげることができた。

ケース3:委託先Webフォームの脆弱性

自社ブランドを冠したイベントサイトを外部の制作会社が運用していたが、そのフォームに脆弱性が存在した。これまでは委託先の資産として監視対象外だったものだ。

ASMの再設計に当たり、「自社ブランドを名乗る資産は、委託先のものでも一定以上の資産重要度を付与する」というルールを定義。これにより、このフォームも高スコアのリスクとして可視化された。驚くべきことに、委託先はこの取り組みを負担と捉えず、むしろ自社の顧客ブランドを守るための支援として積極的に協力してくれたという。

これらの事例は、優先度駆動のアプローチが、組織の壁を越えて一貫したセキュリティ基準を適用し、サプライチェーン全体のリスクを効果的に管理する上で極めて有効なことを示しているという。

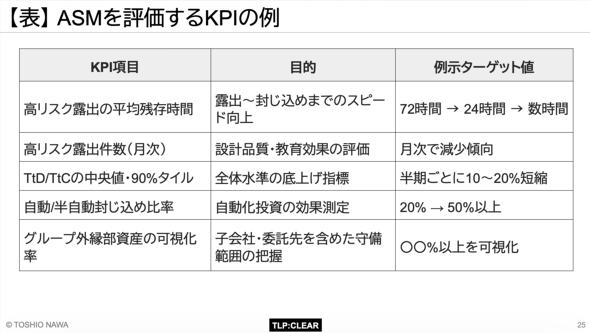

経営と現場をつなぐKPI

名和氏は技術KPI(重要業績評価指標)を経営言語に“翻訳”することの重要性を訴える。例えば、ASMで技術KPIとして挙げられる「高リスク露出の平均残存時間」を、経営層に向けては攻撃成功確率の低下、つまり「インシデントによる事業中断時間の削減」と翻訳する。このように、技術的アクションとビジネス価値を直結させて説明することが重要だ。「理屈を知りたいと思わせるような説明がよい」(名和氏)

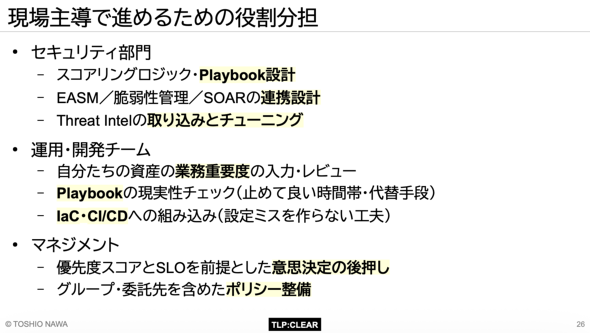

この取り組みを成功させるには、明確な役割分担が不可欠だ。セキュリティ部門がスコアリングロジックやPlaybookを設計する。運用/開発チームがその現実性を検証する。マネジメント層が優先度スコアとSLOに基づく迅速な意思決定を後押しし、ポリシーを整備する。

ASM/EASMの真のゴールは、資産を「数える」ことではない。「どのリスクから、どの順番でつぶすか」を、攻撃者よりも速く、そして賢く決めることにあると名和氏はまとめる。この変革には、資産重要度、脆弱性、露出、悪用可能性という4要素による客観的なリスク評価、TtD/TtCの徹底的な短縮を駆動するSLOと自動化、明確なルールに基づき迅速な意思決定を可能にする現場への権限委譲がポイントだ。

名和氏は来たる「能動的サイバー防御」の時代に向け、これを形骸化させないためにも「能動的に守っていくには、ASMを攻撃者より早く、賢く動くための意思決定エンジンに変えることを強く勧める」と述べ、組織の変革を促すメッセージとした。

名和氏が指摘したポイントは明確だ。「お金をかけて製品を入れるなら、それをフルに活用せよ」というメッセージは、多くの経営者に響くはずだ。既にASMを導入した企業は、名和氏の提言をもう一度振り返り、明日から使い方を変えてみることこそ、平時にできるセキュリティ運用なのかもしれない。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

役職者でも承認要求による犯行が後を絶たない――内部犯行が“見えない”3つの理由と明日からできる対策

役職者でも承認要求による犯行が後を絶たない――内部犯行が“見えない”3つの理由と明日からできる対策

2025年8月29日、「ITmedia Security Week 2025 夏」で、日本サイバーディフェンスの最高技術責任者(CTO)である名和利男氏が「企業利益を蝕むインサイダー脅威 - 不可視化する最新手口」と題して講演した。 名和氏がランサムウェア7事例の教訓とともに明かす、対策を自動化、最適化、重点化する秘訣、アダマール積とは

名和氏がランサムウェア7事例の教訓とともに明かす、対策を自動化、最適化、重点化する秘訣、アダマール積とは

2025年3月10日、ITmedia Security Week 2025 冬で、日本サイバーディフェンス シニアエグゼクティブアドバイザー(2025年5月より「最高技術責任者」) 名和利男氏が「攻撃戦略の理解に基づく対策の (自動⊙(最適⊙重点)) 化」と題して講演した。 名和利男氏が83もの“多種多様な”アイデンティティー(ID)不正取得手法を紹介した理由

名和利男氏が83もの“多種多様な”アイデンティティー(ID)不正取得手法を紹介した理由

「ITmedia Security Week 2024 春」の「多要素認証から始めるID管理・統制」ゾーンで、サイバーディフェンス研究所などに所属する名和利男氏が「脅威アクターが関心を急激に高める『標的のアイデンティティー』」と題して講演した。本稿では、アイデンティティー(ID)が狙われる背景、83もの代表的な不正取得手法、取得したIDの用途、現状から得られる教訓などを紹介する。