連載

Metasploitによる「受動的攻撃」――獲物を待ち受けろ:セキュリティ・ダークナイト ライジング(4)(2/3 ページ)

「Metasploit Framework」を使って「攻撃者の手法」を解説する本連載。前回までは、Webサーバーに対する能動的な攻撃手法を紹介してきた。今回からは、「メールによる攻撃サイトへの誘導」や「水飲み場型攻撃」に代表されるような、「受動的な攻撃」の手法を紹介しよう。

古いバージョンのFirefoxの起動設定

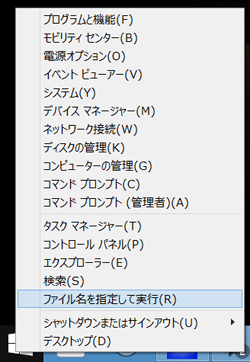

次に、今回インストールしたFirefoxを起動する際の設定を行う。スタートメニューから[ファイル名を指定して実行]を選択。

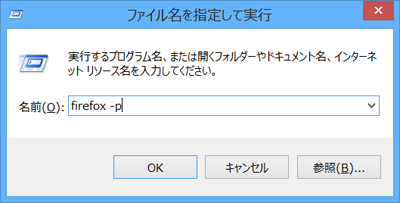

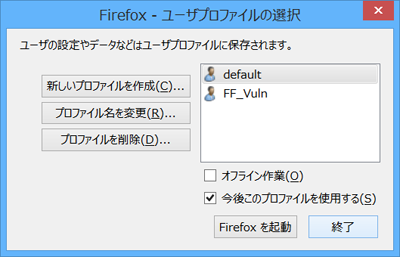

下図のように入力し、[OK]をクリックして[ユーザープロファイルの選択]ダイアログを表示させる。

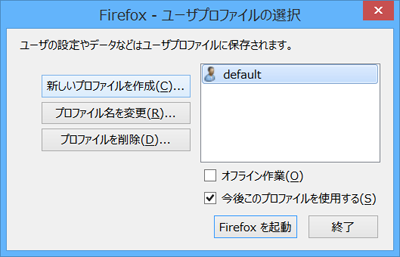

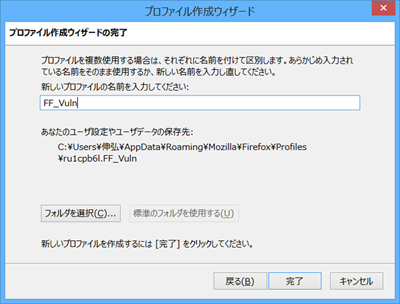

続いて[新しいプロファイルの作成]をクリックし、古いバージョンのFirefox用のプロファイルを作成する。[プロファイルの作成ウィザード]で、新しいプロファイルの名前を任意に入力し、[完了]をクリックする。

問題がなければ[終了]をクリックし、設定を終了する。

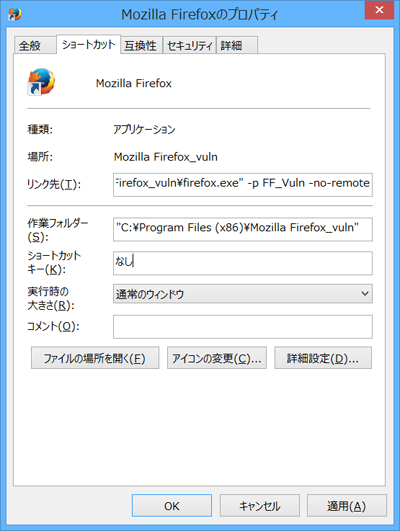

次に、Firefoxのショートカットのプロパティを開き、リンク先に変更を加える。末尾が「firefox.exe」となっているはずなので、そこに以下の引数を加えてほしい。

(省略)〜firefox.exe" -p (先ほど作成したプロファイル名) -no—remote

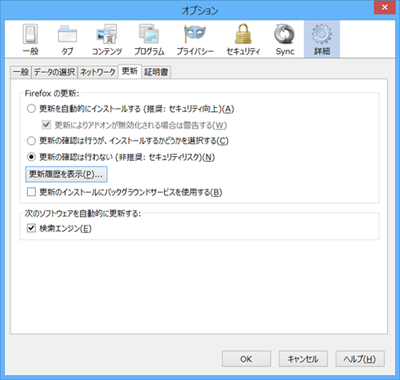

以上の手順で、新しいFirefoxと古いFirefoxを共存させることが可能となる。ただし、古いFirefoxが自動更新によって最新版になってしまうと脆弱性の検証ができなくなるため、オプションから、自動更新の設定をオフにしておこう。

さあ、これで準備は整った。それでは、Metasploitを使った攻撃に移ろう。

Copyright © ITmedia, Inc. All Rights Reserved.