「中堅・中小企業向けUTM」のイメージから脱却図るフォーティネット:サービスや日本語認定トレーニングも展開

複数のセキュリティ機能を統合した「UTM(Unified Threat Management)」という概念を市場に持ち込んだフォーティネット。2016年は、これまで強みを発揮してきたSMB向けに限らず、あらゆる規模の企業向けにネットワークセキュリティソリューションとサービスを提供していく方針だ。

標的型攻撃に代表されるサイバー攻撃の高度化によって、「信頼できるネットワークと外側とを分け、その境界線で“怪しいもの”を見つけてブロックする」という従来型のセキュリティだけでは限界が見えつつある。もちろん、ネットワーク境界を守るセキュリティ製品も進化を続けているが、脅威側も同等か、それ以上のスピードで進化する中、どうすれば「自社や自社の資産を守る」という顧客の目的を支援できるのか――セキュリティソリューションベンダーは各社とも戦略を練り、差別化に取り組んでいる。

フォーティネットジャパンは2016年2月18日、2016年度の事業戦略説明会を開催した。同社社長の久保田則夫氏は、「これまで、『フォーティネット=中堅・中小企業向け』というイメージがあったが、どんな規模の企業であろうと守る、信頼あるネットワークセキュリティベンダーを目指す」と語った。

2016年から日本法人が1つのリージョンとして独立したこともあり、フォーティネットジャパンでは独自のマーケティング戦略やサポート体制に取り組んでいくという。具体的には、パートナープログラムを拡充する他、技術者向けトレーニング制度「ネットワークセキュリティエキスパート(NSE)」の日本語版を展開。日本語でトレーニングを実施し、初年度でFortiGateの設定や管理が行える「NSE 4」の認定取得者、100名の育成を目指す。

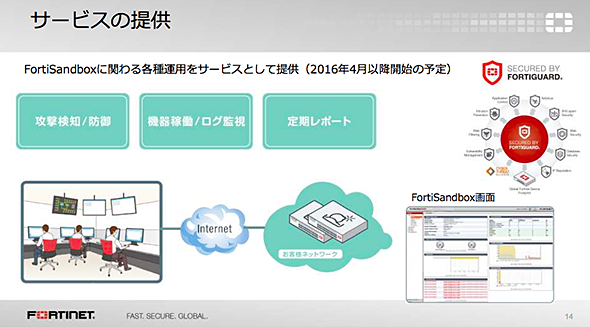

また、サービス提供体制についても「特にサンドボックス製品『FortiSandbox』の機器監視やログ監視、定期レポートといった運用に関わるサービスを強化していく」(久保田氏)という。さらに、実機を一週間試験的に導入し、「自社にどのような問題があるか」を日本語のレポートで把握できる診断プログラム「Cyber Threat Assessment Program(CTAP)」も提供し、数値化しにくかったセキュリティソリューションの効果を、顧客が「納得」した上で導入できるよう支援していくという。

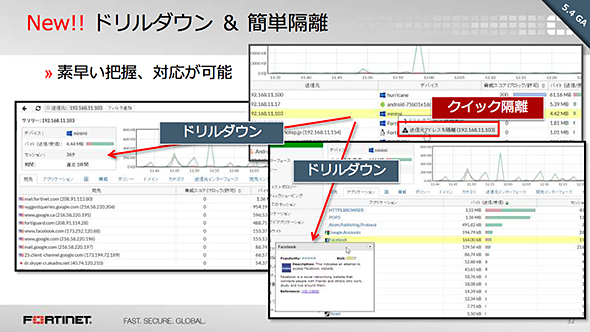

製品面では、ネットワークを分離することで、内部での脅威拡散を防ぐ手段として以前より提唱してきた「内部セグメンテーションファイアウォール(ISFW)」を引き続き推進していく。同社副社長兼マーケティング本部長の西澤伸樹氏は、「誰が感染しているか、ぱっと分かる手段がない。ユーザーやアプリケーション、デバイスの見える化を進めていく」と述べ、独自OSの最新バージョン「FortiOS 5.4」で可視化を推進していくとした。

FortiOS 5.4は標的型攻撃による被害を迅速に封じ込める機能も搭載しているという。FortiOS 5.4では「管理画面からドリルダウンで脅威に感染した端末を速やかに隔離する」といった措置をとることが可能だ。「システムインテグレーターに電話して対応を待つまでもなく、来ている攻撃を把握し、自分でアクションを起こせるようになる」(西澤氏)。対応の早期化、自動化に向け、サンドボックスとエンドポイントとの連携も強化していくという。

他にも、買収したメルー・ネットワークスのソリューションを基にした無線LAN製品群やSDN(Software Defined Network)に対応したデータセンター向け仮想アプライアンス、クラウド向けセキュリティ製品群の投入も予定している。フォーティネットでは、これまで培ってきた高速なネットワーク性能とセキュリティ機能を強みに、適材適所で製品・サービスを提供していくとしている。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

いまさら聞けない「境界」防御

いまさら聞けない「境界」防御

しばしば「サイバーセキュリティは複雑だ。よく分からない」と言われる。脅威の複雑さもさることながら、ITの他の分野と異なり、あまりに多くの種類の「セキュリティソリューション」があふれていることも理由の一つではないだろうか。それらを大まかに整理することで、足りないもの、強化したいものを見つける手助けにしてほしい。 敵は内部にもあり! エンドポイントセキュリティの果たす役割

敵は内部にもあり! エンドポイントセキュリティの果たす役割

多層防御を構成する要素のうち、エンドユーザーが利用するPCやサーバを保護する「エンドポイントセキュリティ」の他、認証や暗号化といった基本的な対策も含めた内部対策の役割を紹介する。 ノーガード戦法とは異なる、これからの「事故前提型対策」とは

ノーガード戦法とは異なる、これからの「事故前提型対策」とは

多層防御と一体となって注目されているのが「ダメージコントロール」という考え方だ。予防も大事だが、マルウェア感染に代表されるセキュリティインシデントは「起こり得るもの」と考え、早期発見、早期対処の体制を整備するというアプローチである。それを支援するツールやサービスを紹介しよう。