その「セキュリティ教育」、本当に効果ありますか?:「セキュリティ心理学」入門(4)(3/3 ページ)

人間にまつわるセキュリティを考える本連載。昨今、「標的型メール攻撃訓練」などのセキュリティ教育・訓練が盛んに行われていますが、こうした教育・訓練はただ行えばよいというものではありません。あらためて、「セキュリティ教育・訓練」の目的や効果について考えてみましょう。

訓練の重要性

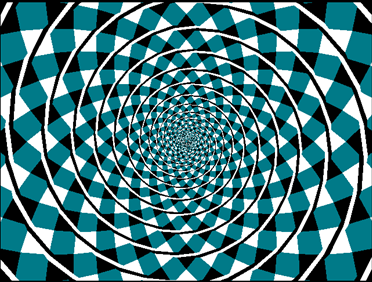

前ページでは教育における「伝え方の工夫」の重要性について説明しましたが、以下では教育と同時に必要な「訓練」の大切さについて解説します。まず、下の渦巻き状の図を見てください(図2)。

今、「それはうそだ」「あやしい」と思った方は、おそらく、以前この図を見たことがあるか、文脈から想像を働かせた方なのではないかと思います。実はこの図2は、「フレーザーの錯視」と呼ばれる“だまし絵”の1つで、渦巻き状にはなっていません。

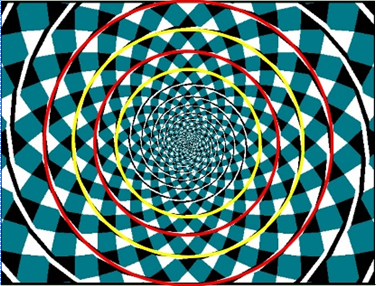

試しに、いくつかの線をたどってみると、図3のようになります。少し見えにくいかもしれませんが、たどった線が同心円状になっていることが分かります。先ほどのように、事前知識がない状態で「この絵は渦巻き状になっている」と言われたとき、ほとんどの人はそのまま信じてしまうのではないでしょうか? 読者の皆さんの中に、「本当に渦巻き状になっているのか自分で確かめてみた」という方がどれだけいらっしゃるでしょうか。

この例は、「情報を鵜呑みにしない」「まずは自分で確認したり、試したりしてみる」ことの大切さを示しています。情報セキュリティにおいて教育だけでなく“訓練”が必要なのは、こうした感度や考え方を身に付ける必要があるからです。

教育・訓練の効果をどう評価するか

教育・訓練の難しさの1つに、「その効果をいかにして測るか」ということがあります。標的型メール攻撃訓練では、「クリック割合」という数値を用いることである程度効果を把握することができますが、一般的な教育・訓練では、その効果を明確に測ることができないことがよくあります。こうした教育効果を測るための指標としては、ドナルド・カークパトリック(Donald L. Kirkpatrick)の「4段階評価」が有名です(表3)。

| レベル | 説明 |

|---|---|

| 1.Reaction (研修満足度) |

受講直後のアンケート調査などによる受講者の研修に対する満足度の評価 |

| 2.Learning (学習到達度) |

筆記試験やレポートなどによる受講者の学習到達度の評価 |

| 3.Behavior (行動変容度) |

受講者自身へのインタビューや他者評価による行動変容の評価 |

| 4.Results (成果達成度) |

研修受講による受講者や職場の業績向上度合いの評価 |

カークパトリックの手法では、アンケートや筆記試験、インタビューなどの方法を用いて、教育・訓練の効果を4段階で評価します。また、この他にも「研修の効果測定はその効果を収益に換算し、研修への投資額と比較することで測れる」という考えの下に、カークパトリックの4段階評価に「投資対効果(ROI)」を加えたジャック・フィリップス(Jack Phillips)の5段階評価などの手法もあります。全ての教育・訓練でこうした評価を実施することは難しいかもしれませんが、1つの考え方として参考にしてみてください。

なお、教育・訓練後にアンケートなどを実施する際には、その内容にも注意する必要があります。例えば、マーケティング分野で「NPS(ネットプロモータースコア)」と呼ばれる考え方があります。この考え方によれば、受講者に「自分が受講した研修を他人に推薦する可能性はあるか?」という質問を行い、最低点を0(全く可能性がない)、最高点を10(極めて推奨する可能性が高い)としたとき、8以上のスコアが出ることが望ましいそうです(フレッド・ライクヘルド、『顧客ロイヤルティを知る「究極の質問」』、2006年、ランダムハウス講談社)。

さて、今回はセキュリティ教育・訓練について扱いました。本稿で述べたように、教育・訓練は行って終わりというものではなく、継続的に、工夫を凝らしながら実施する必要があります。また、実施後は「カークパトリックの4段階評価」や「NPS」などの考え方も取り入れながら、できるだけ適切に効果測定を行っていくことが重要です。この機会に、あなたの組織のセキュリティ教育・訓練について見直してみてはいかがでしょうか。

著者プロフィール

内田 勝也(うちだ かつや)

情報セキュリティ大学院大学 名誉教授 博士(工学)。

オフコン企業でのCOBOL開発、ユーザー支援、ユーザー/社員教育や、

米系銀行におけるデータセンター管理、システム監査/業務監査、

損害保険会社でのコンピュータ保険作成支援、事故データベース作成などに従事後、

中央大学研究開発機構での「21世COEプログラム『電子社会の信頼性向上と情報セキュリティ』」事業推進担当、「情報セキュリティ・情報保証人材育成拠点」推進担当を経て、

情報セキュリティ大学院大学にて「情報セキュリティマネジメントシステム」「リスクマネジメント」講座を担当。

「セキュリティ心理学」「セキュリティマネジメント」「リスクマネジメント」などの調査研究を行う。

「情報セキュリティ心理学研究会」(日本心理学会 研究助成研究会)代表。

「フィッシング対策協議会 ガイドライン策定ワーキング」主査。

「ISMS/ITSMS認証審査機関 審査判定委員会」委員長。

Webサイト(http://www.uchidak.com/)

Copyright © ITmedia, Inc. All Rights Reserved.

「セキュリティ人材」って、何ですか?――本当に必要なセキュリティ教育を考える

「セキュリティ人材」って、何ですか?――本当に必要なセキュリティ教育を考える なぜ、「セキュリティポリシー」が必要なの?――自社のセキュリティポリシーを一度も読んだことがない方へ

なぜ、「セキュリティポリシー」が必要なの?――自社のセキュリティポリシーを一度も読んだことがない方へ  絶対に負けられない戦いで負けない人材を育成するさまざまな取り組み

絶対に負けられない戦いで負けない人材を育成するさまざまな取り組み