世界中のITシステムが混乱 「Wanna Cryptor」の脅威から身を守るために今すぐできること:XP対応パッチも“緊急”配布

暗号型ランサムウェア「Wanna Cryptor」を使ったサイバー攻撃が世界中で発生している。あらためて「Wanna Cryptor」とは何か、被害に遭わないようにするにはどう対策すればよいか。セキュリティ企業のESETが解説した。

暗号型ランサムウェア「Wanna Cryptor」を使ったサイバー攻撃が、2017年5月第2週から世界的に猛威を振るっている。スロバキアのセキュリティ企業 ESETが2017年5月13日(現地時間)、Wanna Cryptorによる攻撃の特徴や発生状況、そして企業が取るべき対策について公式ブログで解説した。日本でも2017年5月15日現在、日立製作所やJR東日本などの大手企業でもWanna Cryptorによる感染被害が発生したと報道されている。

以下、内容を抄訳する。

Wanna Cryptor(「WannaCryptor」「WannaCrypt」「WannaCry」「Wcrypt」「Wcry」などとも呼ばれる)によるこの攻撃では、米国国家安全保障局(NSA)から流出したエクスプロイトコード「EternalBlue」が利用されているとされている。EternalBlueは、Windowsのファイル共有プロトコルであるSMB v1の脆弱(ぜいじゃく)性を突くものだ。

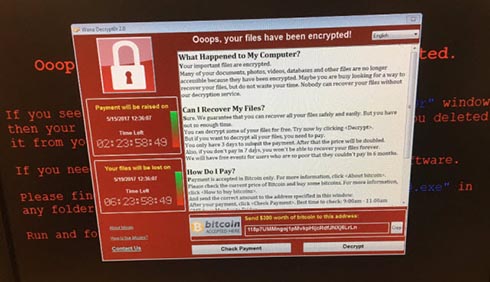

Wanna Cryptorは大半の暗号型マルウェアとは異なり、自身で増殖するワーム的な機能によって自己拡散する。そのために急速に広まった。Wanna Cryptorの感染者には、「Ooops, your files have been encrypted!」と題された説明とそれを解除する方法が書かれ、身代金支払いの期限がカウントダウンされる画面が表示される。

Wanna Cryptorの感染例は、2017年5月12日にスペインの大手通信事業者などの被害が発表されたが、以後、感染が急速に拡大し、医療機関、商用Webサイト、企業サイト、各種ネットワークなどの感染も報告されている。

感染すると、コンピュータ内のファイルが勝手に暗号化され、復号する鍵と引き換えに攻撃者から金銭を要求される。要求額は300ドル(約3万4000円)程度のもようで、これまでのランサムウェア攻撃より額は低めだ。しかし実際の被害額の総額には、関連する全ての時間や失われたファイルの他、信頼性の毀損など、その他の付随する損害も含まれる。

また、今回のWanna Cryptorによる攻撃では「責任」という別のテーマも浮かび上がってきている。攻撃に利用されたEternalBlueは、広く公開されている。セキュリティ研究を目的としたエクスプロイトコードの配布には意義がある。しかし、数十万台のアクティブマシンに影響し得る完成度の高いエクスプロイトを公開フォーラムで配布するのは、少しやり過ぎだったのではないか。そんな議論だ。

企業が取るべき対策

幸いなことに、Wanna Cryptorの脅威から自衛するためにできる対策はたくさんある。これらの対策は早急に実行すべきだ。

- (1)マルウェア対策ソフトウェアのインストール

この対策は散々言い古されてきているが、実行されていない場合がいまだにある。必ず実行する必要がある。

- (2)Windowsの更新

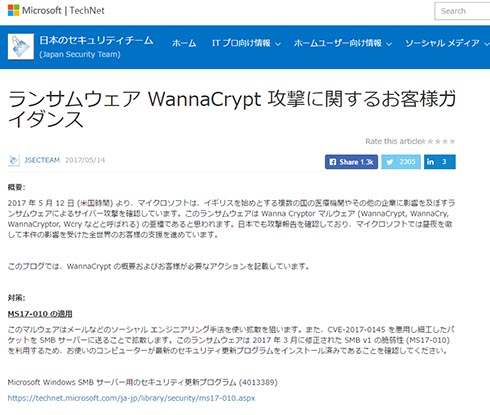

2017年4月中旬からWindows Updateで配布されているセキュリティパッチを適用すれば、Wanna Cryptor攻撃に使われるEternalBlueの作動を防げる。具体的には、マイクロソフトがサポートしているWindowsのバージョンを使い、最新の状態に保つこと。そしてこのセキュリティパッチを適用することが必須となる。なおマイクロソフトは、パッチで対処済みのEternalBlue関連エクスプロイトのリストも公開している。

- (3)賢明な対応

それ以外に、最新の脅威情報を入手し、効果的な対応を行う。ベンダーなどが提供する脅威情報サービスを的確に利用することも手段の1つとなる。

この他に、以下の対策も推奨される。

- 知らない送信者からのメールの添付ファイルを開かない

- 定期的にデータのバックアップを取る

- Remote Desktop Protocol(RDP)を利用したアクセスを無効にするか、制限する

- Microsoft Officeのマクロを無効にする

マイクロソフトは、Wanna Cryptor攻撃が拡散する深刻な事態に対し、既にサポートを終了しているWindows XP、Windows 8、Windows Server 2003向けにもEternalBlueに対して有効なパッチを配布している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ランサムウェア「Wanna Cryptor」に対し、異例のセキュリティパッチをWindows XPに提供する意味

ランサムウェア「Wanna Cryptor」に対し、異例のセキュリティパッチをWindows XPに提供する意味

世界的に猛威を振るっているランサムウェア「Wanna Cryptor」に対し、マイクロソフトはサポートが既に終了しているWindows XP、Windows Server 2003、Windows 8(8.1ではない)向けに緊急のセキュリティ更新プログラムの提供を開始しました。 ランサムウェア(Ransomware)

ランサムウェア(Ransomware)

「WannaCry」など、最近急速に被害が拡大しているランサムウェア。ユーザーデータを「人質」にとって身代金を要求するその“手口”とは? その事例や被害額、対策は? 90秒の解説動画も追加! 「言葉では言い表せない絶望感だった」――ランサムウェア被害者が語る

「言葉では言い表せない絶望感だった」――ランサムウェア被害者が語る

「サイバー攻撃者の手法」を解説する本連載。今回はその「外伝」として、ランサムウェア被害者へのインタビューをお届けする。感染に気付いてから復旧に至るまでの“ランサムウェア被害の生々しい実態”をぜひ知ってほしい。 ランサムウェアが前期比約71%減、しかし油断は禁物――マカフィー「McAfee Labs脅威レポート」を発表

ランサムウェアが前期比約71%減、しかし油断は禁物――マカフィー「McAfee Labs脅威レポート」を発表

マカフィーは、世界で検知したサイバー脅威のレポート「McAfee Labs脅威レポート: 2017年4月」を発表した。新型マルウェアやランサムウェアの動向についてまとめている。 ランサムウェア攻撃、2016年下半期に倍増 チェック・ポイントが調査

ランサムウェア攻撃、2016年下半期に倍増 チェック・ポイントが調査

チェック・ポイント・ソフトウェア・テクノロジーズが、2016年7月〜12月の脅威情報データに基づくセキュリティ調査レポートを公開。2016年下半期のマルウェア関連インシデントにおけるランサムウェア攻撃が占める割合は、同年前期比で90%増加。日本においては同348%も増加していたという。 トレンドマイクロ、統合サーバセキュリティ対策の最新版「Trend Micro Deep Security 10」をリリース

トレンドマイクロ、統合サーバセキュリティ対策の最新版「Trend Micro Deep Security 10」をリリース

トレンドマイクロが総合サーバセキュリティ対策製品の最新版「Trend Micro Deep Security 10」をリリース。標的型サイバー攻撃対策やランサムウェア対策機能を強化した。