制裁金は全世界の売上高の4%、施行が迫る「GDPR」で日本企業が考えるべき5つのステップとは:ヨーロッパ企業の対応状況は?

EUのGDPR(一般データ保護規則)が、2018年5月に施行される。それまでの間に日本企業はどのような準備を進めれば良いのか。長らくメールを中心としたセキュリティソリューションを提供してきた英Proofpointの担当者と、クラウドを活用したセキュリティ対策を提言してきた笹原英司氏に尋ねてみた。

ヨーロッパ連合(EU)が個人データの保護を目的に定めた「GDPR(General Data Protection Regulation:一般データ保護規則)」が、2018年5月に施行される。ヨーロッパ在住のユーザーや、ベンダーを相手にビジネスを展開するならば日本企業も無関係ではなく、違反すると高額な罰金が科せられる可能性がある。最近の報道もあって、何となく「対応しないとまずいな」と考えている企業は少なくないはずだ。だが、一歩踏み込んで、具体的にどのような体制やルールを整備するかを考えると、途端に頭を悩ませてしまうのではないだろうか。

残された猶予期間が少なくなる中、GDPRとどのように向き合い、何から手を付けていけばいいのか。米国に本拠を置くセキュリティ企業、ProofpointのEMEA(ヨーロッパ、中東、アフリカ)地域のサイバーセキュリティストラテジー担当、Adenike Cosgrove氏と、クラウドの普及をはじめ、ITトレンドの変化を踏まえたセキュリティ対策の在り方を提言してきた笹原英司氏(ヘルスケアクラウド研究会 理事、日本クラウドセキュリティアライアンス 代表理事)の対談から、そのヒントを探ってみよう。

GDPR対応を進めるための「4+1」のステップ

Cosgrove氏によると、GDPRの源流は1995年に定められたEUの「データ保護一般指令」にさかのぼる。が、指令制定当時に比べると、データを取り巻く環境は大きく変わった。インターネットが当たり前の存在となり、iPhoneをはじめとするモバイルデバイスが普及し、クラウドサービスを活用するようになった今、個人のデータはあらゆるところを動き回り、過去とは異なる方法で収集されつつある。同時に攻撃者側もこれらの変化を見越した上で、大きな価値のある「個人データ」を企業から何とかして盗み取ろうと試みている。

こうした状況下で、これ以上の個人データ漏えいを食い止めるために定められたのがGDPRだ。その背後には「公平性・透明性・合法性の確保」「正確性」「目的外利用の制限」「データの最小化」「保存期間の最小化」「完全性の確保」「説明責任」という7つの原則がある。Cosgrove氏は端的に「GDPRとは個人が自分に関するデータのコントロールを取り戻すためのもの」だと説明する。

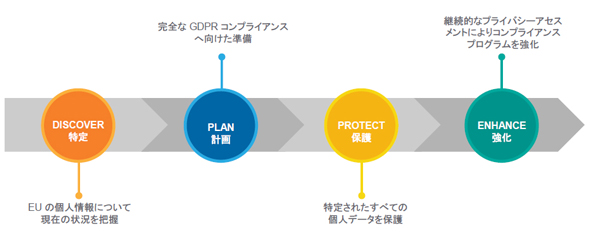

ProofpointではこのGDPR対応に向け、5つのステップからなる対応を推奨している。

1つ目は「特定」(Discover)だ。「分からないものは守れない」とCosgrove氏は述べる。どんな個人データがどこにあるのか、クラウドか、オンプレミスか、それとも個人のデバイスか、そして誰がどのデータへのアクセス権を持っているか……といった個人データの現況を把握することが第一歩だという。

2つ目は「計画」(Plan)。把握した現状に基づいて、どのように保有する個人データを守っていくかを検討するわけだが、当然ながら業務内容やシステムの複雑さによって内容は異なってくる。

その計画に沿って、3つ目の「保護」(Protect)を実行し、漏えいを防ぐための技術的な手だてを実装し、必要なコントロールを実施していく。だが、一度保護を実行したら終わりではない。運用しながら変化をモニターし、その変化に基づいてコントロールを「強化」(Enhance)していくのが4つ目のステップだ。加えて、各手順で何をどのように進めたかを「文書化」(Report)し、説明責任を果たすことも求められる。

もしこれらの規定に反した場合、最大で全世界の売上高の4%または2000万ユーロのいずれかの高い方で制裁金を科せられる恐れがある。先日、Equifaxで発生した情報漏えい事件では、英国在住の顧客の情報も流出し、米国はもちろん英当局も報告を求める事態となったが、GDPR施行後だったら重大なペナルティーを科されていた可能性がある。企業にとって無視できない課題だが、お膝元であるヨーロッパでの対応は進んでいるのだろうか。

「何社かのCISO(Chief Information Security Officer、最高情報セキュリティ責任者)に話を聞くと、大まかなところは把握しているものの、完全に『特定』ができているかというと難しい状況だ。まだ対応の初期段階にある企業も多い。またGDPRでは、漏えい事件が発生した際には72時間以内に当局に届け出ることとされているが、たいていの漏えい事件は発見を外部からの通報に頼っており、自ら気付くことすら難しい」(Cosgrove氏)

ヨーロッパでさえそうなのだから、日本国内となるとまだまだこれからという状態だ。笹原氏はさらに、「『個人データ』の定義がヨーロッパと日本とでは異なることに注意が必要だ。日本では一般に個人情報と捉えられない『IPアドレス』なども、GDPRでは個人データに含まれる。またクラウドにデータを預ける場合にも注意が必要だ。同じOffice 365でも、英国向けサービスではデータが英国内に保存されると明記されているのに対し、日本向けでは言及がないことも少なくない。このようにGDPRを巡っては、日本の本社側が考えている内容とずれが生じる可能性がある」と指摘している。

クラウドサービスの活用やメール保護もポイントに

こうした概況を踏まえて、具体的にどのような対策に取り組む必要があるのだろうか

「発見」のステップのポイント

「発見」のステップでは、自社でどんなサービスを利用しているか、把握する必要がある。Cosgrove氏によると「ある企業が社内で利用しているSaaSを調査したところ、IT部門ではせいぜい20種類程度かと予想していた。しかし実際には200種類以上のSaaSが使われていたケースがある」という。

笹原氏はさらに「料金だけではなく契約内容についてデューデリジェンス(適正評価)を行わなければならない。特に最近はユーザー部門が直接契約するシャドーITが増えている。組織としてのポリシーを作り、IT部門がその橋渡しをしなければならない」と指摘。その際に有用な手段の1つが、複数のクラウドサービスにまたがるアクセス管理を実現する「Cloud Access Security Broker」(CASB)だ。

「保護」のステップのポイント

「保護」のステップでは、ぜひ「メール」に注目してほしいとCosgrove氏は呼び掛ける。

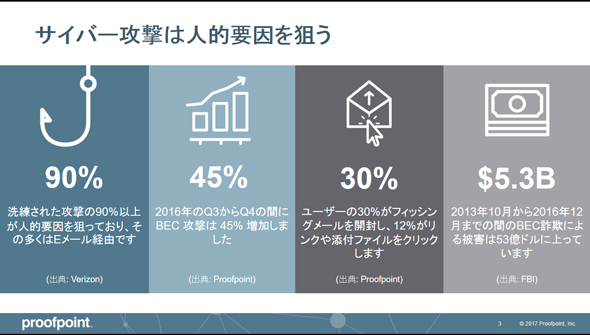

環境の変化に伴って攻撃者の狙いもシフトしている。企業側がクラウドに移行し、残ったインフラを多層防御で固めたことによって、ネットワークやソフトウェアの脆弱(ぜいじゃく)性を突いてマルウェアに感染させる代わりに、人の脆弱性をソーシャルエンジニアリングで突くようになっているのだ。

こうした傾向を反映した動きの1つが、標的型攻撃の横行だ。攻撃者はユーザーをだまして正規のメールのように見せ掛けてクリックさせ、偽サイトに誘導して企業システムで利用しているクレデンシャル情報(ユーザーの認証に用いられる情報)を盗み取る。それを悪用して内部データベースにアクセスして最終的に個人データを盗み取る。

「どれほど教育啓発に努めても、リスクはゼロにはならない。Proofpointでは、ユーザーの30%はメールを開き、12%はクリックしてしまうという調査結果を出している。またVerizonの調査によれば、標的型攻撃の90%は、メールがトリガーとなって発生している。最初の糸口である電子メールの保護が重要だ」(Cosgrove氏)

特に、「IT専門家ではないが特権を持つユーザーを、いかに守るか」がポイントになるが、いくら「注意しろ」と言っても限界はある。そのため、CASBをはじめとするテクノロジーを用いてカバーする必要がある。

「高い権限を持つユーザーほどだまされやすい。可能な限り攻撃から守りつつ、ハイリスクを持つユーザーを特定し、コントロールする仕組みを実装すべきだ。同時に、何かが起きた後の対応手順やプロセスを整えることも大切。加えて、何が起き、何をしたかの記録をきちんと残しておくことも重要だ。それさえあれば、後から監査人や捜査当局に記録を示し、きちんと説明できる」(笹原氏)

「文書化」のポイント

テクノロジーを用いてカバーするという意味では、「文書化」についてもProofpointはソリューションを用意している。例えば、SIEM(セキュリティ情報イベント管理)など他のソリューションと連携し、自動的に記録を出力できる。文書化はGDPR対応において重要な作業であり、手作業でやっていては負担が大き過ぎる。そこで、レポートを自動生成できれば、現状を把握しやすくなり、どのように改善すれば良いか、現在どんな対策を実施し、効果がどのくらいかを測定することもできるということだ。また、「いざ」に備えてインシデントレスポンスや連絡体制を確認したり、机上演習をしたりするのも有効で、「これをまた文書化し、アウトプットを残すといい」と、Cosgrove氏はアドバイスする。

ビジネス部門をはじめ全社的なコラボレーションを

ではGDPRにおいて、技術的な対策以外では、どんな取り組みが必要になってくるのだろうか。

Cosgrove氏によると、「組織面では、まず『DPO(Data Protection Officer)』の採用が求められる」という。

「特に多くの情報を収集する大企業ならば、こうした存在が不可欠だ。外部のコンサルティングサービスやパートナーを活用する形でもいい。どのデータをクラウドに移行し、誰にアクセスを許すか、契約面の確認も含めて定義する役割が必須だ」(Cosgrove氏)

ただ日本の組織では、プロセスが属人的になりがちだ。笹原氏は「そこをきっちり標準化し、可視化していく。特に、昨今言われるデジタルトランスフォーメーションを推進する中では、ビジネスサイドとの連携が必要になる」と指摘。Cosgrove氏も、これに同意する。

「IT部門やCISOと、ビジネス部門は縦割りになりがちだ。だが互いの動きが可視化しないまま、ビジネス側の動きも分からずに対策しようとしてもうまくいかない。IT部門もビジネス部門も、さらには法務も人事も力を合わせ、コラボレーションすることが大切だ」(Cosgrove氏)

さらなる問題は、GDPR対応のようなグローバルなプロジェクトをマネジメントできる人材となると、そうそういないという事実だ。笹原氏は「日本は、ヨーロッパの優秀な人に来てもらって交流するなど、人材を育てつつ対処する必要がある」と言う。Cosgrove氏は「人材不足なのは、どの国も変わらない」と苦笑しながらも、「ヨーロッパに本社がある企業では、各支社からメンバーを出してDPOの下にチームを構成し、プロジェクトを進めているケースが多い。こうして各支社のアウェアネス向上にもつなげている」とした。

笹原氏はさらに大きな視点を提示する。

「例えば英国では、国としてのICT戦略がある。その中にクラウド戦略があり、個別のサービスに落とし込まれている。これに対し日本では全体のアーキテクチャがはっきりしないまま個別の戦略に注力している印象が強い。まずはICT戦略の全体像を描くことで、横の連携が容易になるのではないか」(笹原氏)

これに対しCosgrove氏は「日本には既に個人情報保護法がある。EUほどではないが比較的厳しい法律であり、これはアドバンテージになるのではないか」とコメントした。

イノベーションにつなげるためにも個人データの適切な収集・保護を

施行まで200日強と迫ったGDPR。それまでに全ての対応作業を終えようとすると途方もない話に思えるが、笹原氏は冷静に次のようにアドバイスする。

「ブレークスルーはない。高いゴールを目指すよりも、現実的なことをステップバイステップで進め、その成果を文書として示すことが大事だ。またエンジニアの目線では、マイクロサービスをどのようにうまく組み合わせ、個人データを守っていくかが問われるだろう」(笹原氏)

Cosgrove氏は「GDPR対応は技術だけでは実現できない。人とプロセス、テクノロジーの組み合わせが必要だ」と述べた。そして、「まず、自社にどんなデータがあり、誰がどんな形でアクセスし、保存しているかを把握すること。次にデータをどのように集めており、どのようなコントロールを行い、保護策を講じているかをテストし、文書化し、データに可視性を持たせるプロセスを整備すること。最後に不正アクセスや漏えいを防ぐためのテクノロジーを、マルチレイヤーアプローチで実装すること」と要点をまとめた。

もう1つ大切なことがあるとして、笹原氏は「GDPRでは個人データを守る側面ばかりが注目されているが、個人データは同時にイノベーションの元になる。個人データを適切に収集し、守ると同時に、付加価値を加えイノベーションにつなげる、その両輪を回していくことが重要だ」と述べる。その際にはさまざまなベストプラクティスを活用し、Proofpointをはじめとするベンダーが提供するソリューション、クラウドサービスを組み合わせることが鍵になりそうだ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連リンク

提供:日本プルーフポイント株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年12月5日