「無知の知」から本当の「知」へ――学生らが多面的な問題解決能力を競った「第13回情報危機管理コンテスト」:セキュリティ・アディッショナルタイム(23)

2018年5月24〜26日に行われた「第22回サイバー犯罪に関する白浜シンポジウム」と併催の「第13回情報危機管理コンテスト」決勝戦では、23校35チームの中から予選を勝ち抜いた5チームが、技術だけでなくコミュニケーション能力も含めた総合的な解決力を競った。

サーバも、その上で動作するWebアプリケーションも、これらをつなぐネットワークについても全て理解し、トラブルシューティングができるスーパーマンは世の中にどれだけいるだろうか? どれか1つの分野に秀でたエンジニアはいても、全てのレイヤー、全ての分野を網羅できる人材はまれだろう。ならば、自分が何を知らないかを知った上で、知っている人に適切に尋ね、答えを引き出して活用する能力こそ、これから先生き残るエンジニアに必要とされるスキルの一つではないだろうか。

2018年5月24〜26日に行われた「第22回サイバー犯罪に関する白浜シンポジウム」では、「若者とサイバー犯罪:被害者・加害者・傍観者」をテーマに活発な議論が交わされた。そしてシンポジウムと併催の「第13回情報危機管理コンテスト」決勝戦では、サイバー犯罪からサービスを守るスキルと意思を持った若い学生らが、「無知の知」を踏まえて問い合わせる力も含め、多面的な問題解決能力を競った。

過去最多、35チームが予選に参加した「第13回情報危機管理コンテスト」

情報危機管理コンテストは、さまざまなセキュリティインシデントからシステムを守り、サービスを継続させる能力を競う学生を対象とした競技会だ。ITに関する実践的なスキルだけではなく、顧客に状況を説明し、理解を求めた上で作業するコミュニケーション能力やビジネス遂行能力も含めた現実的な解決能力も求められることが大きな特徴だ。

2018年は予選参加校が23校35チームと過去最多に上った。2017年の木更津高等専門学校の躍進に励まされてか、高等専門学校からの参加が大幅に増えたことが特徴だ。一次予選では「問題の所在を把握し、解決策も分かった上で、それを相手に分かりやすく文書化してアドバイスするところまでできたかどうかを評価のポイントにした」と、和歌山大学の吉廣卓哉氏は説明する。

オンラインで行われた二次予選を経て決戦に残ったのは5つの大学だ。静岡大学の「sawayaka-sec」、東京工業大学の「traP」、岡山大学の「Guard Penguin」、名古屋工業大学の「P01TERGEIST」、関西大学の「KobaIP」と、リベンジを期した常連校、緊張混じりの初参加校が入り交じった顔ぶれとなった。

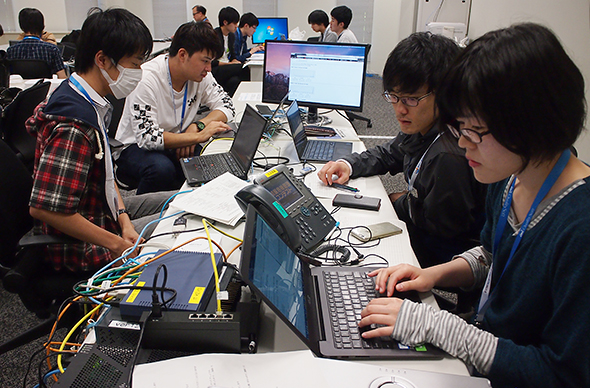

2018年5月25日に行われた決勝戦で、各チームは、顧客のシステムを運用する情報システムサービス企業の担当者という役割を担う。競技時間中、顧客のシステムではWeb改ざんやスパムメールなど、さまざまな「インシデント」に直面する。学生らはその原因を突き止め、適切に問題を解決しながらWebサービスを継続しなくてはならない。

だからといって、思い付いた解決策をいきなり本番環境に適用するのはご法度だ。和歌山大学の川橋研究室所属の学生らが扮(ふん)する顧客の「CEO(セオ)さん」に状況や解決策を説明し、同意を得た上で作業するというビジネススキルも求められる。

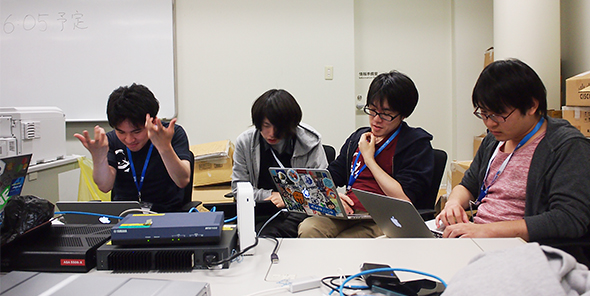

慣れない環境、慣れないワークフローで学生にとってはやや過酷な試練だ。だが「今回こそ、ゼミでやってきた練習の成果を生かして優勝を目指すぞ」と意気込むチーム。エネルギー補給飲料やマスコット、さらにはTCP/IPからMetasploitに至るさまざまな参考図書を机に並べるチーム。中には「OK, Google。チケット書いてくれないかなー」と持ち込んだGoogle Home Miniに話し掛けるチームあり(ちなみに、「お役に立てそうにありません」とつれない返事が返ってきていた)といった具合に、チャレンジを楽しんでいた。

競技が始まると、例年のことではあるが、各チームが運用するシステムは競技時間中さまざまな攻撃にさらされる。それも、SQLインジェクションによる情報流出や、フィッシングメールを介して盗み取ったアカウント情報を用いた不正なメール配信など、現実世界でも発生している事象ばかりだ。

各チームは、「どうやら、Webページに個人情報が書き込まれているようなんですが……」というセオさんからの問い合わせを受けて、ログや設定内容を確認。事前に準備したマニュアルやチートシートと見比べ、チーム内で話し合って対応策をまとめては再びセオさんに回答する、といった具合に、次々に起きる事象に対応していった。中には、「情報が流出してしまった顧客に、個別におわびとパスワード変更を促す告知を送る方がいいのでは」と、一歩踏み込んだ提案まで行うチームもあり、レベルの高さを伺わせた。

「知らないからできない」ではなく、知らない中で対処するには?

第13回の決勝戦で特に問われたのが「ほう・れん・そう」のスキルだ。「『どうしたらいいんでしょう』という問い合わせに『こうしたらいいですよ』と、メリット/デメリットを添えて解決策を提示し、さらには役員会で説明できるような報告書を用意するのもインシデント対応の一つ」と、危機管理コンテストの発案者で、競技運営を取り仕切る和歌山大学の川橋(泉)裕氏は述べている。

午後一番には、その能力を問う新たなチャレンジが用意された。

2018年4月、Cisco Systems(以下、Cisco)のネットワーク機器が備える管理機能「Cisco Smart Install Client」に、リモートから悪用可能な脆弱(ぜいじゃく)性(CVE-2018-0171)が存在することが明らかになり、攻撃コードも公開されてしまった。既に修正版がリリース済みだが、国内でも実際に悪用され、設定情報を盗み見された事例が報告されているという。

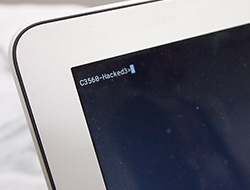

コンテストでは、この脆弱性が悪用され、ネットワークを構成している機器のうち「Cisco Catalyst 3560」スイッチのフィルタリング設定が一部書き換えられ、内部からはWebを閲覧できるのに、外部の一般の人がアクセスできない状態にされてしまったインシデントの解決に取り組むことになった。

インシデント発覚のきっかけは、これも現実によくあることだが、セオさん(外部)からの通報だ。「Webページが見えないのですが……」という問い合わせを受け、各チームがまずうたぐったのはDNS関連のトラブルだった。チームの環境(内部)からは閲覧できるのにセオさん(外部)からは見えないことが分かると、IPアドレスの直接入力を試してもらったり、tracertコマンドを入力したり、ルーターやApache Webサーバのログを確認したり……いずれもセオリー通りのアプローチを取ってもなお原因が分からないことに各チームが頭を抱え始めた頃、川橋氏がヒントを与えた。

「Ciscoのことは、Ciscoの人に聞けばいいんじゃない?」

白浜シンポジウムには毎年、多くのITベンダーがスポンサーとして参加している。シスコシステムズもその1社として、別の部屋の一角にブースを構えていた。そこにエンジニアがいるのだからサポートを依頼してみてはどうだろうか、というわけだ。

「ただ、ベンダーのエンジニアに問い合わせるには、自分の『状況』を持っていかなければ適切な回答は得られない。正確なバージョン情報やログを伝えれば、アドバイスがもらえるかもしれない」(川橋氏)

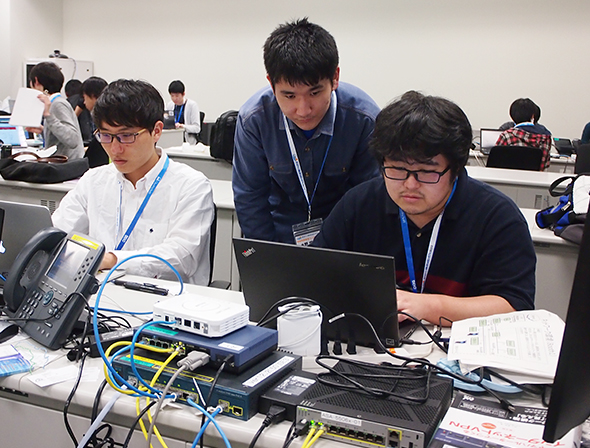

早速各チームは「Ciscoのスイッチにログインするの、初めてだ!」「詳細を調べているから、まだ見るだけね。そっちのインタフェースに触っちゃダメだよ」と声を掛け合いながらネットワーク機器を確認。showコマンドなどを駆使したり、機器情報を基にインターネットで検索したりして、関連する脆弱性情報を探してはメモを作成し、別室へと向かった。

とはいえ、学生にとってベンダーへの問い合わせは初めての体験。不慣れなところもあったようだ。

「外部からTFTPでACLが書き変えられちゃうことってありますか?」

「あ、その前に、まず製品の情報を教えてください」

「えっと……」

「バージョンは?」

「15.0です」

「もう少し細かいバージョンまで分からないと、脆弱性が該当するかどうか分かりませんよ」

と、緊張混じりに受け答えするチームもあった。一方で、機器の情報と脆弱性情報を基におおまかな「あたり」を付け、「たぶん、この脆弱性が該当すると思いますが、対策は設定変更でいいですか? アップデートなど他に回避策はありませんか? 副作用は?」と、綿密に尋ねたチームも複数あった。東工大チームなどは、最後に「今後ともよろしくお願いします」とあいさつする余裕まであったほどだ。

サポートエンジニア役を務めたシスコシステムズの福留康修氏(サイバーセキュリティ セールススペシャリスト)は、「何が分からないかが分からないと、適切な回答はできない。不慣れなのはよく分かるが、製品特有の問題なのか、ソフトウェアの問題なのか、例外はないのか……と論理立てて状況を考えれば、集めるべき情報も分かってくるはず。ロジックに沿って前に進めていく訓練を積んでほしい」と、学生にエールを送った。

さらに、「今の時代、自分がよく知らない機器は山のようにある。その中で、エンジニアとしては『俺、これは知らないからできない』とは言えない。実際にインシデントが発生している以上は、できる限り対処しなくてはならない。そこで大事になってくるのが『あたりを付ける』力だ。システムがどういう構造で、どのように成り立っているかに立ち返って考えれば、スイッチだろうとファイアウォールだろうとサーバだろうと同じこと。論理的に詰め、システムやバージョンを特定して調べれば、情報が得られる可能性はある」と述べている。

現実世界では問い合わせ一つとっても有償となるため、なおさら、適切に質問する力は重要だ。「ベンダーとの間に確実なパスを通し、きちんと話せる関係を築くことは、社会人になったときに生き抜く上で重要なノウハウ」と川橋氏は振り返っている。

「ほう・れん・そう」関連ではもう1つ仕掛けがあった。「社内のPCが仮想通貨のマイニングを勝手に行うマルウェアに感染しているらしい」という指摘を受け、トラフィックを調査し、経営会議向けの資料をまとめて報告を求めるイベントだ。各チームとも、Wiresharkを用いてパケットの内容を確認して証拠をつかんで報告書をまとめたが、ごくシンプルなものもあれば、パケットキャプチャーの内容をそのまま張り付けた報告書があったり、今後の対策を具体的に提示する内容があったりと、チームの特色が垣間見られる内容となった。

社会人ならばともかく、学生にここまで求めるのはハードルが高過ぎるような気もする。だが「ベストな回答はあり得ず、ベターしかない。その中で、どこかで折り合いをつけることも必要だ。リスクをどこまで許容するか、顧客に判断してもらうための材料をそろえられるかが大切だ」と川橋氏は述べ、こうしたチャレンジを通して学びを持ち帰ってほしいという。

事実、「思い付いた解決策をそのまま適用できない中、ベストな方法と運用でできることとの兼ね合いを知った」と述べる学生もいた。現実は理想通りにいかない。インシデント対応ともなれば、なおさらだ。そうした火事場に対応する際、コンテストという場で「ハマる」経験を積んでおいたことが大きな財産になるだろう。

うまくいかない経験を通して「何とかする力」を身に付ける

折しも、大学関連のニュースで「危機管理」という単語が話題になった時期に開催された第13回情報危機管理コンテスト。審査の結果、学年の異なるメンバーでチームを構成した岡山大学がアグレッシブ賞を、メンバー間連携が取りやすい配置で競技に臨んだ関西大学がベストフォーメーション賞を、素早い仕事ぶりを見せた名古屋工業大学がベストテクニカル賞を受賞した。また、名古屋工業大学の林優香さんにJPCERT/CC賞が贈られた。

そして文部科学大臣賞には、唯一3人体制で善戦した静岡大学のsawayaka-secが、経済産業大臣賞には東京工業大学のtraPが輝いた。sawayaka-secは、「セキュリティ・キャンプ」の卒業生などから構成されたチームで、普段から学内IT環境支援のボランティアに携わっている。

またtraPは同名のIT関連サークルで活動しており、「いつもなら思い付いたことをまず試し、変更してみてダメだったら戻すやり方に慣れていたので、今回のプロセスは新鮮だった。電話番をしたり、ベンダーとやりとりしたりするのは他にない体験で面白かった」と振り返っていた。

このようにいずれのチームも、競技を通して「知識として知っていること」と「手を動かしてできること」の違いを知ったのではないだろうか。それは、前日夜までリハーサルやトラブルシューティングに当たりながら競技環境の運用に携わり、当日はセオさんとして各チームからの対応に当たった川橋研究室の学生らも同様だ。

会場には、川橋研を卒業して今はIT企業で活躍するOBが姿を見せ、菓子類を差し入れて学生らを応援していた。「今の職場でセキュリティ人材の育成活動にも取り組み始めている」と言い、「コンテストを通して身に付いたレイヤー1から7までのテクニカルスキルはもちろん、技術以外の運用スキルも今の仕事に生きている。特に、コンテストに影響が生じないよう、原因が分からない中でもトラブルを『何とかする力』は大事」と述べていた。

今回は若年層とサイバー犯罪をテーマとした白浜シンポジウムだが、危機管理コンテストは、サイバー犯罪に負けずに動き続けるシステムを作っていく若者たちの育成に、大きな力になっているのではないだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

セキュリティコンテスト「SECCON 2018」を12月に開催

セキュリティコンテスト「SECCON 2018」を12月に開催

SECCON実行委員会と日本ネットワークセキュリティ協会(JNSA)は、サイバーセキュリティに関する実践的技能を持つ人材の発掘、育成を目的としたコンテスト「SECCON 2018」を、2018年12月22〜23日の2日間にわたって秋葉原で実施する。 セキュリティに関する知識とスキルに「心得」を演習でプラス

セキュリティに関する知識とスキルに「心得」を演習でプラス

2017年5月に開催された「第12回情報危機管理コンテスト」で、見事に経済産業大臣賞を獲得した木更津高専チーム。今度はNiサイバーセキュリティが提供するサイバー攻撃対応トレーニングシステム「Cyberbit Range」を用いた「サイバー攻撃シミュレーション特別実践演習」に挑戦。その模様をお届けする。 “クラウド世代”の学生たちが直面した「実物のセキュリティ」――触れて分かった苦労と楽しさ

“クラウド世代”の学生たちが直面した「実物のセキュリティ」――触れて分かった苦労と楽しさ

2016年12月16日から18日にかけて開催された「セキュリティ・ミニキャンプ in 沖縄 2016」。後半は、17、18日に行われた専門講座の模様をレポートする。