激変する企業セキュリティ、構造改革にはまず「クラウドエッジ」を意識せよ:シスコの次世代セキュリティ戦略

「今までのセキュリティに対するアプローチではもう限界」――。こうした悲鳴が、世界中の組織のセキュリティ担当者から聞かれるようになってきた。今後に向けた適切なセキュリティアーキテクチャとはどのようなものか。そして、新たなアーキテクチャへの円滑な移行は可能なのだろうか。

「シスコシステムズでは、『従来とは次元の違うセキュリティ上の課題で苦しんでいる』という話を、全世界の顧客から聞くようになってきました。これまでの後追い的なセキュリティ対策ではカバーしきれない部分が急増し、限界を感じる組織が増えています」と、シスコシステムズ セキュリティ事業統括 執行役員の田井祥雅氏は指摘する。

第1の理由は、ユーザーが以前のように1カ所にとどまらずに業務を行うケースが増えていることにある。また、支店をはじめとする各種拠点は、機動的に展開し、撤収できなければならなくなってきた。さらに、社外の協力会社やパートナーに対し、限定的なアプリケーションや情報へのアクセスを臨機応変に提供しなければならない場面が増えてきている。

ユーザーの利用する端末についても、考慮しなければならない問題が、急浮上してきた。スマートフォンなど、複数の端末を使うことが増えている。また、個人所有(BYOD)端末のロックダウンは困難で、コントロールがしきれなくなっている。

一方、企業/組織としては、Office 365をはじめとしたクラウドサービスを使うことが増えてきた、さらに、ファイル共有をはじめとした便利なSaaSが次々に登場し、企業として活用するだけでなく、各組織がIT部門の範疇外で、それぞれの判断で業務のために利用するケースも少なくない。

こうした活動を把握しきれないケースも出てきているのは、IT管理者にとって大きな問題となっている。

「こうした課題は、業務の変化に根差した根本的な性質のものであるため、従来の発想では解決が困難です。シスコでは、『信頼できる全てのユーザーが、信頼できる全てのデバイスから、あらゆるネットワーク上の、適切な全てのアプリケーションに対し、安全なアクセスが行える環境の構築』を最終的な目標とし、これに向けて段階的な取り組みを進めるべきだと考えています」(田井氏)

ポイントは「クラウドエッジ」を意識すること

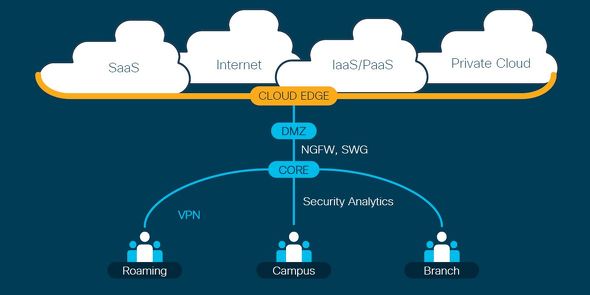

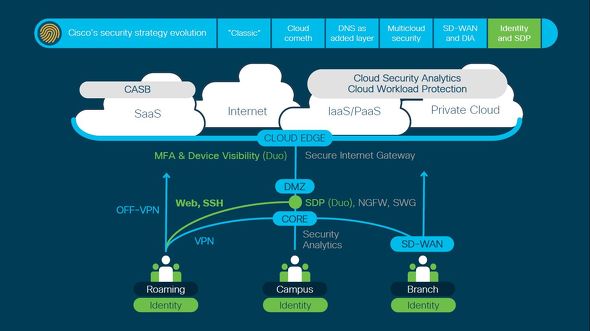

では、具体的にどうすればいいのか。ポイントは、「クラウドエッジ」を新たなセキュリティ境界として設定。一方で可視化を進め、「人」中心のセキュリティに徐々に移行することだと、田井氏は話す。

クラウドエッジとは、文字通り各種クラウドへの出入口を指す。社内データセンターもプライベートクラウドとしてとらえ、従業員が利用するあらゆるサービス、IaaS/PaaS/SaaS、そしてインターネット全般へのアクセスを、クラウドエッジでコントロールすべきだという。もちろん、端末での脅威対策であるEDRや、ファイアウォールやIPSなどの従来型セキュリティは適切な場所に引き続き利用する必要がある。それに加えてクラウドエッジでのセキュリティ対策の比重を高めることで、従来のやり方ではカバーしきれていなかった部分に対応する取り組みを進めればいい。

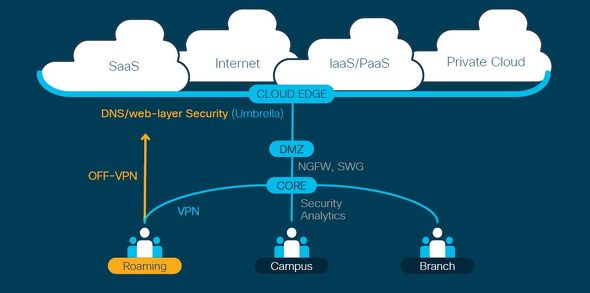

例えば最初に取り組む対象として、社外の端末から社内への接続にVPNが使われていない場面を考えたい。社外における端末利用はこれまではVPNクライアントを利用し社内に接続させていたが、働き方改革が広がり社外で仕事することも当たり前になり、また複数のクラウドアプリを利用する時代に、VPNを必須とするのは果たして適切なソリューションなのか。といってVPN接続なしでは、社外のクラウドサービスやインターネットサービスを利用する端末を、どう守ることができるだろうか。この場合、まずは適用が瞬時で済むDNSセキュリティを通じ、セキュリティ上の危険度が高いサイトなどへのインターネットアクセスを防ぐことから始めたい。

一方、支店などの拠点でも、ユーザーの利便性という観点からは同じようなことが起きている。インターネットアクセスを、必ず本社のファイアウォール経由で行わなくてはならないというのは、もう限界だ。マイクロソフト自体が、「Office 365の通信はプロキシファイアウォールを通さないでください」と言っている。Office 365は端末との間で多数のやり取りを行うアプリケーションサービスであり、プロキシに大きな負担がかかるため、ユーザーにとってのパフォーマンスが大幅に低下するからだ。

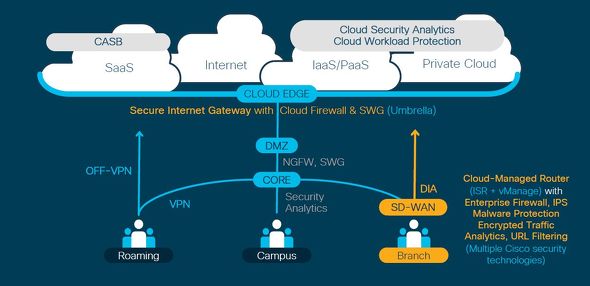

SD-WANでは、アプリケーションに応じて、回線利用の振り分けが自動的に行えるようになっている。そこで、SD-WANルータを遠隔拠点に導入し、各拠点からのOffice 365やその他のSaaS、IaaSなどへのアクセスを(本社経由でなく)直接行うようにしていく。これにより、本社に置かれた従来型のセキュリティ製品の負荷を下げることができ、セキュリティ投資の効率性も高められる。

Office 365などのSaaSでは、HTTPSにより通信は暗号化されているので、基本的な通信の秘匿性は確保されている。だが、マルウェア対策などその他のセキュリティ対策は、さらに考慮する必要がある。これにはSD-WANのためのルータにセキュリティ機能を組み込むのが、費用的にも技術的にも最も効率的だ。シスコの製品でいえば、ISRなどのSD-WANのルータに、セキュリティ機能を備えるようになっている。これにより、セキュリティゲートウェイ機能の分散とSD-WANの導入を同時に進められることになる。

こうして、まずセキュリティ機能の分散化により本社のセキュリティ機能に集中しすぎているこれまでの体制を無理なく改善。次の段階として、セキュリティ機能をクラウドエッジへ徐々に移行していくことができる。

セキュリティ機能におけるクラウドエッジの役割を徐々に高める

では、セキュリティ機能のクラウドエッジへの移行は、具体的にどうすればいいか。

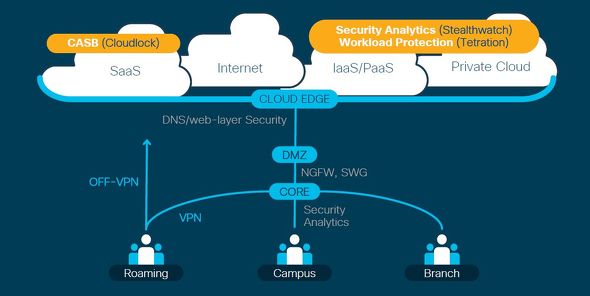

例えば端末では、DNSセキュリティに加えて、CASB(Cloud Access Security Broker)でクラウドベースのセキュリティサービスを活用。VPNに接続しているのと同等、あるいはそれ以上のセキュリティ保護を得られるようにしていく。

支店などの拠点も、SD-WAN活用の第2段階として、クラウドベースのセキュリティサービスとトンネリングで接続。このクラウドセキュリティサービスを外の世界との新たなセキュリティラインとする。

一方、プライベートクラウド、およびパブリッククラウドの自社仮想セグメントについては、アクセスされる側としてのセキュリティを、IT担当部署の責任として確保する必要がある。上の議論と同様、単にデータセンター外との境界を守るというだけでは不十分だ。アクセスしてくるユーザー/端末が全て、いつでも100%安全だという保証は得られないからだ。このため、「ゼロトラスト」という考え方を取り入れ、セキュリティをきめ細かな、インフラに織り込まれたものとすべきだ。

最終目的地は「人」を軸としたセキュリティ

こうした対策を実行した上で、最終的には「人」を軸としたセキュリティに持っていく。人を軸としたセキュリティは、昔から多くの組織が挑戦してきたものの、必ずしも成功とは言い切れないケースが多かった。理由は、統合認証/アイデンティティ管理が、他のセキュリティ機能と連携していなかったために、メリットが限定的だったことにある。

しかし、ユーザーがあらゆる場所から社内外の多様なサービスを使うようになり、従来のセキュリティ境界が崩れれば、ユーザー保護で最終的に注目すべきなのは「人」しかない。そこで認証を強化し、端末と利用者の組み合わせを確実に把握するとともに、各利用者のプロファイルや状況に応じたアクセス制御や保護を提供していく必要がある。

シスコは具体的に、顧客を次の世界へどう導こうとしているのか

では、シスコとしてはどのようなソリューションを用意しようとしているのだろうか。

社外ユーザー/端末のセキュリティは、「Cisco Umbrella」から始めるべきだと田井氏は言う。クラウドサービスであるため、導入は非常に簡単だ。DNSセキュリティからはじめ、強化が進むCASB機能やプロキシファイアウォール機能を段階的に追加利用していくことで、包括的なセキュリティに導ける。Cisco Umbrellaについては「Webプロキシ? CASB? 次に考えるべきなのは『セキュアインターネットゲートウェイ』!」という記事で具体的に解説しているので、ぜひこちらをご覧いただきたい。

一方、支店では何をすべきか。2018年11月には、SD-WANの機能が、Viptelaの技術に基づく「Cisco SD-WAN」の構成要素としてCisco ISRに搭載された。これにより、本社のプロキシファイアウォールを通さずにクラウド接続が行えるようになると共に、ISRの備えるセキュリティ機能とクラウドセキュリティ機能の組み合わせにより、Cisco SD-WANには強力なセキュリティ機能が追加された。

これにより、支店におけるOffice 365などへのアクセスをセキュアに直接インターネット経由で行うというシナリオが容易に描けるようになった。あとは、電子メールコンテンツやWebコンテンツなどの通信の中身について、従来通りスクリーニングを実行することを考えれば、従来のVPNを使った本社によるセキュリティと同等な安全性が得られる。

このように支店などのユーザー保護では、拠点ルータのセキュリティ機能と、Cisco Umbrellaや「Cisco Threat Grid」といったクラウドベースのセキュリティサービスの組み合わせを活用すれば、拠点の大小にかかわらず性能を担保でき、運用負荷も低く効率的なセキュア通信が得られる。このメリットが理解されれば、端末の場合と同様、クラウドベースのセキュリティサービスに移行するケースは増えてくるだろう。

そして「人を軸としたセキュリティ」の役割を果たす有効なソリューションを提供するため、シスコが買収したのがDuo Securityだ。まず、多要素認証でアクセスセキュリティを強化。また、個人所有(BYOD)端末については、業務アクセス前にセキュリティ上の最低基準を満たしているかどうかをチェックできる。その上で、ユーザーの「文脈」、すなわち組織における役割、所在場所、利用端末などに応じて、適切なアクセス権を提供できる。Duo Securityは買収完了後、シスコが持つ他のセキュリティ製品との連携が迅速に進む予定だ。

上記のユーザーセキュリティを補完するものとして、EDR(Endpoint Detection and Response)/AMP(Advanced Malware Protection)の「Cisco AMP for Endpoints」および「Cisco Threat Grid」がある。こうしたツールを活用し、セキュリティ上の脅威に対応できる体制を構築したい。

自社SOCで最新のセキュリティ情報を活用し、最短でセキュリティ問題を解決するには

もう一つ忘れてはならないのが、セキュリティ上の脅威への対応が自社のIT担当部署任せで済むものではなくなってきたということだ。問題が生じた際、あるいは問題が生じつつあるときに、ビジネス上のインパクトを考慮し、責任を持って迅速に対応できるのは、社内のIT担当部署しかないのが現状だ。

こうしたときに、自社でSOCを構築する際に活用していたただきたいのが「Cisco Threat Response」。このツールは、社内セキュリティに関するコックピットの役割を果たすことができる。詳しくは、「EDRでここまでできる、SOCをサポートする新しいツールが登場」という記事をお読みいただきたい。

とはいえ「自社でSOC? インシデントレスポンス?」と不安に思う方もいらっしゃるだろう。だが、心配する必要はない。なぜなら、シスコの誇るセキュリティインテリジェンス部隊の「Cisco Talos」があなたを支援するからだ。

Talosは世界中の脅威関連情報を日夜リアルタイムで収集、専門家による分析と機械学習を駆使して具体的な脅威やリスクとその兆候、属性を把握している。その成果は情報として提供される一方、これまで述べてきたようなシスコのセキュリティ製品・サービス全てに対し、シグネチャや脅威防止命令、警告、評価情報などの形で適用される。

Talosの能力が、他のセキュリティベンダーに比べてはるかに高いことは、「脅威を1日当たり何件ブロックしたか」に関する各社の公表数字を比べれば明白だ。図に示されているように、Talosのブロック数は最も近い競合他社に比べ、20倍以上に達している。

このように実力の証明されたTalosが、セキュリティ上の脅威に立ち向かうIT担当者を、全面的にバックアップする。具体的には、新たな脅威に関する情報をいち早く収集し、これをCiscoのセキュリティ製品へ即座に反映することで、自動的あるいは半自動的な防御を実現。一方でこうした情報に基づく可視化および文脈の明確化により、セキュリティインシデント発生前・発生中・発生後の、スタッフによるセキュリティ関連業務を迅速で的確なものとすることができる。

「セキュリティの世界は、今後大きな変化が避けられません。業界で随一のインテリジェンス(情報能力)を味方につけ、ビジネスを支えるセキュリティをぜひとも実現していただきたいと考えています」と田井氏は締めくくった。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

関連リンク

提供:シスコシステムズ合同会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2019年2月14日

Webプロキシ? CASB? 次に考えるべきなのは「セキュアインターネットゲートウェイ」!

Webプロキシ? CASB? 次に考えるべきなのは「セキュアインターネットゲートウェイ」! EDRでここまでできる、SOCをサポートする新しいツールが登場

EDRでここまでできる、SOCをサポートする新しいツールが登場