スタンドアロン環境やレガシーOS環境のセキュリティ対策に「ホワイトリスト型」が有効な理由:通常の対策が困難な環境も確実に保護

今や企業システムでは“基本中の基本”となったセキュリティ対策。だが、製造業や医療のような特定の業務システムでは、スタンドアロン環境やレガシーOS環境のため、対策が困難な場合がある。こうした環境でも確実にセキュリティ対策を実施するにはどうしたらよいのか。

スタンドアロン環境やレガシーOS環境へのセキュリティ対策、どうする?

セキュリティ対策では、OSやソフトウェアを最新状態に保って脆弱(ぜいじゃく)性を解消したり、ウイルス対策ソフトウェアを導入してマルウェアから保護したりすることは基本中の基本といってよい。普段業務で使うPCやインターネットに公開されているサーバであれば、こうしたセキュリティ対策が講じられているはずだ。

だが、さまざまな事情からその基本が徹底できない領域も存在する。例えば、工場の製造ラインや銀行の現金自動預払機(ATM)、病院の検査/医療機器など、インターネットから隔離されていることを前提としたスタンドアロン環境はその一例だろう。古くから業務を支えてきた基幹アプリケーションの中には、最新OS環境への移行はもちろん、パッチ適用すら困難なケースもある。

こうした環境は今でも業務に不可欠であり、すぐに捨て去るというわけにはいかない。かといって、対策をしないまま放置しておくとセキュリティ侵害の糸口となり、ランサムウェア(身代金要求型マルウェア)感染などで業務がストップしたり、機密情報/個人情報が漏えいしたりするリスクとなる。どうすれば対策できるのだろうか。

もはや通用しない「スタンドアロン環境は大丈夫」という神話

この1〜2年、国内でも多くの企業でランサムウェアによる被害が報じられている。特に目立つのが、これまで「インターネットに直接つながっていない環境だから大丈夫」と思われていた工場や医療システムでの被害だ。

こうした環境では、メールのやりとりや資料作成といった業務を担う汎用(はんよう)的なシステムとは異なり、特定用途に特化したシステムが使われることが多い。そのため、アプリケーションの動作に影響が出る可能性のあるOSアップデートやパッチ(修正プログラム)適用、ウイルス対策ソフトウェアの導入などは、ベンダーのサポート対象外となることもあるため避けられる傾向にあった。その上で「ネットにつながっていないから安全だ」という神話が信じられてきた。

だが、Trellixの二宮秀一郎氏(ソリューションズエンジニアリング本部 第二エンタープライズSE部 部長)は、「スタンドアロン環境だからセキュリティ対策をしなくても大丈夫、というのは幻想にすぎません」と指摘する。

たとえインターネットに直接つながっていなくても、USBメモリなどを介してファイルを受け渡したり、社内の別システムを介してデータを共有したりする場面は発生する。そして、脆弱性が放置され、端末が十分に保護されていない分、侵害されると一気に被害が広がる恐れがある。

「むしろオープンなシステムよりも被害が重大化しやすいという特徴があります」(二宮氏)

相次ぐセキュリティ被害を受け、スタンドアロン環境でもセキュリティ対策を実施するように求める業界ガイドラインが制定されている。しかし、費用などの面から後手に回っているのが実情だ。

「対策をせずにマルウェアに感染した際にかかる復旧コストを過少に見積もり、罰則規定もないからと楽観的に考え、積極的に取り組んでこなかったのではないでしょうか」(二宮氏)

だが、数々の事例が示す通り、サイバー攻撃を受けた場合の損害は甚大だ。サプライチェーンを構成する取引先にまで影響が及んだり、製造ラインの作業、診療行為といったコア業務がストップしたりする事態も報じられている。

「セキュリティの高いシステムを構築し、安全に運用することは“自社のビジネスを守る”というだけでなく、“社会的責任”という観点からも全ての企業にとって重要と考えています」(二宮氏)

許可されたアプリだけを実行させる「ホワイトリスト型」のメリット

では、具体的にどのようにすれば、スタンドアロン環境やレガシーOS環境も保護できるようになるのだろうか。

前述の通り、スタンドアロン環境で動作する機器や、レガシーOS環境上で動作している、特定の目的に特化したアプリケーションには、さまざまな事情がある。普通のPCのようにパッチを適用したり、追加でセキュリティ対策ソフトウェアを導入したりしたくても、本来の機能に影響が生じる可能性があるために難しい場合があるのだ。

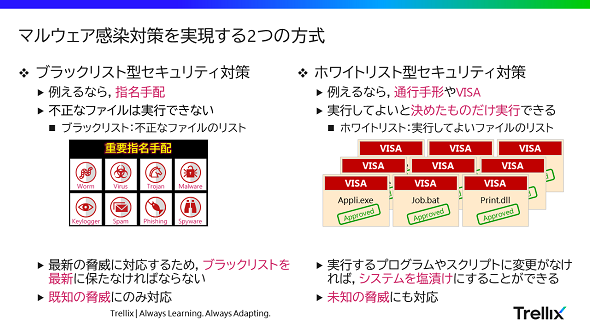

特に、定義ファイルに基づいてマルウェアをブロックしたり、不正なファイルのリストに基づいて該当するアプリケーションをブロックしたりする「ブラックリスト型」のセキュリティ対策は、定義ファイルやファイルリストを更新して常に最新の状態に保つことが求められる。しかし、スタンドアロン環境では定期的な更新は困難な場合が多い。

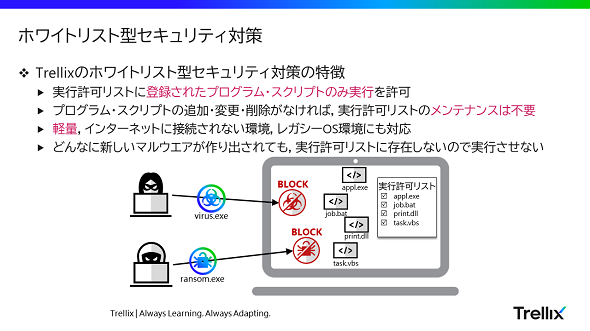

そこで注目されているのが、「ホワイトリスト型」と呼ばれるセキュリティ対策になる。ホワイトリスト型では、あらかじめ“許可された”ソフトウェアやアプリケーション、スクリプトなどのリストを作成しておき、それ以外は実行させないようにすることでシステムを保護する。

「ブラックリスト型では、定義ファイルやファイルリストを常に最新状態に保たなければ最新の攻撃に対策できないという課題がありました。しかし、あらかじめ決められたものだけ動作を許可するホワイトリスト型の場合、たとえ新しい攻撃が発生してもリストに含まれていない処理は実行できないため、システムを守ることができます」(二宮氏)

Trellixの「Trellix Application Control」も、WindowsやLinuxといったマルチプラットフォームに対応したホワイトリスト型セキュリティ対策製品の一つだ。Trellixは旧FireEyeと旧McAfee Enterpriseの統合によって誕生した。Trellix Application Controlは旧McAfee Enterprise時代から15年以上にわたって提供され続け、グローバルはもちろん、日本国内でも450万ライセンス以上の実績(2023年12月時点)を誇るという。

同時に、サイバー攻撃の高度化に合わせて進化している機能もある。その一つが「Living off the land」(環境寄生型)攻撃への対応だ。例えばLiving off the land攻撃は、Windowsが標準搭載するコマンド実行プログラム「cmd.exe」を悪用して不正なコマンドやスクリプトを実行する。これを回避するためにcmd.exeをブロックすると、今度はシステムが正規にcmd.exeを利用しようとした場合に、正常に動作しなくなるといった課題があった。

「Trellix Application Controlはホワイトリストでの対策に加え、ルールベースでLiving off the land攻撃を検知する機能を備えています。通常ならば『Microsoft Word』や『Microsoft Excel』のファイル(.docx/.xlsx)からコマンドラインを呼び出すようなことはセキュリティリスクの高い処理のため、回避すべき操作であると認識されています。そうした動きを禁止することで、巧妙な攻撃を防ぎます」(二宮氏)

他にも、Trellix Application Controlには、スタンドアロン環境やレガシーOS環境上で動作するアプリケーションの保護に適したメリットがある。

「まず、日々の定義ファイルの更新が不要です。また、何らかのアプリケーションを実行する際に、その可否を判定する仕組みで、ブラックリスト型のウイルス対策ソフトウェアのように常時スキャンするわけではないため、システムに与える負荷も少なく、軽量に動作します」(二宮氏)

しかも「特定のOS環境で決められたアプリケーションだけを実行させる」という性質上、必ずしも最新OSでなくとも保護できるという。

「スタンドアロン環境で使われているシステムでは、特定の目的で利用するためだけに古いOS、サポート切れのOSを継続して使っているケースがあります。Trellix Application Controlは『Windows 7』のようなMicrosoftのサポートが終了したOS環境もサポートしており、長期にわたって利用できます」(二宮氏)

TrellixのパートナーであるSB C&Sによると、2023年10月にサポートが終了した「Windows Server 2012」上で動かしてきた基幹アプリケーションを何とか保護できないか、という問い合わせも多いという。

ホワイトリスト型のセキュリティ対策では、「ソフトウェアのメンテナンスに伴い正規のソフトウェアがブロックされ、使えなくなってしまった」という誤検知や過検知も課題になりがちだ。だが、Trellix Application Controlは、「一度導入された後は、メンテナンスフリーで運用できます。許可されたアプリケーションのアップデート用ファイルはインテリジェントに判断して許可する一方で、アプリケーションが勝手に変更されないよう、改ざんを防止する機能もセットで提供し、攻撃者による悪用を防いでいます」(二宮氏)とのことだ。

盲点となりがちだったスタンドアロン環境やレガシーOS環境を確実に保護

セキュリティは、どこか1カ所弱いところがあればそこから破られてしまう。Trellix Application Controlは、“対策の盲点”になりがちだったスタンドアロン環境やレガシーOS環境で動作。ホワイトリスト型で保護することで、そうしたリスクを抑え、企業全体のセキュリティレベル向上を支援する。

「他のホワイトリスト型製品とは異なり、ディスク暗号化など、他のセキュリティツールと共存でき、システムに応じて組み合わせられることもメリットです」(二宮氏)

SB C&SではこうしたTrellix Application Controlの特長を踏まえ、同社が扱う他のセキュリティツールと組み合わせ、サポートとともに提供していく。

「例えば、マンションならば玄関にオートロックがあり、さらに自宅にも鍵があるといった具合に二重、三重に防御します。企業のセキュリティも同じように、何か1つの対策だけでなく、エンドポイントやネットワークなど、さまざまな側面から二重、三重に守っていくことが重要です」(SB C&S ICT事業本部 ネットワーク&セキュリティ推進本部 マーケティング1部 2課 佐藤洋一氏)

もちろん、システムによって適したセキュリティ対策は異なる。自分好みのさまざまなアプリケーションを導入して活用したいPCのように、ブラックリスト型が適している環境もある。だが、「インターネットに接続しないスタンドアロン環境や特定の目的、特定の機能だけ利用するシステム、どうしてもサポート切れのOS上でも継続利用が求められるシステムには、ホワイトリスト型のTrellix Application Controlが最適です」(二宮氏)

これまで、スタンドアロン環境やレガシーOS環境では「下手にセキュリティ対策を実施するとシステムが動かなくなるのではないか」という懸念から対応が後手に回ってきた。だが、サイバー攻撃を防ぎ、システムの可用性を確保して連続稼働を実現するためにも、Trellix Application Controlのようなツールが求められているといえるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:SB C&S株式会社、Trellix

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2024年6月27日