基幹システムの従来構造に限界、“脱モノリシック”を進めるマネックス証券が「API管理」を刷新:【事例】マネックス証券が基幹システム強化

マネックス証券が、株式、債券、投資信託など複数のサービスを支える基幹システムに「Kong」のAPI管理プラットフォームを採用した。

マネックス証券は、株式など複数の金融サービスを支える基幹システムのAPI管理プラットフォームとして「Kong」を採用した。同API管理プラットフォームを提供するKongが、2025年11月5日に発表した。従来のモノリシック構造から脱却し、マイクロサービス化を進めるとともに、クラウドとオンプレミスを組み合わせたハイブリッド環境へ移行する取り組みの一環だという。

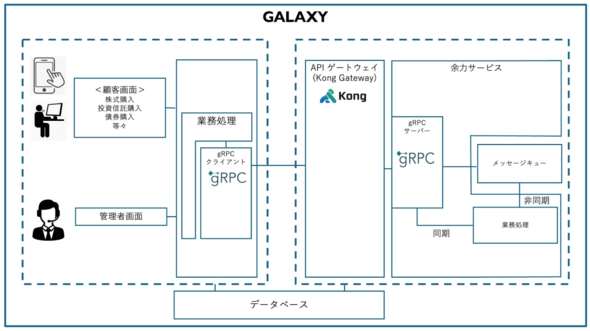

マネックス証券の基幹システム「GALAXY」は、株式、債券、投資信託など複数のサービスを支える統合プラットフォーム。同基幹システムには障害範囲の広さや保守コストの増大、パフォーマンスなどの課題があった。それを解消し、今後の事業成長を支えるAPI基盤を構築する狙いがある。

基幹システムのモノリシック構造に限界

マネックス証券の基幹システムは、株式や債券など複数の金融商品のシステムを1つに統合したモノリシックな仕組みになっており、次のような課題を抱えていた。

- 一部の障害でも全体に影響が及びやすく、復旧までに時間がかかる

- 株式市場が急変した際に処理要求が集中し、システムリソースが不足するリスクがある

- 顧客数や取引量の増加に伴い、夜間バッチ処理の時間短縮が必要になっている

- 各金融商品のシステムが独立して開発・リリースしにくく、開発の効率や柔軟性が制限されている

こうした既存の課題に加え、NTTドコモとの資本業務提携を契機とした新規顧客層の拡大計画が進む中で、将来的な事業成長を支える柔軟かつスケーラブルなシステムアーキテクチャの構築が急務となっていた。

ドメイン駆動設計とマイクロサービスによる刷新

マネックス証券は「ドメイン駆動設計」を取り入れ、各金融商品ごとに独立して開発・リリースできる体制への移行を進めている。マイクロサービスアーキテクチャを採用することで、システム障害が発生した場合に影響範囲をドメイン単位で切り分けやすくし、より迅速かつ柔軟に機能を拡張できる体制の構築を目指している。

API通信には「gRPC」を採用し、全ての通信をKongのAPIゲートウェイを介して一元的に制御する。

取引が集中する時間帯に発生する「スパイク」(負荷の急増)への対応としては、非同期処理基盤を活用し、処理実行のタイミングをずらすことで負荷を分散する仕組みを導入した。これにより、株式市場の急変動時など処理が集中する状況でも、他のサービスに与える影響を最小限に抑え、安定したシステム運用を可能にしている。

クラウドシフトの戦略としては、基幹の取引システムは引き続きオンプレミスで運用しつつ、投資情報の配信といった周辺系サービスにはパブリッククラウドを活用。将来的には、複数の異なるパブリッククラウドを併用する「マルチクラウド環境」への展開も視野に入れ、柔軟性と拡張性の高いシステム基盤の実現を目指している。

Kong採用の理由

マネックス証券は従来からAPI管理ツールを活用し、外部から証券口座にアクセスできるAPIを提供してきた。しかし従来のAPI管理ツールには、オンプレミスへの対応やベンダーロックインに課題があった。同社は以下の理由からKongを採用した。

- オンプレミス対応に加え、将来的なマルチクラウド対応ができる柔軟性

- 認証・認可を含む多彩なプラグインと、高いカスタマイズ性

- 日本語による迅速な技術支援体制

- デジタル庁が推奨APIゲートウェイとして認定している実績

- 「OpenTelemetry」に対応し、分散トレーシング、メトリクス(指標)観測、ログ収集が可能

マネックス証券は、今後は基幹システムのAPIを外部パートナーにも公開し、NTTドコモのアプリなど外部サービスからのアクセスも可能とする構想を進めている。認証・認可、セキュリティを管理できるAPIゲートウェイとして、将来的なAPIエコシステム拡大も視野に入れてKongを活用していく方針だという。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「マイクロサービス」の構成や特徴を、図とテキストで学ぼう

「マイクロサービス」の構成や特徴を、図とテキストで学ぼう

IT用語の基礎の基礎を、初学者や非エンジニアにも分かりやすく解説する本連載、第21回は「マイクロサービス」です。ITエンジニアの学習、エンジニアと協業する業務部門の仲間や経営層への解説にご活用ください。 パスワード変更も意味がない、クラウドを侵害し続ける悪意ある「OAuthアプリ」の実態

パスワード変更も意味がない、クラウドを侵害し続ける悪意ある「OAuthアプリ」の実態

Proofpointは、悪意あるOAuthアプリケーションによる永続的クラウド侵害の実態を公開した。パスワード変更やMFA適用後も攻撃者のアクセスは継続し、4日間続いた実例も確認された。 APIセキュリティ徹底ガイド 脅威に備えるための「13の実践ポイント」を解説

APIセキュリティ徹底ガイド 脅威に備えるための「13の実践ポイント」を解説

TechTargetは「APIセキュリティのベストプラクティス」に関する記事を公開した。APIセキュリティを確保するために有用な13個の施策を紹介している。