ランサムウェア「身代金総額は減った」が攻撃は増加、“中小”が狙われている?:Chainalysisが2025年の攻撃動向を調査

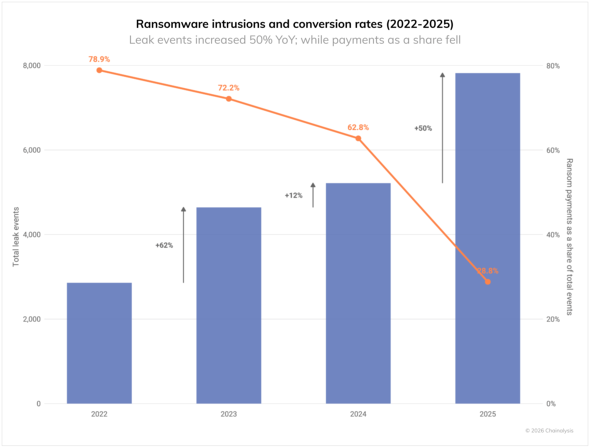

ブロックチェーン分析企業Chainalysisは、2025年のランサムウェア身代金支払い総額が前年比約8%減の8億2000万ドルだったと発表した。攻撃件数は増加して過去最高を記録したが、支払い率は過去最低水準になった可能性がある。

ブロックチェーン分析企業のChainalysisは2026年2月26日(米国時間)、2025年のランサムウェア(身代金要求型マルウェア)動向を分析したレポートを公表した。攻撃件数が過去最高になったとみられる一方、身代金支払い総額は、2024年の8億9200万ドル(約1382億円)から8億2000万ドル(約1271億円)へと減少した(<1ドル=約155円の為替レートで換算>、以下同)という。

支払い額が減少、インシデント対応の改善も影響か

攻撃件数が増える一方、身代金支払い総額が減少したことの背景には、複数の要因があるとChainalysisは分析している。

レポートによると、企業のインシデント対応能力の向上と規制強化により、身代金の支払い率が低下した。また、法執行機関による国際的な取り締まりの強化が、ランサムウェア運営者やマネーロンダリング(資金洗浄)ネットワークの資金の流れを抑制する要因になっているという。主要なRaaS(Ransomware as a Service)の分裂により、市場は小規模で独立した攻撃者へと分散化が進んでいる。

脅威インテリジェンス企業eCrime.chの創設者コルシン・カミシェル氏は、「大規模で注目を集める侵入から、中小企業を狙った大量攻撃へと移行している」として、攻撃対象には構造的な変化が見られると指摘している。その変化は、小規模な被害者ほど早期に支払いに応じると想定されるためだが、Chainalysisのデータでは、公開された被害報告数が過去最高にもかかわらず、支払い総額は減少傾向にあるという。「この乖離(かいり)は重要で、攻撃者がより少ないリターンのために多くの作業を強いられていることを示唆している」(カミシェル氏)

支払い総額が減少する一方で、個々の支払い額は増加している。2024年の身代金支払い額の中央値は1万2738ドル(約197万円)だったが、2025年は5万9556ドル(約923万円)へと368%上昇した。

2025年の主要インシデント

2025年は複数の大規模インシデントが発生した。

- 自動車会社Jaguar Land Roverへのサイバー攻撃

- 複数国で生産ラインが停止し、約19億ポンド(約25億ドル)と推定される経済的損害が発生した

- 小売りチェーンMarks & Spencerへの攻撃

- ランサムウェアグループ「Scattered Spider」による侵害で、長期間の業務停止と数億ポンドの時価総額損失が発生した

- 透析サービスDaVitaへの攻撃

- 腎臓透析企業への攻撃で約270万件の患者記録が流出し、1.5TBの臨床データが窃取されたとみられる

- Oracle製品の脆弱(ぜいじゃく)性悪用

- ランサムウェアグループ「Cl0p」によるERPパッケージ「Oracle E-Business Suite」のゼロデイ脆弱性が悪用により数百の組織に影響があった

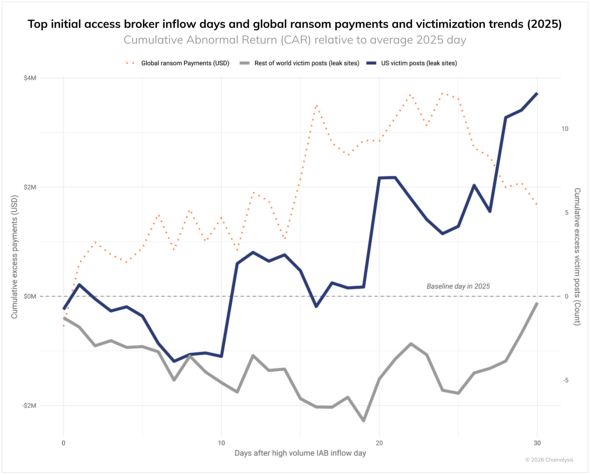

IABがランサムウェアの先行指標に

ランサムウェア攻撃は単独で行われるのではなく、侵入済みネットワークへのアクセスを販売するIAB(Initial Access Broker)など、複数の犯罪者による分業体制に支えられている。2025年には、こうしたIABに対して少なくとも1400万ドルの支払いがブロックチェーン上で確認されている。レポートによると、IABへの支払いが急増した約30日後には、ランサムウェアの被害額とリークサイトへの米国企業の掲載件数のいずれも増加していたという。

法執行機関はインフラ層への圧力強化

2025年には、サイバー犯罪組織と国家関連の攻撃者が、防弾ホスティングプロバイダーやレジデンシャルプロキシネットワークといった同じインフラを共有して利用する傾向が強まった。

法執行機関も対応を強化している。2025年5月にはEuropol、FBI(米連邦捜査局)、BKA(独連邦刑事局)、NCA(英国家犯罪対策庁)などが参加する「Operation Endgame」が拡大され、複数の犯罪グループが使用するマルウェアローダー(マルウェアを送り込むためのプログラム)とランサムウェアインフラを捜査した。サーバ押収、逮捕、複数のマルウェアファミリーの無力化などが実施された。

米国財務省外国資産管理室(OFAC)は、「LockBit」などのランサムウェアアクターと関連するロシア拠点の防弾ホスティングプロバイダー「Zservers」や、大量の不正利用に関連する「AEZA Group」に制裁を科した。Microsoftも、認証情報窃取に広く使用されていたロシア中心のインフォスティーラー「Lumma Stealer」エコシステムを無力化した。

収益は縮小、被害は拡大

Chainalysisは、2025年のランサムウェアの実態は単なる収益額では捉え切れないと指摘する。支払い総額は減少している一方で、手法が巧妙になり、金銭の支払いなしでも被害が拡大する傾向も強まっている。こうした状況を踏まえ、同社は「効果的な対応には堅固な防御と戦略的レジリエンスの両方が不可欠だ」と強調している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

日本企業は10年で「VPN 2.0」を導入しただけ 「ゼロトラストごっこ」を終わらす現実的な生存戦略

日本企業は10年で「VPN 2.0」を導入しただけ 「ゼロトラストごっこ」を終わらす現実的な生存戦略

2025年11月26日開催の「ITmedia Security Week 2025 秋」で、パロンゴ 取締役 兼 最高技術責任者 林達也氏が「ゼロトラストの真の意義とその環境 〜ゼロトラストっぽさとの決別〜」と題して講演した。 「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは

「飲料メーカーA社」の被害事例を推察 ランサムウェア攻撃で今すぐ取り組むべき対策とは

アイディルートコンサルティングはランサムウェア攻撃への対応策をまとめた資料を発表した。「飲料メーカーA社」の被害事例を分析し、BCP策定や技術的対策の重要性を強調している。 「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項

「勝手に再起動してはいけない」――VPN侵害、ランサムウェア感染時の禁止事項

個人情報保護法サイバーセキュリティ連絡会は2026年1月16日、不正アクセス発生時のフォレンジック調査活用に関する資料を公表した。平時の備えや有事の証拠保全、調査会社への依頼内容などについて整理している。