一社の弱みで、全社を潰す サプライチェーンの穴に集中砲火「ランサム攻撃最新動向」:中小企業が「踏み台」にされる時代

ランサムウェアの身代金支払い総額は減少していますが、状況が改善したと見るのは危険です。実際には被害報告数は増加し、攻撃の対象も変化しています。何が起きているのか、その背景と対策の方向性を整理します。

ランサムウェア攻撃の傾向に変化が見えています。最新の調査では、攻撃者が手にする「身代金総額」が減少に転じる一方で、「被害件数」は過去最多を更新するという、一見矛盾した状況が浮き彫りとなりました。この背景にあるのは、攻撃対象の「大企業から中小企業へのシフト」です。

堅牢(けんろう)なセキュリティを誇る大企業を直接狙うのではなく、守りの手薄な取引先を「踏み台」にして侵入する。サプライチェーン全体を人質に取るこの手口に対し、企業はどう立ち向かうべきなのでしょうか。

この記事では最新の被害実態と、業界の枠を超えて始まった「連携防御」の最前線を追います。

「身代金は減っているのに被害は増加」その理由はどこにあるのか?

まず押さえておきたいのは、ランサムウェアを巡る「見かけの改善」と「実態の悪化」のギャップです。

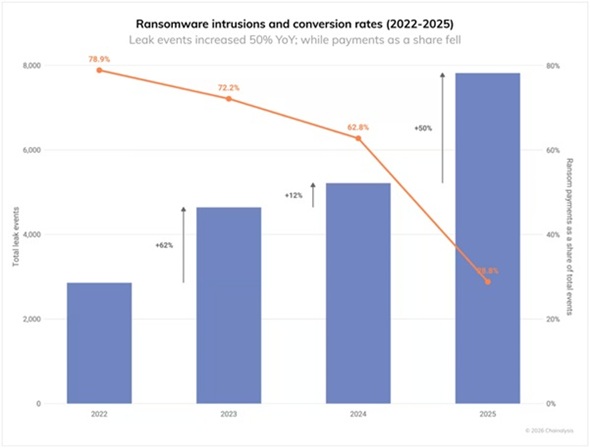

ブロックチェーン分析企業のChainalysisが2026年2月に公表したレポートによると、2025年のランサムウェアに対する身代金の支払い総額は、2024年の8億9200万ドル(約1382億円)から8億2000万ドル(約1271億円)へと減少しました(<1ドル=約155円の為替レートで換算>)。一方で被害報告件数は過去最多を更新しており、攻撃そのものが減っているわけではありません。

背景には、法執行機関の取り締まり強化や企業側の支払い抑制といった要因がありますが、より本質的な変化は、攻撃対象が「一部の大企業」から「多数の中小企業」へと広がっていることです。つまり、1件当たりの身代金は小さくても、件数を増やして利益を確保するタイプの攻撃へとシフトしている点を押さえておかなければなりません。

なぜ中小企業が狙われる? 数で攻める攻撃モデルへの転換

中小企業が狙われる理由は明確です。大企業に比べてセキュリティ対策のリソースが限られており、専任の担当者も不足しがちです。そのため、攻撃者にとっては侵入しやすい対象となります。

さらに重要なのは、攻撃の目的が「その企業単体の金銭」だけではない点です。近年では、中小企業を踏み台として、取引先や親会社へと侵入するケースが増えています。

つまり中小企業は単なる「弱い標的」ではなく、「サプライチェーン全体にアクセスするための入り口」として狙われているのです。

このような攻撃は、いわゆる「サプライチェーン攻撃」と呼ばれます。委託先や取引先を経由して、本来は守りが固いはずの本丸(親会社や主要顧客)に侵入する手法です。

例えば外部委託先のアカウントが侵害されることで、内部システムにアクセスされる、あるいはファイル共有やVPN接続を足掛かりに攻撃が拡大するといったケースが考えられます。

この構造においては「自社だけを守る」対策では不十分です。サプライチェーン全体のセキュリティ水準が問われる時代に入っていると言えます。

分かっているが対策できない 調査が示すサプライチェーン対策の遅れ

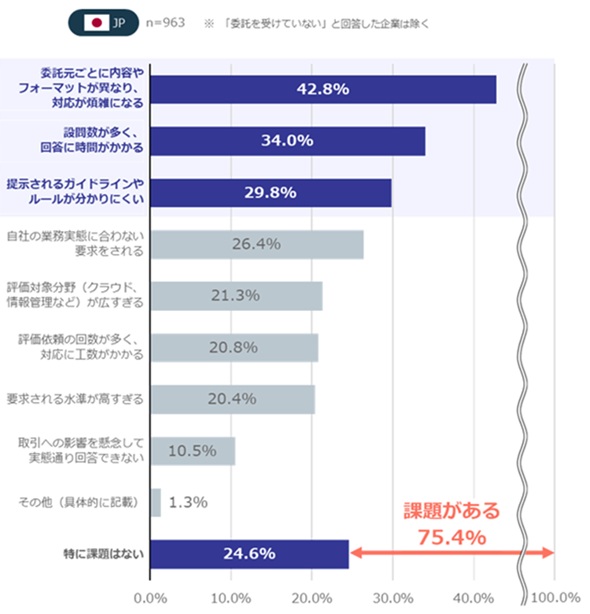

では企業はこの問題を認識していないのでしょうか。そうではありません。NRIセキュアテクノロジーズ(以下、NRIセキュア)が2026年2月に発表した「企業におけるサイバーセキュリティ実態調査2025」によると、多くの企業が「委託元から求められるセキュリティ評価」への対応に課題を感じています。

調査で明らかになったのは、委託元から求められるセキュリティ評価について、75.4%の企業が何らかの課題を感じていたことです。「委託元ごとに内容やフォーマットが異なり、対応が煩雑になる」(42.8%)を始め、多くの企業で「何を求められているのか分からない」「対応するための体制が整っていない」といった声が目立ちました。

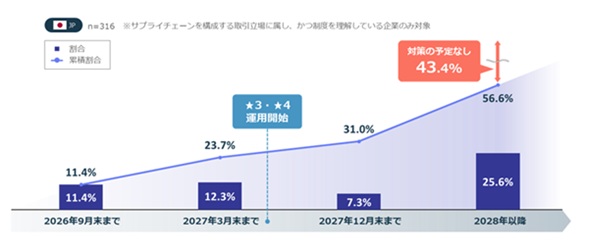

また、経済産業省が検討を進める「サプライチェーン強化に向けたセキュリティ対策評価制度」についても、その重要性は理解されているものの、実際の取り組みが追い付いていないのが実情です。

この「課題があることは分かっているが対策できない」というギャップが、サプライチェーン全体のリスクを高めている要因の一つです。

個社防御から連携防御へ ISAC設立に見る新しい動き

こうした状況を受けて、新たな対策の方向性として注目されているのが「連携による防御」です。

2026年4月、アサヒグループジャパンとトライアルホールディングス、三菱食品、NTTは「流通ISAC」を設立することを発表しました。

ISAC(Information Sharing and Analysis Center)は流通業界全体でサイバーセキュリティの「集団防御力」の向上を目的としたもので、脅威情報やインシデント情報の共有と分析を行うとされています。

この背景には、アサヒグループのランサムウェア被害など、個社単独では防ぎきれない現実があります。

流通業界はメーカーや卸、物流、小売など、規模もITリテラシーも異なる無数の企業が網の目のようにつながっています。一箇所でも脆弱(ぜいじゃく)な中小企業が攻撃されれば、そこを足掛かりに業界全体のシステム(受発注や在庫管理)をまひさせられます。

また、在庫を極限まで減らす「ジャスト・イン・タイム」が浸透しているため、システムが数時間止まるだけで物流網がまひして店舗の棚が空になり、国民生活に直結するパニックを引き起こします。この「止められない」という弱みを攻撃者に突かれやすいという側面があります。

一社への攻撃が、たちまち全社に拡大する危機感があるからこそ、こうした連携が始まっているといえるでしょう。

もっとも、こうした取り組みも容易ではありません。

企業間での情報共有には、機密性や責任の所在といった課題が伴います。また、参加企業間のセキュリティ意識やリソースの差も、運用の難しさにつながります。

特に中小企業にとっては、日常業務に加えてセキュリティ対応の負担が増えることになり、継続的な取り組みが難しいケースも多くあります。攻撃者がランサムウェア攻撃の起点にしやすい、セキュリティが手薄な中堅・中小企業をどれだけ巻き込めるかが、サプライチェーン強化のカギといえるでしょう。

まとめ:中小企業対策は「自社防衛」ではなく「取引維持」の問題

ランサムウェア攻撃は減っていません。それどころか、対象を広げながら形を変えて進化しています。

その中で、中小企業は被害者であると同時に、サプライチェーン全体のリスク要因にもなり得ます。もはやセキュリティ対策は、自社を守るためだけのものではありません。取引先との関係を維持するための「前提条件」として求められるものへと変わりつつあります。

個社での防御には限界があります。これからの時代に求められるのは、サプライチェーン全体でリスクを共有し、対処していく「連携防御」の視点です。

もっとも、連携防御は掛け声だけで機能するものではありません。『アサヒのランサム被害の教訓を生かせ 流通大手がISAC設立、その背景と課題を読みとく』の記事が示すように、情報共有の仕組みをどう運用し、セキュリティ負担の重い中堅・中小企業をどう巻き込むかが、今後の実効性を左右するでしょう。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

MCPに深刻な脆弱性 関連ソフトウェアのダウンロード数は1億5000万件超え

MCPに深刻な脆弱性 関連ソフトウェアのダウンロード数は1億5000万件超え

OX Securityは、AnthropicのMCPに設計起因の脆弱性があると公表した。悪用すれば対象システムで任意のコマンドを実行できる。影響範囲は広く、関連するソフトウェアのダウンロード数は1億5000万件を超えるため要注意だ。 NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NIST、ついに“脆弱性の全件分析”を断念 CVE爆増でパンク状態、方針転換

NISTは、脆弱性データベース「NVD」の運用を大きく見直す。CVEの急増により従来の“全件分析”が限界に達したためだ。今後は優先度に応じた対応へと転換する。この変更は、脆弱性管理の前提そのものを揺るがす可能性がある。 パスワード管理は「覚えない」から「保存しない」に 注目の新技術「HIPPO」とは?

パスワード管理は「覚えない」から「保存しない」に 注目の新技術「HIPPO」とは?

IEEE Spectrumは保存不要のパスワード生成技術「HIPPO」について報じた。単一のマスターパスワードからWebサイトごとの情報をその場で演算生成し、漏えいリスクと管理の負担を軽減する。実験では手動入力より高い安全性と信頼性が示された。 修正対応必須 Active Directoryにリモートコード実行の脆弱性

修正対応必須 Active Directoryにリモートコード実行の脆弱性

Active Directoryにリモートコード実行の脆弱性が見つかった。認証済み攻撃者が細工したRPC通信でサーバ上の処理を実行可能となる問題で、同一ドメイン内で成立する。修正対応は必須と位置付けられている。 「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

「ランサムウェアはムカつく」 半田病院に潜入して被害現場のリアルを知る【動画あり】

国内でのランサムウェア被害が多発する今、被害企業の生の声を知ることは自社の防御を固める上で大きなアドバンテージになります。では半田病院はインシデントが起きたとき何をして何を学んだのか。現地に潜入してリアルを聞いてきました。